- 1C#动态控件生成与数据修改_c# 动态生成控件

- 2Python实现植物大战僵尸_wallnut

- 3人机协同的“星火”,何时能有燎原之势?

- 4python【os模块文件读写操作】超详细_os读取指定类型的文件

- 5<纯干货-5>Deep Reinforcement Learning深度强化学习_论文大集合_reference:jiang z , xu d , liang j . a deep reinfo

- 6Git 基本命令(可将本地代码上传至云仓库)_如果你想把本地的代码推送到云端们,应当使用的git上传指令是什么

- 7使用Java反射针对对象字段比较。

- 8git常用命令大全(附详细解释)_git命令大全

- 9stable diffusion如何确保每张图的面部一致?_stable diffusion想保持一个人脸特征如何操作

- 10【12c新特性】12cR1 diff 11gR2 Hidden Parameters

Docker Hub 成了危险的陷阱。。。

赞

踩

点 关注公众号,回复“1024”获取2TB学习资源!

关注公众号,回复“1024”获取2TB学习资源!

Sysdig的安全研究者近日发现Docker Hub中暗藏着超过1600个恶意镜像,可实施的攻击包括加密货币挖矿、嵌入后门/机密信息、DNS劫持和网站重定向等。

Docker Hub是一个深受IT人员喜爱的云容器库,允许人们自由搜索和下载Docker镜像,或将他们的作品上传到公共或个人存储库。 Docker镜像是用于快速创建包含即用型代码和应用程序的容器的模板,设置新实例的人通常会通过Docker Hub快速查找易于部署的应用程序。

Docker镜像是用于快速创建包含即用型代码和应用程序的容器的模板,设置新实例的人通常会通过Docker Hub快速查找易于部署的应用程序。

不幸的是,由于黑客滥用Docker Hub服务,超过一千个恶意容器镜像被毫无戒心的用户部署到本地托管或基于云的容器上,带来严重风险。

许多恶意镜像的名字看起来很像一些受欢迎且值得信赖的项目,攻击者显然希望诱骗用户下载这些镜像。

Docker Hub 成了危险的陷阱

除了经过Docker Library Project审核并被验证为可信的镜像外,该服务上还有数十万个状态未知的镜像。

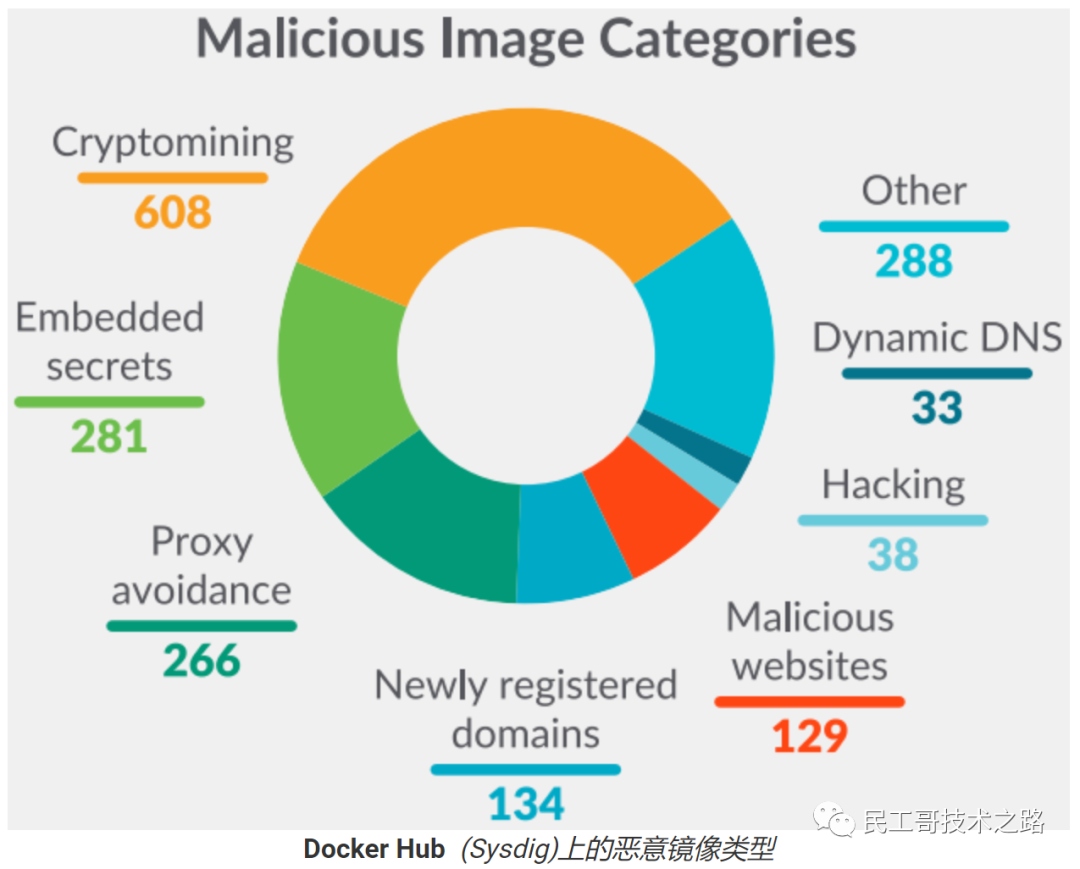

Sysdig用自动扫描器仔细检查了25万个未经验证的Linux镜像,发现其中1652是恶意镜像,其类别细分如下: 占比最高的是挖矿软件,多达608个恶意容器镜像中发现该类恶意软件,它们以服务器资源为目标,为攻击者挖掘加密货币。

占比最高的是挖矿软件,多达608个恶意容器镜像中发现该类恶意软件,它们以服务器资源为目标,为攻击者挖掘加密货币。

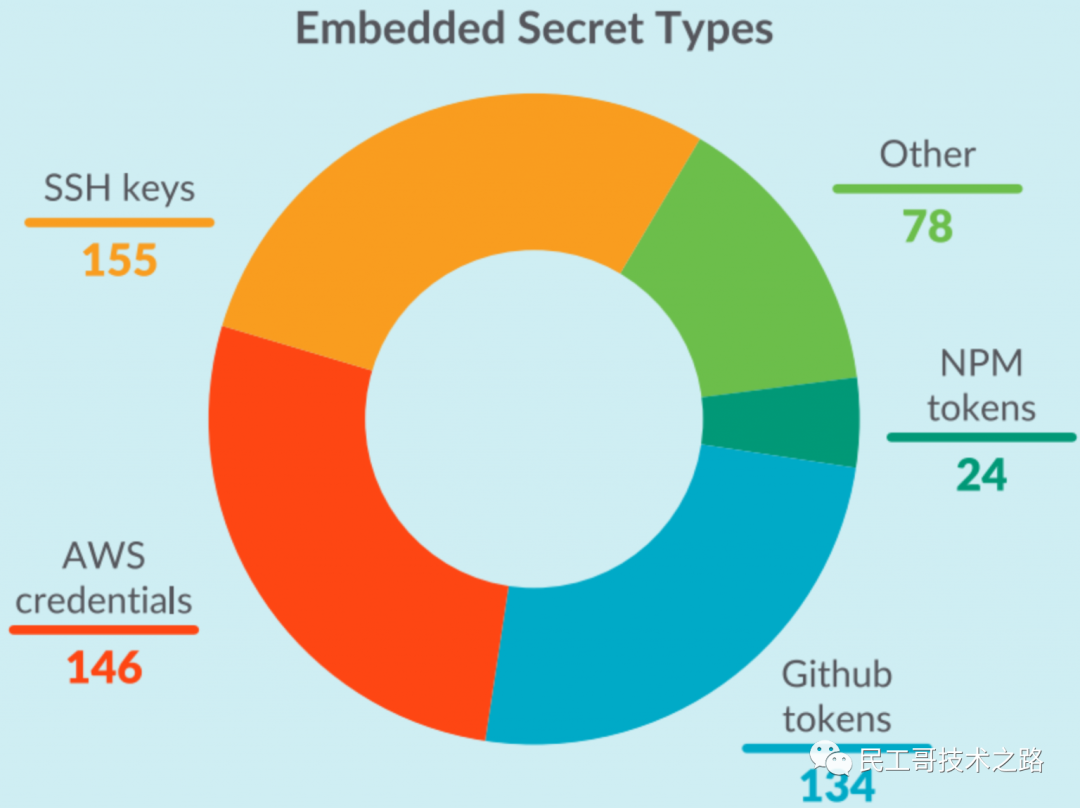

第二常见的是嵌入机密信息/后门的镜像,共发现281例。这些镜像中嵌入的秘密是SSH密钥、AWS凭证、GitHub令牌、NPM令牌等(下图)。 Sysdig在报告中指出,这些机密信息可能是由创建和上传它们的黑客故意注入的(后门)。因为通过将SSH密钥或API密钥嵌入到容器镜像中,攻击者可以在用户部署容器后获得访问权限。

Sysdig在报告中指出,这些机密信息可能是由创建和上传它们的黑客故意注入的(后门)。因为通过将SSH密钥或API密钥嵌入到容器镜像中,攻击者可以在用户部署容器后获得访问权限。

“例如,将公钥上传到远程服务器允许拥有私钥的攻击者打开Shell并通过SSH运行命令,类似于植入后门。”

Sysdig还发现许多恶意镜像使用相似域名来冒充合法和可信的镜像,目的是让用户感染挖矿恶意软件。

这种策略有一些非常成功的案例,例如下面两个恶意镜像已被下载近1.7万次。 攻击者还利用Typosquatting(输入错误沉淀)方法来蹲守那些不小心错误输入流行项目名字的用户,该方法虽然这不会产生大量受害者,但仍能稳定贡献感染量(下图)。

攻击者还利用Typosquatting(输入错误沉淀)方法来蹲守那些不小心错误输入流行项目名字的用户,该方法虽然这不会产生大量受害者,但仍能稳定贡献感染量(下图)。

问题持续恶化

Sysdig表示,到2022年,从Docker Hub提取的所有镜像中有61%来自公共存储库,比2021年的统计数据增加了15%,因此用户面临的风险正在上升。

不幸的是,Docker Hub公共存储库的规模太大,其操作员无法每天及时检查所有上传镜像。因此,可以想象还有大量恶意镜像未被报告。

Sysdig还发现,Docker Hub中大多数恶意行为者人均上传的恶意镜像数量都不多,这意味着很难通过删除和封锁少数“惯犯“的方式来快速改善Docker Hub的威胁态势。

报告链接:

https://sysdig.com/blog/analysis-of-supply-chain-attacks-through-public-docker-images/

推荐阅读 点击标题可跳转

免费的 XShell 替代品,我推荐这 5 款,一个比一个香!

转发 关注

点亮下方“在看”图标

更多人看到