热门标签

热门文章

- 1【JUC并发编程】原子类详解_wasuncontended

- 2vue内置的组件transition(形成动画)_vue transition动画

- 3C语言实现贪吃蛇【完整版】_贪吃蛇代码c语言简单

- 4LLM--打造Private GPT需要知道的一些概念及术语

- 5Linux笔记(47)——shell运算符_linux如果不用declare声明,用let或(())实现计算并输出。

- 6在spaCy V3.0中用自训练词向量来训练文本分类模型_spacy zh_core_web_lg

- 7十年架构师修炼之路:你该知道的 7 个必经阶段_系统架构师的几个阶段

- 8大语言模型损失函数详解_大模型 损失函数

- 9Linux之线程同步

- 10使用WebRTC实现简单直播

当前位置: article > 正文

JS逆向--小红书x-s算法还原_小红书 x-s

作者:盐析白兔 | 2024-04-09 10:11:32

赞

踩

小红书 x-s

前言

最近很多网站都上了JSVMP,就想着研究下,之前看过K哥的一篇文章知道JSVMP的逆向方法有三种(RPC远程调用,补环境,算法还原),由于之前用补环境的方法搞过瑞数6,这次就选择了算法还原的方法逆向。

目标

- 接口:aHR0cHM6Ly9lZGl0aC54aWFvaG9uZ3NodS5jb20vYXBpL3Nucy93ZWIvdjEvc2VhcmNoL25vdGVz

- 参数:x-s

分析

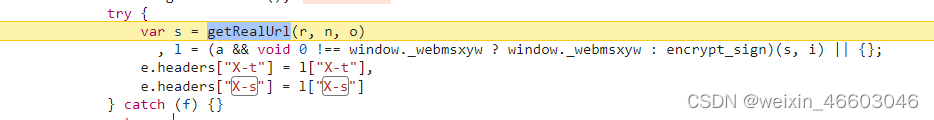

1.参数入口

全局搜索x-s,会找到这个位置,打上断点,并再次触发接口

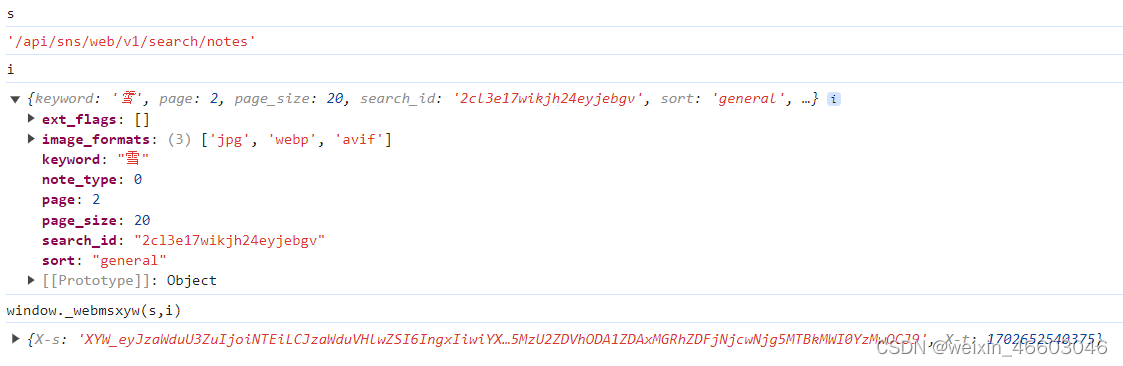

经验证,window._webmsxyw就是要找的入口,第一个参数是请求的接口,第二个参数是请求体

2.日志断点

由于是算法还原,直接在计算的位置打上断点

在控制台将日志保存到本地,大概是这个样子,几十万行的输出,按照自己的习惯过一遍,根据日志和经验能够知道大致的加密逻辑,不知道就多看两遍(手动狗头)

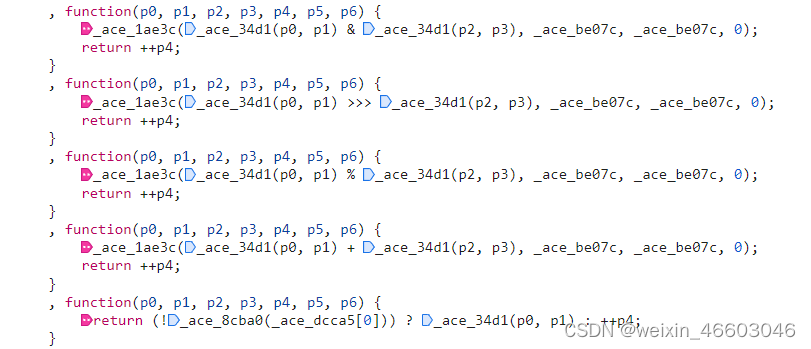

3.流程分析

整个加密过程围绕着4个参数:

x1: 接口和请求体拼接成的字符串,通过标准MD5算法生成的;

x2:环境检测值,我这里直接写死了;

x3:来自cookie中的a1;

x4:时间戳。

x1~x4拼接成一个字符串,并经base64编码得到a;

a经过des3算法的加密,得到了b;

最后对b进行base64编码,就得到了最后的x-s。

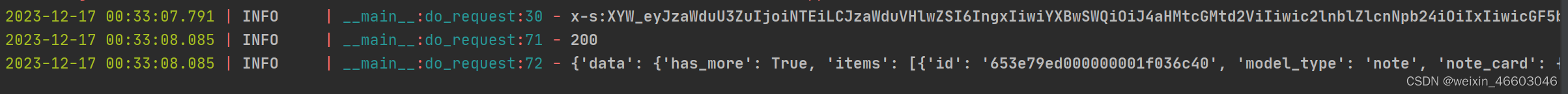

请求

成功获取到了数据

结尾

x-s算法还原到这就结束了,感觉流程已经很清晰了,第一次写文章还有很多很多改进的地方,大佬们凑合着看。

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/盐析白兔/article/detail/392003

推荐阅读

相关标签