- 1已解决(pymysqL连接数据库报错)pymysqL.err.ProgrammingError: (1146,“Table ‘test.students‘ doesn‘t exist“)_raise errorclass(errno, errval) pymysql.err.progra

- 2vue 报错this.$Api.sendEmail is not a function 和TypeError: Cannot set property 'pageCode' of undefined_vue this.$api.不存在

- 3自用的8款AI工具!提升学习/工作/赚钱效率,轻松超过99%的人!

- 4数据结构与算法——归并排序_数据结构归并排序

- 5使用 Xcode 运行 python等脚本语言(perl, ruby)_伊织code

- 6深入理解Elasticsearch的索引映射(mapping)_elasticsearch 类型 映射

- 7三分钟掌握PHP操作数据库_php数据库

- 8远程仓库——GitHub

- 9Hadoop之HBase基本简介_hadoop hbase

- 10[深度学习]yolov8+pyqt5搭建精美界面GUI设计源码实现一_yolo pyqt界面设计代码

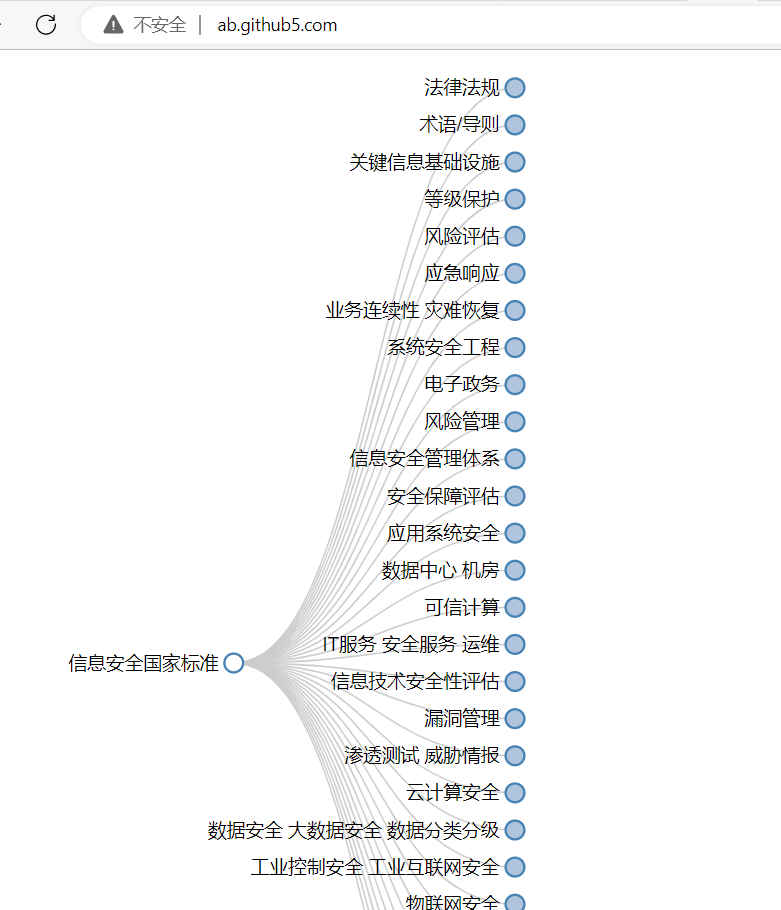

信息系统安全运维和管理指南_信息安全技术 信息系统安全运维管理指南

赞

踩

声明

本文是学习 信息系统安全运维管理指南. 而整理的学习笔记,分享出来希望更多人受益,如果存在侵权请及时联系我们

安全运维支撑系统

信息系统安全服务台

目的

对信息系统安全事件进行统一监控与处理。

要求

建立一个集中的信息系统运行状态收集、处理、显示及报警的系统,并统一收集与处理信息系统用户问题反馈。

实施指南

服务台具备以下功能:

a) 能够收集并处理信息系统运行信息;

b) 能够显示信息系统安全状态和安全事件;

c) 能够对信息系统安全事件进行报警。

可采用信息化工具或人工方式收集用户的问题反馈并进行统一处理。

资产管理系统

目的

发现、管理所有与信息系统运行相关的软硬件系统,建立资产清单和资产配置清单。

要求

手工或借助自动化工具发现所有与信息系统运行相关的软硬件系统。

实施指南

可以利用商业或开源系统自动发现资产。该系统应具备以下功能:

a) 资产特征库应持续更新;

b) 应具有较高的自动发现率;

c) 支持手工录入未能自动发现的软硬件系统;

d) 能够输出资产清单及资产配置清单;

e) 能够对资产及其配置信息进行查询、增加、修改和删除;

f) 能够与其他信息化工具进行信息共享。

漏洞管理系统

目的

及时修补信息系统存在的漏洞。

要求

定时扫描信息系统相关资产脆弱性,并对发现的漏洞进行及时加固。

实施指南

系统应具备以下能力:

a) 能够及时更新漏洞库;

b) 能够发现系统存在的1day漏洞;

c) 能够发现不合规定的弱口令;

d) 能够对发现的问题进行告警提醒;

e) 能够对发现的漏洞进行补丁加固;

f) 能够对脆弱性进行查询、增加、修改和删除等操作;

g) 能够与其他系统共享信息。

入侵检测系统

目的

及时发现并阻断入侵攻击,降低业务损失。

要求

可以检测和阻断多种入侵方式。

实施指南

系统应具有以下能力:

a) 通过防火墙、IPS、IDS、WAF等系统构建一个全方位入侵检测体系;

b) 应与权威入侵模式库互换信息;

c) 能否有效检测并处置网络入侵、主机入侵、无线入侵和云入侵;

d) 能够对发生的入侵事件进行查询;

e) 能够与其他系统进行信息共享。

异常行为监测系统

目的

及时发现存在的异常行为,以降低业务损失。

要求

及时发现存在的异常操作及行为。

实施指南

系统应具备能力包括:

a) 能够及时更新异常行为特征库;

b) 能够监测异常行为,并报警提醒;

c) 能够对异常行为进行必要的阻断;

d) 能够对已发生的异常行为进行查询;

e) 能够与其他系统进行信息共享。

关联分析系统

目的

对安全信息与安全事件进行关联分析,以此发现单一安全设备发现不了的安全问题。

要求

应能够收集、管理和分析安全大数据。

实施指南

关联分析系统应具有以下能力:

a) 能够对关联模式进行建模;

b) 能够收集各种日志、事件等信息,形成安全大数据;

c) 能够基于关联模型对安全大数据进行有效分析,以发现潜在威胁与攻击;

d) 能够定时生成等保等相关标准符合度报告;

e) 能够与其他系统共享信息。

- 1

A.

参 考 文 献

-

GB/T 20269—2006 信息技术 信息系统安全管理要求

-

GB/T 24405.1—2009 信息技术 服务管理 第1部分:规范(ISO/IEC

20000-1:2005,IDT) -

GB/T 24405.2—2010 信息技术 服务管理 第2部分:实践规则(ISO/IEC

20000-2:2005,IDT) -

GB/T 28827.1—2012 信息技术服务 运行维护 第1部分:通用要求

-

GB/T 28827.2—2012 信息技术服务 运行维护 第2部分:交付规范

_________________________________

延伸阅读

更多内容 可以 信息系统安全运维管理指南. 进一步学习