- 1齿轮故障诊断数据集分享(包括轴承和齿轮)_齿轮故障数据集

- 2深入解析基于DWA的路径规划算法MATLAB_dwa路径规划算法

- 3acm退役感言(一个又菜又懒的退役选手的记录)_ccpc外卡名额怎么申请

- 4git中如何获取远程仓库的最新代码?_git远程仓库中的新分支最新内容

- 5【深度学习】从huggingface上加载数据集到本地并保存为csv文件_huggingface 数据集 csv

- 6无人机技术服务应用_无人机的服务

- 7Web安全—文件上传(解析)漏洞_文件上传漏洞

- 8Qt+OpenGL-part3

- 9[从0开始AIGC][Transformer相关]:算法的时间和空间复杂度

- 10Java基于微信小程序的在线投稿小程序(V2.0),附源码

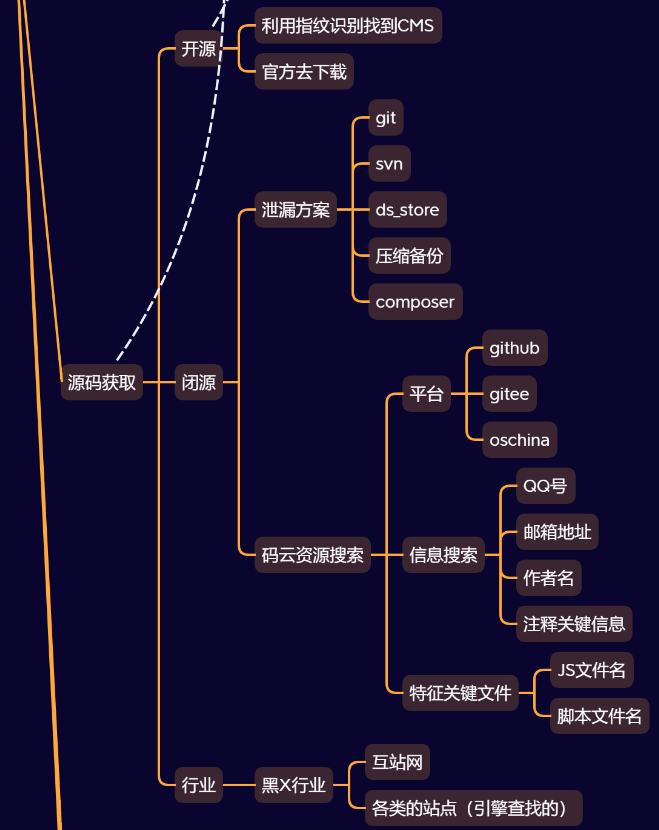

第13天:信息打点-Web应用&源码泄漏&开源闭源&指纹识别&GIT&SVN&DS&备份

赞

踩

第十三天

一、开源-CMS 指纹识别源码获取方式

| 标签 | 名称 | 地址 |

|---|---|---|

| 指纹识别 | 在线 cms 指纹识别 | http://whatweb.bugscaner.com/look/ |

| 指纹识别 | Wappalyzer | https://github.com/AliasIO/wappalyzer |

| 指纹识别 | TideFinger 潮汐 | http://finger.tidesec.net/ |

| 指纹识别 | 云悉指纹 | https://www.yunsee.cn/ |

| 指纹识别 | WhatWeb | https://github.com/urbanadventurer/WhatWeb |

| 指纹识别 | 数字观星 Finger-P | https://fp.shuziguanxing.com/#/ |

二、闭源-习惯&配置&特性等获取方式

参考:

https://www.secpulse.com/archives/124398.html

备份:敏感目录文件扫描

CVS:https://github.com/kost/dvcs-ripper

GIT:https://github.com/lijiejie/GitHack

SVN:https://github.com/callmefeifei/SvnHack

DS_Store:https://github.com/lijiejie/ds_store_exp

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

1.源码泄漏原因:

- 从源码本身的特性入口

- 从管理员不好的习惯入口

- 从管理员不好的配置入口

- 从管理员不好的意识入口

- 从管理员资源信息搜集入口

2.源码泄漏集合 :

- composer.json

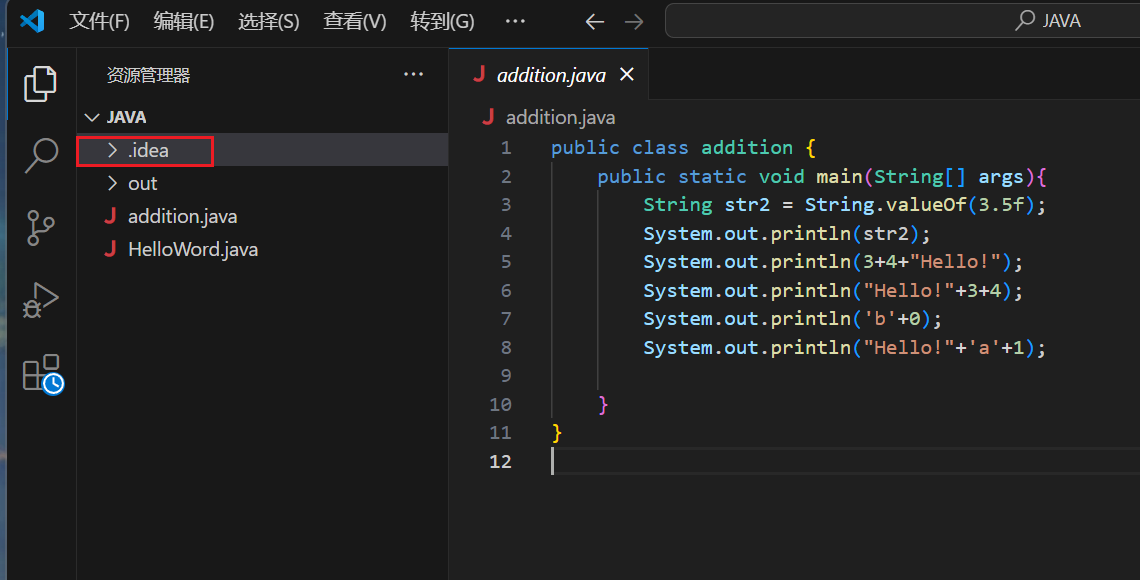

- git 源码泄露

在开发源码时,会在当前目录下自动创建一个.git目录,用来记录代码的变更记录。发布代码时,如果没有把.git目录删除就直接发布到服务器上,攻击者就可以通过它来恢复源码

- svn 源码泄露

与git源码泄露相同

- hg 源码泄漏

- 网站备份压缩文件

网站管理员在开发搭建完网站之后习惯将源码备份到目录之下,一般名称为www.zip等压缩文件,但是此时该压缩包为设置访问权限,所以很容易被扫描出来并下载。源码内有数据库配置文件等各种配置信息都会被泄露

- WEB-INF/web.xml 泄露

- DS_Store 文件泄露

使用MAC系统开发程序,会有DS_Store文件夹,针对目录结构和文件做一个存储,开发完后直接上传到服务器进行使用,但是没有删除DS_Store;那我们可以针对这个源码结构进行复现

- SWP 文件泄露

- CVS 泄露

- Bzr 泄露

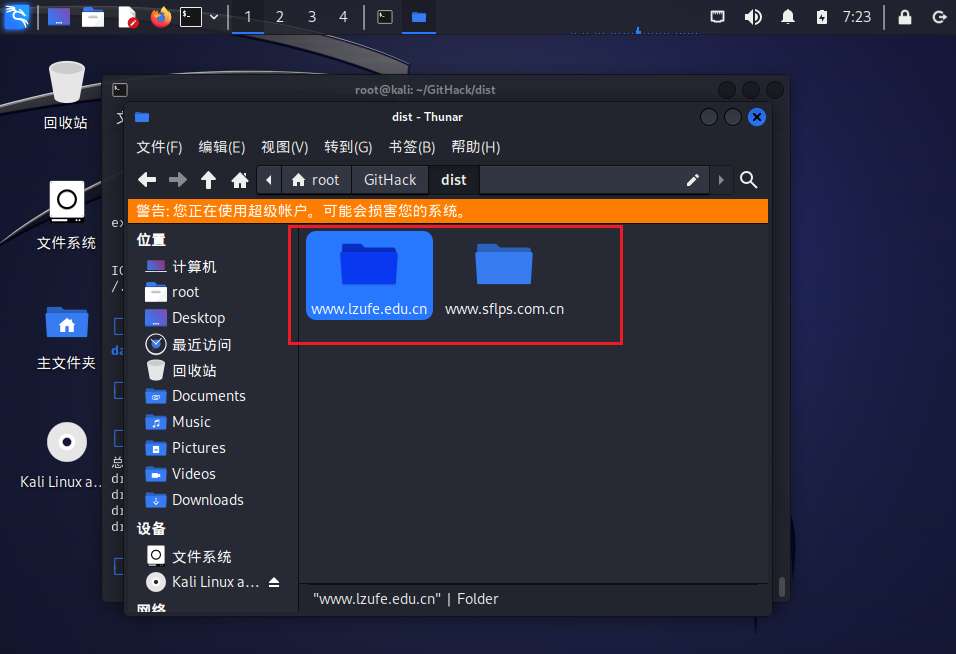

- GitHub 源码泄漏

三、闭源-托管资产平台资源搜索监控

1.解决办法

- 识别出大致信息却无下载资源

- 未识别出信息使用码云资源获取

- 其他行业开发使用对口资源站获取

2.涉及:

可能存在上传的源码,去这些网站上搜索一些关键字看能不能找到开发的作者

https://www.oschina.net/

https://gitee.com/

https://github.com/

https://www.huzhan.com/

3.GITHUB资源搜索:

in:name test #仓库标题搜索含有关键字

in:descripton test #仓库描述搜索含有关键字

in:readme test #Readme文件搜素含有关键字

stars:>3000 test #stars数量大于3000的搜索关键字

stars:1000…3000 test #stars数量大于1000小于3000的搜索关键字

forks:>1000 test #forks数量大于1000的搜索关键字

forks:1000…3000 test #forks数量大于1000小于3000的搜索关键字

size:>=5000 test #指定仓库大于5000k(5M)的搜索关键字

pushed:>2019-02-12 test #发布时间大于2019-02-12的搜索关键字

created:>2019-02-12 test #创建时间大于2019-02-12的搜索关键字

user:test #用户名搜素

license:apache-2.0 test #明确仓库的 LICENSE 搜索关键字 、

language:java test #在java语言的代码中搜索关键字

user:test in:name test #组合搜索,用户名test的标题含有test的

4.关键字配合谷歌搜索:

关键字可以通过安全工具对网站目录进行扫描,扫描完毕之后会给到信息的泄露

site:Github.com smtp

site:Github.com smtp @qq.com

site:Github.com smtp @126.com

site:Github.com smtp @163.com

site:Github.com smtp @sina.com.cn

site:Github.com smtp password

site:Github.com String password smtp

四、环境复现

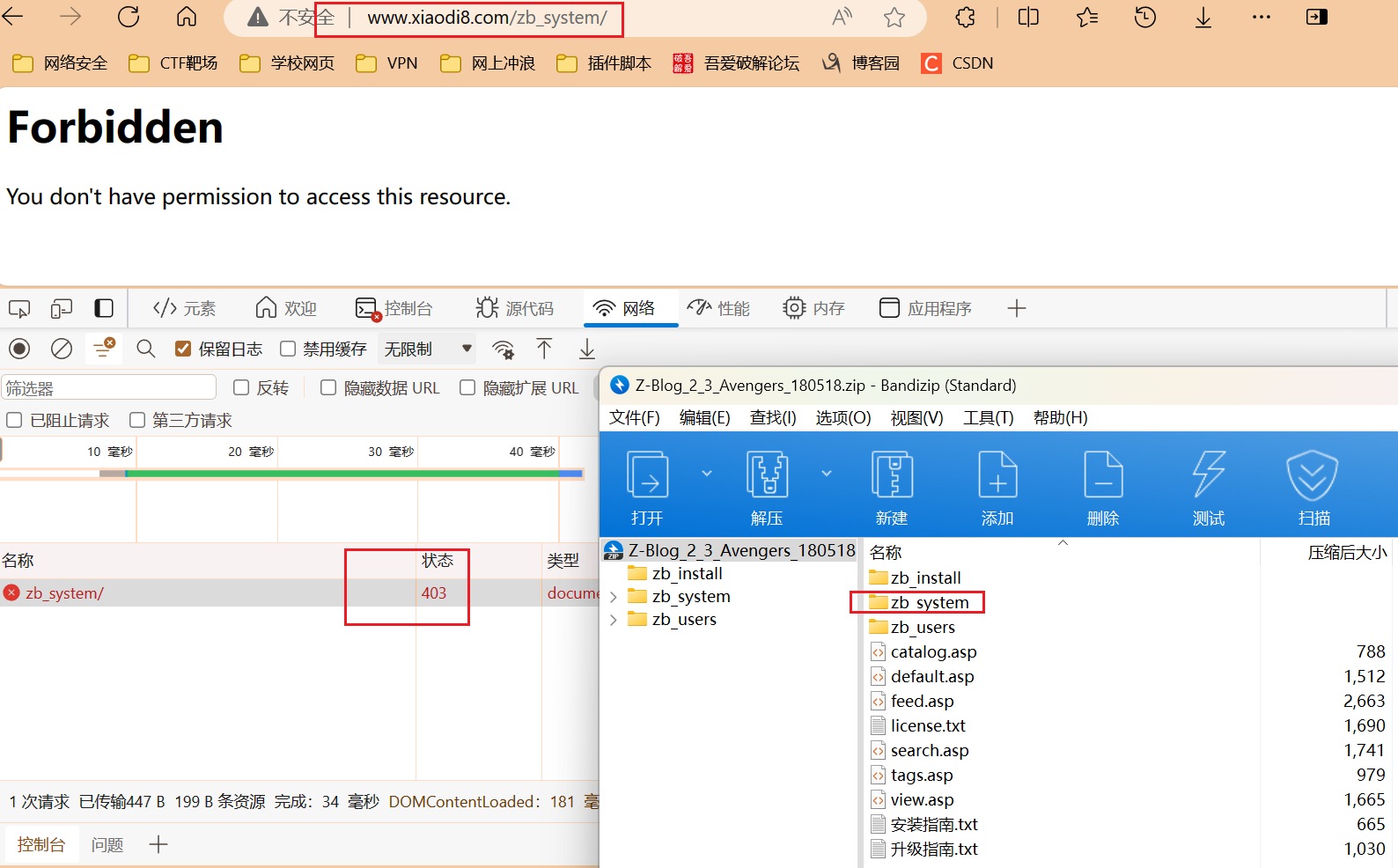

1.后端-开源-指纹识别-源码下载

1.使用指纹平台去搜索开源的源码,将源码下载下来去与目标网站的源码进行对比,发现文件夹存在,但是无法访问,确定网站搭建的开源源码

2.后端-闭源-配置不当-源码泄漏

1.网站备份压缩文件

2.Git源码泄露

3.后端-方向-资源码云-源码泄漏

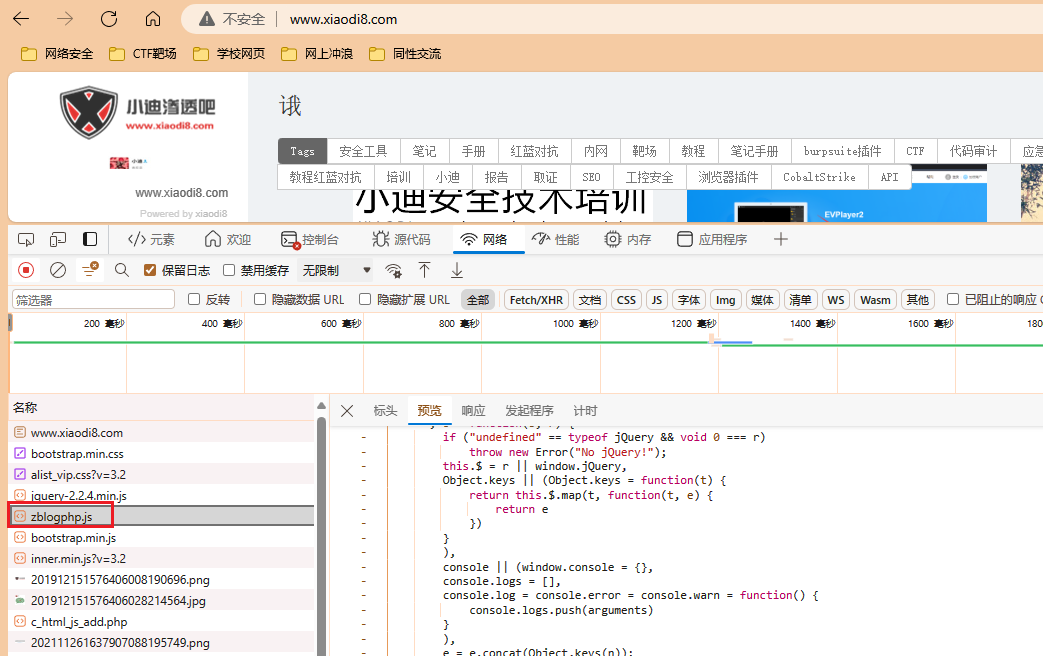

1.开发者工具判断

1.通过浏览器的开发者工具查看JS和PHP文件判断可能的源码类型

2.去GitHub搜索名字,发现对应的源码网站

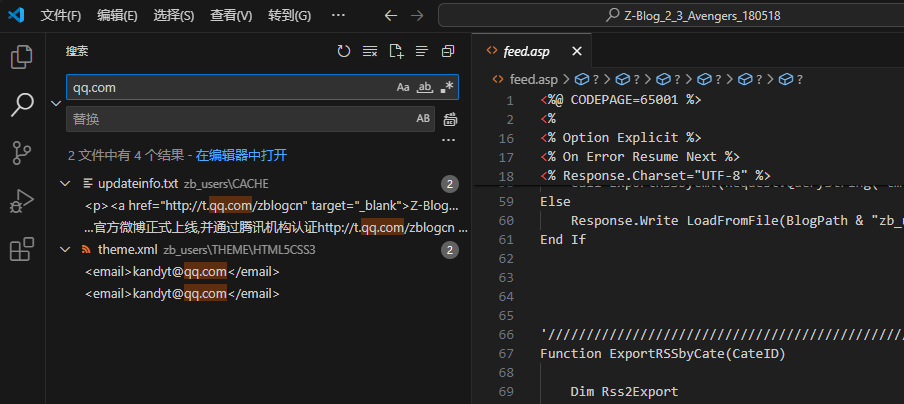

2.源码注释内容判断

1.通过搜索源码内可能包含个人信息的名称去溯源

Copyright © 2003-2013 www.wpsshop.cn 版权所有,并保留所有权利。