- 1Redis缓存详解(黑马-未完结)_redis缓存介绍

- 2人脸识别示例解析(三)——微笑识别解析_面部识别 如何微笑

- 3渗透测试快速稳定远控软件,高级渗透测试第八季-demo即是远控

- 4基于java相亲交友系统的设计与实现论文_基于java的社交网站设计与实现

- 5文献学习-20-基于学习的视觉应变融合,用于手眼连续体机器人姿态估计与控制

- 6代码随想录-二分查找题目分析

- 7基于React Hooks的简单全局状态共享实现方案

- 8把数据从mysql导入到hdfs中_mysql to hdfs full

- 9淘宝人生2的AIGC技术应用——虚拟人写真算法技术方案

- 10MKS SERVO28C 闭环步进电机 使用说明_闭环步进电机怎么使用

APP应用渗透测试思路_app渗透测试

赞

踩

今天继续给大家介绍渗透测试相关知识,本文主要内容是APP应用渗透测试思路。

免责声明:

本文所介绍的内容仅做学习交流使用,严禁利用文中技术进行非法行为,否则造成一切严重后果自负!

再次强调:严禁对未授权设备进行渗透测试!

一、手机模拟器安装

对Android APP进行渗透测试,我们通常需要安装一款电脑上的手机模拟器,在这里我使用的是逍遥模拟器,下载URL为:https://www.xyaz.cn/

主页如下所示:

下载后运行页面如下所示:

二、抓包测试

对APP进行渗透测试,一个典型的思路就是抓包。

当前,相当多的手机应用是基于http/https协议研发的,我们在抓取到手机的数据包后,就可以把针对APP的渗透测试转化为针对指定URL的渗透测试。

抓包常用的工具有很多,在这里我们仅介绍以下几种比较经典且实用的:

1、BurpSuite

BurpSuite是一款功能强大、简单好用的抓包工具,BurpSuite支持的功能众多,且还提供了插件可以扩展各种功能。

BurpSuite不仅可以抓取指定的数据包,而且还可以修改数据包内容。其支持记录数据包历史数据,并且还提供搜索功能。

在上文手机数据包抓包详解中我们讲解了如何抓取手机的数据包,而在上文BurpSuite抓取https数据包配置中我们则讲解了如何抓取手机的https数据包。

2、Charles

Charles的数据包抓取配置与BurpSuite配置相似,它对数据包抓取后会按照网址进行分类,并且在产生新的数据时对应的网址会进行高亮提示,这可以方便我们将指定APP与其数据包联系起来。

3、抓包精灵

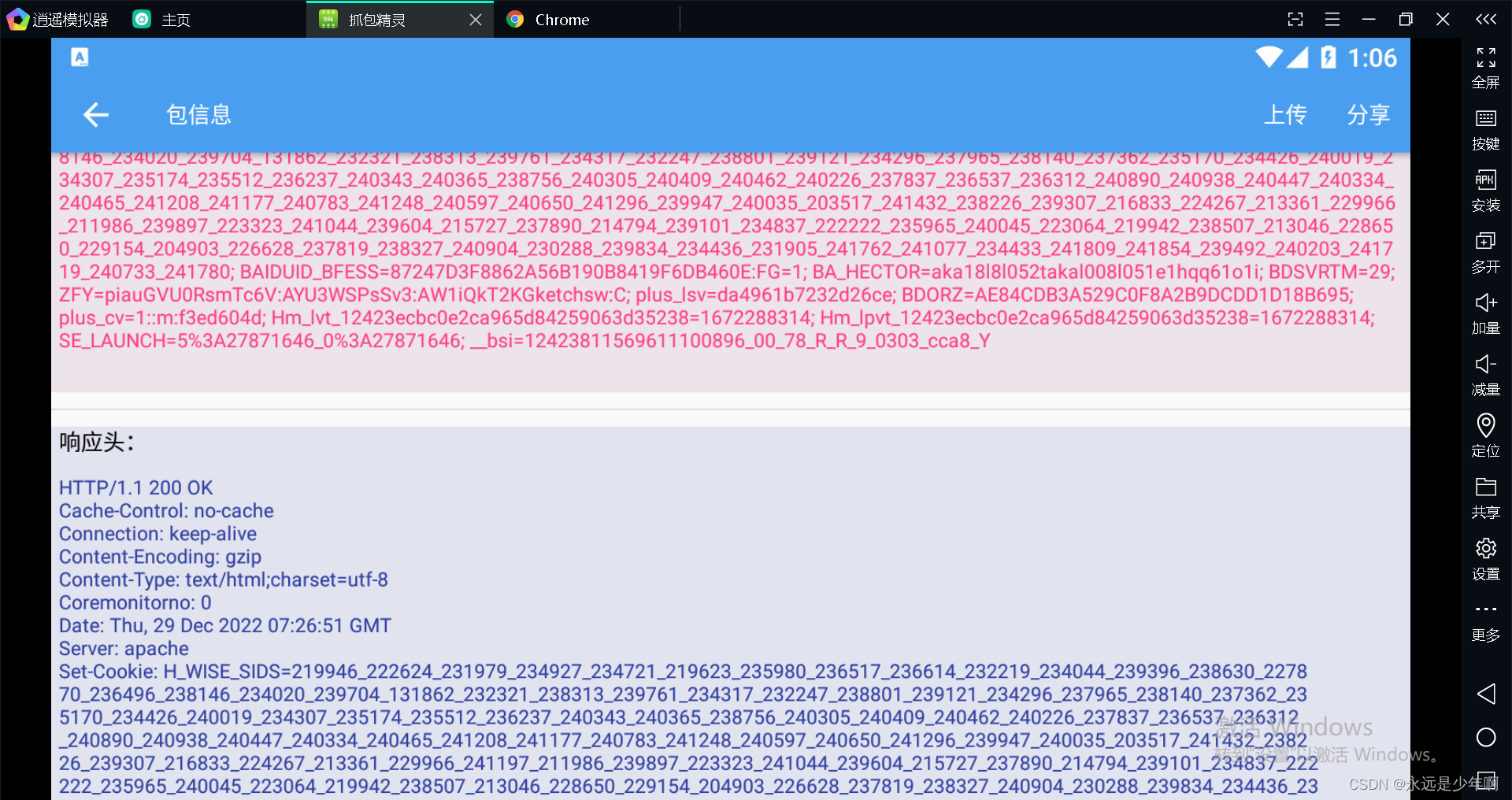

抓包精灵是安装在手机上的一款APP,安装后就可以抓取手机的数据包了,抓取到的数据包如下所示:

4、wireshark

wireshark是一款经典的抓包工具,与以上三款抓包工具相比,wireshark的优势在于它可以抓取非http/https类型的数据包。

三、反编译测试

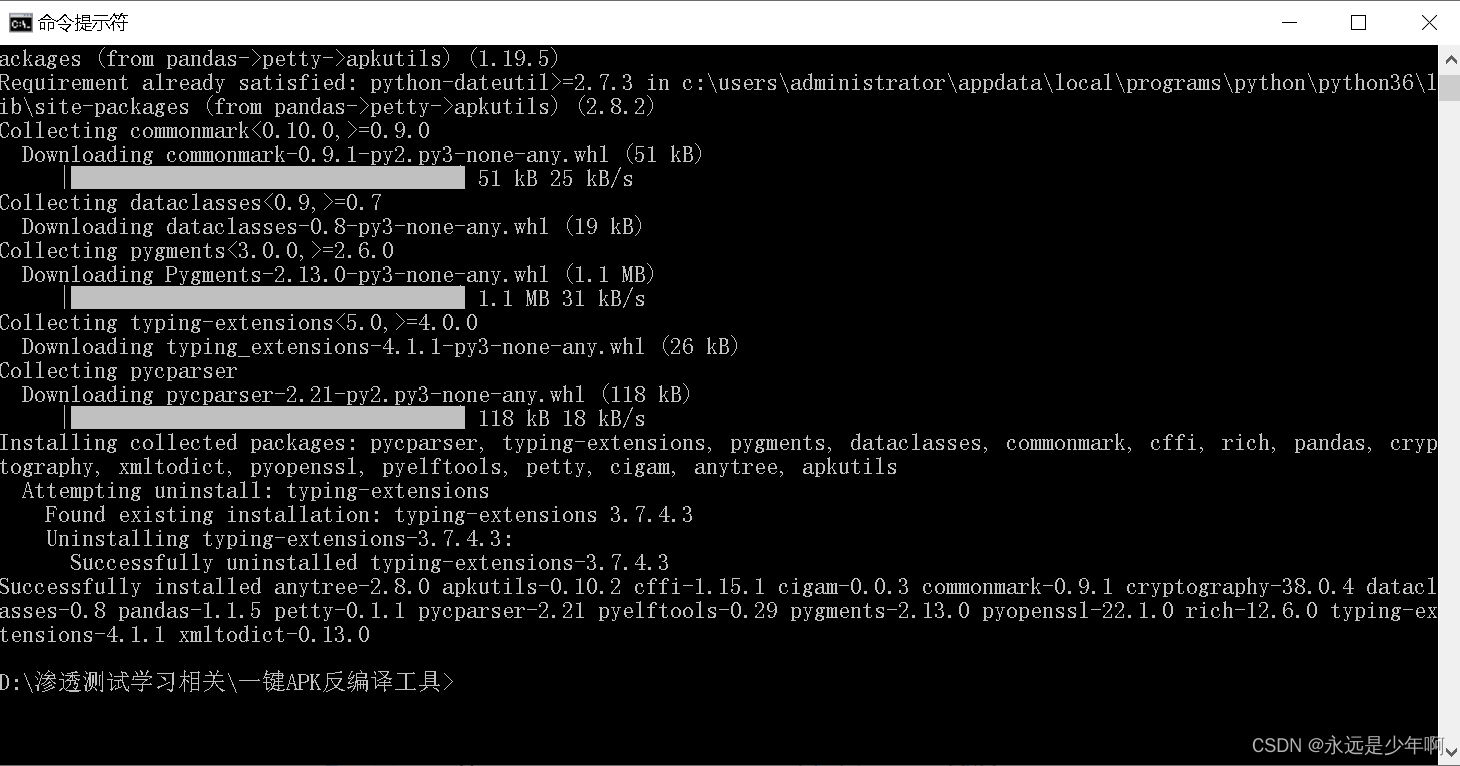

除了对目标APP进行抓包外,我们还可以对指定APP进行反编译测试。对熟悉反编译和开发的人员而言,反编译往往能够获得更多的信息。但是对于不是很熟悉开发和反编译的人员而言,我们还有一个非常方便的工具,可以帮助我们一键提取目标APP的URL。该工具目前托管在Github平台上,URL链接为:https://github.com/TheKingOfDuck/ApkAnalyser//releases/download/1.0/apkAnalyser.zip。大家可以自行下载。

该工具由Python编写而成,运行需要下载apkutils模块,下载命令为:

pip install apkutils

- 1

下载后结果如下所示:

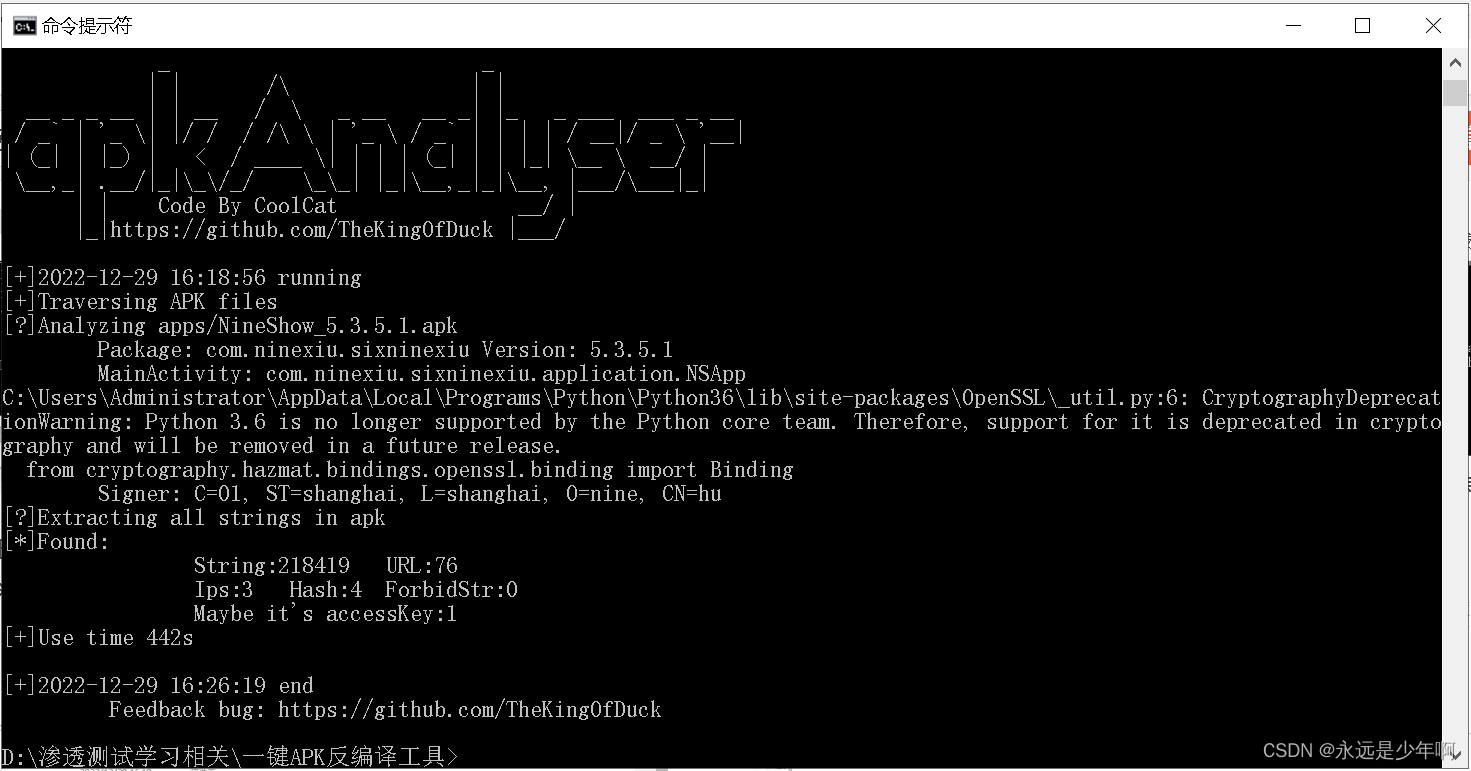

完成上述工作后,我们把要反编译的APK文件放到该工具的apps子目录下,然后运行该Python文件,运行结果如下所示:

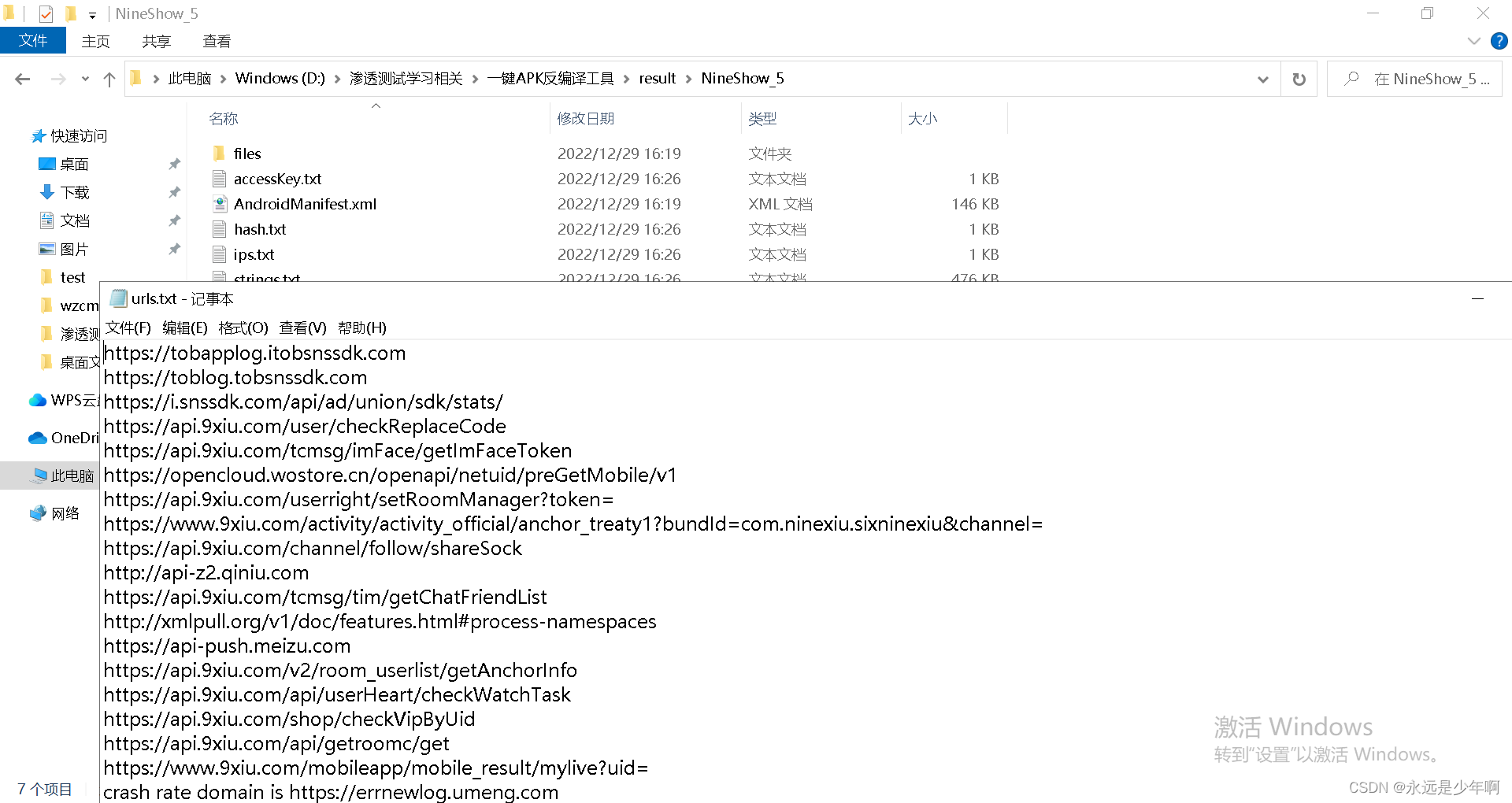

在程序运行结束后,在result目录下,就会出现对该APK文件的解析结果,如下所示:

四、注意事项

有时反编译提取出的URL和抓包抓到的URL并不全面,因此我们在进行渗透测试时,可以综合以上两种方式进行测试。

原创不易,转载请说明出处:https://blog.csdn.net/weixin_40228200