热门标签

热门文章

- 1基于STM32CUBEIDE的定时器实现微妙和毫秒延时_stm32f1 cube 延时

- 2Vue3使用Monaco-editor_vite-plugin-monaco-editor

- 3SASE (安全架构)_sase pop

- 4拟辉光管时钟“重生”记(源码)_拟辉光管时钟怎么连wifi

- 5思科交换机基本配置命令_思科交换机密码配置命令

- 6react18 函数组件 学习笔记_react18类组件

- 7【Win10安装NVIDIA驱动、CUDA、CUDNN、PyTorch】_nvidia cuda

- 8VirtualBox 安装 Ubuntu22.04 详细教程_virtualbox ubuntu

- 9卷积矩阵及其运算实例_矩阵卷积计算

- 10git如何查看密码_git 密码查看

当前位置: article > 正文

浅谈安卓逆向协议(四)- ida pro - 小红书_小红书hook协议

作者:2023面试高手 | 2024-06-15 04:05:43

赞

踩

小红书hook协议

文章仅提供思路,千里之行,还要靠各位自己努力,不喜勿看。

重头戏-小红书。这是相比前几个最难的了。为什么?看下面娓娓道来。

小红书互联网上真是没搜到解决方案,主要是sign验签和shield验签,sign签名网上有个python版,经过我验证,正确,我就没细看(2019.12.12文尾补充出来代码)。因为这几天比较忙,还没把小红书方案上线。但小红书shield,让我困扰了整整两周多,最后搞定。

小红书做了模拟器检测,如果你是模拟器一直提示你要升级,这块我没细细研究,我直接换了真机。后来我发现了它更多的验证,绕了很多路,重刷了原生系统。不过后来我解决了native的验证,那时我才觉得,可能我不需要这么麻烦。小红书是我弄的最久的,可能接近三周,也学到了很多东西。

小红书shield在libshield.so中。所以jdax不用搜了,浪费时间。最初我也百搜不得其姐,后来我得到了姐姐,思路就打开了。

JAVA层:

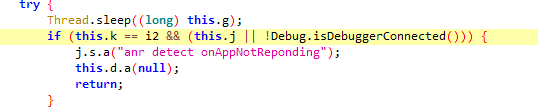

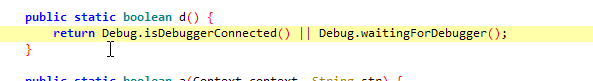

小红书做了Debug.isDebuggerConnected的防调试验证,xposed绕过,其他方式绕过都行。这里我采用了其他方式绕过。因为xposed我不是很精通。

然后小红书Retrofit调用create唤起okhttp3的addInterceptor劫持再调用RedHttpInterceptor的intercept函数再调用native函数process

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/2023面试高手/article/detail/720803

推荐阅读

相关标签