热门标签

热门文章

- 1leetcode 377. 组合总和 Ⅳ

- 2【开发日记】Error: error:0308010C:digital envelope routines::unsupported_95% emitting compressionplugin error error: error:

- 3贝叶斯算法(1)_贝叶斯共定位分析

- 4当艺术遇上AI:AI赋能生产力的可能场景和应用思路

- 5微信电脑客户端_手机远程控制电脑!牛逼!

- 6Jenkins镜像加速(清华大学镜像)_json模块清华镜像源

- 7python1_turtlependown的作用

- 8VOJ 金字塔数独 题解 DFS

- 9Datawhale 动手学大模型应用开发 第四五章笔记 向量数据库 / Prompt / 检索chain / 记忆_大模型如何将prompt和向量数据库进行检索

- 10华为ensp防火墙nat64案例配置_ensp nat64

当前位置: article > 正文

shiro漏洞复现及其攻击流量分析_shiro反序列化流量特征

作者:AllinToyou | 2024-04-17 18:55:30

赞

踩

shiro反序列化流量特征

前言

最近面试时经常被问到,每次说的都不太完美,现在再来复现一边。

shiro介绍

Apache Shiro是一个开源安全框架,提供身份验证、授权、密码学和会话管理。

CVE-2016-4437

利用vulhub搭建的靶场。

在Apache Shiro <= 1.2.4版本中存在反序列化漏洞。

该漏洞成因在于,Shiro的“记住我”功能是设置cookie中的rememberMe值来实现。当我们给rememberMe赋值时,它会经过一下过程。

- 检索cookie中RememberMe的值

- Base64解码

- 使用AES解密

- 反序列化

当我们知道了AES加解密时的密钥(该密钥是写死在代码中)时,我们便可以去修改rememberMe的值,改造其readObject()方法,让其在反序列化时执行任意操作。

服务器接收数据后的流程为

- 读取cookie中rememberMe值

- base64解码

- AES解密

- 反序列化

使用工具来执行命令。

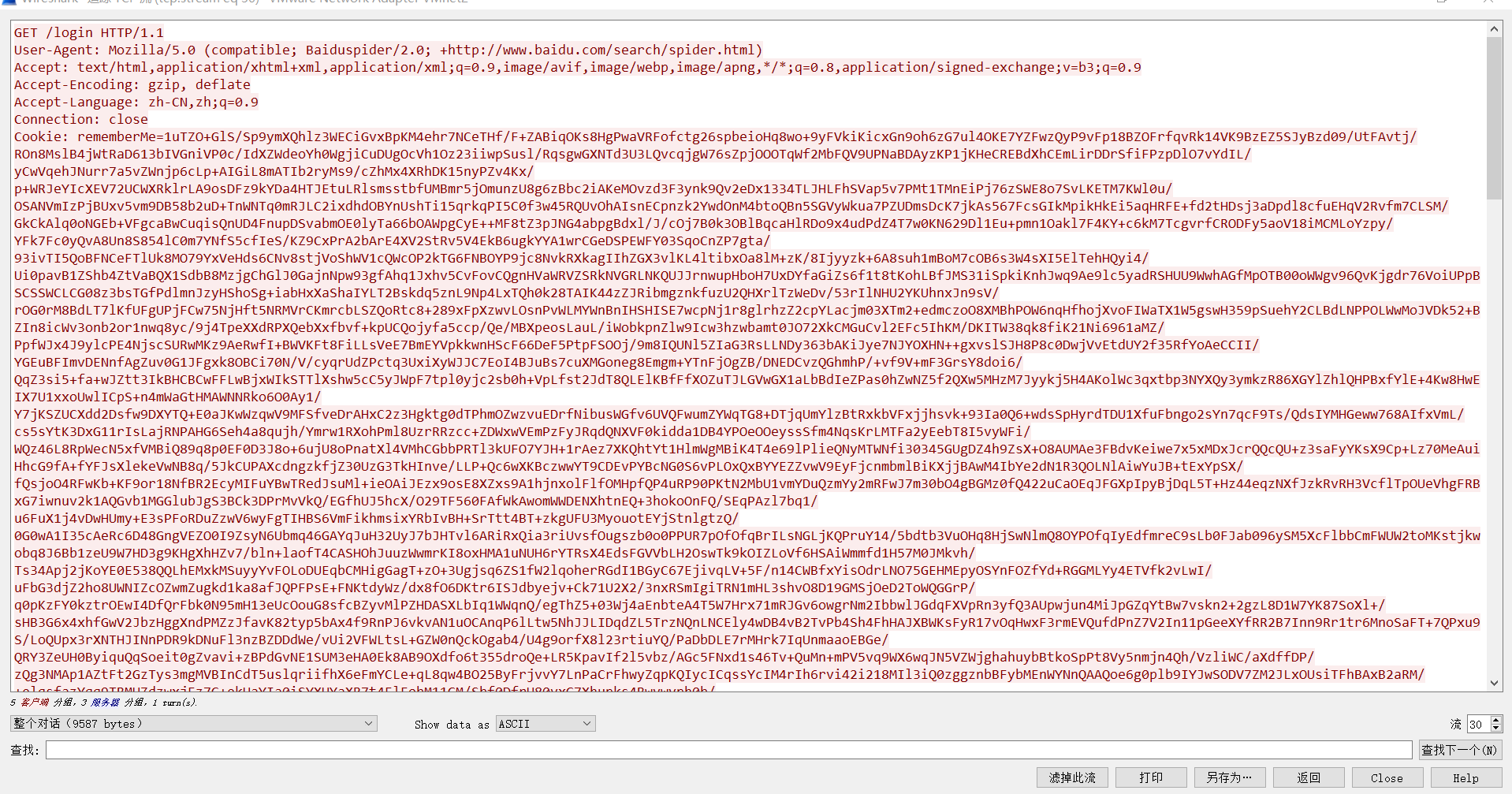

利用wireshark来抓取流量。

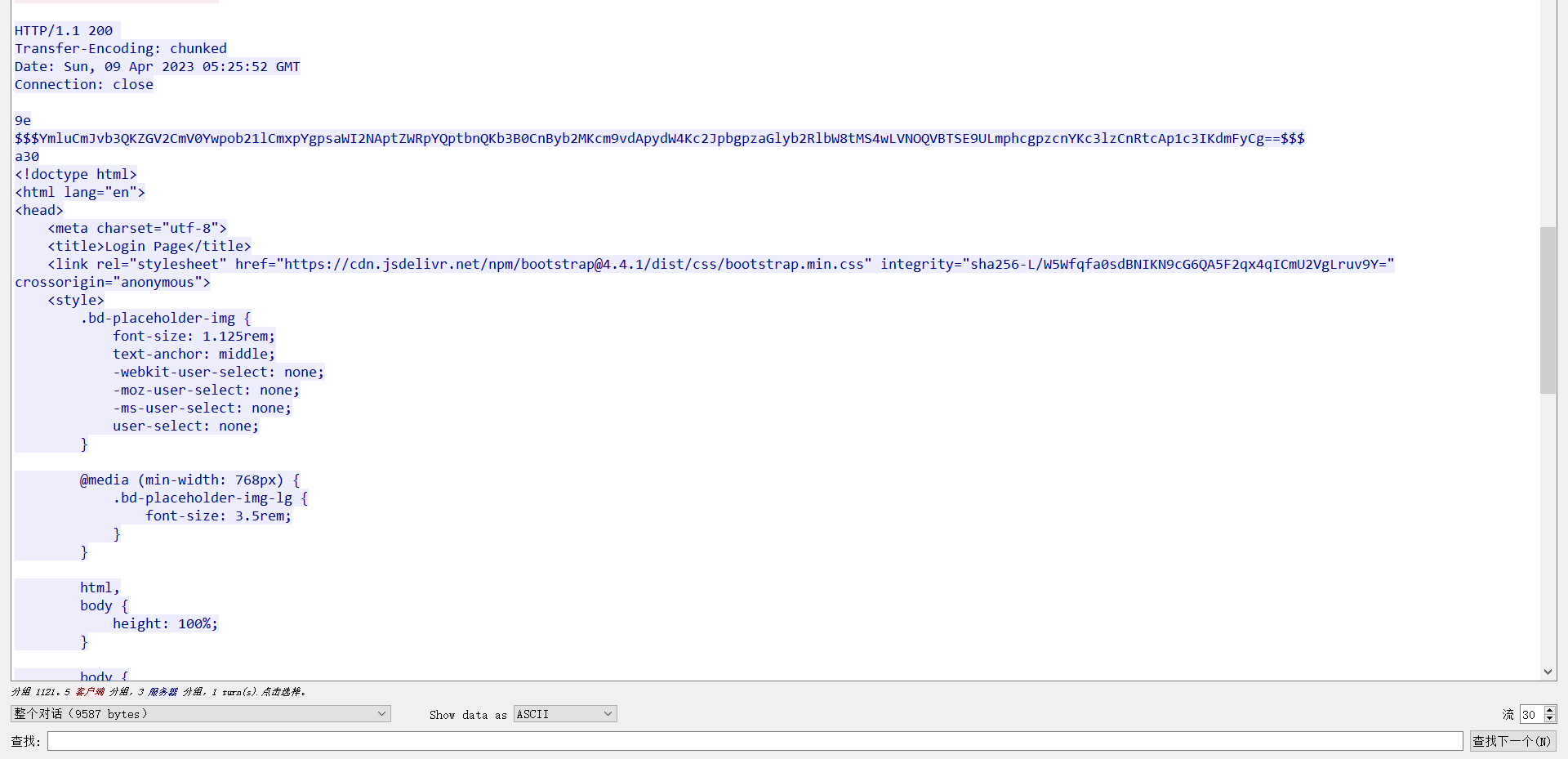

回显时会有一串base64加密的值,代表着命令执行成功。

总结:CVE-2016-4437的攻击流量特征有

- 请求包Cookie的rememberMe中会存在AES+base64加密的一串java反序列化代码。

- 返回包中存在base64加密数据,该数据可作为攻击成功的判定条件。

如果攻击者利用其反弹shell,还可以通过对rememberMe中的数据解码来获得反弹的ip地址。

shrio550和721的区别

- 主要区别在于Shiro550使用已知默认密码,只要有足够的密码,不需要Remember Cookie的

- Shiro721的ase加密的key为系统随机生成,需要利用登录后的rememberMe去爆破正确的key值。利用有效的RememberMe Cookie作为Padding Oracle Attack的前缀,再去构造反序列化攻击。

CVE-2020-1957

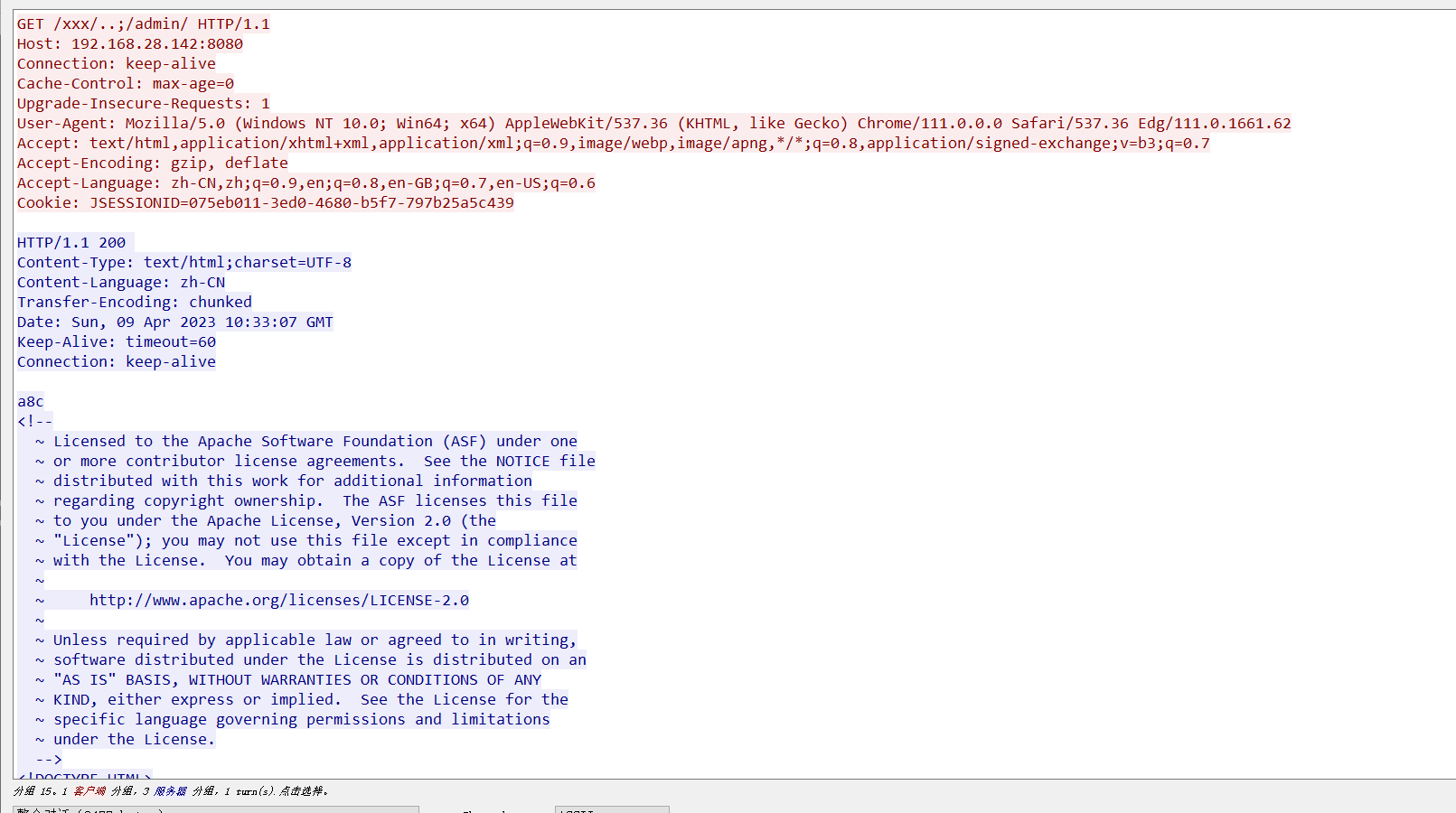

在Spring web项目中,请求URI/resource/menus和/resource/menus/都可以访问到服务器的资源。

但在Shiro中的URL路径表达式pathPattern可以正确匹配/resource/menus,但不能正确匹配/resource/menus/,导致过滤链无法正确匹配,从而绕Shiro的防护机制

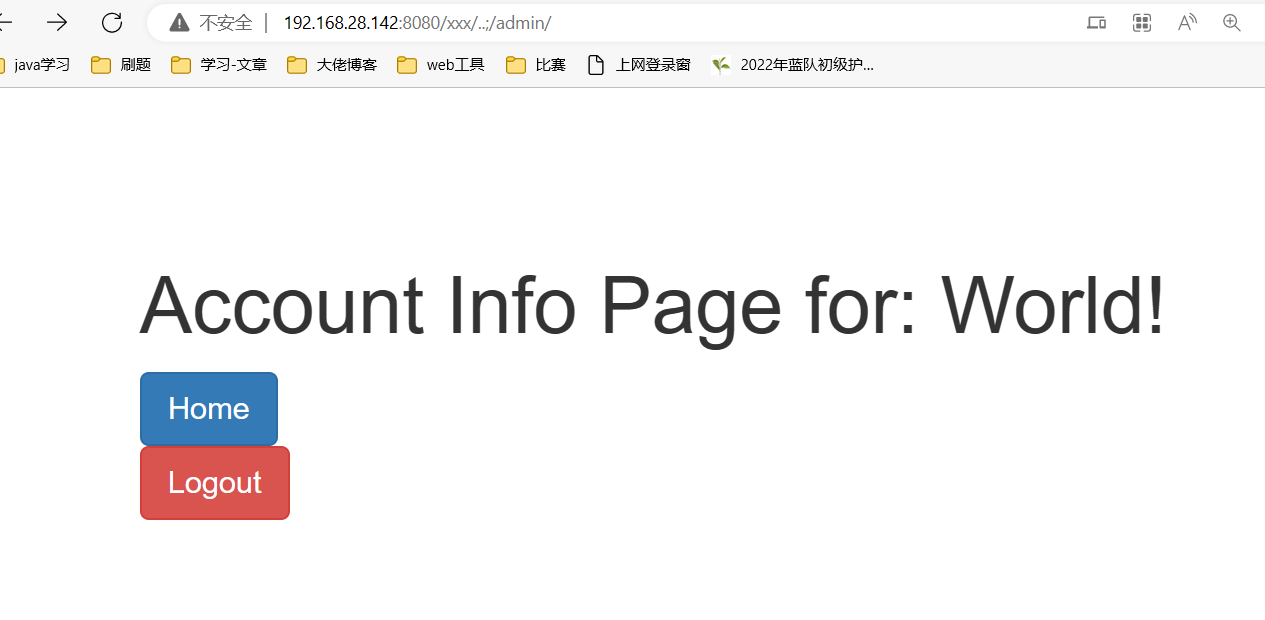

直接访问/xxx/…;/admin/可以绕过权限校验访问到管理页面

该漏洞的流量分析只能去看请求头加ip的访问频繁次数来判断是否为测试。

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/AllinToyou/article/detail/441741

推荐阅读

相关标签