- 1软件测试工程师--面试题_uftuif

- 2用Python 开发植物大战僵尸游戏_python中怎么做植物大战僵尸

- 3在MAC系统中使用mysql,出现mysql: command not found的情况_command not found: mysql

- 4【点云论文速读】6D位姿估计

- 5共识问题:区块链如何确认记账权?_区块链候选记账权

- 6python sys os time random模块_pycharm安装sys os time 模块

- 7Git重修系列 ------ Git的使用和常用命令总结

- 8uniapp tabBar角标问题_uniapp再tabbar上添加动态的数字角标

- 915个超实用Python文本处理案例分享,快点码住!_python关于文件经典例子

- 10auditd 用户审计详解

网络安全之渗透实战学习_渗透 csdn

赞

踩

前言

本次渗透以SMB共享之SCF文件攻击为突破点,利用burp编码爆破Basic Authorization认证、smb连接的多种方法、windows用户的NTLM值破解方法、evil-winrm的运用、windows主机信息收集工具、msf运行powershell脚本、远程运行powershell脚本、PrintNightmare漏洞提权等多个知识点。

本次渗透过程从技术层面来说难度并不算很大,本文精华在于渗透过程中运用到了多个知识点,并对多种利用SMB攻击的方法作了总结,下面开始此次渗透实战之旅。

信息收集

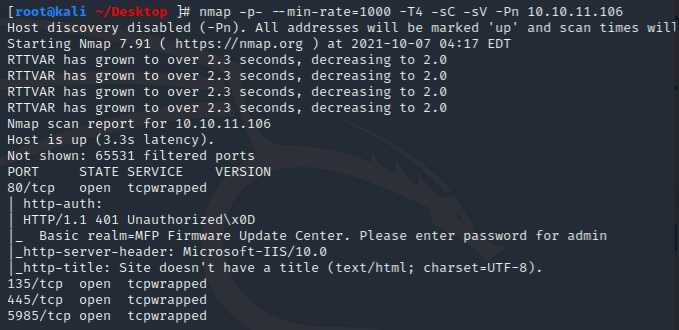

首先进行基本的端口扫描;

看到445端口,想到了smb的多种利用方法;看到5985,想到了可能要利用evil-winrm;然后在重点照顾下445端口;

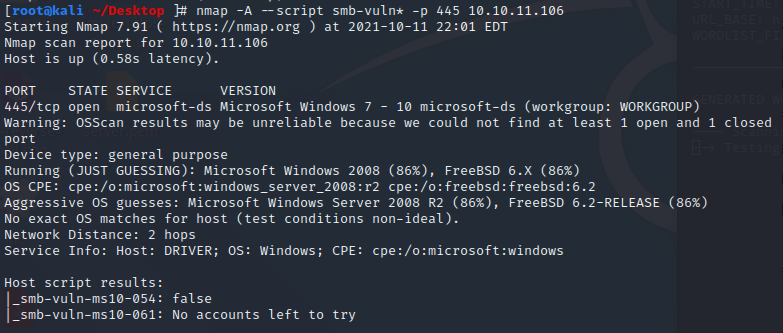

nmap -A --script smb-vuln* -p 445 10.10.11.106

并没有发现直接的突破口,那我们还是从web入手。

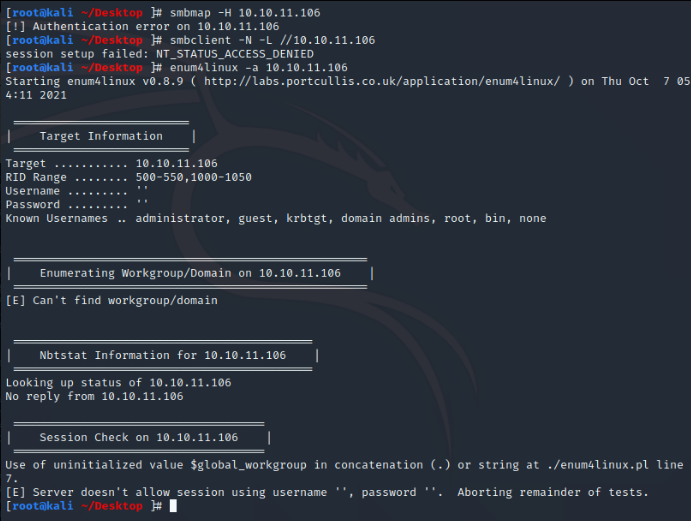

smb匿名登录

尝试一波smb匿名登录,看是否存在共享文件,可以作为突破的线索;

常用命令总结如下:

smbmap -H 10.10.11.106

smbclient -N -L //10.10.11.106

enum4linux -a 10.10.11.106

暂时没有发现。

为了感谢广大读者伙伴的支持,准备了以下福利给到大家:

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/Cpp五条/article/detail/524733

Copyright © 2003-2013 www.wpsshop.cn 版权所有,并保留所有权利。