- 1python查看是否开机_python自动循环定时开关机(非重启)测试

- 2C# 正则表达式的使用方法_使用正则表达式进行匹配 c#

- 3CNN应用Keras Tuner寻找最佳Hidden Layers层数和神经元数量

- 42020国内十大API接口服务平台_api接口平台

- 5opencv 图像增强_Python 图像处理 OpenCV (13): Scharr 算子和 LOG 算子边缘检测技术...

- 6腾讯云轻量应用服务器器使用技巧-腾讯云OrcaTerm的上传下载

- 7水下目标检测_水下目标检测数据集

- 8react资源指向_react bundle.js相对路径

- 92023年Python超详细学习资料,分享给需要的人(新手入门、大学生)_python2023 资源

- 10SSM的简单介绍

Django——CSRF权限认证处理_django csrf添加信任

赞

踩

CSRF权限认证

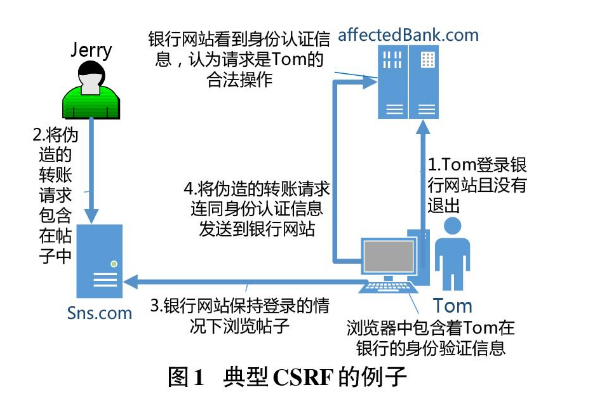

跨站请求伪造(英语:Cross-site request forgery),也被称为 one-click attack 或者 session riding,通常缩写为 CSRF 或者 XSRF, 是一种挟制用户在当前已登录的Web应用程序上执行非本意的操作的攻击方法。跟跨网站脚本(XSS)相比,XSS 利用的是用户对指定网站的信任,CSRF 利用的是网站对用户网页浏览器的信任。

一、简单说明csrf如何操作

跨站请求攻击,简单地说,是攻击者通过一些技术手段欺骗用户的浏览器去访问一个自己曾经认证过的网站并运行一些操作(如发邮件,发消息,甚至财产操作如转账和购买商品)。由于浏览器曾经认证过,所以被访问的网站会认为是真正的用户操作而去运行。这利用了web中用户身份验证的一个漏洞:简单的身份验证只能保证请求发自某个用户的浏览器,却不能保证请求本身是用户自愿发出的。

例子

假如一家银行用以运行转账操作的URL地址如下:http://www.examplebank.com/withdraw?account=AccoutName&amount=1000&for=PayeeName

那么,一个恶意攻击者可以在另一个网站上放置如下代码: <img src="http://www.examplebank.com/withdraw?account=Alice&amount=1000&for=Badman">

如果有账户名为Alice的用户访问了恶意站点,而她之前刚访问过银行不久,登录信息尚未过期,那么她就会损失1000资金。

这种恶意的网址可以有很多种形式,藏身于网页中的许多地方。此外,攻击者也不需要控制放置恶意网址的网站。例如他可以将这种地址藏在论坛,博客等任何用户生成内容的网站中。这意味着如果服务端没有合适的防御措施的话,用户即使访问熟悉的可信网站也有受攻击的危险。

透过例子能够看出,攻击者并不能通过CSRF攻击来直接获取用户的账户控制权,也不能直接窃取用户的任何信息。他们能做到的,是欺骗用户浏览器,让其以用户的名义运行操作。

二、防御措施

1. 检查Referer字段

HTTP头中有一个Referer字段,这个字段用以标明请求来源于哪个地址。在处理敏感数据请求时,通常来说,Referer字段应和请求的地址位于同一域名下。以上文银行操作为例,Referer字段地址通常应该是转账按钮所在的网页地址,应该也位于www.examplebank.com之下。而如果是CSRF攻击传来的请求,Referer字段会是包含恶意网址的地址,不会位于www.examplebank.com之下,这时候服务器就能识别出恶意的访问。

这种办法简单易行,工作量低,仅需要在关键访问处增加一步校验。但这种办法也有其局限性,因其完全依赖浏览器发送正确的Referer字段。虽然http协议对此字段的内容有明确的规定,但并无法保证来访的浏览器的具体实现,亦无法保证浏览器没有安全漏洞影响到此字段。并且也存在攻击者攻击某些浏览器,篡改其Referer字段的可能。

2. 添加校验token

由于CSRF的本质在于攻击者欺骗用户去访问自己设置的地址,所以如果要求在访问敏感数据请求时,要求用户浏览器提供不保存在cookie中,并且攻击者无法伪造的数据作为校验,那么攻击者就无法再运行CSRF攻击。这种数据通常是窗体中的一个数据项。服务器将其生成并附加在窗体中,其内容是一个伪随机数。当客户端通过窗体提交请求时,这个伪随机数也一并提交上去以供校验。正常的访问时,客户端浏览器能够正确得到并传回这个伪随机数,而通过CSRF传来的欺骗性攻击中,攻击者无从事先得知这个伪随机数的值,服务端就会因为校验token的值为空或者错误,拒绝这个可疑请求。

三、Django中的csrf

CSRF 攻击让恶意用户可以使用别的用户的证书执行操作,且是在其不知情或不同意的情况下。

Django 已经内置了保护措施来对抗大多数 CSRF 攻击。CSRF 中间件和模板标签提供了易于使用的保护,防止跨站请求伪造。 当一个恶意网站包含一个链接、一个表单按钮或一些 JavaScript,目的是在你的网站上执行一些操作,使用在浏览器中访问恶意网站的登录用户的凭证时,就会发生这种类型的攻击。 此外,还包括一种相关的攻击类型,“登录 CSRF”,即攻击网站欺骗用户的浏览器使用他人的凭证登录网站。但和多数缓解性技术一样,它是有局限性的。比如可以全局禁用 CSRF 模块或者特定的视图。如果您真的想这么做,请三思而后行。

CSRF 保护机制通过检查每一个 POST 请求中的密文来实现。这保证恶意用户不能“复现”一个表单并用 POST 提交到你的网页,并让一个已登录用户无意中提交该表单。恶意用户必须知道特定于用户的密文(使用cookie)。

在部署HTTPS时,CsrfViewMiddleware 会检查 HTTP 报文的 referer 首部是否设置为同源的 URL(包括子域和端口)。因为 HTTPS 提供了额外的安全性,所有通过转发不安全连接请求并在支持的浏览器中使用 HSTS 来确保连接在可用的地方使用了 HTTPS ,这一点是很重要的。

对 CSRF 攻击的第一道防线是确保 GET 请求没有副作用。通过“不安全”方法的请求,如 POST、PUT 和 DELETE,则可以通过以下步骤来保护。

1. 如何使用

要在你的视图中利用 CSRF 保护,请遵循以下步骤:

-

CSRF 中间件默认在

MIDDLEWARE配置中被激活。如果你覆盖了这个配置,请记住'django.middleware.csrf.CsrfViewMiddleware'应该排在任何假设 CSRF 攻击已经被处理的视图中间件之前。如果你禁用了它,这并不推荐,你可以使用csrf_protect()]对你想要保护的特定视图进行保护(见下文)。 -

在任何使用 POST 表单的模板中,如果表单是针对内部 URL 的,请在

<form>元素中使用csrf_token标签,例如:<form method="post"> {% csrf_token %} </form>- 1

- 2

- 3

对于以外部 URL 为目标的 POST 表单,不应该这样做,因为这会导致 CSRF 令牌泄露,从而导致漏洞。

-

在相应的视图函数中,确保

RequestContext用于渲染响应,这样{% csrf_token %}才能正常工作。如果你使用的是render()函数、通用视图或 contrib 应用程序,你已经被覆盖了,因为这些都使用RequestContext。

但是回想一下,我们之前的注册和登录是将settings中的csrf中间件进行注销的,而且我们在ajax中并没有配置任何的权限认证机制,那么接下来,我们就看看如何在ajax中配置csrf。

四、Ajax与csrf

虽然上述方法可以用于 AJAX POST 请求,但它有一些不便之处:你必须记住在每个 POST 请求中都要把 CSRF 令牌作为 POST 数据传递进来。出于这个原因,有一种替代方法:在每个 XMLHttpRequest 上,设置一个自定义的 X-CSRFToken 头为 CSRF 标记的值。这通常比较容易,因为许多 JavaScript 框架提供了钩子,允许在每个请求中设置头。

首先,你必须获得 CSRF 令牌。如何做取决于CSRF_USE_SESSIONS和CSRF_COOKIE_HTTPONLY 配置是否启用。

1. 当CSRF_USE_SESSIONS和 CSRF_COOKIE_HTTPONLY为 False 时获取令牌

推荐的令牌来源是 csrftoken cookie,如果你已经为你的视图启用了上文所述的 CSRF 保护,则会设置该 cookie。CSRF 令牌 cookie 默认命名为 csrftoken,但你可以通过 CSRF_COOKIE_NAME 配置来控制 cookie 的名称。你可以通过这样的方式获得令牌:

function getCookie(name) {

let cookieValue = null;

if (document.cookie && document.cookie !== '') {

const</- 1

- 2

- 3

- 4

- 5