- 1Retinex图像增强算法(SSR, MSR, MSRCR)详解_ssr算法

- 2超简单实现前后端交互及建立数据库连接(前后端均未使用框架)含配置和出错解决_java实现前端配置数据库连接信息后端直接连接

- 3VIVADO-FFT IP核学习记录

- 4进阶-必备_堆 from space

- 5记录一下SD几个大模型产生图像的参数_sd大模型

- 6CTF入门教程(非常详细)从零基础入门到竞赛,看这一篇就够了!_ctf比赛

- 7华为ensp学习4_ensp怎么删掉已配置的命令

- 8Spring Boot核心注解大全:从入门到精通(三)

- 9uniApp使用XR-Frame创建3D场景(8)粒子系统

- 10如何使用 SQL UPDATE 和 DELETE 语句更新或删除表数据_更新表的sql语句

Druid未授权漏洞实战利用_druid漏洞利用

赞

踩

本文章仅用于渗透交流学习,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任

0x00 前言

最近一直想更一篇实战的文章,距离上篇文章已经过去5个月了,上个月本来是想更一个内网实战的,但是奈何搞到一半被防守发现了,所控的服务器全部下线了,也就没再弄下去,此文章是在某SRC的某个企业的渗透实战,干货不是很多,但是相信对你的实战思路绝对是有帮助的。

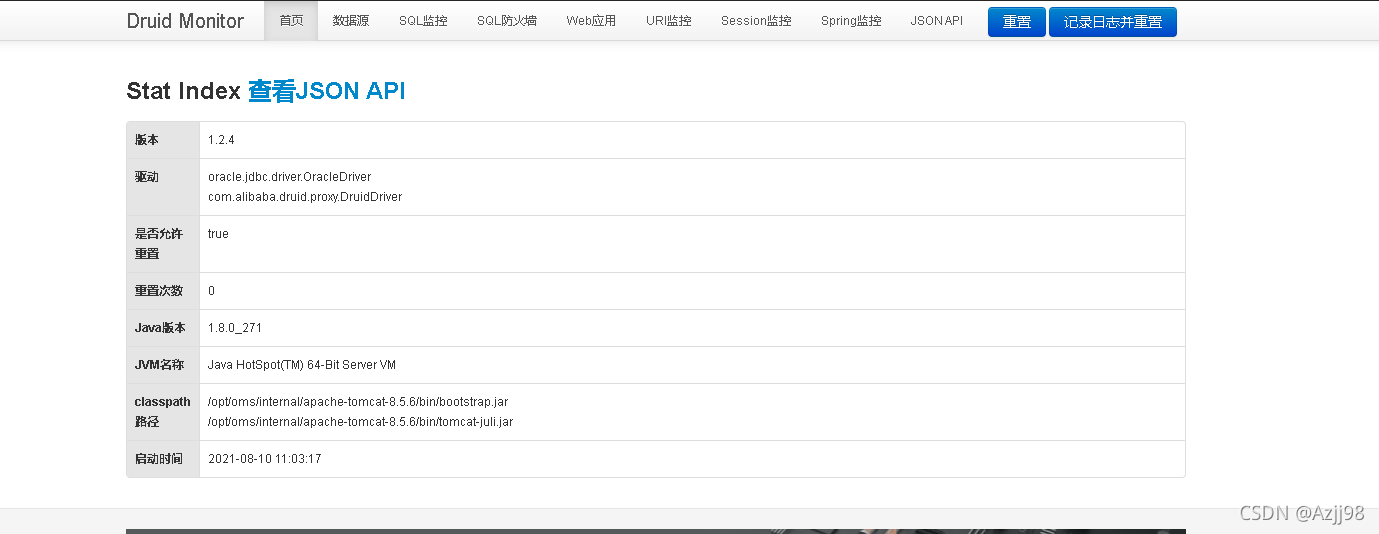

0x01 Druid未授权漏洞发现

对于Druid未授权访问,直接用扫描工具就可以扫描出来,有的不是在网站根目录下,会有二级目录,我这个是直接挂的xray的被动扫描扫出来的。

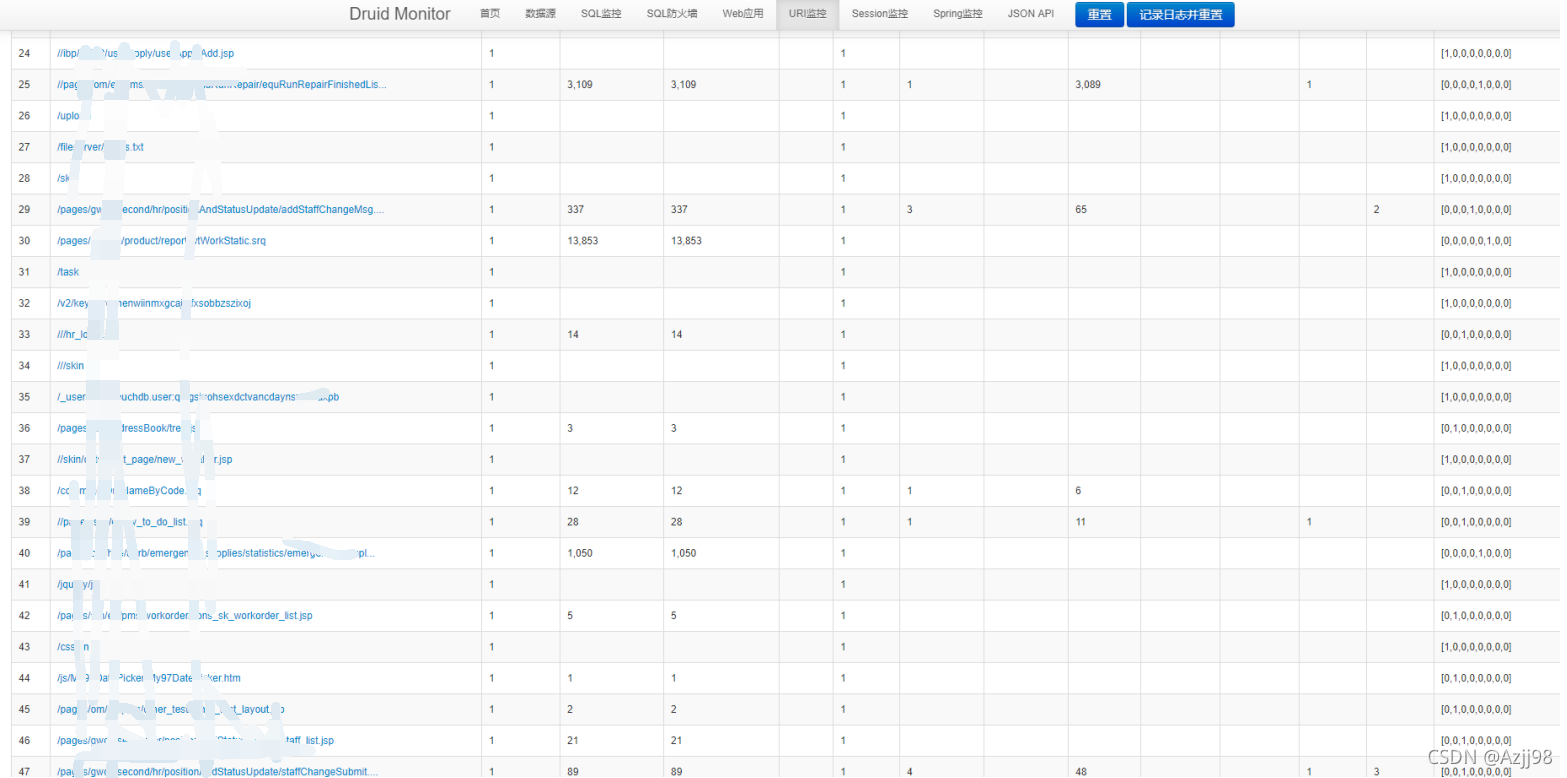

http://127.0.0.1/druid/weburi.html

泄露了网站后台功能模块的url地址,大多数都是一些api接口,有时候也会泄露一些敏感文件

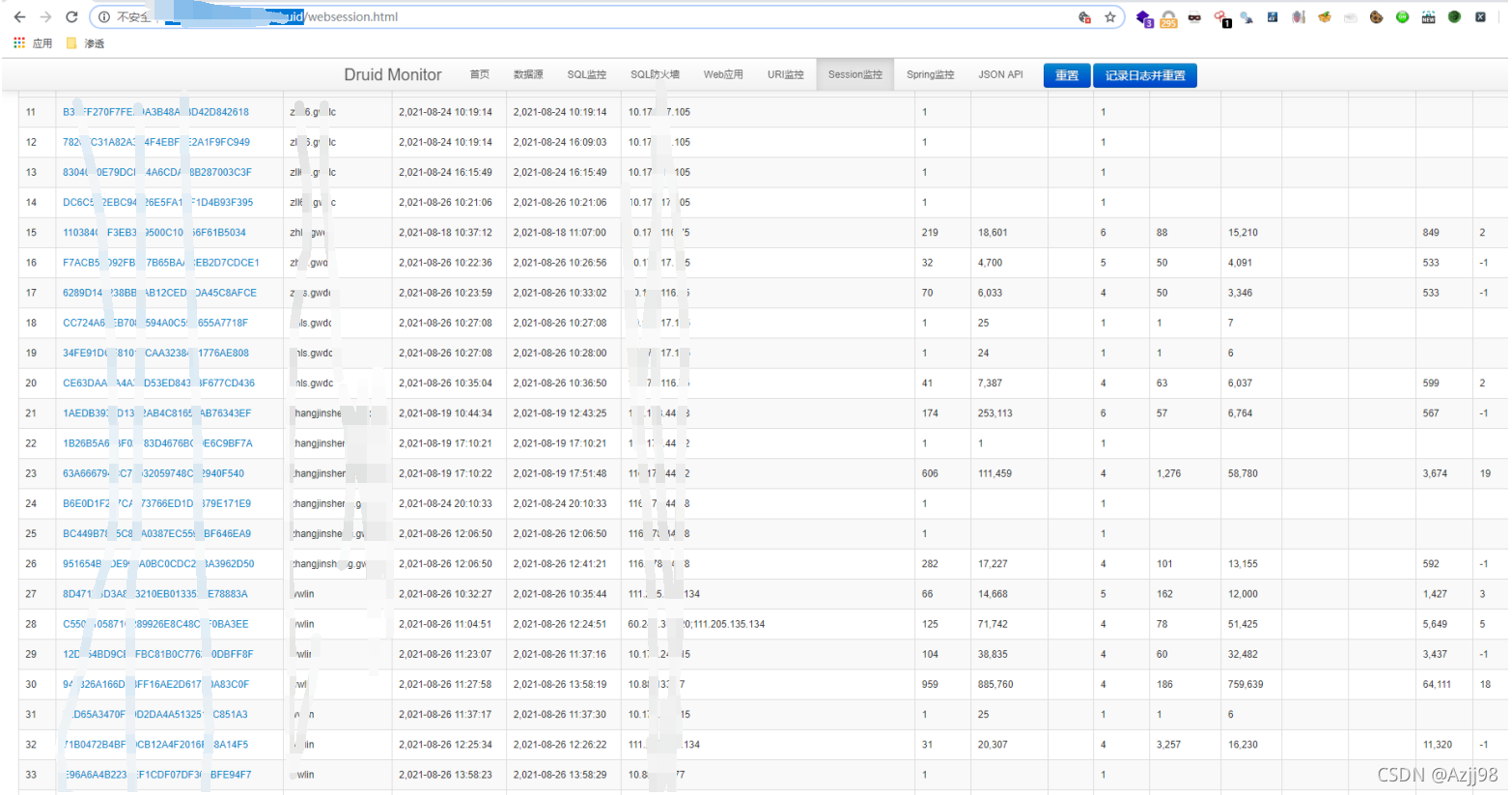

http://127.0.0.1/druid/websession.html

这里泄露的主要是登录用户的session,不管是登陆成功的,没登陆成功的,还是失效的都会储存在这里.

0x02 Druid泄露点利用

如果是单纯的提交一个未授权访问,可能SRC平台也就给个低危,几十块钱,但是如果我们利用泄露的session进行url爆破,可能就能从低危转向高危,具体操作步骤如下

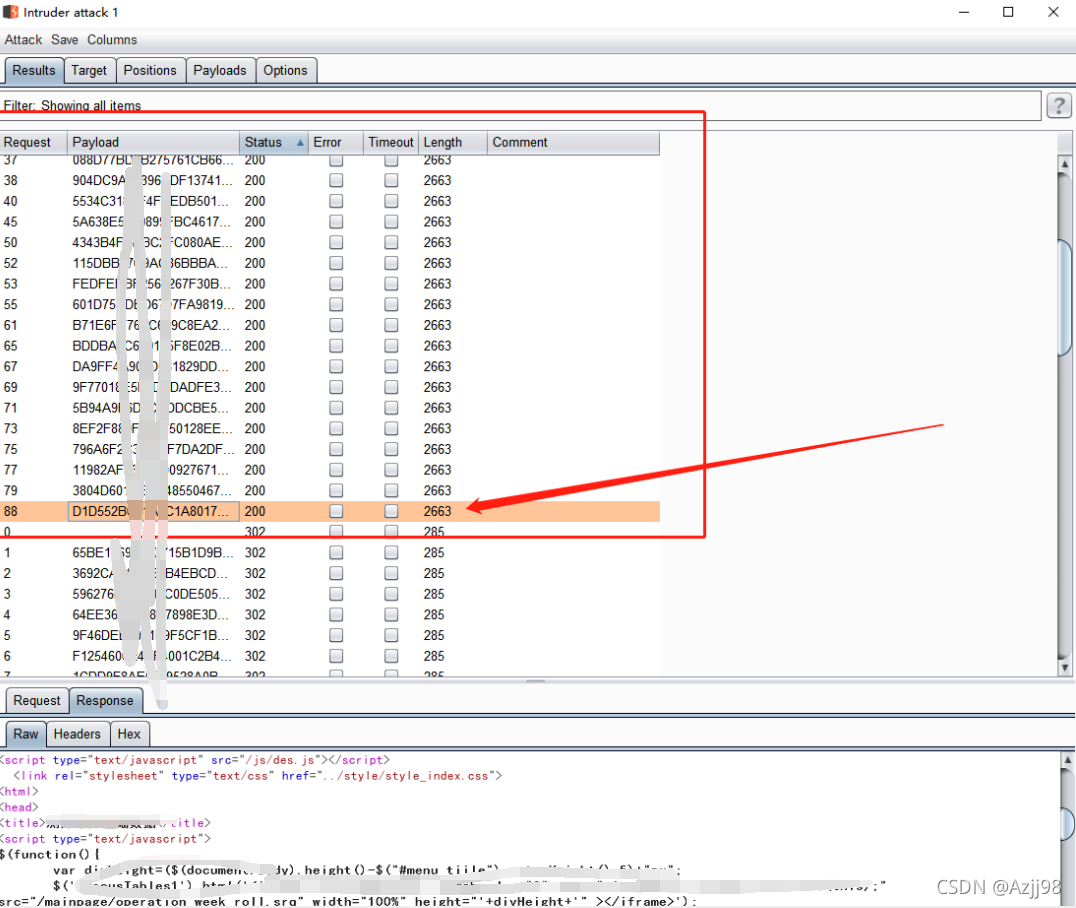

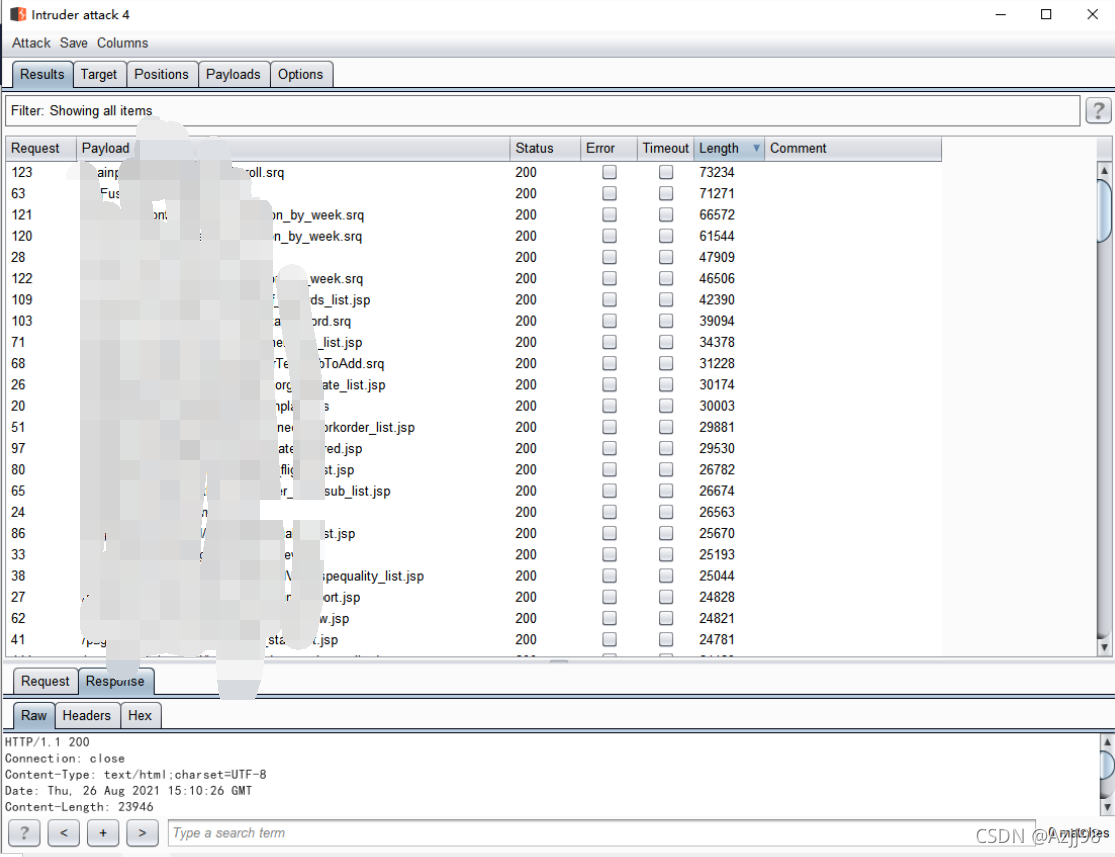

1.将所有的session组成字典,我这是是直接copy下来用sublime正则去提取的,随便找了一个普通的接口去爆破,如果session没失效的话会提示200,如果session失效会提示302跳转登陆页

我这里是爆破出来了将近100个没有失效的 session,构造请求包也很简单,就抓一个登录的包,把url跟cookie里面的session替换一下就可以。

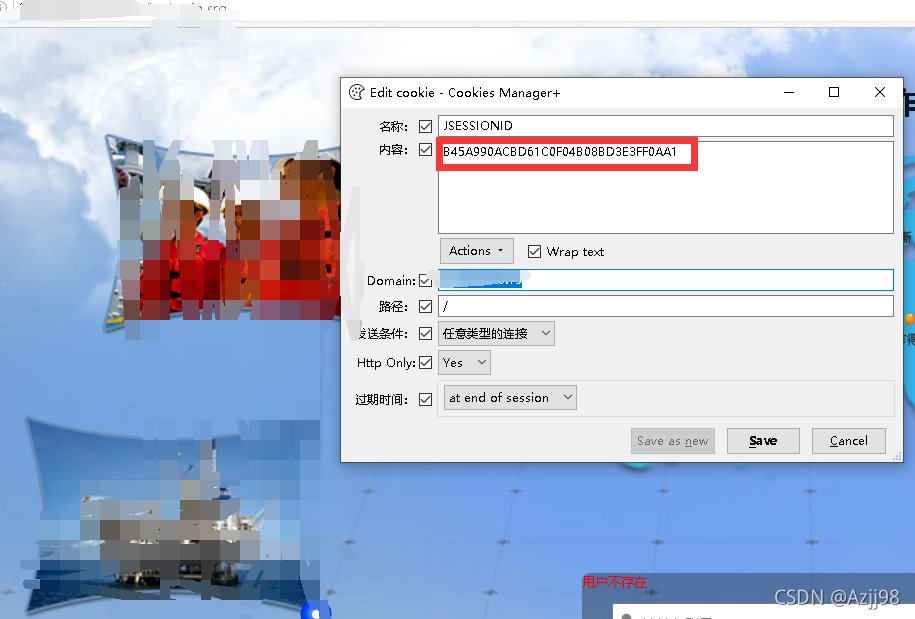

利用火狐里面的cookie替换工具,将cookie替换成我们爆破成功的cookie,即可登录页面查看,

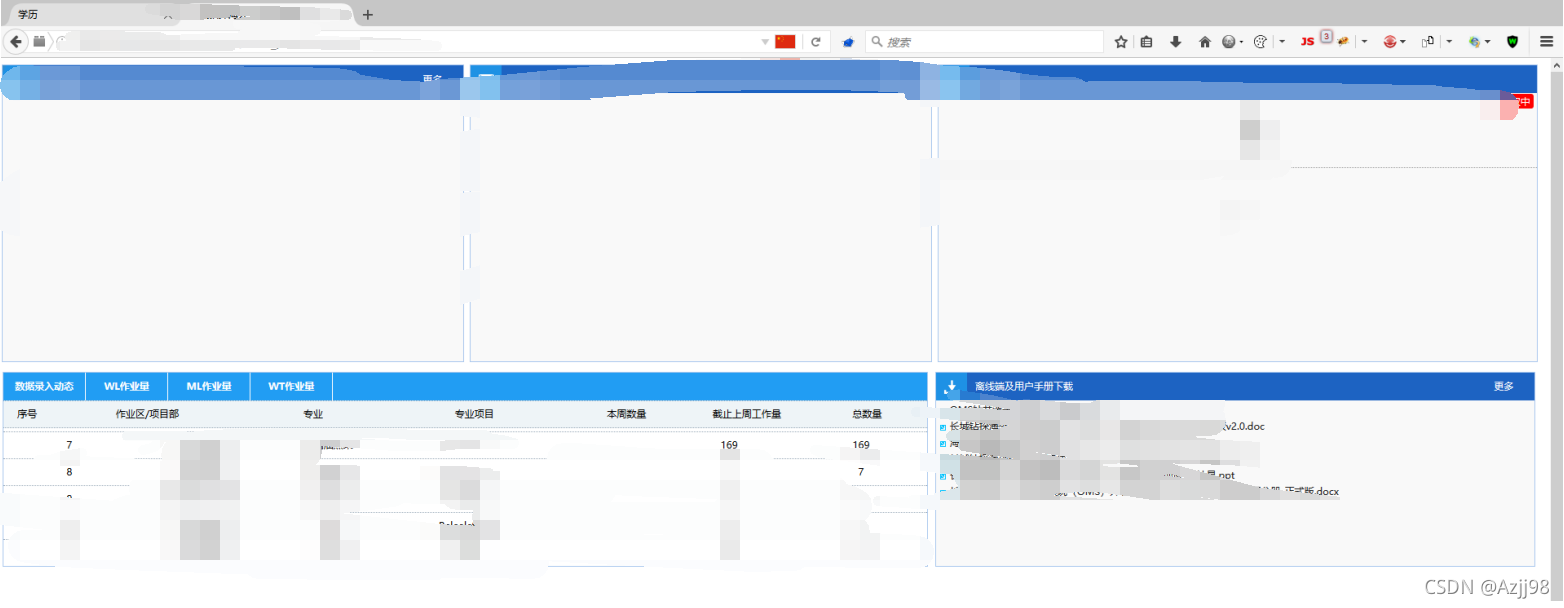

利用没失效的session成功访问后台界面

这里我碰到了一个小问题,就是访问单页面没有联动,每一个都是静态的页面,只能查看当前页面的东西,对于提交漏洞报告的时候,不是很能表明出漏洞的危害程度。

2.这里我们继续爆破,将泄露的druid/weburi.html组成字典,进行爆破。

在爆破url的时候,发现好几处管理员的页面,提示用户权限不足,看了一下是用户管理,这里我们就可以再对当前页面继续进行session爆破,我这里运气比较好,成功爆破到了管理员的session,一般情况来说生产环境的应用系统,管理员一般都是会登录的。

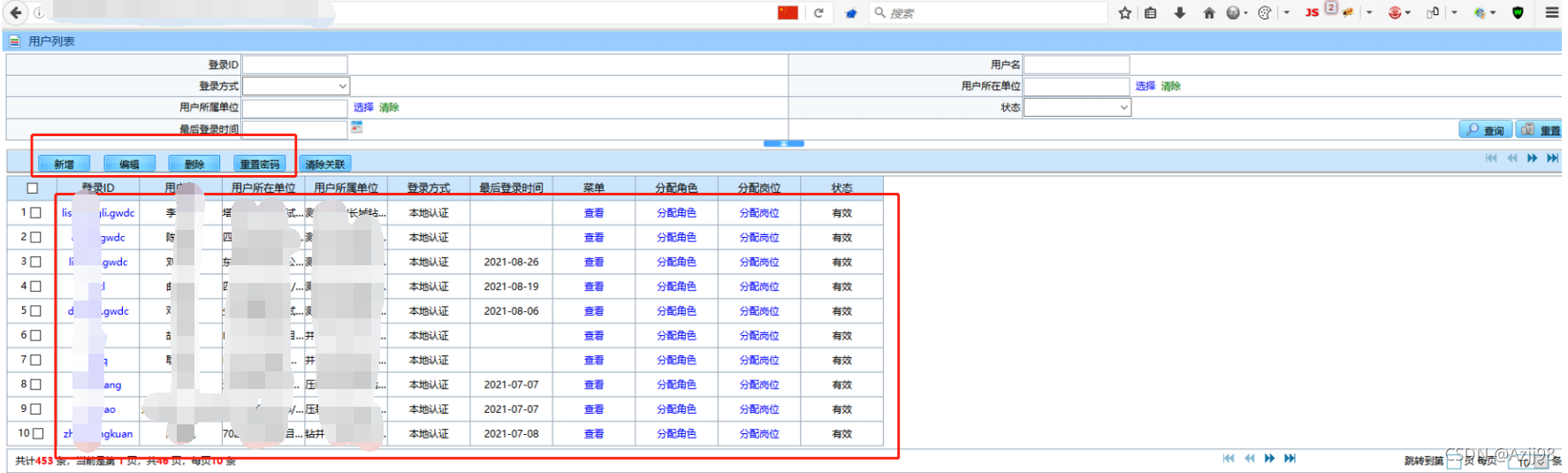

利用管理员的session成功登录到了人员管理界面

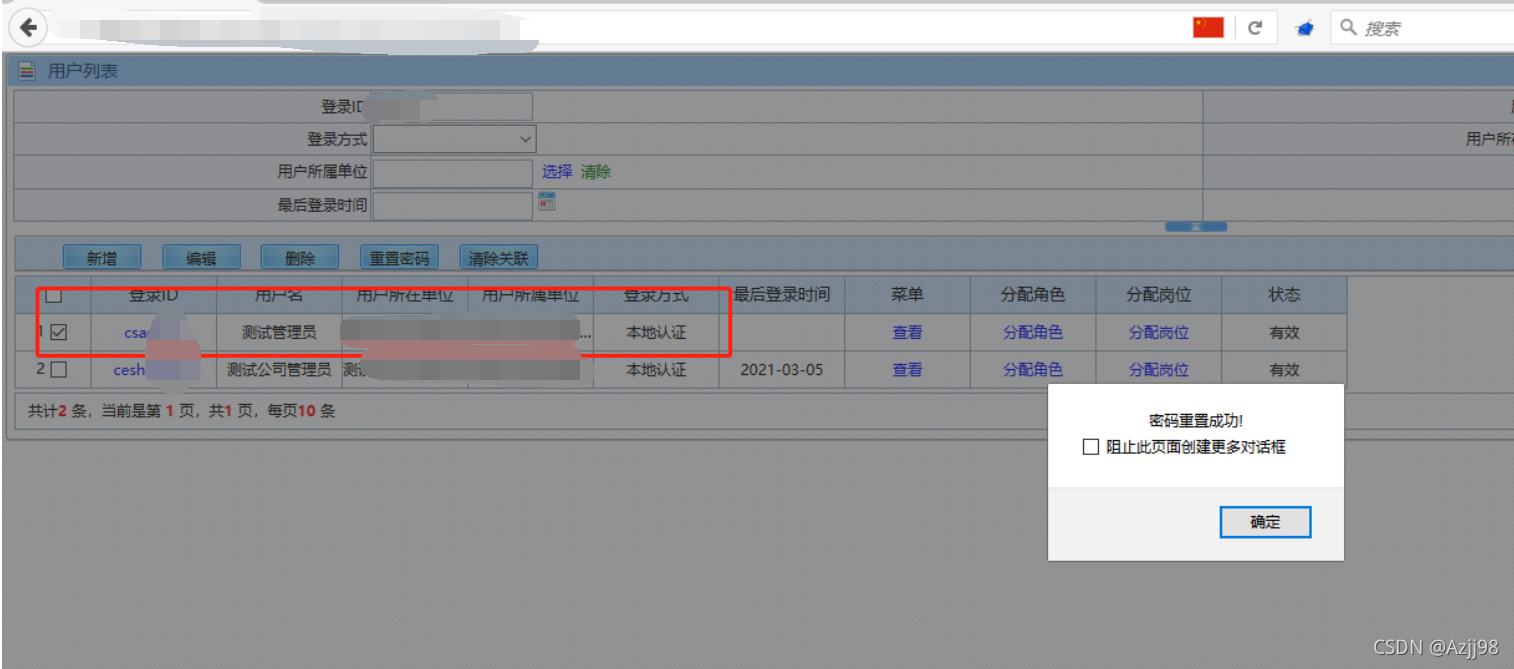

为了验证是否具有管理权限,我重置了一个测试管理员用户的密码,并且提示重置成功

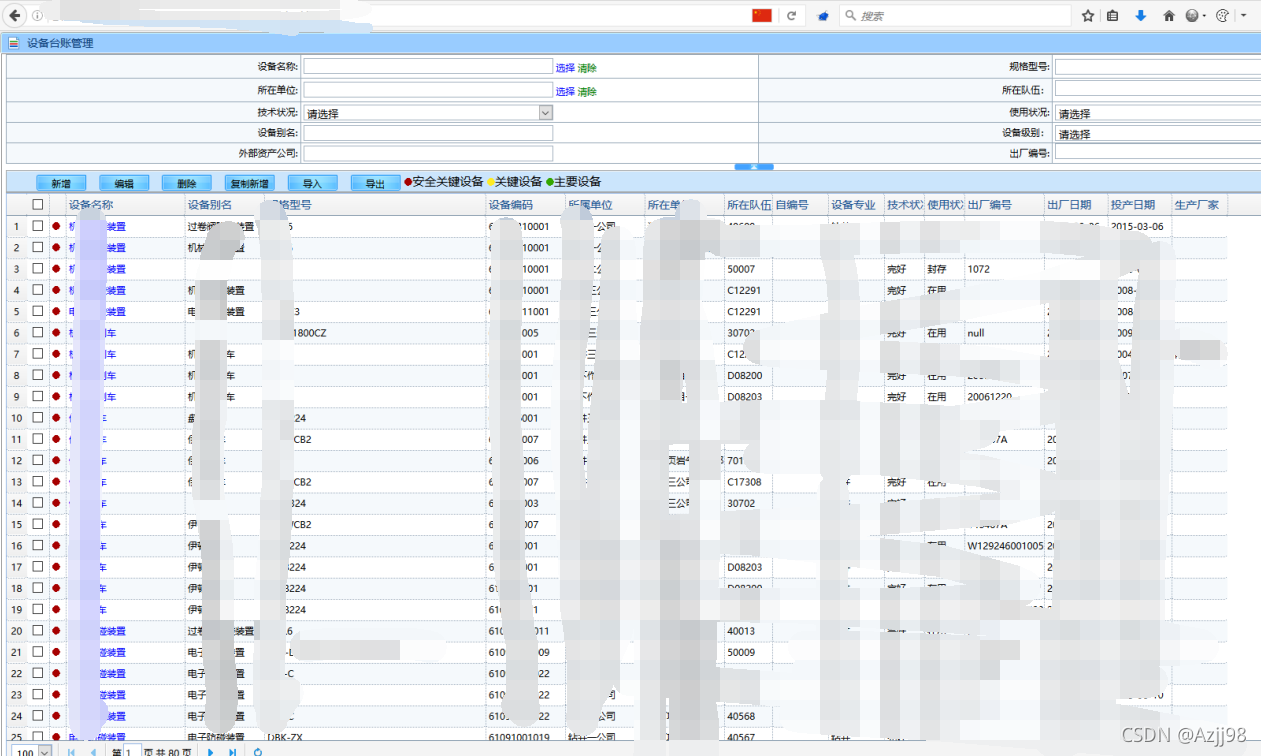

利用管理员的session直接管理所有模块

已经能够证明出危害了,编写报告提交SRC,完活

已经能够证明出危害了,编写报告提交SRC,完活

0x03 总结

对于druid未授权,大多数企业以及白帽子在做测试的时候都是当作一个低危的信息泄露来处理,其实如果利用条件都达成了,造成的危害还是不小的,相信你在看到这篇文章后,以后碰到这种未授权,是不是也要来试一下呢?