- 1机器学习-无监督学习

- 2AI赋能EasyCVR视频汇聚/视频监控平台加快医院安防体系数字化转型升级

- 3Java根据坐标经纬度计算两点距离(5种方法)、校验经纬度是否在圆 多边形区域内的算法推荐_java计算两个经纬度之间的距离_java区域内经纬度随机算法

- 4优酷笔试(一)_可能性不低于90% 最多选多少人

- 5集合 -- 如何安全删除 HashMap 中的元素_hashmap安全remove

- 6MySQL事件_mysql 事件

- 7发布GPT-5的方式可能会与以往不同;开源vocode使用 AI 自动拨打电话;开源gpt智能对话客服工具;AI自动写提示词

- 8蓝桥杯成绩已出

- 9大佬总结_徐立臻c语言

- 10微网双层优化 储能 matlab 采用matlab编程对冷热电微网系统进行双层优化,采用yalmip编程_gurobi双层优化

【linux】Ubuntu上的防火墙iptables的基本配置与使用_ubuntu iptables_ubuntu 20.04 iptables自动配置

赞

踩

先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

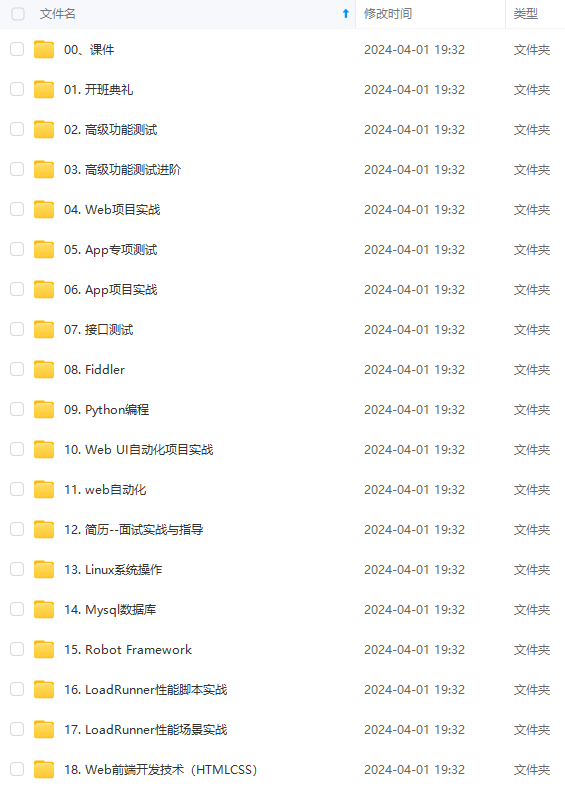

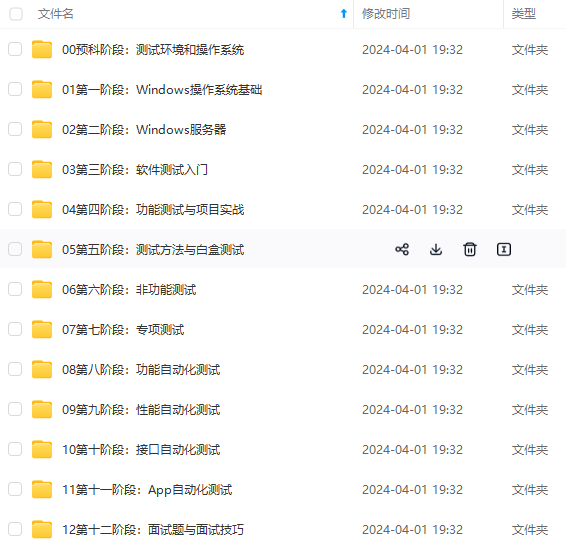

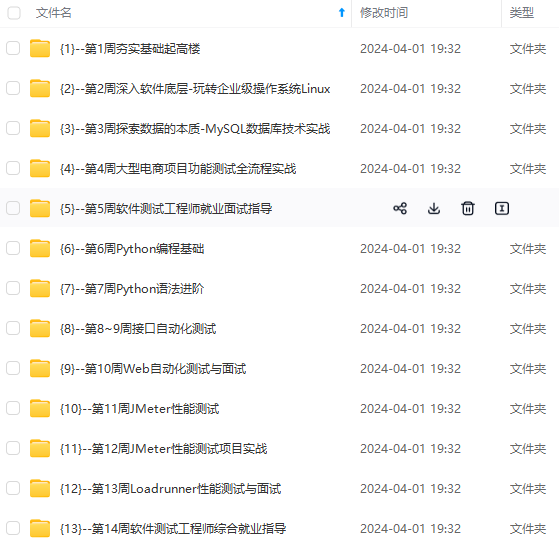

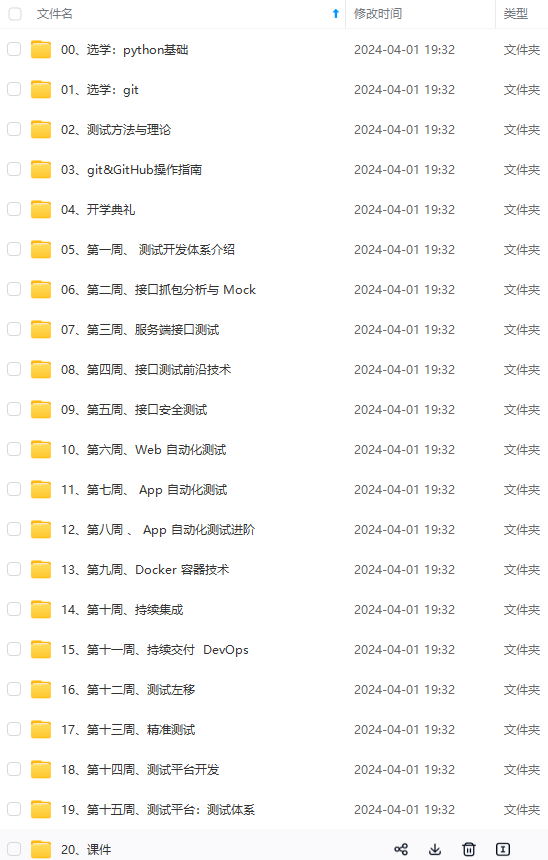

因此收集整理了一份《2024年最新软件测试全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上软件测试知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip1024b (备注软件测试)

正文

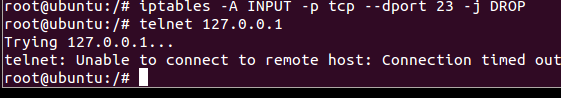

3.添加iptables的规则

(1)添加INPUT链的规则,格式为

iptables -A INPUT -p tcp --dport 23 -j DROP

-A代表append添加规则,后面带INPUT代表这种数据包,-p代表使用的协议为tcp,–dport代表端口为23,-j代表使用DROP还是ACCEPT,DROP为拒绝

这句话的意思为拒绝tcp协议端口为23的数据包进入,而默认时telnet使用tcp23端口,所以此时其他机器telnet访问本机时被拒绝,这里例子里使用本机访问本机。

(2)添加OUTPUT链的规则,格式为

iptables -A OUTPUT -p tcp --dport 80 -j DROP

-A代表append添加规则,后面带OUTPUT代表这种数据包,-p代表使用的协议为tcp,–dport代表端口为80,-j代表使用DROP还是ACCEPT,DROP为拒绝

这句话的意思为拒绝tcp协议端口为80的数据包进入,而通常http使用的端口为80,所以此时本机访问http服务80时被拒绝。

(3)FORWARD和前两种方式一样,只不过是经过的数据包。

当然以上缺省规则为INPUT/OUTPUT/FORWARD为ACCEPT时。

(4)自定义链的规则

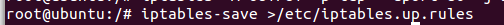

4.存储与恢复iptables的规则

因为上面设置规则后,重启则规则失效,所以要将其存储起来。使用命令 iptables-save >存储文件名

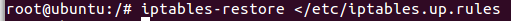

存入文件iptables .up.rules中了,当电脑重启时再使用命令iptables-restore <存储文件名

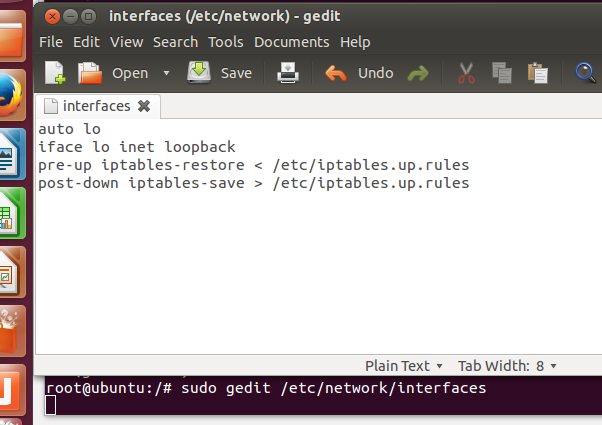

如果觉得麻烦当然也可以在配置文件中加入sudo gedit /etc/network/interfaces

5.清除iptables的规则

(1)清除预设表中的所有规则链的规则

iptables -F

运行此后,所有的规则链(包括自定义链和三种链)都被清空

(2)清除预设表filter中使用者自定链(即除了INPUT/OUTPUT/FORWARD链)中的规则

iptables -X

(3)清除单条规则和前面第三节的添加规则相同,这里把-A添加改为-D即可删除已经设置了的规则

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip1024b (备注软件测试)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

a04-1713176521452)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!