- 1GitHub 入门实践_github实践过程

- 2微信小程序解析副本内容---比较方便 直接引用插件即可_小程序的 富本 怎么用

- 3在Ubuntu Linux虚拟机环境使用bash命令安装Anaconda3_ubuntu安装bash

- 4服务器主机关机重启告警

- 5QML自定义环形菜单/环形选择框

- 6人工智能、机器学习和深度学习的区别和联系_人工智能,大数据,云计算,物联网,机器学习,深度学习等新一代信息技术的区别和

- 7IOS在线一键创建证书、上传ipa文件至appstore不需要下载任何程序_appstore上传ipa证书

- 8GSM/GPRS模块 AT指令集C语言编程——基于有方M660+和MSP430单片机_gsm模块编程

- 92023年华中杯数学建模B题小学数学应用题相似性度量及难度评估解题全过程文档及程序_度量数学题目间的形似度

- 10力扣---删除排序链表中的重复元素---Java_力扣删除排序链表中的重复元素java

arp欺骗实验笔记_vim /etc/apt/sources.list arp欺骗

赞

踩

arp断网和arp欺骗

实验环境

Kali:192.168.159.130

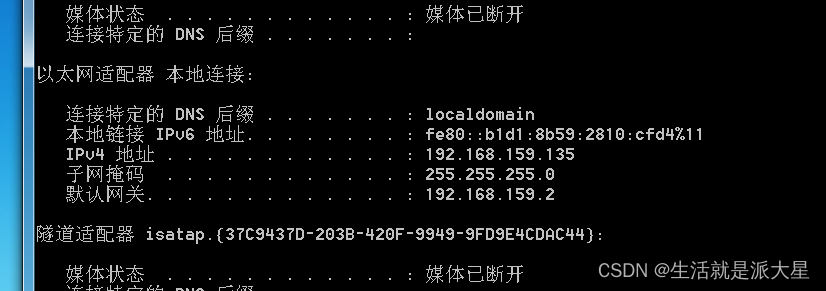

Window7:192.168.159.135

实验思路

1.对目标进行ARP欺骗,声称自己为网关。

2.维持目标外出数据,将目标的数据转发到对应网关。

3.对网关进行欺骗,声称自己为目标机。

4.维持目标接收数据,将数据发送到目标机。

5.实现攻击。(修改外出数据或接收数据)

实验过程

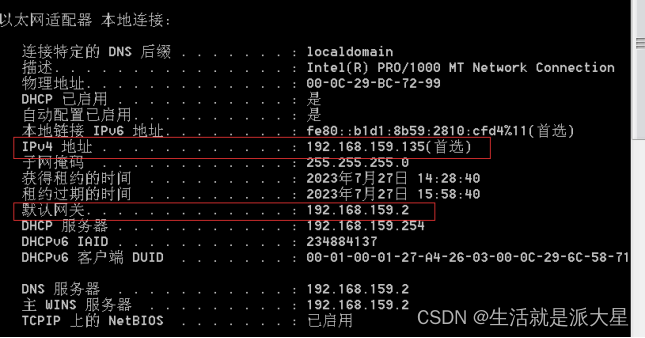

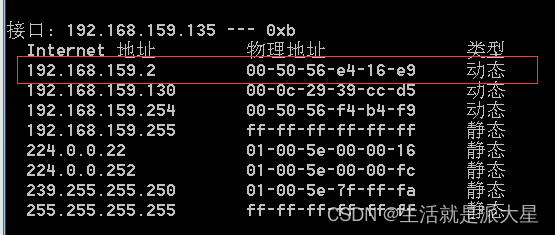

第一步:输入ipconfig/all 查看自身地址。输入ar-p查看ARP-a查看arp缓存表中的网关MAC地址。

第二步:在kali上输入ifconfig查看MAC地址。

第三步:扫描当前网段下存活的主机。使用命令# nmap -v -n -sp 192.168.159.0/24

v代表信息详细程度;n代表不用DNS域名解析,加快扫描速度;sP代表用ping命令扫描主机,不进行端口扫描。以下图片可以看到网关和ip都出来了。

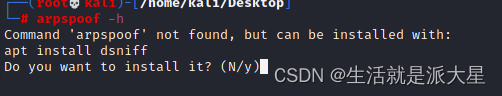

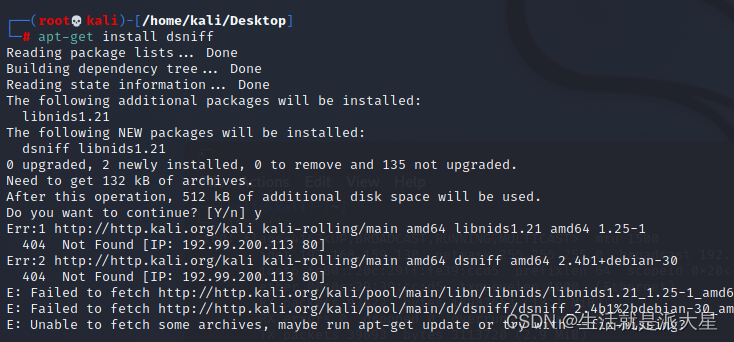

第四步:使用arpspoof工具扫描,发现kali上没有安装arpspoof这个工具,需要下载dsniff。

发现下载失败,需要换个下载源。教程链接:https://blog.51cto.com/qdgs/6000317

1.输入vim /etc/apt/sources.list

2.写入需要换的源。然后按下ESC,在输入:写下w 保存 q 退出。

3.出现unable to locate package dsniff。时间太久忘了具体怎么搞得了,我是修改源并清除了一下之前的。Apt-get clean。然后就好了,可以查看其他大佬的解决方案。

i后面接网卡名称 t后面是目标主机和网关。

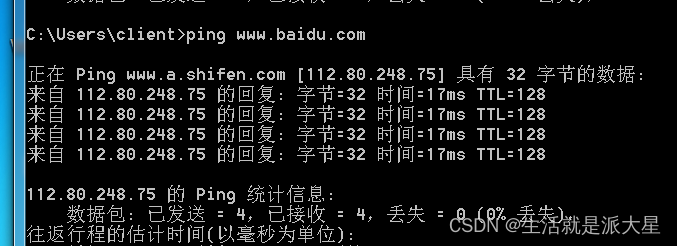

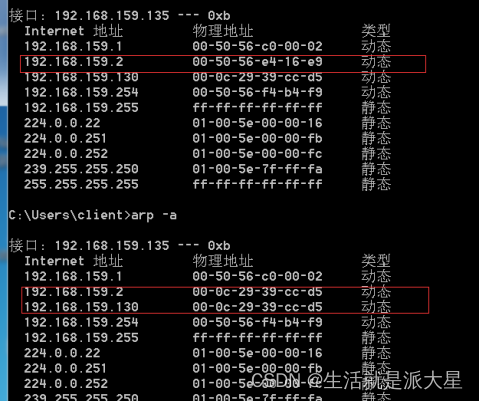

可以看到windows7的这个网关地址变成了kali的地址。

验证实验:内网截取图片

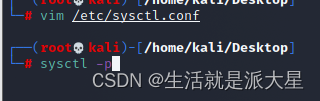

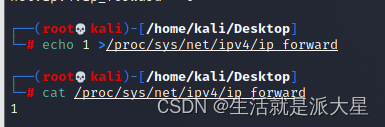

Vim /etc/sysctl.conf #修改配置文件允许流量转发。修改完之后重启服务。

设置ip流量转发,echo 1 >/proc/sys/net/ipv4/ip_forward 设置好流量转发后发现windows7能够上网了。

kali 中利用driftnet工具,可以捕获win7机器正在浏览的图片

Driftnet是一个监听网络流量并从它观察到的TCP流中提取图像的程序。

在命令行输入:

apt-get install driftnet

driftnet -i eth0

DNS欺骗

确定目标机的ip和网关,攻击机要冒充网关。

进入kali调成root用户。输入 vi /etc/ettercap/etter.dns 在底下输入*.com A 192.168.159.130

*代表所有域名 A 后面代表你要欺骗为的ip地址。

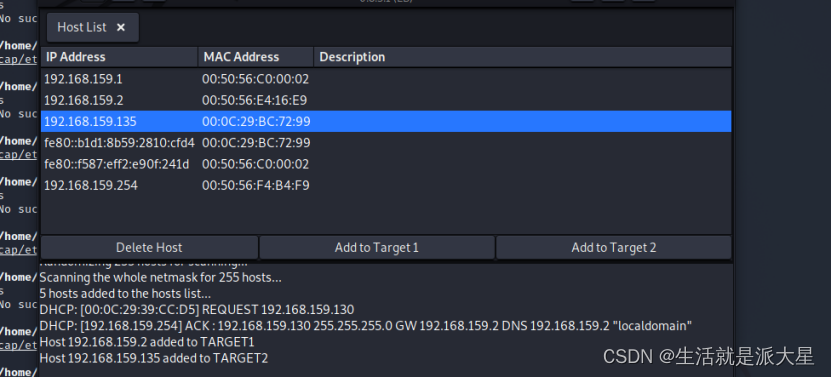

输入ettercap -G ,进入Ettercap工具。并得到HOST LIST。

将目标机ip和网关加入Target中。

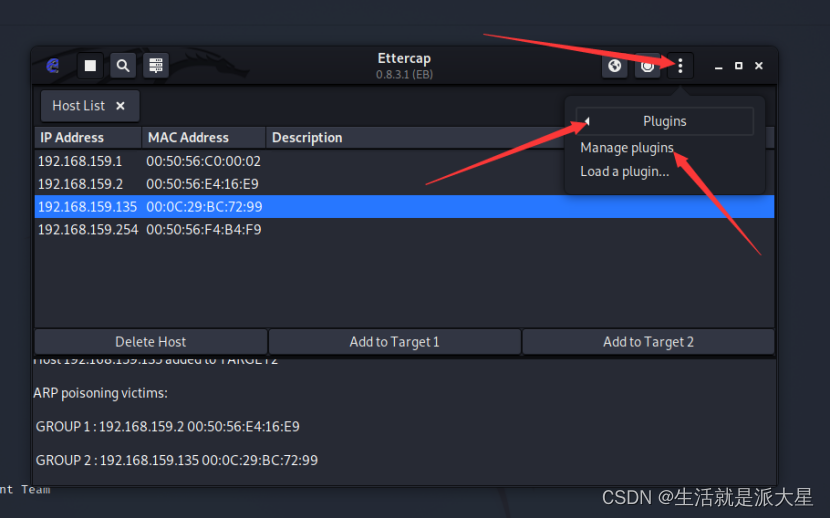

再点击这个。

可以看到变成一样的了。

再找到manage plugins 内的 DNS_spoof就可以进行dns欺骗了。

感谢这位大佬的实验过程。

渗透测试学习笔记(一):利用ettercap进行DNS劫持_etter.dns-CSDN博客![]() https://blog.csdn.net/NNJHJB/article/details/117014673

https://blog.csdn.net/NNJHJB/article/details/117014673

感谢各位观看,这个实验很久之前做的,今天补一下笔记。