热门标签

热门文章

- 1基于Ollama和AnythingLLM搭建本地化知识库RAG_anythingllm +ollalm 实现rag知识库

- 2毕业设计 基于STM32单片机的汽车防撞与控制系统_基于stm32的车祸自动报警系统

- 3git中遇到的问题_and have 1 and 1 different commits each, respectiv

- 4libmodbus使用_libmodbus使用说明

- 5如何下载Idea专业版_idea专业版下载

- 6flask_sqlalchemy常用查询语句总结_flask-sqlalchemy查询语法

- 7沟通的三个重要元素和基础_沟通元素按重要程度排序

- 8两张不同字段表结果集放在一个列表_多表不同子段放在其中一个表中

- 9postman调用springboot附件上传接口几种报错情况及处理_postman file springsupport missing

- 10CentOS7搭建Kafka集群_centos7中kafka集群

当前位置: article > 正文

概念解析 | 威胁建模与DREAD评估:构建安全的系统防线

作者:IT小白 | 2024-05-06 15:44:44

赞

踩

概念解析 | 威胁建模与DREAD评估:构建安全的系统防线

注1:本文系"概念解析"系列之一,致力于简洁清晰地解释、辨析复杂而专业的概念。本次辨析的概念是:威胁建模和DREAD模型

概念解析 | 威胁建模与DREAD评估:构建安全的系统防线

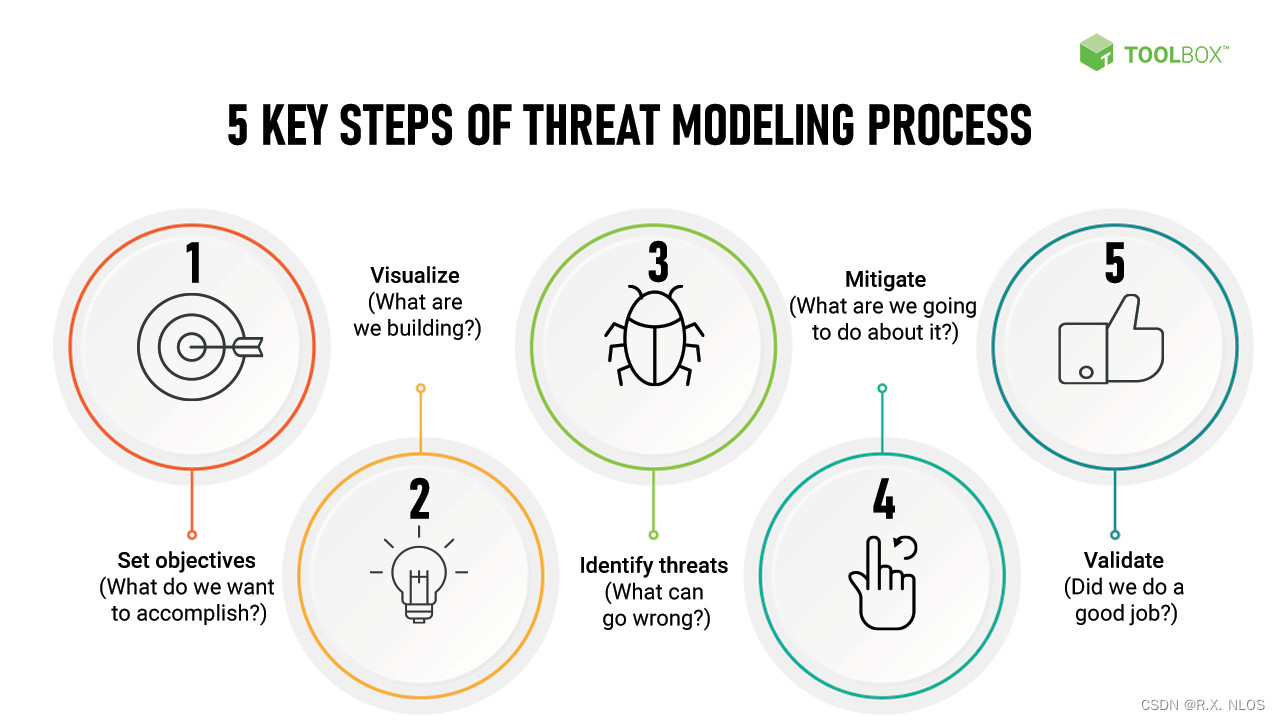

What Is Threat Modeling? Definition, Process, Examples, and Best Practices - Spiceworks

一、什么是威胁建模?

在信息安全领域,威胁建模(Threat Modeling)就像是一位睿智的军师,他审时度势,为系统安全布局。这位军师会仔细分析系统的架构,找出其中潜在的薄弱环节,预判可能出现的安全威胁。他会问自己这样的问题:“如果我是敌人,我会从哪里发起进攻?我的目标是什么?我会利用系统的哪些漏洞?”

通过这样的分析,威胁建模可以帮助我们更全面、更系统地评估系统面临的安全风险,找出最需要防范的威胁,并有针对性地制定防御策略。这就像是在城墙上加固门禁,在易受攻击的地方布置更多的守卫。