热门标签

热门文章

- 1git推送时密码出错无法重新输入出现Authentication failed for解决_git push authentication failed for

- 2linux——sed与正则表达式

- 3ros(22):catkin_make可以加多线程/多核、catkin_make -j4、catkin_make -j8、catkin_make -j12、catkin_make -j16_invoking "make -j4 -l4" failed

- 4yolov5-6.0使用&改进_yolov5 6.0

- 5NHibernate实践总结(一)

- 6Android App开发的自动化测试框架UI Automator使用教程_uiautomator 教程

- 7(2023,SDXL-Turbo,少步生成,对抗损失,分数蒸馏损失)对抗扩散蒸馏

- 8Rabbitmq卡顿有哪些原因?_rabbitmq服务卡

- 9大模型日报|今日必读的8篇大模型论文_octopus v2

- 10三种网络安全行业整合模式深度解读

当前位置: article > 正文

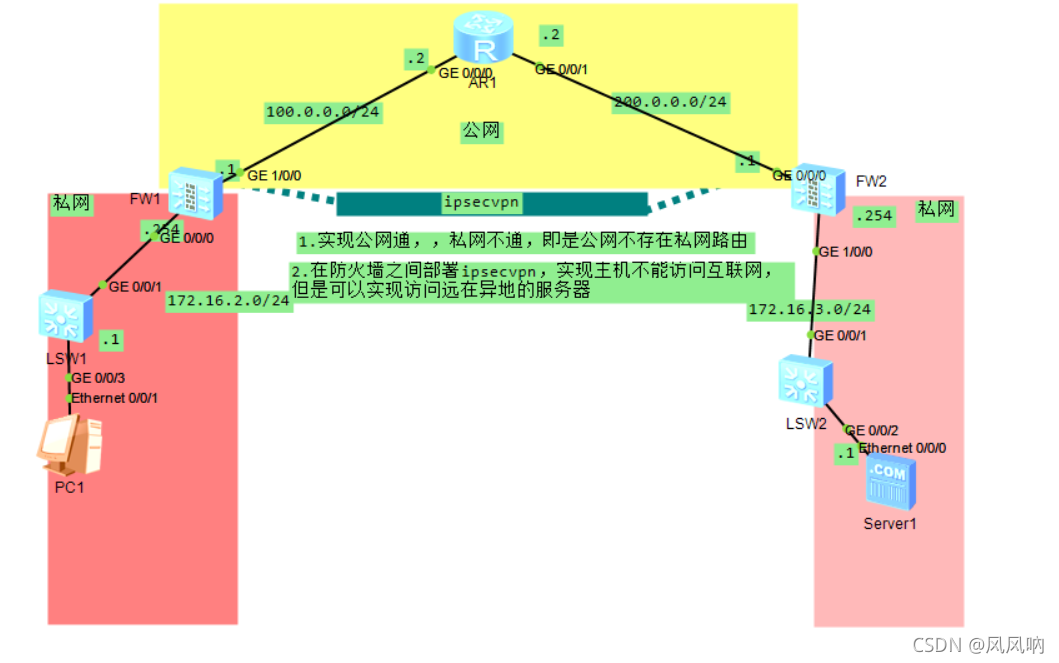

华为ensp防火墙ipsec_ensp ipsec

作者:Monodyee | 2024-04-25 22:47:10

赞

踩

ensp ipsec

华为ensp防火墙ips_vpn

1)调试设备IP地址,防火墙有些策略限制会导致即使配置了正确的路由,也不能使得公网通,这就需要我们进行调试设备;一个是关于接口的ping服务是否打开,二是关于安全策略是否允许区域间流量流动;

拓扑图的IP地址配置在图上已经标好,按照图示配置即可 地址配好,将会出现一个问题,防火墙的编号最小的接口将不会存在直连路由,哪怕你提前配置了一条往公网的静态默认路由,都不会显示在转发录音表中,这是因为防火墙默认有一个vpn模型在他的g0/0/0接口上,把他undo即可 [FW2-GigabitEthernet0/0/0]undo ip binding vpn-instance default -------------------------------- 解决了以上麻烦,继续配置真实生产环境中,接入用户的路由器将会到公网有一条静态默认路由,在两端防火墙配置接口,如下 FW2: ip route-static 0.0.0.0 0.0.0.0 200.0.0.2 FW1: ip route-static 0.0.0.0 0.0.0.0 100.0.0.2 ----------------------------------- 做完上面这些,继续配置安全策略的问题 fw2:开启接口ping服务,接口加入安全区域,并允许区间流量,这样才能ping通防火墙直连的接口,不相信的话,可以自行测试 [FW2-GigabitEthernet0/0/0]service-manage ping permit //打开接口ping服务,防火墙默认关闭的 firewall zone trust add interface GigabitEthernet1/0/0 firewall zone untrust add interface GigabitEthernet0/0/0 # security-policy //我这里写的策略比较随意,真实生产场景中,可不要这样写 rule name ANY action permit fw1 :重复粘贴的事情就不在此重复了,跟上面类似,该加入啥区域加啥区域, 至此,公网通的问题已经全部解决完毕,现在fw1 ping fw2 的接口地址已经能ping通,,实现我们的需求的了,现在开始准备进入正题

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

1)配置ike安全提议

该步骤主要是设置算法保证数据传输的安全,这些算法会形成相应的密钥,如果算法各自管理自己的算法会很麻烦,于是IKE便可以将这些密钥集合统一自动管理。

[FW1]ike proposal 1 [FW1-ike-proposal-1]authentication-method pre-share [FW1-ike-proposal-1]encryption-algorithm aes-256 [FW1-ike-proposal-1]authentication-algorithm sha1 对端fw2配置如下 ike proposal 1 encryption-algorithm aes-256 dh group2 authentication-algorithm sha1 authentication-method pre-share ------------------------------------------- 配置ike对等体 [FW1]ike peer FW2 [FW1-ike-peer-FW2]pre-shared-key huawei [FW1-ike-peer-FW2]ike-proposal 1 [FW1-ike-peer-FW2]remote-address 200.0.0.1 对端fw2的配置 # ike peer FW4 //本应该写FW1,误写了,当然后面的也就是他了,一个名称而已,用于区别 pre-shared-key %^%#Mz)y)3'7bX6:WJROB4X5<VPCJ;t&k>/yr->'d`9%%^%# ike-proposal 1 remote-address 100.0.0.1

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

2)配置acl,用于访问控制,匹配的流量将会被应用到ipsecvpn的头部封装,进行保护,即是匹配感兴趣流

fw2:

acl number 3000

rule 5 permit ip source 172.16.3.0 0.0.0.255 destination 172.16.2.0 0.0.0.255

fw1:

acl number 3000

rule 5 permit ip source 172.16.2.0 0.0.0.255 destination 172.16.3.0 0.0.0.255

- 1

- 2

- 3

- 4

- 5

- 6

3)配置ipsec安全提议

fw1:

ipsec proposal 1

esp authentication-algorithm sha1

esp encryption-algorithm aes-256

transform esp

fw2:与上面配置一样,这里就不过多赘述

- 1

- 2

- 3

- 4

- 5

- 6

- 7

4)配置ipsec安全策略

FW1的配置:

ipsec policy yanfa 1 isakmp //策略名叫“yanfa” 序列号为1

security acl 3000

ike-peer FW2

proposal 1

FW2的配置:

[FW2]ipsec policy yanfa 1 isakmp

[FW2-ipsec-policy-isakmp-yanfa-1]security acl 3000

[FW2-ipsec-policy-isakmp-yanfa-1]ike-peer FW4

[FW2-ipsec-policy-isakmp-yanfa-1]proposal 1

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

5)接口下绑定ipec策略

[FW2]int g0/0/0

[FW2-GigabitEthernet0/0/0]ipsec policy yanfa

[FW1]int g1/0/0

[FW1-GigabitEthernet1/0/0]ipsec policy yanfa

- 1

- 2

- 3

- 4

至此关于ipsecvpn做完了,还有关于不通的看防火墙策略,ping服务,感兴趣抓对了没,

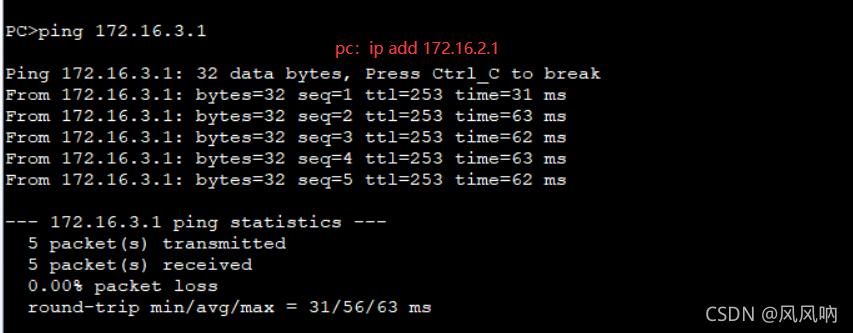

下面来验证

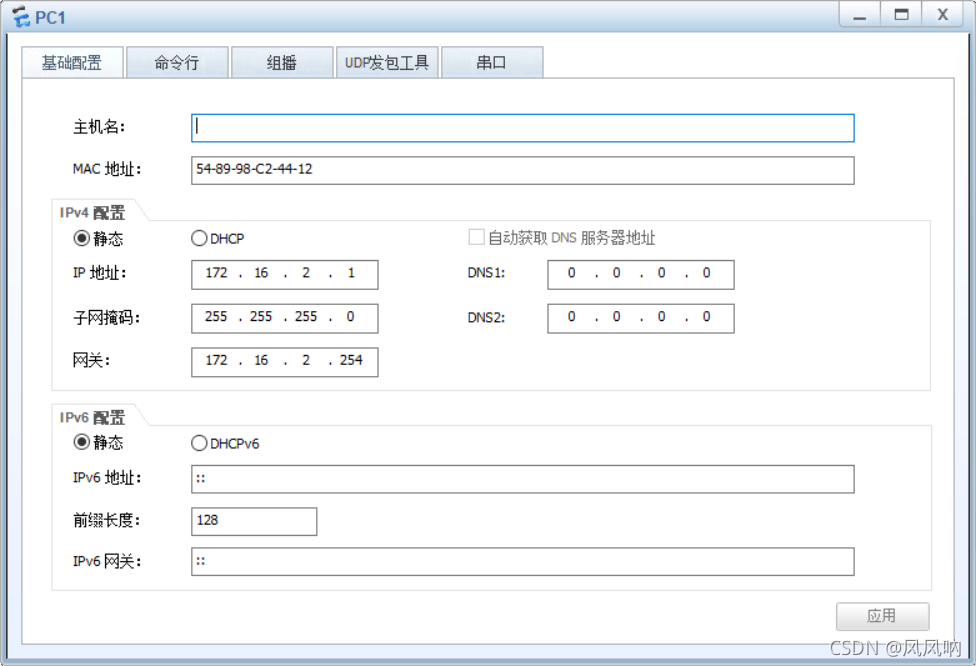

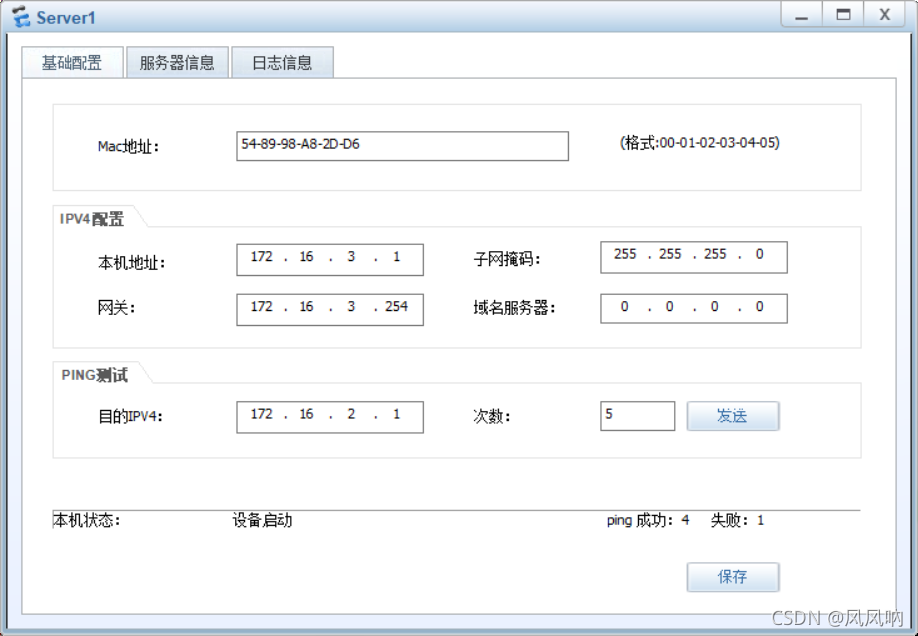

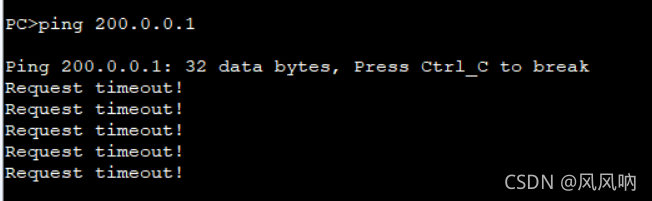

pc ping 来自互联网的服务器,通了

pc ping 互联网没通,准备的完成了我们的实验

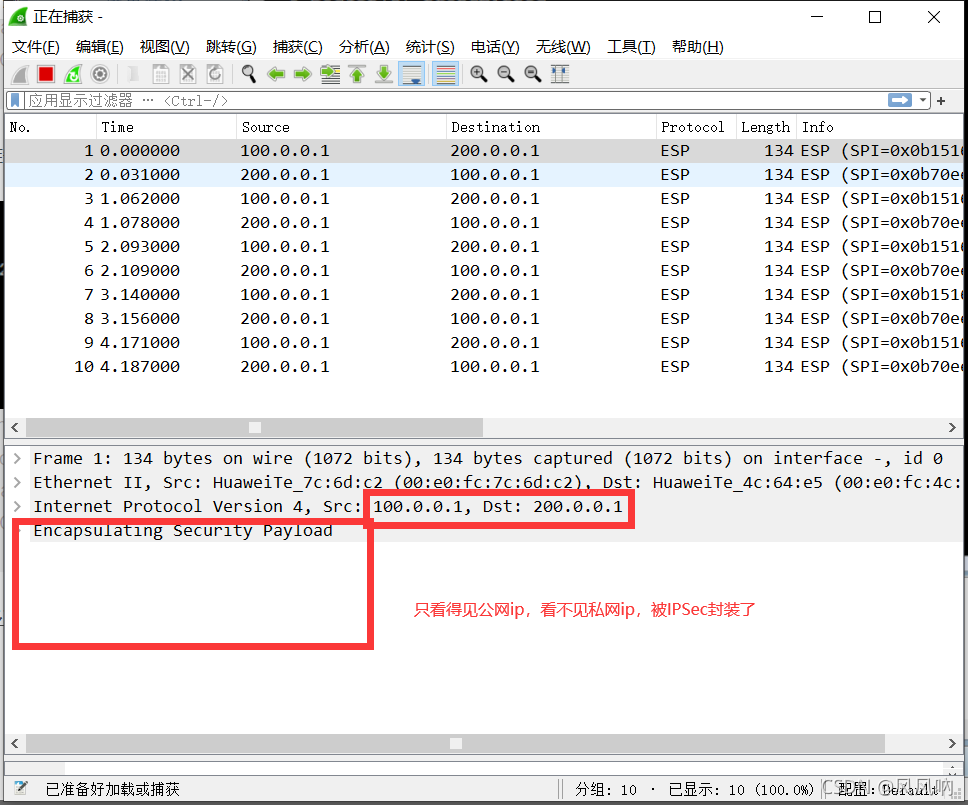

pc与服务器ping通,在公网抓的报文如下

好,这个防火墙实验,到此结束,如果对我这篇有疑问,请私;有不懂,请看第一篇路由器的IPSec vpn详细讲解,由于这个是防火墙,跟路由器区别不大,所以没有把实验每一步是什么意思详细写出来,如需要,请看路由器那篇文章

声明:本文内容由网友自发贡献,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:【wpsshop博客】

推荐阅读

相关标签