- 1SSL技术原理_前向安全性的ssl算法套件

- 2必试!开源免费的Redis桌面管理工具:RedisInsight_redisinsight收费吗

- 3《数据结构 严蔚敏C》期末高频考题整理(含详解)_数据结构c语言版期末考试题

- 4Docker,ollama,open-webui安装使用 win11_docker安装openwebui

- 5Spark学习笔记:spark核心编程、RDD、SparkSQL、SparkStreaming_spark和sparkstreaming区别

- 6Elasticsearch系列组件:Logstash强大的日志管理和数据分析工具_elasticsearch logstash

- 7mac使用Homebrew安装redis、mysql并配置_homebrew 安装mysql

- 8【爆款工具揭秘】AI文章取名生成器,让你秒变创意大神

- 9海思Hi3403V100方案双目视频拼接融合模组+海思Hi3519DV500方案1200万无人机吊舱套板

- 1010款好用的GitHub替代品盘点

「 网络安全常用术语解读 」SBOM主流格式SWID详解

赞

踩

国际标准化组织(ISO)和国际电工委员会(International Electrotechnical Commission,IEC)发布了

ISO/IEC 19770-2软件标识(Software Identification,SWID)标签标准,该标准定义了用于描述软件产品的结构化元数据格式。

SWID样例:

<SoftwareIdentity name="ACME Roadrunner Detector 2013 Coyote Edition" tagId="com.acme.rrd2013-ce-sp1-v4-1-5-0" version="4.1.5"> <Entity name="The ACME Corporation" regid="acme.com" role="tagCreator softwareCreator"/> <Entity name="Coyote Services, Inc." regid="mycoyote.com" role="distributor"/> <Link rel="license" href="www.gnu.org/licenses/gpl.txt/"> <Meta activationStatus="trial" product="Roadrunner Detector" colloquialVersion="2013" edition="coyote"/> <Payload> <Directory root="%programdata%" location="rrdetector"> <File name="rrdetector.exe" size="532712" SHA256:hash="a314fc2dc663ae7a6b6bc6787594057396e6b3f569cd50fd5ddb4d1bbafd2b6a"/> <File name="sensors.dll" size="13295" SHA256:hash="54e6c3f569cd50fd5ddb4d1bbafd2b6ac4128c2dc663ae7a6b6bc67875940573"/> </Directory> </Payload> </SoftwareIdentity>

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

1. 概览

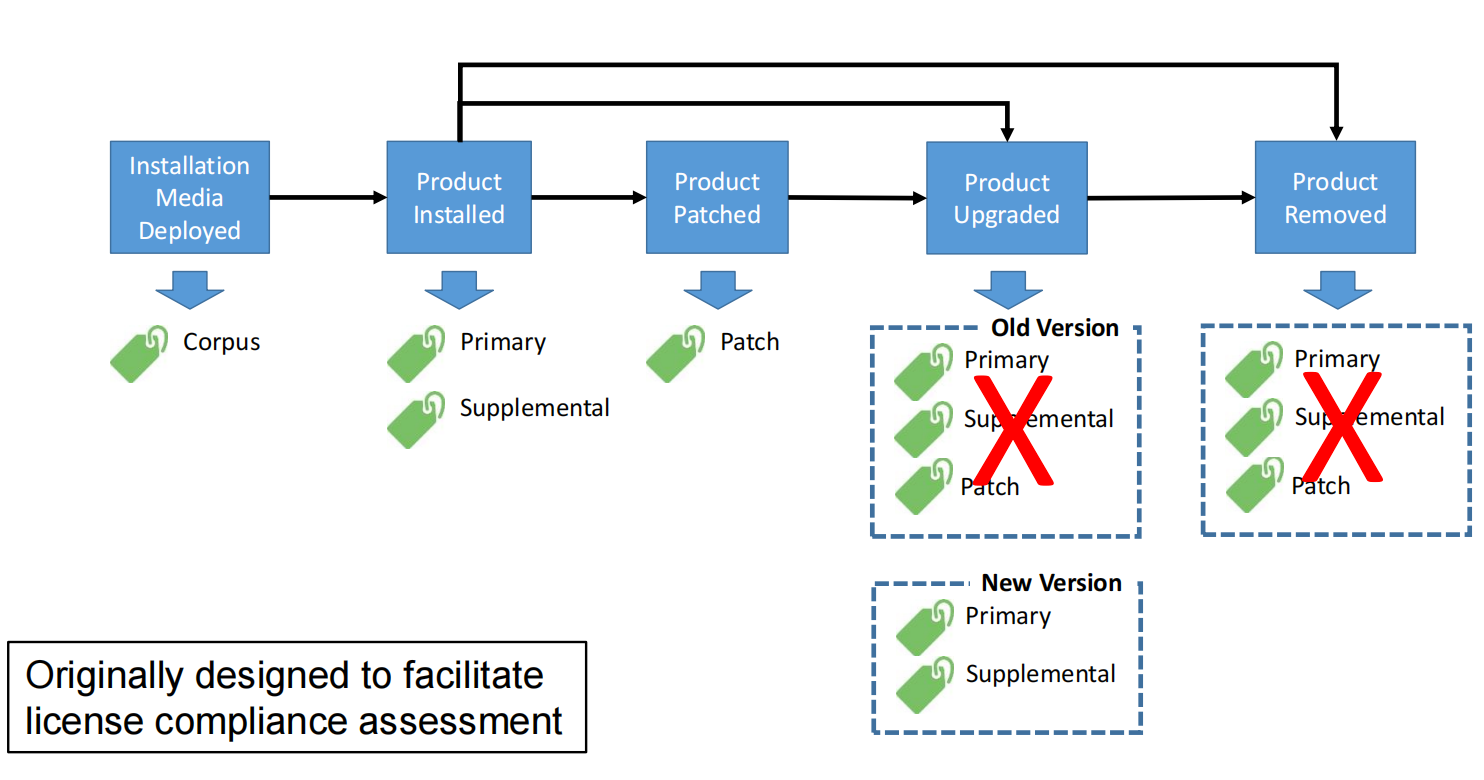

SWID标签文档由一组结构化的数据元素组成,这些数据元素识别软件产品、描述产品版本、在产品生产和分发中发挥作用的组织和个人、关于构成软件产品的工件的信息、软件产品之间的关系以及其他描述性元数据。SWID标签中的信息为软件资产管理和安全工具提供了在软件部署生命周期中自动化管理软件安装所需的宝贵信息。

SWID标签支持软件库存自动化,作为软件资产管理(Software Asset Management,SAM)过程的一部分,评估计算设备上存在的软件漏洞,检测丢失的补丁,针对配置清单评估,软件完整性检查,安装和执行白名单/黑名单,以及其他安全和操作用例。

2. SWID 配套

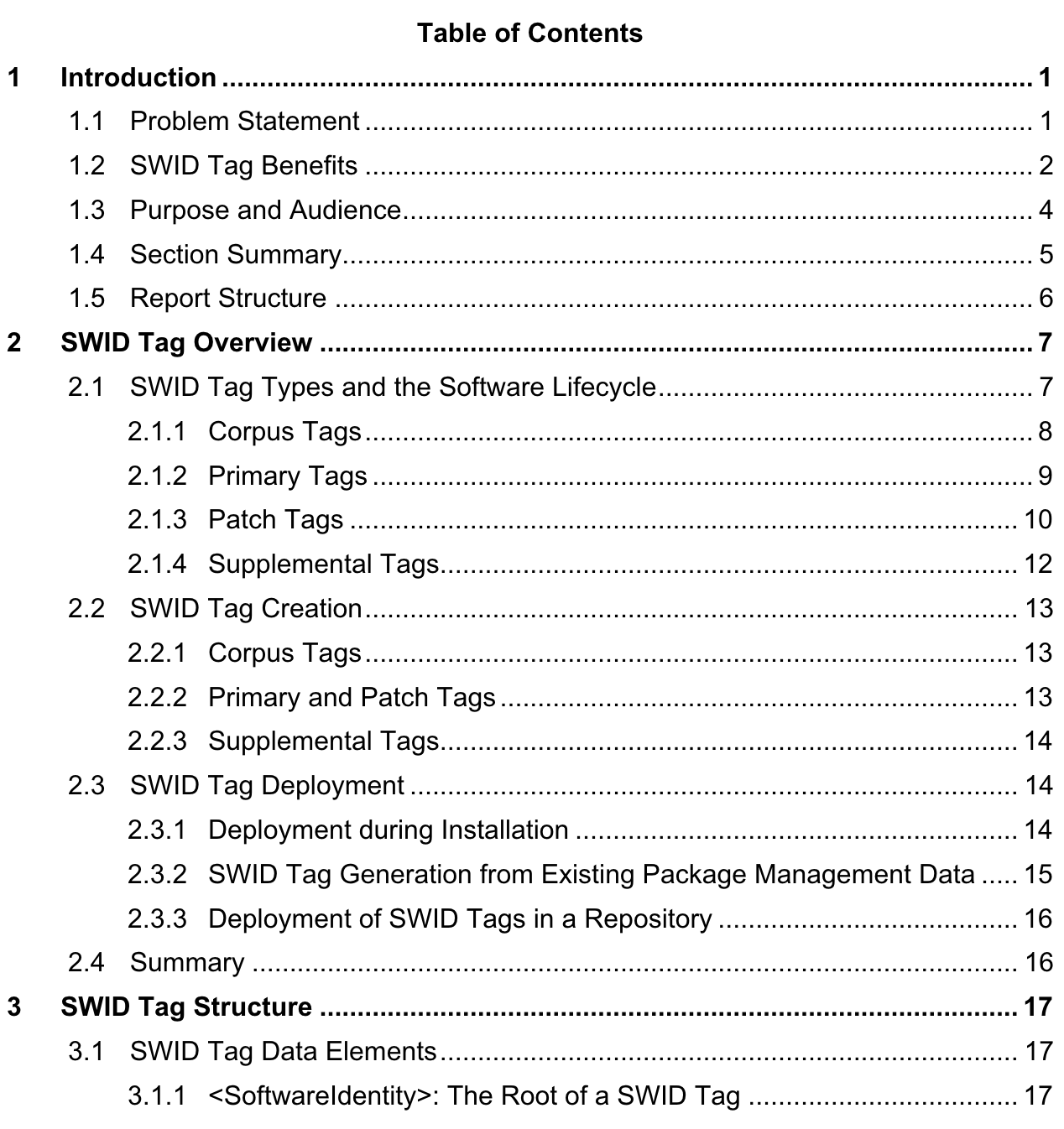

2.1. NISTIR 8060

美国国家标准与技术研究所(NIST)与国土安全部(DHS)和国家安全局(NSA)合作,开发了NIST内部报告(NISTIR)8060:互操作SWID标签创建指南。作为ISO/IEC 19770-2:2015标准的配套文件,本报告描述了SWID标签的基本结构,为创建可互操作的SWID标签提供了进一步的指导,以实现网络安全用例。本报告有以下三个目的:

- 介绍SWID标签的高级描述,以增加对该标准的熟悉程度

- 提供标记实现指南,对SWID标记规范进行补充

- 描述一组操作使用场景,说明如何使用符合这些指南的SWID标签来实现各种网络安全目标

若想了解更多SWID具体规范要求,可以参阅:

- NIST.IR.8060:Guidelines for the Creation of Interoperable Software Identification (SWID) Tags.pdf (访问密码: 6277)

- Guidance and Usage Scenarios for Implementers and Users of Software Identification Tags.pdf (访问密码: 6277)

- nistir-8060-guideline-summary-20160421.xlsx (访问密码: 6277)

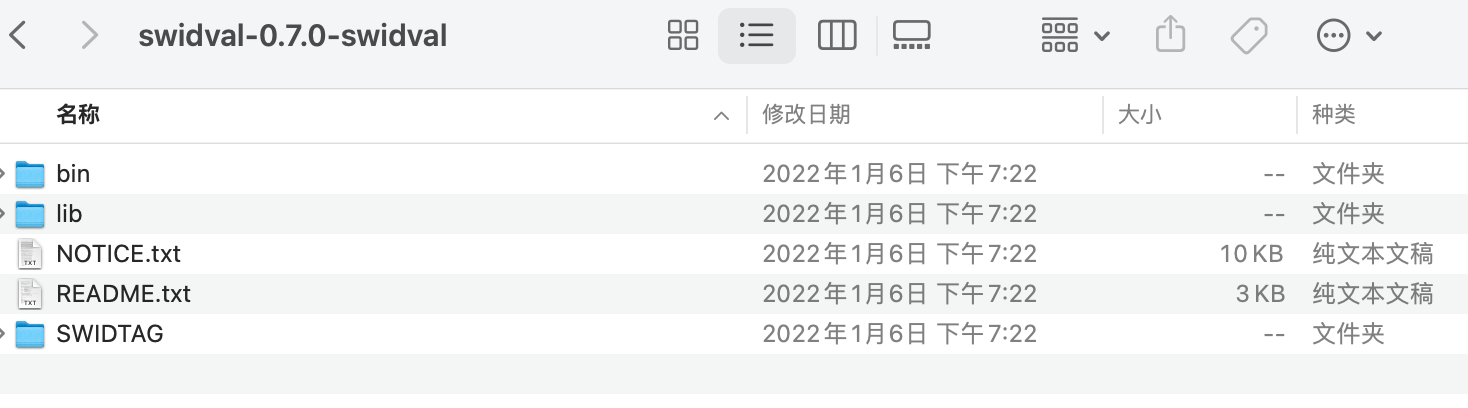

2.2. SWID标签验证工具

作为NISTIR 8060的配套产品,NIST发布了SWID标签验证工具SWIDVal。标签生产商可以使用此工具来验证他们创建的标签是否符合ISO/IEC 19770-2:2015的要求和NISTIR 8060中的指南。

SSWIDVal工具当前最新版本为0.7.0(2022年1月发布),可点此获取swidval-0.7.0-swidval.zip (访问密码: 6277)

2.3. 安全内容自动化协议SCAP 1.3

NIST还将SWID标签的使用纳入了安全内容自动化协议( Security Content Automation Protocol,SCAP)1.3版。

若想了解SCAP,可以参阅博主前期博文:《「 网络安全常用术语解读 」安全自动化协议SCAP详解》。

3. SWID的网络安全价值

- 简化软件发现

- 帮助用户了解网络上运行的内容

- 增强互操作性

- 网络安全产品和服务可以交换信息

- 支持自动化的连续监控服务

- 可以快速检测到端点软件清单的变化

- 包含有助于与安全咨询、漏洞报告和威胁情报关联的数据

4. 参考

[1] https://nvd.nist.gov/products/swid

[2] https://csrc.nist.gov/projects/Software-Identification-SWID

推荐阅读:

推荐阅读:

- 「 网络安全常用术语解读 」软件物料清单SBOM详解

- 「 网络安全常用术语解读 」SBOM主流格式CycloneDX详解

- 「 网络安全常用术语解读 」SBOM主流格式SPDX详解

- 「 网络安全常用术语解读 」SBOM主流格式CycloneDX详解

- 「 网络安全常用术语解读 」漏洞利用交换VEX详解

- 「 网络安全常用术语解读 」软件成分分析SCA详解:从发展背景到技术原理再到业界常用检测工具推荐

- 「 网络安全常用术语解读 」什么是0day、1day、nday漏洞

- 「 网络安全常用术语解读 」软件物料清单SBOM详解

- 「 网络安全常用术语解读 」杀链Kill Chain详解

- 「 网络安全常用术语解读 」点击劫持Clickjacking详解

- 「 网络安全常用术语解读 」悬空标记注入详解

- 「 网络安全常用术语解读 」内容安全策略CSP详解

- 「 网络安全常用术语解读 」同源策略SOP详解

- 「 网络安全常用术语解读 」静态分析结果交换格式SARIF详解

- 「 网络安全常用术语解读 」安全自动化协议SCAP详解

- 「 网络安全常用术语解读 」通用平台枚举CPE详解

- 「 网络安全常用术语解读 」通用缺陷枚举CWE详解

- 「 网络安全常用术语解读 」通用漏洞披露CVE详解

- 「 网络安全常用术语解读 」通用配置枚举CCE详解

- 「 网络安全常用术语解读 」通用漏洞评分系统CVSS详解

- 「 网络安全常用术语解读 」通用漏洞报告框架CVRF详解

- 「 网络安全常用术语解读 」通用安全通告框架CSAF详解

- 「 网络安全常用术语解读 」漏洞利用交换VEX详解

- 「 网络安全常用术语解读 」软件成分分析SCA详解:从发展背景到技术原理再到业界常用检测工具推荐

- 「 网络安全常用术语解读 」通用攻击模式枚举和分类CAPEC详解

- 「 网络安全常用术语解读 」网络攻击者的战术、技术和常识知识库ATT&CK详解