- 1windows安装cuda_cuda版本选择

- 2Hadoop的安装与伪分布式学习_安装与配置hadoop分布式环境。可以选择本机安装虚拟机,或者完成头歌在线实训

- 3iphone手机 ios系统 无法更新app 跳转到AppStore 显示 打开_苹果手机软件提示升级但点开是打开

- 4MSTP笔记_对于mstp设备来说,服务层路径是存在于网管侧的路径,而客户层路径是存在于网元侧的

- 5nvidia-smi 无进程占用GPU,但GPU显存却被占用_gpu用户只占用4g,但是nvidia-smi显示占用显存用了6g

- 6「雕爷学编程」Arduino动手做(32)——雨滴传感器模块_雨滴传感器代码

- 7Docker中安装Gitlab详细全教程_docker安装gitlab

- 8区块链安全初探(二):区块链的层次

- 9【LeetCode】单链表——刷题

- 102022年最新版Android安卓面试题+答案精选(每日20题,持续更新中)【三】_安卓数据库交互面试

华为USG6000V-(一)防火墙基础知识与华为USG6000V学习实验环境(个人记录)_ensp的防火墙usg6000v与usg6000的区别

赞

踩

第一章 概述

1.1下一代防火墙

下一代防火墙是防火墙发展至今的一个类型,根据主流说法防火墙的发展过程基本是按照包过滤→应用代理→状态检测→统一威胁管理(UTM)→下一代防火墙(NGFW)。简单来讲:

| 序号 | 发展过程 | 简述 |

| 1 | 包过滤防火墙 | 类似于路由器、交换机的包过滤,基于ACL实现对数据包的过滤,因为是对每一个数据包均进行单独检查过滤,一方面,性能在规则数量大了之后会呈指数性下降;其次缺乏对同一条流的数据包高级检测过滤功能; |

| 2 | 应用代理防火墙 | 顾名思义由防火墙作为应用代理,代理内外部发起的请求,这样使得防火墙能够对数据流和应用层进行检查,但是,由于代理协议的兼容性和代理方式的缺陷,天生不适用与防火墙这种需要处理大规模流量的设备; |

| 3 | 状态检测防火墙 | 为了在确保防火墙性能的前提下,采用基于连接状态的包过滤技术来对数据包进行检查,在每个数据包看成独立单元的同时,还关联数据包的前后报文(同一条流);(Checkpoint是作为全球第一个将状态检测技术商用到防火墙的公司)待完善状态检测原理与实验专题学习章节 |

| 4 | 统一威胁管理(UTM) | 在安全需求暴增的市场,用户对防火墙网关的安全能力有了更多的需求,因此统一威胁管理(UTM)出现,UTM基于DPI技术,集成基础状态检测防火墙功能、应用识别、内容过滤、反病毒、入侵防御、VPN等功能,满足用户对于网关安全能力的需求;(Fortinet是UTM的缔造者,也为下一代防火墙的发展奠定了基础)。 |

| 5 | 下一代防火墙 (NGFW) | 下一代防火墙完善了UTM对应用层与高级安全功能的能力,下一代防火墙的最典型特征能够支持用户、应用和内容识别,并基于识别进行管控,且采用一体化流检测机制,提升UTM在执行高级安全功能频繁解封包的效率。(Palo alto是研制并发布下一代防火墙的第一家公司。现在NGFW中集成了更多的高级安全功能,包括基于AI的威胁检测、威胁情报订阅、多方协同联动等,在网络安全领域中成了最不可获取的设备) |

Gatner是全球最具权威的IT研究与顾问咨询公司,它会调研并发布IT技术的发展趋势等,其中包括魔力象限(监测和评估专业科技市场中公司的发展及定位的研究方法论和形象化工具),其在2022年发布的网络防火墙魔力象限如下图:

魔力象限包括两轴和四象限。

两轴:横轴基本可理解为战略眼光,纵轴基本可理解为执行能力 ;

四象限:领导者象限、挑战者象限、远见者象限、利基者象限(右上、左上、右下、左下)

可以看出防火墙的三大鼻祖企业在防火墙领域仍然具备极其巨大的优势。

国内也不乏下一代防火墙的厂商入围,例如Hawei、Hillstone、Sangfor和H3C,当然国内也有专业的安全公司也具备下一代防火墙,例如:奇安信、网御、天融信、绿盟等,因为魔力象限有海外市场份额的资格要求,这些厂商因未太向国外市场拓展所以未参与魔力象限评估。

以上为下一代防火墙的由来和一些市场情况,谨慎参考。

1.2下一代防火墙的学习

下一代防火墙的学习个人总结有两种途径:

一、是在实际工作中,例如进入厂商或甲方在项目/实践中学习NGFW(容易有局限或“厂商倾向性”,实际在NGFW产品中,不同厂商有各自所具备的优势);

二、通过模拟器进行学习,包括但不限于:

EVE-NG(基于QUME的开源模拟器,能够实现多厂商镜像的部署,支持标准的qcow2镜像、兼容Cisco IOL等,适合专业玩家)

ENSP(华为模拟器,依赖Wincap、Wireshark、Virtualbox)

HCL(华三模拟器、依赖Wincap、Wireshark、Virtualbox)等。

第二章 华为下一代防火墙的学习

2.1华为USG6000V简介

华为USG6000V是华为USG6000系列的下一代防火墙的Virtual Box镜像,用于为ENSP创建USG6000的实验模拟环境,该防火墙基本能够模拟硬件防火墙的常用特性,是入门学习华为防火墙/防火墙的不错的工具。

ENSP与配套Wincap、Wireshark、Virtualbox的安装与硬件配置要求简略。

在ENSP中创建华为USG6000V,导入vFW镜像文件,创建防火墙,防火墙提供CLI、Web页面的管理方式,学习通过CLI、Web页面或者Xshell等工具进行登陆学习、配置防火墙。

Step1:通过CLI进行命令配置,并启用防火墙eth0的https服务

①系统登陆与用户名、口令修改:

在实验拓扑中创建防火墙,输入防火墙的默认用户名和口令(admin/Admin@123)登陆,并按照个人喜好修改登陆口令;

②管理口配置

USG6000V跟硬件设备一样有默认的管理口,进入系统视图、进入eth0(gigabitethernet g0/0/0),配置接口地址以及允许Web管理的https服务。

配置其地址为虚拟网络对应网段的一个空闲地址(最好安装VMware workstation,创建对应的虚拟网络,利用VMnet与主机互通),这里使用笔记本创建好的VMnet19(192.168.199.0网段)与笔记本互通;

配置命令:

<USG6000V1>system-view;//进入系统视图

[USG6000V1]interface g0/0/0;//进入接口视图

[USG6000V1-GigabitEthernet0/0/0]ip address 192.168.199.231 255.255.255.0;//配置接口地址

[USG6000V1-GigabitEthernet0/0/0]service-manage https permit;//允许接口https服务

[USG6000V1-GigabitEthernet0/0/0]dis this;//检查接口配置

#

interface GigabitEthernet0/0/0

undo shutdown

ip binding vpn-instance default

ip address 192.168.199.231 255.255.255.0

alias GE0/METH

service-manage https permit

#

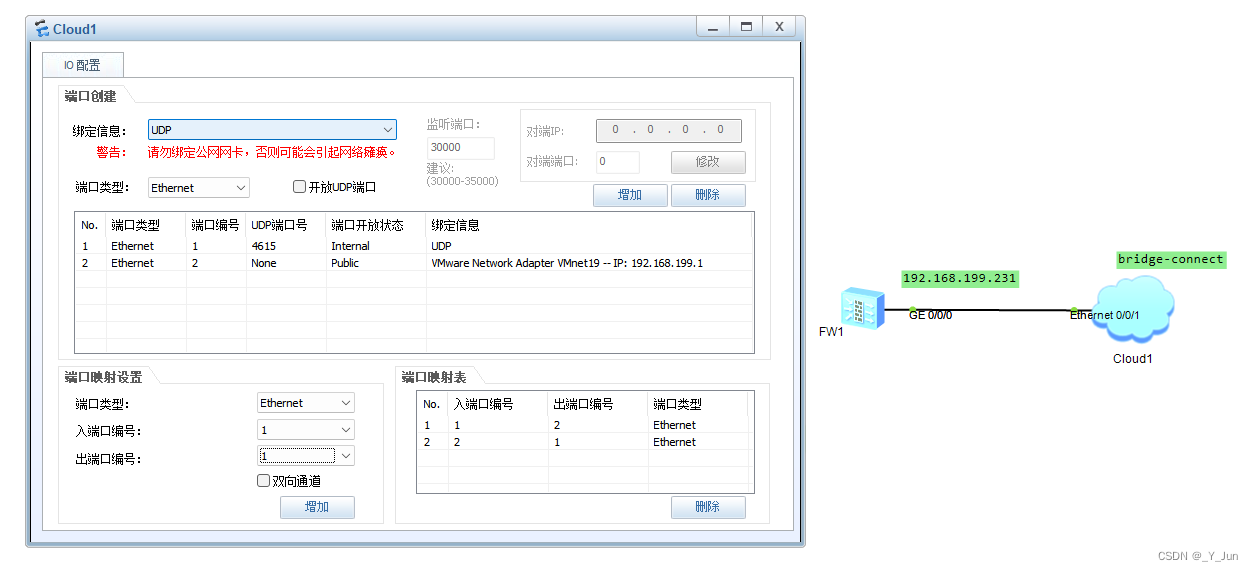

创建Cloud,连接防火墙g0/0/0,配置Internat端口和与笔记本的端口,并配置双向的端口映射。

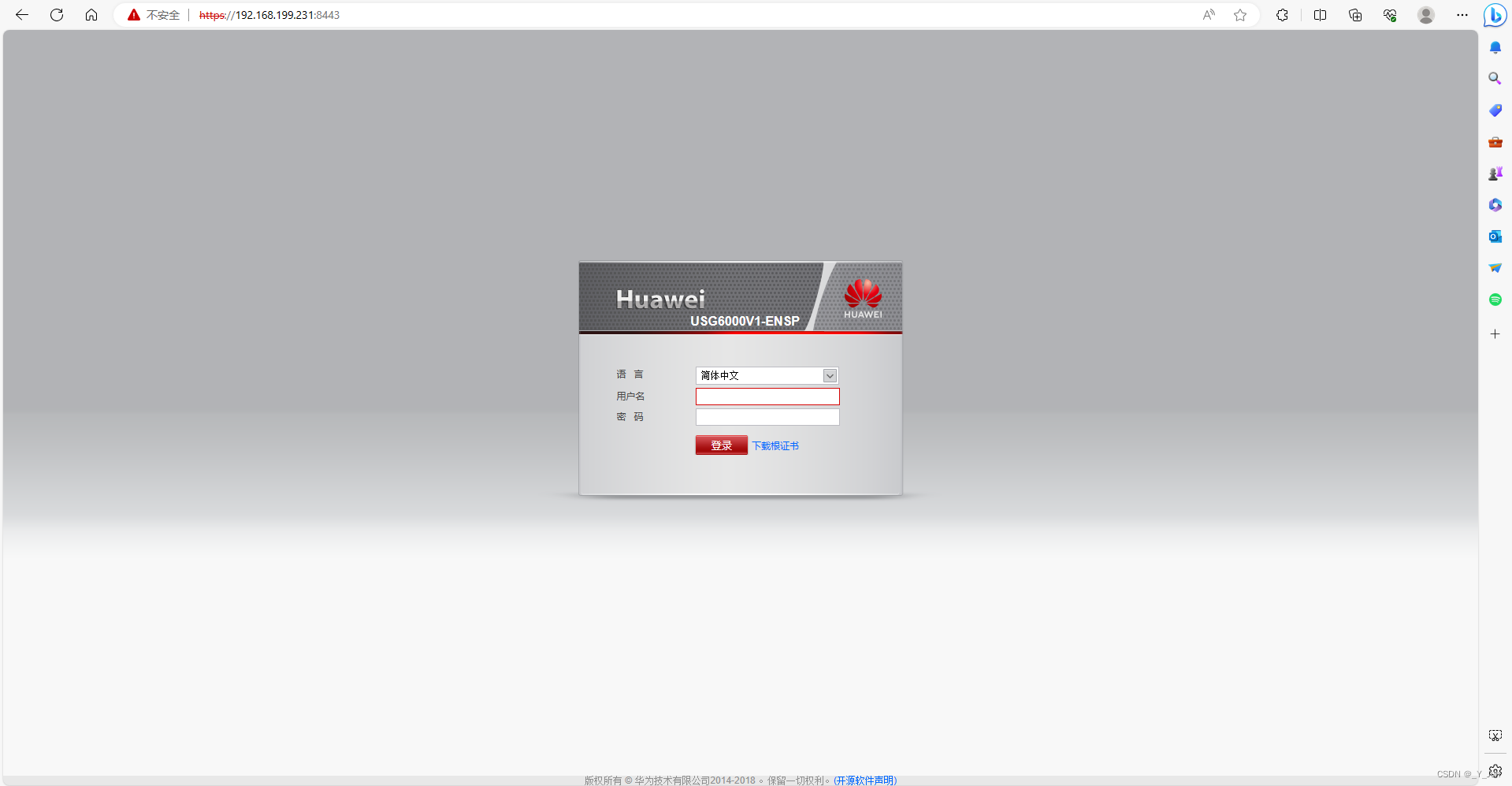

Step2:通过本机的浏览器对防火墙进行管理

打开本机浏览器:输入https://192.168.199.231:8443,访问防火墙的Web管理页面,输入用户名口令,登陆防火墙进行相关对象、策略的配置;

Telnet、SSH服务涉及到安全区域的概念,后续单独章节学习。

---------------------------------------------------------------------------------------------------------------------------------

以上为个人学习总结,也供同样的初学者参考,内容不做他用。

有描述错误的地方请各位大佬指点,以及时更新所学知识。