- 1☀️苏州程序大白用万字解析Python网络编程与Web编程☀️《❤️记得收藏❤️》_wfconfigserver.handleclient();

- 2linux学习——http综合实验_在linux中使用http做一个小实验

- 3mac安装nvm(M1)

- 4java项目之在线教育系统(springboot+vue+mysql)

- 52021年中国科学技术大学软件工程电子信息考研信息_中科大上机复试的环境

- 6jsonarray转liast_后缀数组

- 7Stable Diffusion初级教程_stable diffusion 教程

- 8SpringBoot整合Web过滤器、监听器、拦截器_org.springframework.web.server.webfilter

- 9SpringBoot的搭建(两种方式)_springboot环境搭建

- 10rsync+sersync2文件同步(基于centos6.5)

Harbor 漏洞镜像扫描部署_harbor 漏洞扫描

赞

踩

Harbor 漏洞镜像扫描部署

apt-get install docker.*

https://github.com/docker/compose/releases/download/1.29.2/docker-compose-Linux-x86_64

mv docker-compose-Linux-x86_64 /usr/bin/docker-compose

chmod 755 /usr/bin/docker-compose

harbor下载安装

https://github.com/goharbor/harbor/releases/download/v2.2.3/harbor-offline-installer-v2.2.3.tgz

tar zxvf harbor-offline-installer-v2.2.3.tgz

cd harbor

vim harbor.yml #修改配置文件

添加主机地址并且注释掉https 服务跟证书

服务跟证书

./install.sh #安装完成即可

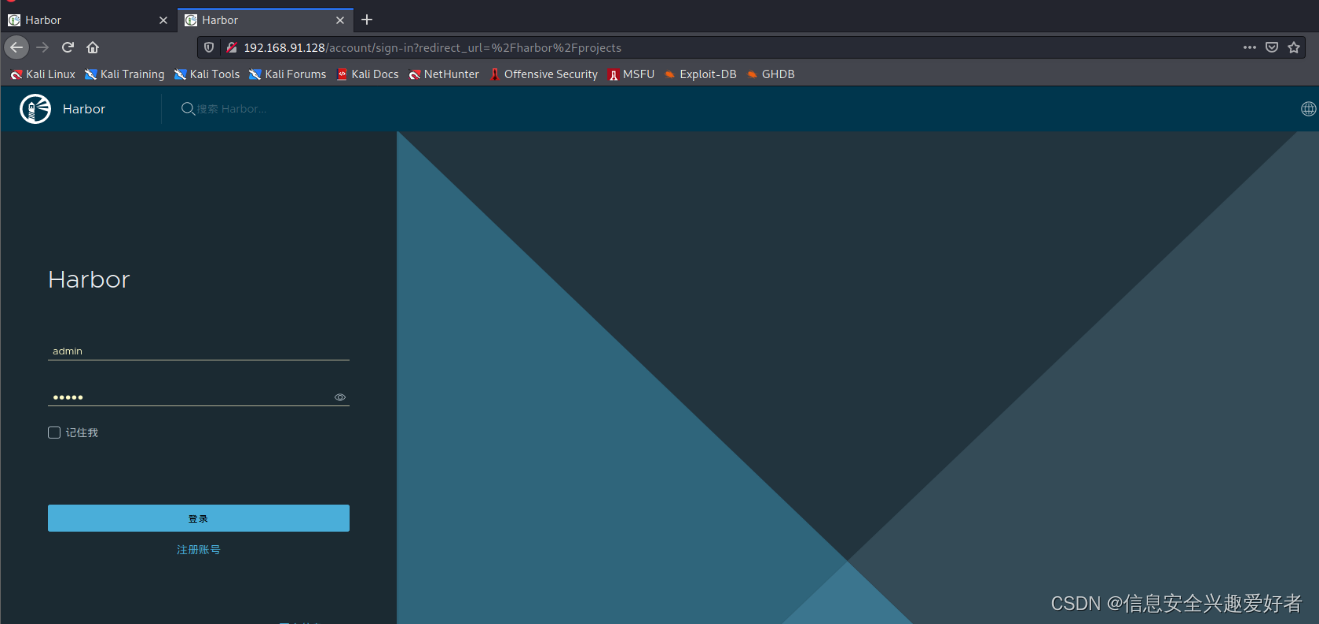

之后再浏览器输入http://192.168.91.128

默认用户名:admin 密码:Harbor12345

dosec 漏扫下载部署

https://github.com/dosec-cn/harbor-scanner/releases/download/v1.2/dosec-scanner.tgz

tar zxvf dosec-scanner.tgz

cd dosec-scanner

./Install.sh

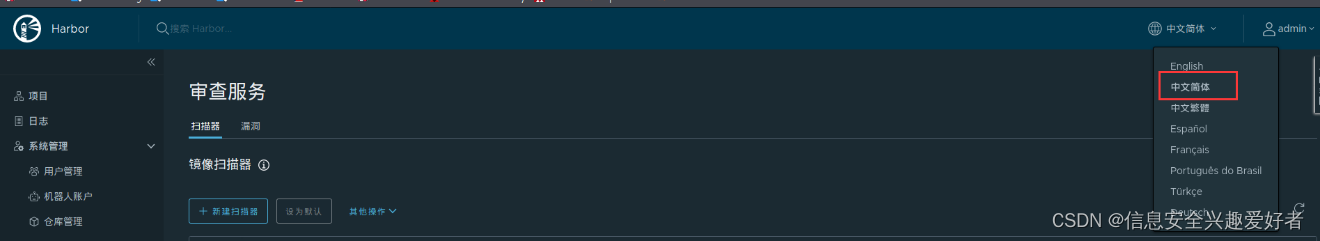

配置 Harbor 仓库,登陆成功后选择语言为简体中文

配置 Harbor 仓库,登陆成功后选择语言为简体中文

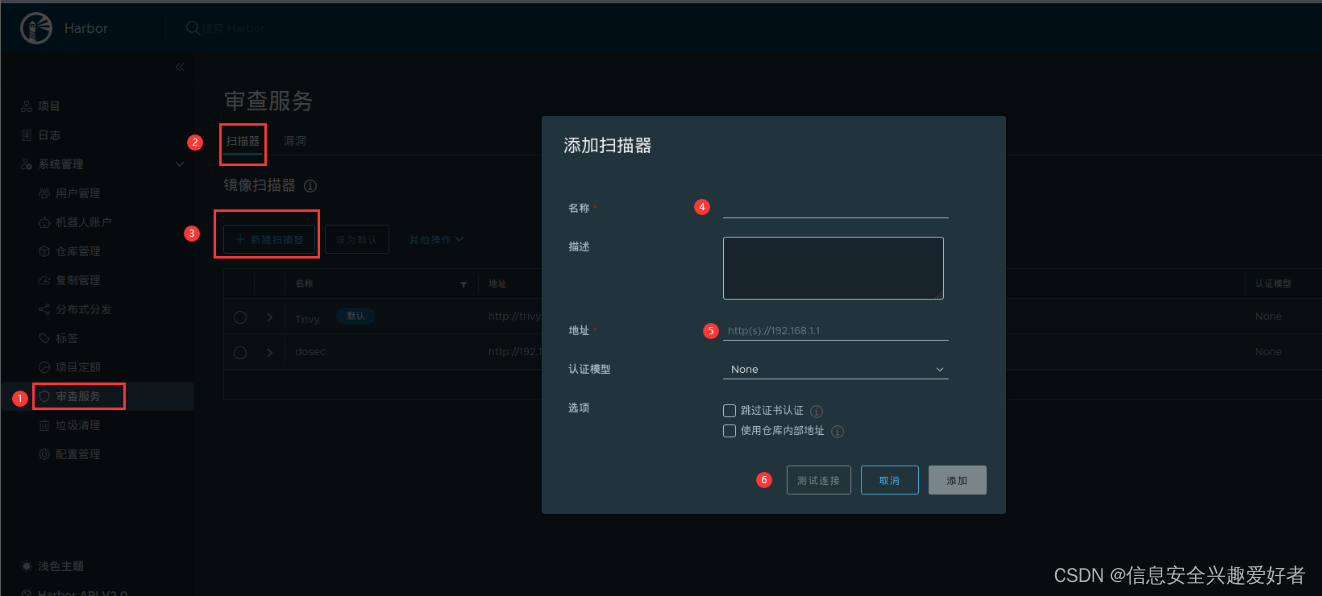

添加漏扫、认证地址为安装scanner的地址、之后点击测试连接、添加即可

添加漏扫、认证地址为安装scanner的地址、之后点击测试连接、添加即可

推送镜像进行扫描

先vim /etc/docker/daemon.json文件黏贴下面文件进去、wq保存

{

"registry-mirrors": ["https://k728i8z5.mirror.aliyuncs.com"],

"insecure-registries":["192.168.91.128:5000"],

"insecure-registries":["192.168.91.128"]

}

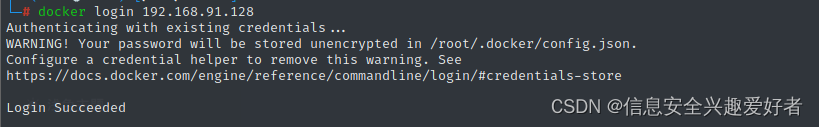

登陆docker

docker login 192.168.91.128 #用户名admin密码Harbor12345

docker login 192.168.91.128 #用户名admin密码Harbor12345

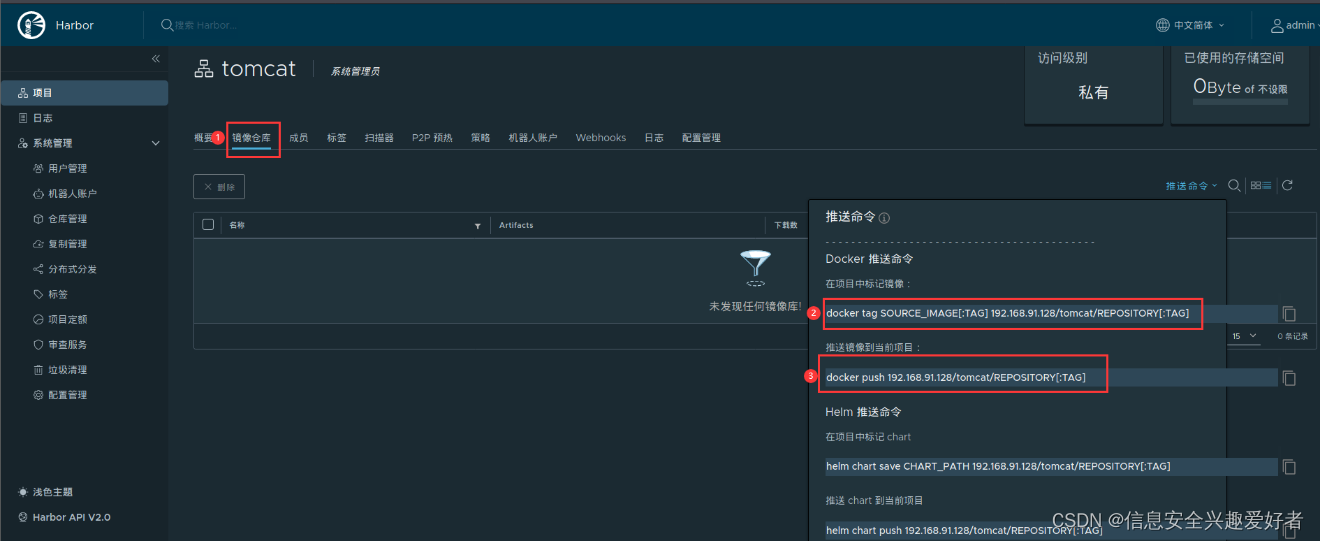

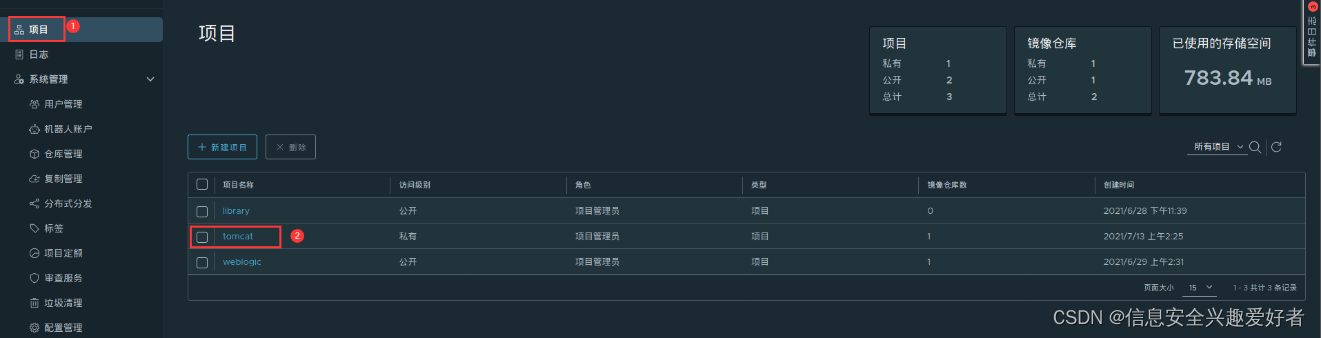

打包镜像推送到harbor上,先登陆harbor上面创建项目

打包镜像推送到harbor上,先登陆harbor上面创建项目

将本地需要扫描的镜像推送到harbor上面

docker tag SOURCE_IMAGE[:TAG] 192.168.91.128/tomcat/REPOSITORY[:TAG] #镜像标记

docker push 192.168.91.128/tomcat/REPOSITORY[:TAG] #推送项目

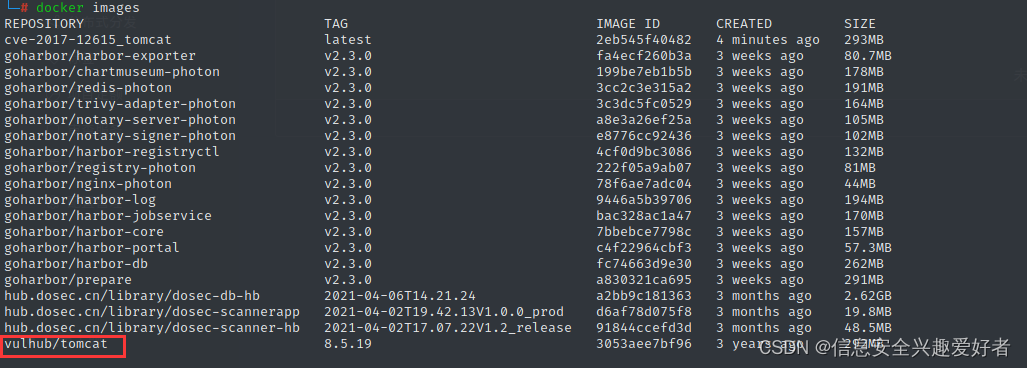

docker images # 查看所以镜像

docker images # 查看所以镜像

vulhub/tomcat 打标记

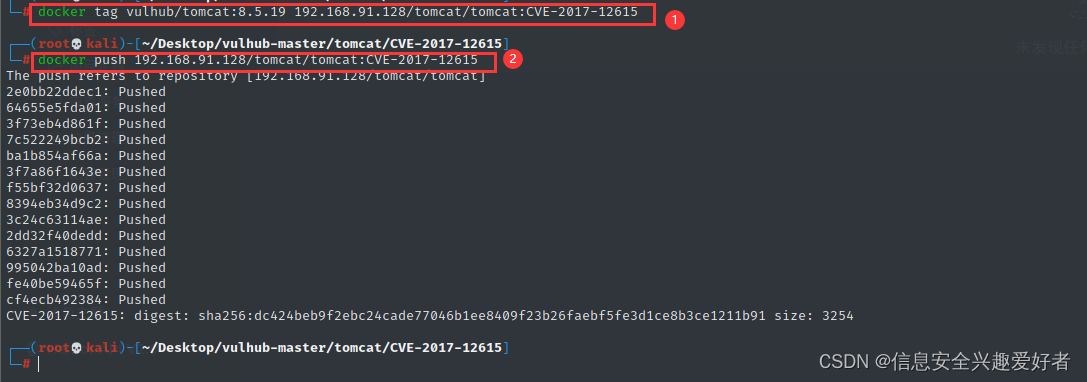

docker tag vulhub/tomcat:8.5.19 192.168.91.128/tomcat/tomcat:CVE-2017-12615

推送到harbor项目种

docker push 192.168.91.128/tomcat/tomcat:CVE-2017-12615

docker push 192.168.91.128/tomcat/tomcat:CVE-2017-12615

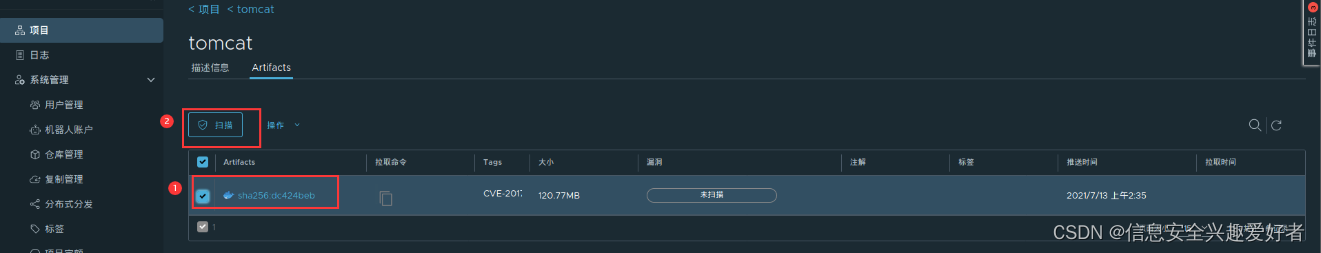

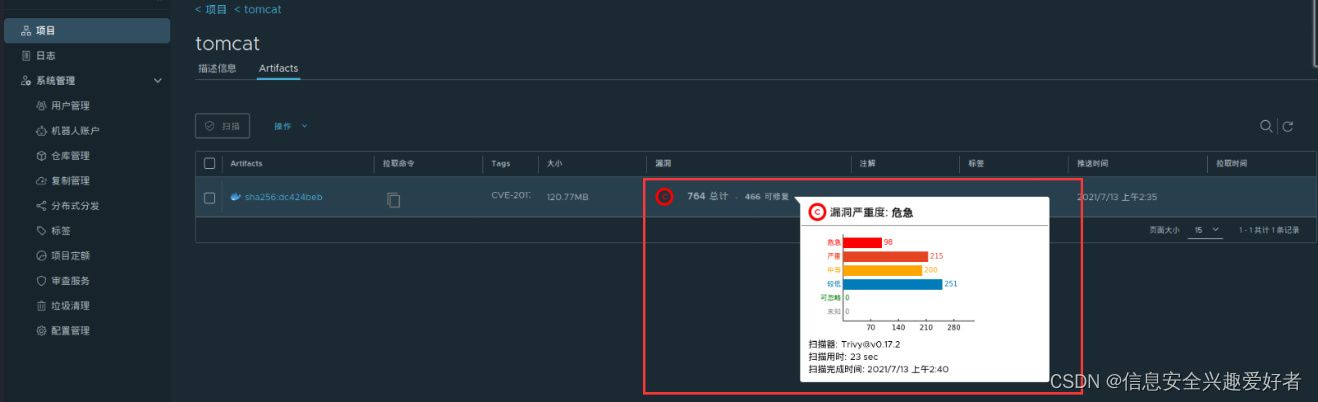

开始镜像扫描

扫描完成可以看到扫描结果

扫描完成可以看到扫描结果

漏洞详细信息

漏洞详细信息

阻止存在漏洞的镜像拉取、推送

阻止存在漏洞的镜像拉取、推送