- 1【RocketMQ】基本命令_windows rocket怎么启动

- 2Lefthook:高效多语言Git钩子管理器

- 3paddle篇---用yolov3训练voc数据集

- 4正点STM32F407核心板+ESP8266实现简单通信(详细讲解)_esp8266与stm32连接原理图

- 5TF-IDF简单预处理数据_tifid 预处理

- 6(数字IC)低功耗设计入门(四)——RTL级低功耗设计

- 7JavaScript语法、DOM对象和监听事件简介_js 监听dom元素生命周期

- 8数据结构-二叉树的代码实现(详解)_二叉树代码实现

- 9软考高项第四版教程网页版_软考通网页版

- 10SpringBoot项目中使用Redis作为数据缓存,Redis的缓存机制,数据一致性、缓存穿透和缓存雪崩等问题的处理(非关系型数据库技术课程 第十一周作业)_spring boot项目使用redis做库存增减,并且和数据库同步

人工智能在信息系统安全中的运用(2),2024最新网络安全面试笔试

赞

踩

不法分子模拟可信实体大量的网络钓鱼网站获取您的数据,如您的信用卡的登录、密码、号码和 CV 等等。机器学习算法对于一次性地销毁这种方案具有很大的帮助作用。

ML 可以通过类似于电子邮件垃圾邮件过滤器的邮件分类帮助。最初的训练数据是由用户手动标记邮件或报告可疑链接的人群来源。与以往一样,通过不断学习的过程, ML 算法可以提高精度。

2.3.自动数据盗窃检测

数据泄露是当今组织面临的最常见的威胁载体之一。为了缓解这样的问题,基于机器学习的算法可以被用来通过隐蔽的通道(如深网或暗网)爬行,并识别恶意用户匿名共享的数据。

互联网的最后一层是黑暗的网络。它比表面或深度网络更难访问,因为它只能通过特殊的浏览器(如 Tor 浏览器)访问。

虽然深度网络只能通过匿名加密的对等通信信道访问,但需要应用某些保护措施,如 CAPTCHA 。反过来, AI 必须欺骗这些系统,使其相信收集数据的代理是人类的,并且可以从解决简单的 captc 到使用 NLP 来向恶意各方的私人社区发出邀请。利用机器视觉,可以在实时中分析图像。

为了使 ML 算法有效,需要:

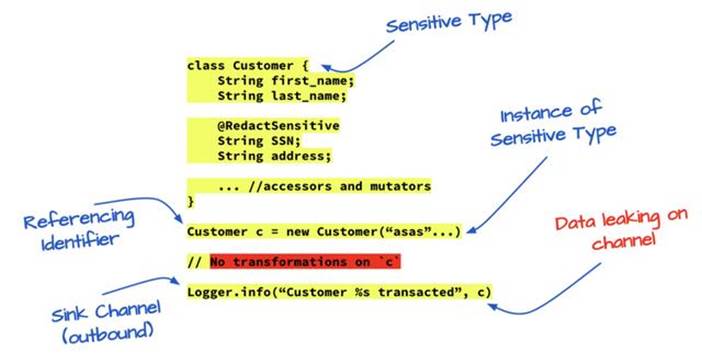

- 能够检测不同类型的数据元素(用户定义的类型、基元类型、数据转换的沿袭、硬编码的文本、注释的类型、对环境数据的引用标识符等等)

- 能够基于使用自然语言处理的受监管模型将这些检测到的类型分类为敏感的,该模型被训练成遵从命令的集合。

- 跟踪此类敏感类型的所有转换、血统和来源

- 最后,测量这些敏感类型是否违反了当前( SOC-2、 GDPR )或即将到来( CCPA )的法规遵从性约束。

图.不同类型的数据元素

2.4. 感知上下文的行为分析

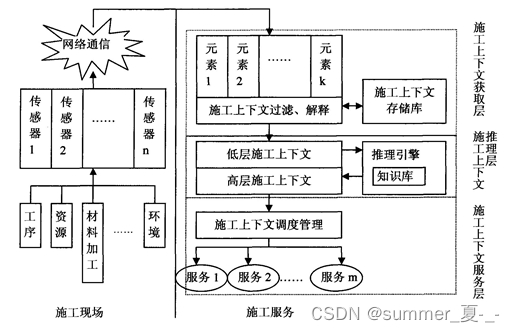

这更像一个概念或模型,情境感知行为分析建立在异常行为可能引发攻击的前提之上。这种类型的评估是通过大数据和机器学习来确定用户活动的风险在近实时。

这种方法也被称为 UBA ,它拼写来自用户行为分析。

所有的安全产品都在二值术语的世界中:流量不好或好,文件感染与否。那么如何检测较小的信号呢?详细阐述正常用户行为的标准模式有助于解决这一问题。

图.上下文分析

由于编纂什么行为可以是“正常”的行为是很复杂的,因此 ML (机器学习)模型通过查看历史活动和在对等组中进行比较来为每个用户构建基线。它是如何工作的?在检测到任何异常事件的情况下,评分机制聚集它们以为每个用户提供组合的风险得分。

具有较高评分的用户将被筛选出来并呈现给具有上下文信息的分析师以及他们的角色和职责。下面是这个公式:

风险=可能性X影响

通过跟踪它,使用 UBA 的应用程序能够提供可操作的风险智能。

2.5. 基于蜜罐的社会工程防御

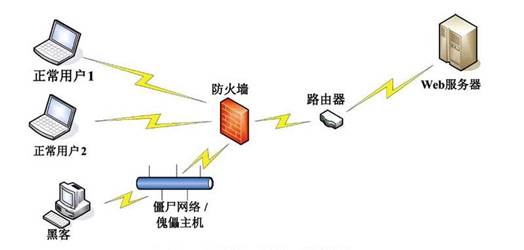

什么是蜜罐?这只是一个陷阱, IT 专业人员为恶意黑客设置,希望他们能以提供有用情报的方式与之互动。这是 IT 中最古老的安全措施之一

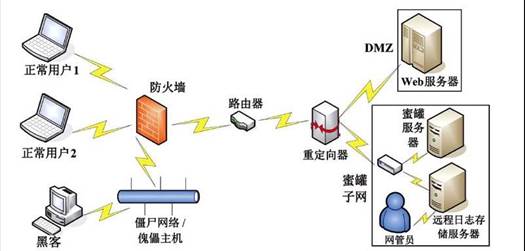

随着互联网的飞速发展,网络安全已经日趋重要,针对不断出现的网络 攻击技术,主动防御系统的出现是必然的。主动防御技术中的蜜罐技术将传统 攻击手段中的欺骗技术引入了安全防御领域,从一个新的方向出发来处理网络安全问题。设计中应用蜜罐技术的基本思想,模拟设计了一个低交互式的小型蜜罐系统。在VMwar上安装操作系统,应用网站开发搭建了一个虚拟交互网站。通过对模拟网站的日志文件的自动读取和处理,最终达到了对网站交互平 台上的访问者进行判断,设计中用到了伪装逼真、数据捕获和数据分析等技 术,可以在虚拟与真实系统间完成对入侵者重定向的目的。

图.原始网络拓扑结构

图.采用蜜罐技术的网络拓扑结构

另一个不坏的概念,有很大的潜力即将发布。

攻击者利用人类的心理,能够获取个人信息,以危害安全系统,硬件和软件本身无法阻止这些攻击。一种可能的对策是利用社交蜜罐、用来诱捕攻击者的假角色装饰。

通过充当诱饵用户,它试图欺骗攻击者。由于与蜜罐的所有通信都是未经请求的,所以初始合同很可能是垃圾邮件。ML(机器学习) 用于对发送者是恶意的还是良性的进行分类。这样的分类然后被自动传播到所有真实雇员的设备,然后,这些设备将自动阻止来自犯罪一方的进一步通信尝试。

三、总结

通过对每个恶意软件样本进行静态反汇编分析根据函数的控制流程图构建其自定义函数的反汇编代码文本,以及整个样本的系统函数调用图为恶意软件的特征相结合,然后利用之前的一神经网络模型(CNN-SLSTM),对恶意代码组样本进行分类。该方法能够很好地提取恶意代码特征并据此进行分类,提高检测效率!

总而言之,人工智能将在信息系统安全中发挥着越来越重要的作用,而与此同时,人工智能的发展也将给不法分子带来可乘之机,对信息系统安全造成威胁。可见,事物都具有两面性,而我们要取其精华,去其糟粕!

四、参考文献

[1] https://zhuanlan.zhihu.com/p/105332028

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

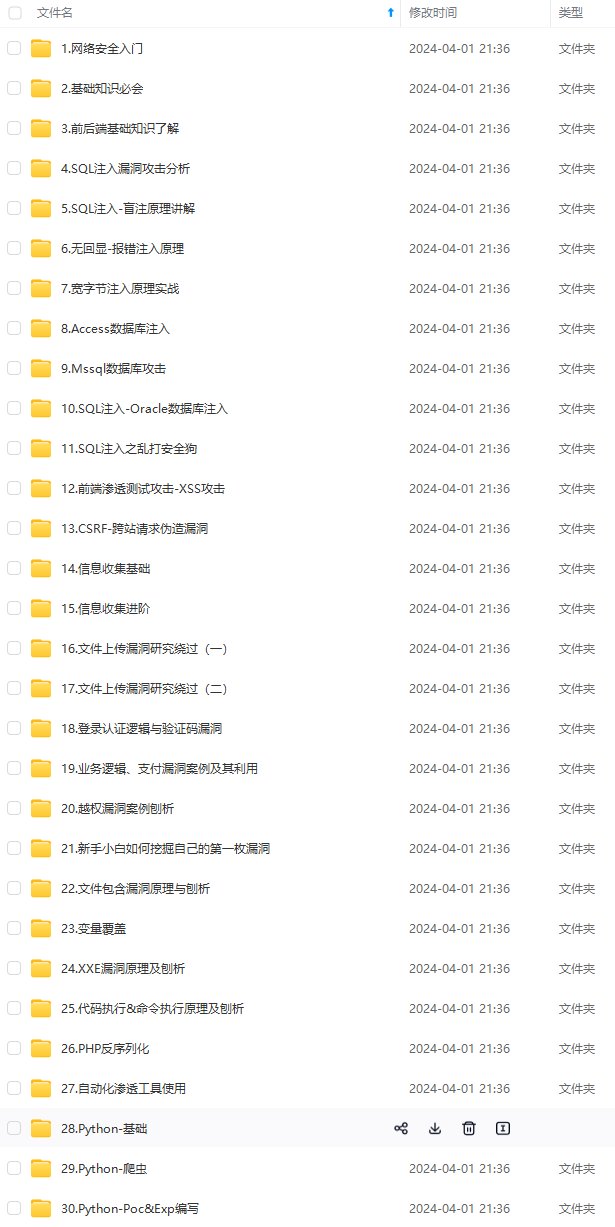

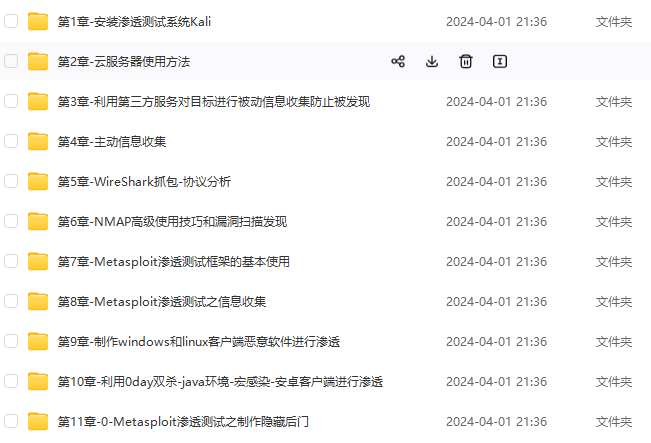

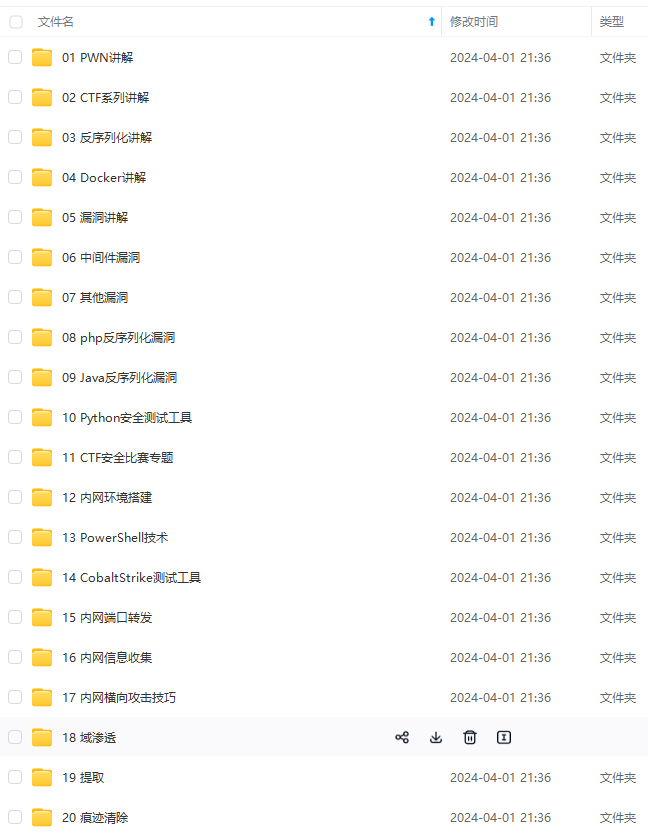

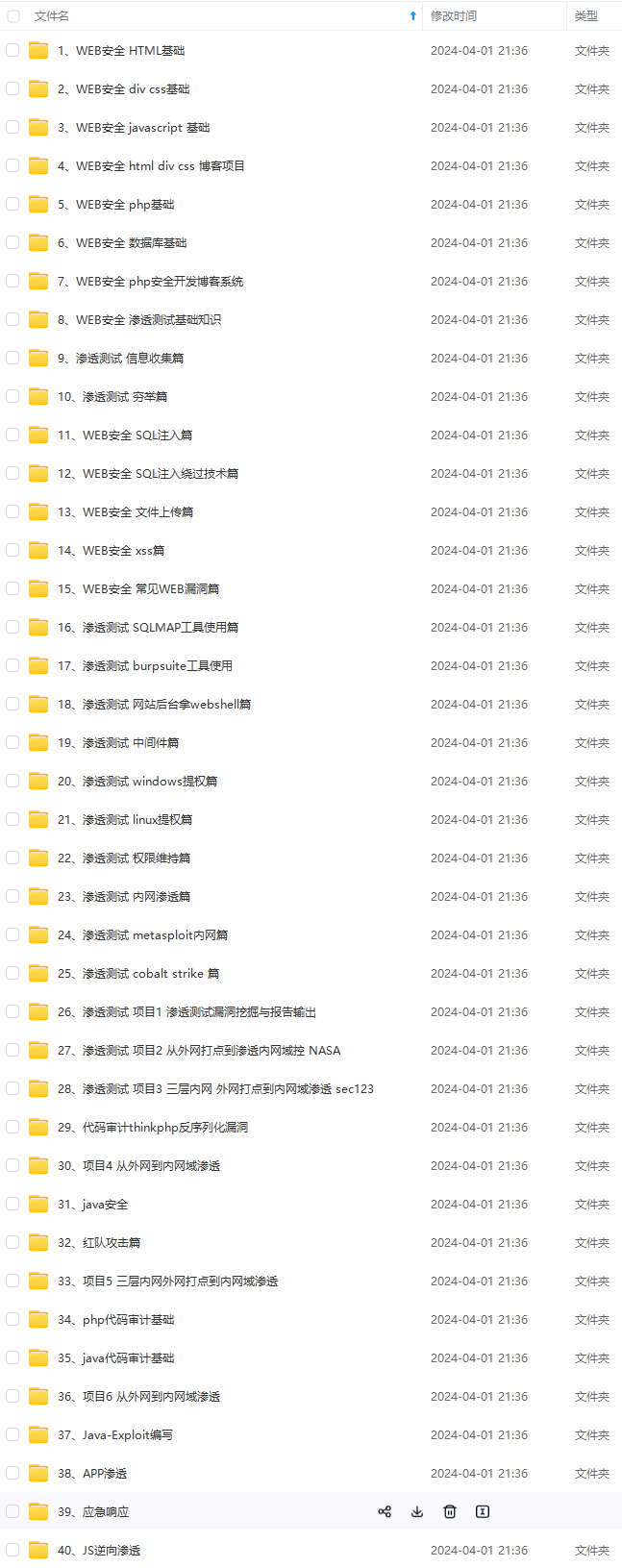

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

本人从事网路安全工作12年,曾在2个大厂工作过,安全服务、售后服务、售前、攻防比赛、安全讲师、销售经理等职位都做过,对这个行业了解比较全面。

最近遍览了各种网络安全类的文章,内容参差不齐,其中不伐有大佬倾力教学,也有各种不良机构浑水摸鱼,在收到几条私信,发现大家对一套完整的系统的网络安全从学习路线到学习资料,甚至是工具有着不小的需求。

最后,我将这部分内容融会贯通成了一套282G的网络安全资料包,所有类目条理清晰,知识点层层递进,需要的小伙伴可以点击下方小卡片领取哦!下面就开始进入正题,如何从一个萌新一步一步进入网络安全行业。

学习路线图

其中最为瞩目也是最为基础的就是网络安全学习路线图,这里我给大家分享一份打磨了3个月,已经更新到4.0版本的网络安全学习路线图。

相比起繁琐的文字,还是生动的视频教程更加适合零基础的同学们学习,这里也是整理了一份与上述学习路线一一对应的网络安全视频教程。

网络安全工具箱

当然,当你入门之后,仅仅是视频教程已经不能满足你的需求了,你肯定需要学习各种工具的使用以及大量的实战项目,这里也分享一份我自己整理的网络安全入门工具以及使用教程和实战。

项目实战

最后就是项目实战,这里带来的是SRC资料&HW资料,毕竟实战是检验真理的唯一标准嘛~

面试题

归根结底,我们的最终目的都是为了就业,所以这份结合了多位朋友的亲身经验打磨的面试题合集你绝对不能错过!

一个人可以走的很快,但一群人才能走的更远。如果你从事以下工作或对以下感兴趣,欢迎戳这里加入程序员的圈子,让我们一起学习成长!

AI人工智能、Android移动开发、AIGC大模型、C C#、Go语言、Java、Linux运维、云计算、MySQL、PMP、网络安全、Python爬虫、UE5、UI设计、Unity3D、Web前端开发、产品经理、车载开发、大数据、鸿蒙、计算机网络、嵌入式物联网、软件测试、数据结构与算法、音视频开发、Flutter、IOS开发、PHP开发、.NET、安卓逆向、云计算

droid移动开发、AIGC大模型、C C#、Go语言、Java、Linux运维、云计算、MySQL、PMP、网络安全、Python爬虫、UE5、UI设计、Unity3D、Web前端开发、产品经理、车载开发、大数据、鸿蒙、计算机网络、嵌入式物联网、软件测试、数据结构与算法、音视频开发、Flutter、IOS开发、PHP开发、.NET、安卓逆向、云计算**