- 1风电控制器,包含DSP控制板,主板的原理图和PCB的源文件_风力发电机 单片机接线图

- 2nuxt.js之SSR服务端内存泄漏导致CPU过高的解决过程_nuxt 会导致cpu占用高

- 3[Unity3D热更框架] LuaMVC之XLua_xlua框架mvc

- 4js拦截所有请求_js 拦截请求

- 5C++学习——指针篇_c++指针全解

- 6【21天算法挑战赛】查找算法——二分查找_【问题描述】依照二分查找,在数据类型为int的递增集合中查找比较二次就成功的元素

- 7高通及安卓及QNX常用缩写_qnx pbl

- 8SD(Stable Diffusion) 简易教程来啦!_电脑sd

- 9《数据库》表整行数据去重LISTAGG函数_listagg函数的用法去重

- 10【vue3|第1期】路由router.push的使用以及问题分析与处理

基线管理概述

赞

踩

一、基线概念

①安全基线

②安全基线与英文排版的基线类似,是一条参考标准线。

③安全基线表达了最基本需要满足的安全要求。

④安全基线表达了安全的木桶原理木桶原理:一只木桶盛水的多少,并不取决于桶壁上最高的那块

木块,而恰恰取决于桶壁上最短的那块。

⑤一个组织的安全防御能力,并不取决于组织最严密的安金防控,而是取决于组织中最脆弱的一台

设备。

二、基线核查

是安全基线配置核查(或检查)的简称,一般指根据配置基线(不同行业及组织具有不同安全配置基线

要求)要求对IT设备的安全配置进行核实检查,以发现薄弱或未满足要求的配置。

基线检查标准

①OWASP 基线标准

②CIS基线标准

③各厂商自己的基线,如微软、红帽等

基线核查对象

注意在任何基线相关管理过程中,都需要优先统计出资产的数量、类型

如果有资产没有纳入基线管理的范围,那么整个基线检查工作都会失去意义

三、基线核查维度

不论是对硬件或软件,基线核查都有通用的维度,主要包含以下方面

①访问控制

用户权限管理

用户口令管理,重命名默认用户,修改默认口令

删除或停用不必要的账号,避免共享账号

用户最小权限,权限分离

访问控制颗粒度,进程、文件、数据库表

敏感信息安全标记

②授权管理

各应用系统、设备的用户管理(用户及权限评审、密码管理)

登录失败处理(账号锁定、超时退出)

远程管理链路要加密(https ssh rdp)

双因素验证

③入侵防范

设备和系统的最小安装原则

端口服务默认关闭

设备管理时需要设置允许管理范围

系统和设备的漏洞管理

对重要节点和设备自身的入侵检测

④日志审计

所有设备和系统是否开启安全审计

审计包含用户、时间、事件类型、事件成功等

审计记录定期备份

审计进程的保护

审计设备的时钟统一

应用上的用户行为审计

⑤资源管理

限制单用户的对资源和进程的使用

重要节点设备的冗余

重要节点的监控,CPU 内存硬盘

重要节点的服务性能检测

应用闲置时,自动结束会话

业务系统或中间件的最大会话数限制

单用户的会话限制

进程所占用资源的限制

在不同的系统中,会有不同的特定的基线配置,因系统而异

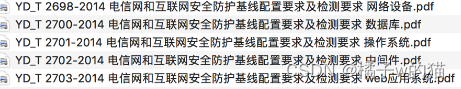

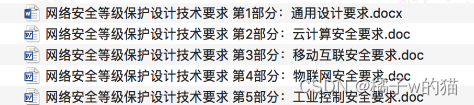

我国基线参照标准

工信部发布的电信与互联网安全防护基线配置要求

公安部发布网络安全等级保护系列:

四、基线检查要点举例:

网络设备

账号口令

1)应按照用户分配账号,避免不同用户间共享账号,避免用户账号和设备间通信使用的账号共享。

为了控制不同用户的访问级别,应建立多用户级别。根据用户的业务需求,将用户账号分配到相应

的用户级别。

2)应删除与设备运行、维护等工作无关的账号。

3)应配置定时账户自动登出,如TELNET、SSH、HTTP等管理连接和CONSOLE口登录连接等,

登出后用户需再次登录才能进入系统。

4)对于采用静态口令认证技术的设备,口令长度应至少8位,并包括数字、小写字母、大写字母标

点和特殊符号4类中至少3类,且与账号无相关性,同时应定期更换口令,更换周期不大于90天。

5)静态口令应使用不可逆加密算法加密后以密文形式存放于配置文件中。

6)应配置consol口密码保护功能。

7)应修改root密码

认证授权

1)在设备权限配置能力内,应根据用户的业务需要,配置其所需的最小权限

2)系统远程管理服务TELNET、SSH应只允许特定地址访问。

3)应通过相关参数配置,与认证系统联动,满足账号、口令和授权的强制要求

日志安全

1)应配置日志功能,对用户登录进行记录,并记录用户对设备的操作。

2)应配置日志功能,记录对与设备相关的安全事件。

3)应配置远程日志功能,所有设备日志均能通过远程日志功能传输到日志服务器,并支持至少一种

通用的远程标准日志接口,如SYSLOG、FTP等。

4)应开启NTP服务,保证日志功能记录的时间的准确性。路由器/交换机与NTP SERVER之间应开

启认证功能。

5)设置系统的配置更改信息应保存到单独的change.log文件内。

协议安全(网络设备特有)

1)应配置路由策略,禁止发布或接收不安全的路由信息,只接受合法的路由更新,只发布所需的路

由更新。

2)应配置路由器,以防止地址欺骗攻击,不使用ARP代理的路由器应关闭该功能。3)对于具备

TCP/UDP功能的设备,应根据业务需要,配置基于源IP地址、通信协议TCP或UDP、目的IP地

址、源端口、目的端口的流量过滤,过滤所有和业务不相关的流量。

4)网络边界应配置安全访问控制,过滤已知安全攻击数据包,例如UDP1434端口(防止SQLslammer蠕

虫)、TCP445、5800、5900(防止Della蠕虫)。

5)对于使用IP协议进行远程维护的设备,应配置使用SSH等加密协议。

6)启用动态IGP(RIPV2、OSPF、ISIS等)、EGP(BGP、MP-BGP等)或者LDP、RSVP标签分发婴

协议时,应配置路由协议认证功能(如MD5加密认证),确保与可信方进行路由协议交互。

7)应配置SNMP访问安全限制,设置可接收SNMP消息的主机地址,只允许特定主机通过SNMP访

问网络设备。

8)应修改SNMP的Community默认通行字,通行字应符合口令强度要求。

9)应关闭未使用的SNMP协议及未使用RW权限。

10)应配置为SNMP V2或以上版本。如接受统一网管系统管理,应配置为SNMPV3。

其他安全

1)应关闭未使用端口和不必要的网络服务或功能,使用的端口应添加符合实际应用的描述。

2)应修改路由缺省BANNER语,BANNER应没有系统平台或地址等有碍安全的信息。

3)应开启配置文件定期备份功能,定期备份配置文件。

基线配置不仅仅是一项工作任务,更是一项持续的、反复的安全审计项。

组织在定义基线后,需要不断的更新、检查基线的有效性。

比如:

在2010年,我们认为密码长度只需8位即可满足安全基线要求

在2020年,我们认为密码长度需要10位才可满足安全基线要求

五、基线检查方式

人工检查

①查看配置项

②查看日志

③查看截图

④随机抽查

基线检查方式

自动化系统检查

因为基线检查并不是一次性工作,可以认为是一个重复性工作,我们可以通过安全系统来完成基线

检查工作

自动化检查时比人工检查优点是工作量小,检查速度快

自动化系统检查原理

①在目标系统上安装代理agent,对操作系统、应用软件适用,但对封装成型的硬件设备不适用

②编写脚本运行,手动或自动运行,收集运行结果

③提供目标系统账号,由专用平台扫描检测

六、人工访谈

在人工访谈过程中,需要注意访谈技巧5,比如时间管理:访谈范围,把握重点

①观察和发现实事

②控制面谈的气氛和方向

③提出问题,表达明确

④注意聆听,双向沟通

⑤记录问题

在基线检查过程中,仅通过技术层面的检查不太能够。比如,怎么样确定管理员账号是唯一用户在

用,而非多人共用?

面对管理性的基线问题,我们需要以人工访谈的形式来进行检查。

如:

①请A用户登录设备,查看登录过程中的账号、密码复杂度、双因素验证

②请B用户登录设备,查看登录账号是否与A相同

人工访谈,提出以下类型问题

①封闭式问题:administrator这个账户平时有人在用吗?

②开放式问题:administrator这个账户平时谁在使用?

③思考型问题:为什么要使用administrator这个账户,而不使用一个实名账户?

④引导式问题:administrator这个账户所做的操作是否有记录?会有人查看这些记录吗?如何查看?

避免:欺诈式,多重式,含糊不清式

基线是满足安全需求的最低要求。完善的基线管理使企业有了最低的安全保障。