- 1【Springboot+mybatis】 解析Excel并批量导入到数据库_springboot excel表格导入多个对象表格

- 2centos7安装python3简单步骤_py3y7nvbv 2z0sois

- 3H5 (vue-2)实现人脸识别 (傻瓜式教学 一眼即会)_vue项目-h5端人脸识别功能实现

- 4MySQL数据库60道面试题 ( 附答案 )_mysql笔试面试题

- 5[NLP]OpenNLP Maven工程的依赖_opennlp-uima

- 6如何利用MYSQL创建一个表格_mysql 新建10行

- 7微信小程序vant的使用

- 8利用Xilinx FPGA实现PCI Express 2.0接口_基于fpga的pcie接口

- 9BCEWithLogitsLoss

- 10大数据开发学习:MapReduce基本组件_mapreduce计算架构的组件

2024年软件测试最全使用Jmeter轻松实现AES加密测试_jmeter aes加密(2),程序员的中年危机

赞

踩

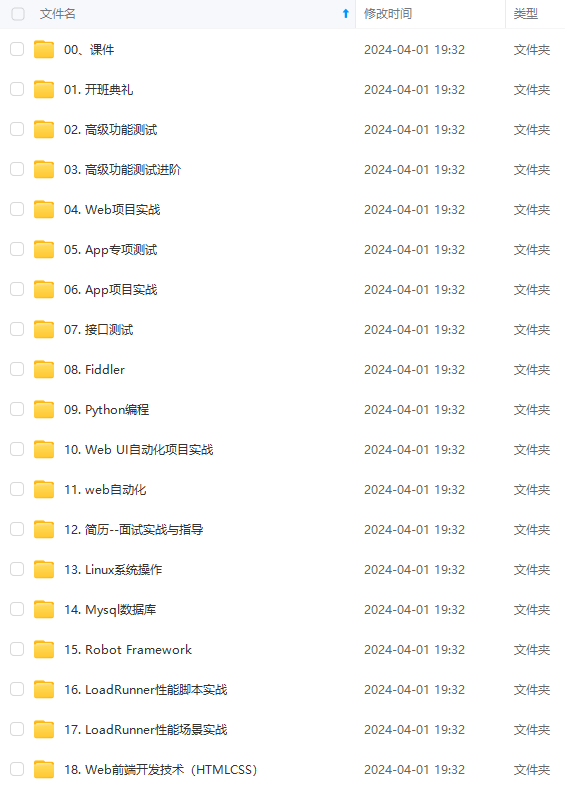

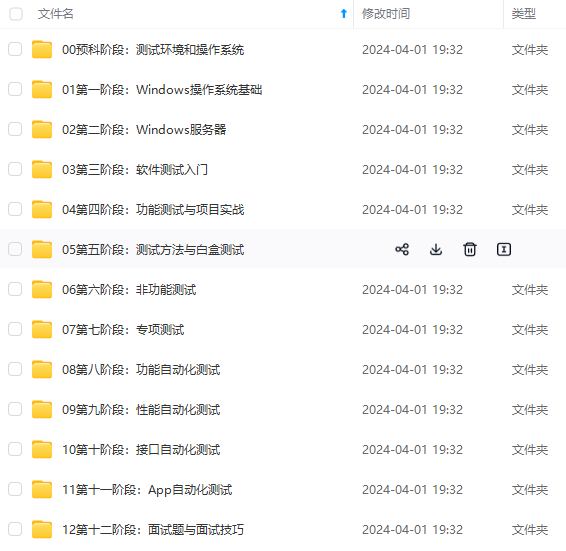

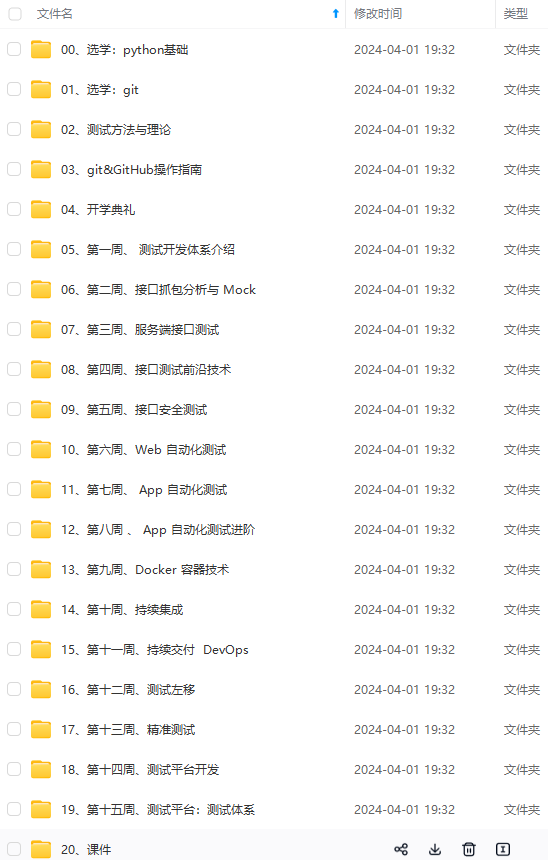

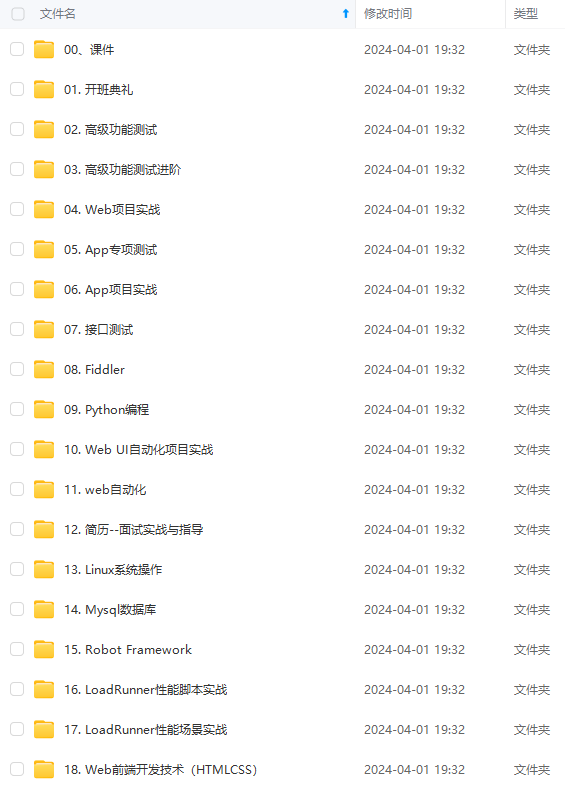

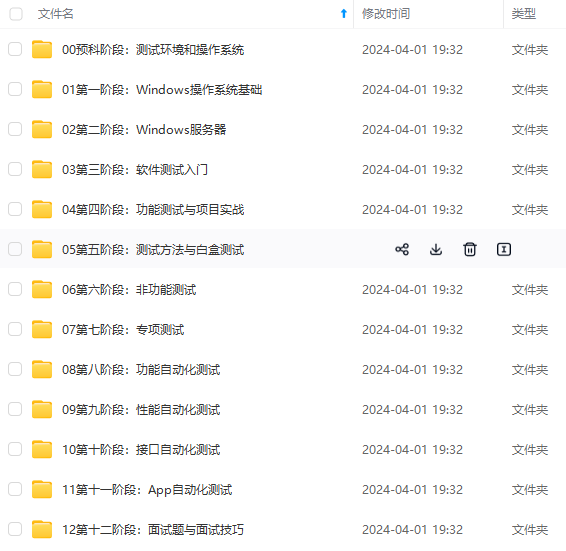

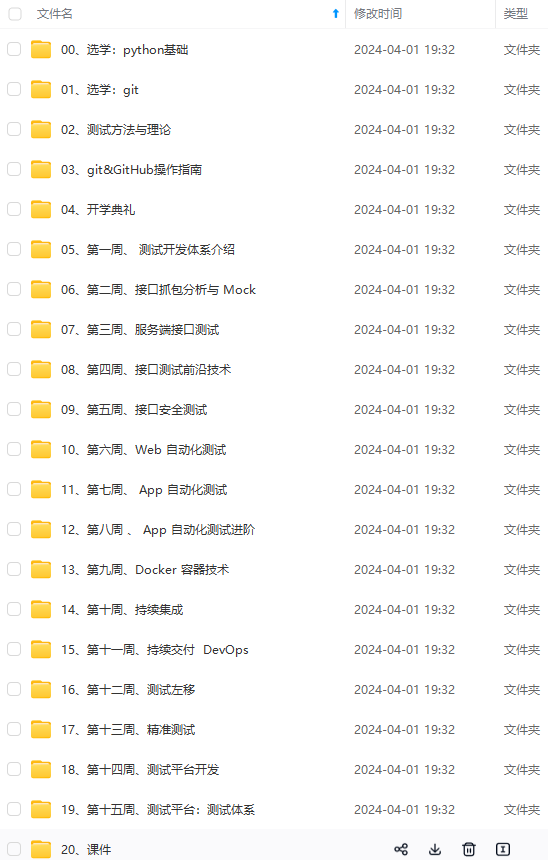

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上软件测试知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

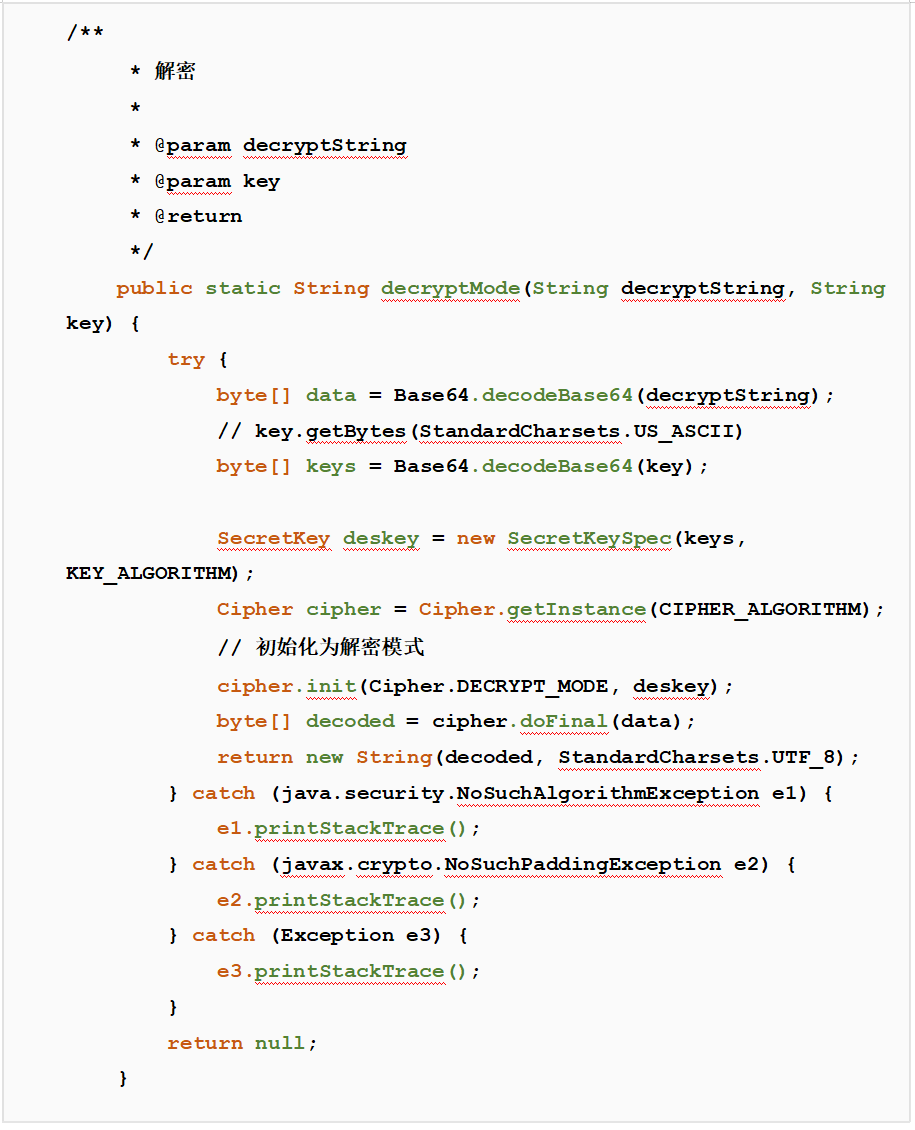

如果大家公司业务对应的接口是走AES加密,我们通过接口测试工具JMeter做接口测试时,需要对请求数据做加密处理,并且对应答数据做解码处理,我们拿响应数据解密处理来看,具体怎么实现接口aes解密处理。

01 解密方法获取

首先我们要获取到aes解密方法,可以跟开发要,也可以网上找,毕竟aes是比较通用的加密算法。

如下所示,是某公司开发提供的aes解密方法:

02 加密方法引入

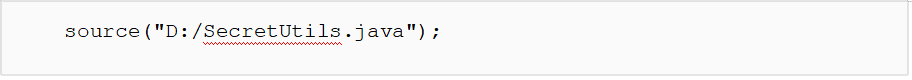

接下来我们就需要将获取到的加密方法引入到JMeter中,有多种解决方案,咱们这里使用引入java源文件的方式,首先将java源文件拷贝到指定的盘符,例如:D盘。

然后在添加的beanshell后置处理器中增加如下脚本,来实现引入带加密方法的java源文件:

03 调用解密方法

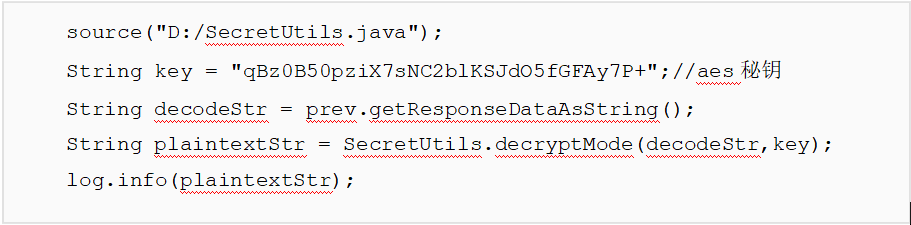

如下脚本所示:

第4行实现调用aes解密方法,入参有2个,分别是aes密文字符串、秘钥

第2行定义aes密文字符串

第3行表示获取应答报体,并赋值给aes密文字符串变量decodeStr

第4行在日志查看面板打印应答报体aes明文

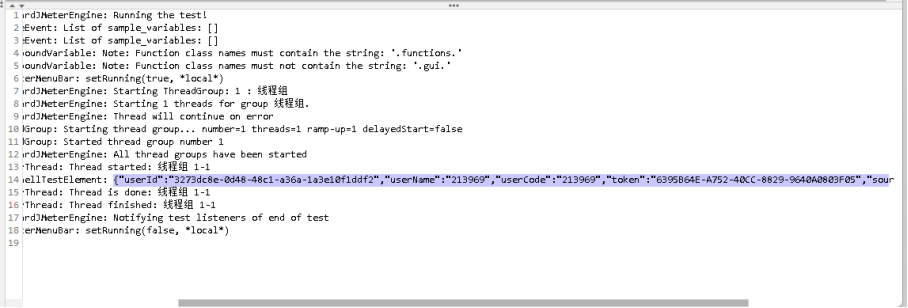

如下图所示,是经过aes解密后的应答报体内容:

经过以上步骤一、二、三操作即可实现对aes密文的解密。

接口请求aes加密,需要获取aes加密方法,不同于解密操作步骤是步骤三,调用的是获取到的aes加密方法。

04 URL解码

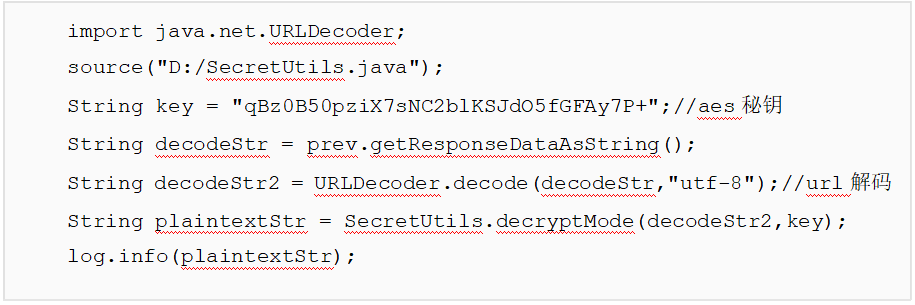

有些公司开发还会对应答报体进行URL编码处理,这种情况下,我们做接口、性能测试时,需要对应答做断言判断,因而需要先进行URL解码,然后再进行aes解密操作,然后再对解密后的应答信息做断言处理。

如下所示在JMeter的BeanShell 后置处理程序中已编写的脚本中,增加第5行调用url解码方法对应答报体做url解码处理,当然JMeter自带的urldecode函数也能实现url解码处理,第1行实现的是引入java.net包下的URLDecoder类,提供给第5行url解码方法调用,其他脚本行的注释内容详见步骤三,这里就不再赘述了

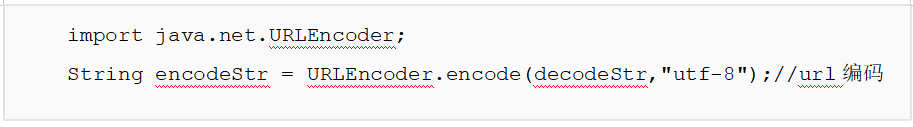

相应的开发对接口请求也会做对应的URL编码处理,我们测试的接口脚本就需要增加如下两行脚本。

以上就是AES+URL接口的JMeter解决方案。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上软件测试知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新**