热门标签

当前位置: article > 正文

2024年最新指纹识别工具WhatWeb使用教程,图文教程(超详细)(3),2024年最新后台开发网络安全岗_web站点指纹识别工具

作者:从前慢现在也慢 | 2024-08-15 01:19:45

赞

踩

web站点指纹识别工具

学习路线:

这个方向初期比较容易入门一些,掌握一些基本技术,拿起各种现成的工具就可以开黑了。不过,要想从脚本小子变成黑客大神,这个方向越往后,需要学习和掌握的东西就会越来越多以下是网络渗透需要学习的内容:

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

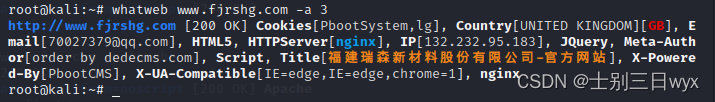

WhatWeb有4中扫描级别,通过数字1~4选择,默认为1:

- 1只会发送1次http请求。

- 2不可用,正在开发

- 3会发送少量http请求。

- 4会发送大量http请求,会尝试每一个插件。

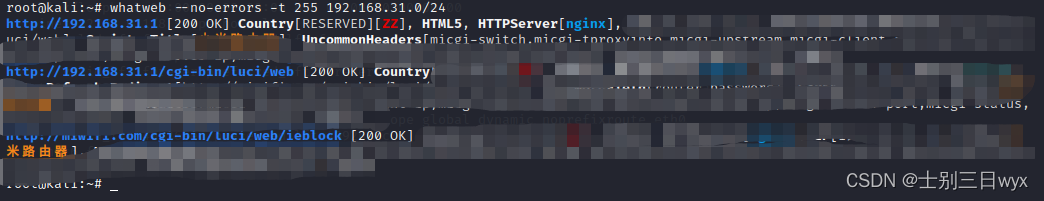

三、扫描内网主机

whatweb --no-errors -t 255 192.168.31.0/24 扫描指定内网网段。

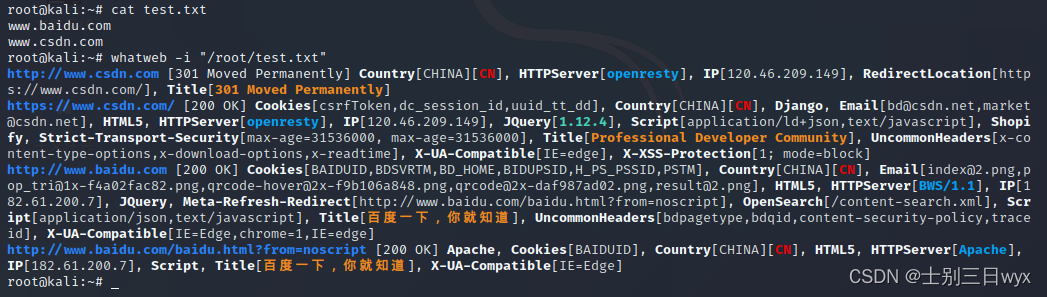

四、批量扫描

扫描多个不同网站时,将网站域名/IP保存到文件中,使用-i参数指定扫描的文件。

可以用 # 注释掉不想扫描的IP/域名。

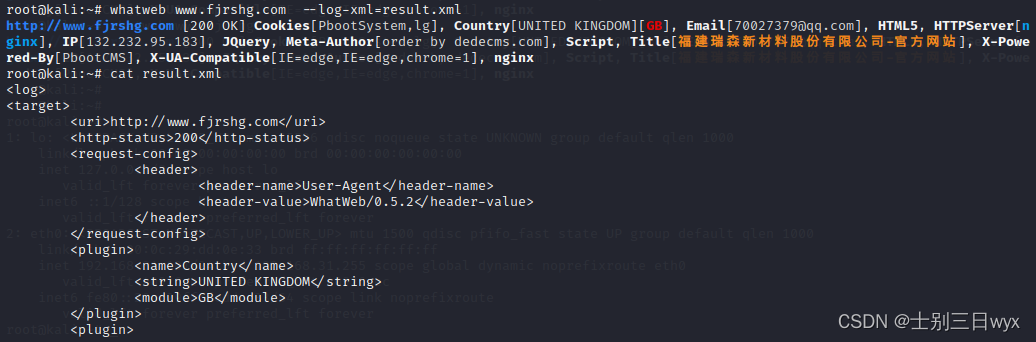

五、导出扫描结果

whatweb www.fjrshg.com --log-xml=result.xml将扫描结果导出文件,默认放在当前路径下。

导出的文件格式可以自定义,常用的格式如下:

--log-brief 简单的记录,每个网站只记录一条返回信息

--log-verbose 详细输出

--log-xml xml格式的日志

--log-json json格式记录日志(需要安装json依赖sudo gem install json)

--log-json-verbose 详细的json日志

--log-magictree xml的树形结构

--log-object ruby对象格式

--log-mongo-database mongo数据库格式

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

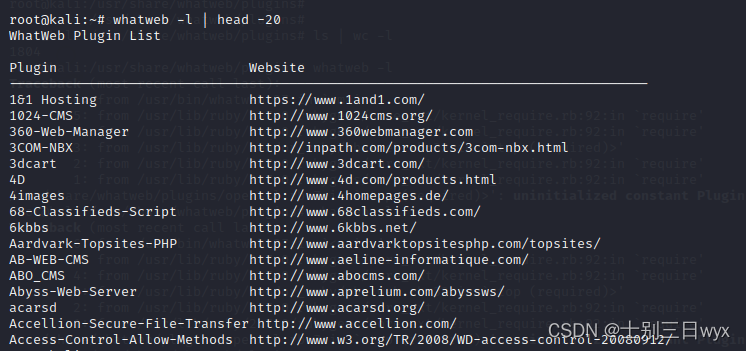

六、WhatWeb的插件

WhatWeb根据插件来匹配指纹,whatweb -l 查看插件列表。

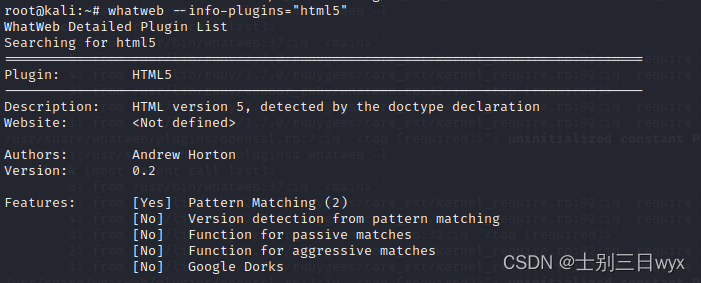

whatweb --info-plugins="插件名" 查看指定插件的信息。

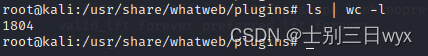

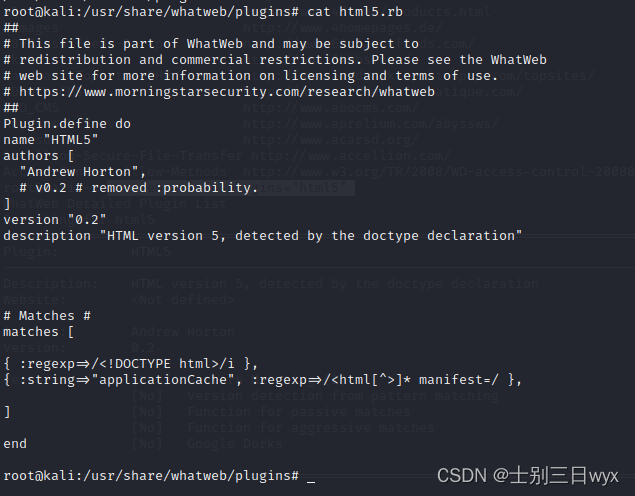

插件本质上就是.rb的文件,存放在 /usr/share/whatweb/plugins/ 目录下,一个文件对应一个插件,这意味着WhatWeb有一千多个插件。

我们可以查看文件来学习别人的插件,或者根据图中的格式编写自己的插件。

六、WhatWeb命令总览

whatweb --version # 查看版本 whatweb -l # 查看所有插件 whatweb --info-plugins="html5" # 查看指定插件 whatweb baidu.com # 扫描网站 whatweb 192.168.31.1/24 # 扫描网段 whatweb -i "/root/test.txt" # 批量扫描 whatweb baidu.com -v # 显示详细的扫描信息 whatweb baidu.com -a 1 # 指定扫描级别 whatweb baidu.com --url-suffix=":80" # 指定扫描端口(默认80) whatweb baidu.com --proxy-user admin:password # 指定登录账号:密码 whatweb baidu.com -c='PHPSESSID=031;security=low' # 指定cookie whatweb baidu.com --max-threads=60 # 指定最大进程数 ## 写在最后 **在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。然而,对于我们程序员而言,学习是生存之本,是我们在激烈市场竞争中立于不败之地的关键。一旦停止学习,我们便如同逆水行舟,不进则退,终将被时代的洪流所淘汰。因此,不断汲取新知识,不仅是对自己的提升,更是对自己的一份珍贵投资。让我们不断磨砺自己,与时代共同进步,书写属于我们的辉煌篇章。** 需要完整版PDF学习资源私我 **网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。** **[需要这份系统化资料的朋友,可以点击这里获取](https://bbs.csdn.net/forums/4f45ff00ff254613a03fab5e56a57acb)** **一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/从前慢现在也慢/article/detail/981479

推荐阅读

相关标签