- 1Python之字符串的前缀_python 字符串 b前缀

- 2打造次世代分析型数据库(四):几十张表关联?小Case!_腾讯张倩数据专家工程师

- 3springboot mysql 事务_springboot整合mysql开启事务

- 4部署全文索引的最佳做法 _部署全局代码后才会被引擎收录索引吗

- 5react学习笔记_reactpy

- 6GPL3.0、Apache LICENSE 2.0 和 MIT LICENSE的区别_gpl-3.0 license

- 7html保存blob,HTML文本图像并保存为Blob到数据库

- 8root用户可以通过phpmyadmin登录,普通用户却不行,提示1045的错误

- 9使用mybatis来操作oracle

- 10主流机器学习平台调研与对比分析_模型开发提供模型构建、训练、调优、评估等在内的机器学习、深度学习能力,

2021寒假MISC打卡DAY13_ctf attachment

赞

踩

-

[INSHack2018]Self Congratulation(https://buuoj.cn/challenges#[INSHack2018]Self%20Congratulation)

注意:得到的 flag 请包上 flag{} 提交

明显图片中存在一块类似二维码的黑白块

考虑转换为二进制

001100010011001000110011001101000011010100110110001101110011100000

- 1

转换为ascii失败

转换为字符串https://www.qqxiuzi.cn/bianma/erjinzhi.php

flag{12345678}

- 1

- [INSHack2018]INSanity

Are you playing?

INSA{let_the_game_begin!}

- 1

- 2

- 3

- [MRCTF2020]摇滚DJ(建议大声播放

与这道题相同

**RX-SSTV图像解码软件+Virtual Audio Cable虚拟音频线**

>[m00nwalk](https://play.picoctf.org/practice/challenge/26?category=4&page=1)

>>**Description**:Decode this message from the moon.

>>**Hints**:(1)How did pictures from the moon landing get sent back to Earth?(2)What is the CMU mascot?, that might help select a RX option

- 1

- 2

- 3

- 4

- 5

merak{r3ce1ved_4n_img}

4. >[XMAN2018排位赛]file

得到的 flag 请包上 flag{} 提交。来源:https://github.com/hebtuerror404/CTF_competition_warehouse_2018

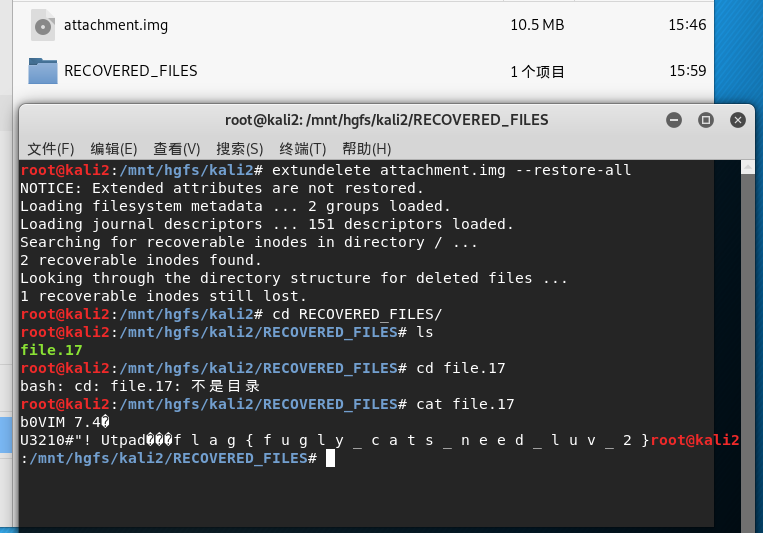

得到attachment.img

第一感觉是volatility,失败

学到了新招

extundelete attachment.img --restore-all

- 1

恢复被删除的目录或文件

得到RECOVERED_FILES/file.17

flag{fugly_cats_need_luv_2}

- 1

得到的 flag 请包上 flag{} 提交。

不明所以,稍作记录。

得到一个数据包,通过追踪发现存在ssc.key,格式类似rsa私钥,另存为

编辑->首选项->protocols->TLS 把刚才的key通过本地导入

追踪http得到flag

- [SCTF2019]Ready_Player_One

游戏得

sctf{You_Are_The_Ready_Player_One!!!For_Sure!!!} -

注意:得到的 flag 请包上 flag{} 提交

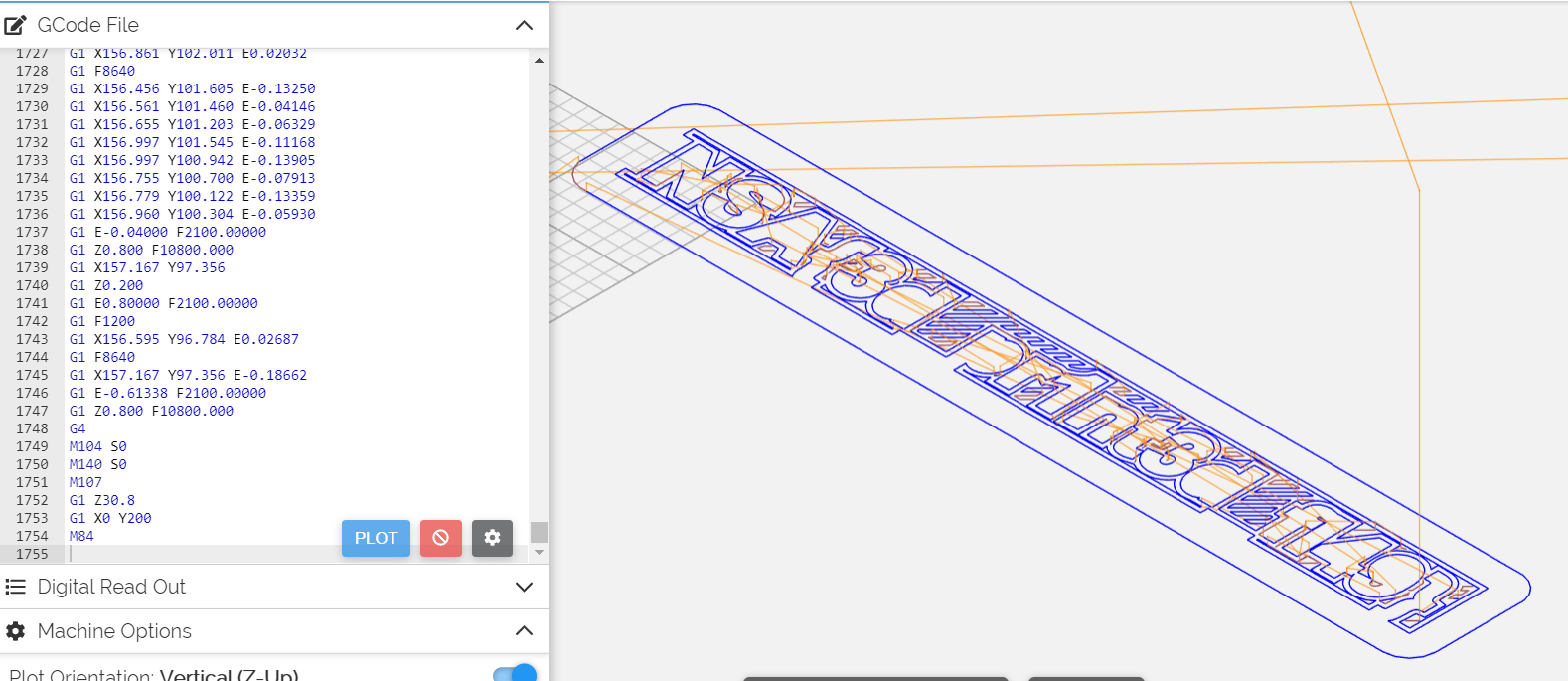

My brother likes esoteric programming. He sent me this file but I don't see what it is for. Could you help me ?

[GFlag files](https://static.ctf.insecurity-insa.fr/a7572eb34ba9700b39f1ba7f5869bf301b67d406.tar.gz)

- 1

- 2

- 3

- 4

- 5

和类似这样的1755行字符

M73 P0 R2

M201 X9000 Y9000 Z500 E10000

M203 X500 Y500 Z12 E120

M204 P2000 R1500 T2000

M205 X10.00 Y10.00 Z0.20 E2.50

M205 S0 T0

M107

- 1

- 2

- 3

- 4

- 5

- 6

- 7

通过查询得知这是一种G语言

以及网站

https://ncviewer.com/

类似画图的意思

flag{3d_pr1nt3d_fl49}

- 1

注意:得到的 flag 请包上 flag{} 提交

Hint:闪烁的光芒;是一行不是一列;加密方式很常见

挺有意思但是也挺让人难受的题目

得到flag.mp4和vocal.rar

flag.mp4是一段监控,能得到一张二维码

给出一个加密的网盘地址

https://pan.baidu.com/s/1tygt0Nm_G5fTfVFlgxVcrQ

根据提示1,反复观看视频,根据中央闪烁的光芒,得到一段摩斯电码:

-.-- .-- —… --.

yw8g

从而得到网盘里的数独题:

得到密钥52693795149137

需要密钥的常用密码?

首选AES

成了,GG0kc.tf

得到ovex文件,利用overture打开,

音符中找到’fun}’,‘is_’,’{gkctf_’

flag{gkctf_is_fun}

- 1

- [MRCTF2020]寻找xxx

dtmf2num 密码.wav

- 1

得到

- DTMF numbers: 18688422216D09

存在一定错误,修改后发给公众号得到flag

MRCTF{Oh!!!!!_Y0u_f1nd_my_secret}