- 1AD转换原理,器件与参数_ad转换电路

- 2为什么都说测试岗是巨坑,趁早跳出去?10年测试人告诉你千万别上当了..._bug测试岗位靠谱吗

- 3黑马程序员-接口测试-四天学习接口测试-第四天-Postman读取外部数据文件,读取数据文件数据,iHRM项目实战,员工管理模块,添加员工,批量运行测试用例,生成测试报告,_postman 数据文件

- 4oracle使用EXISTS函数_oracle exists函数

- 5华为面试很简单,机器学习入门(1),2024年Python笔试题总结_华为机器学习面试

- 6Android Studio如何通过结合SQLite数据库实现简单的注册,登录功能。_android之利用sqlite实现登陆和注册

- 7卧槽!冒泡排序有这么难???

- 8001 rabbitmq减库存demo direct

- 9Java面向对象思想解析:如何编写出高质量的代码

- 10软件测试工程师自我介绍范文_软件测试面试指导之自我介绍

攻防演练中常见的 8 种攻击方式及应对指南

赞

踩

什么是网络安全攻防演练?

网络攻防演练是新形势下网络安全保障工作的重要组成部分,演练通常是以实际运行的信息系统为保障目标(靶标),在保障业务系统稳定运行的前提下,在既定规则内,采用“不限攻击路径,不限攻击手段”,贴合实战的方式尽可能模拟真实的网络攻击,以此来校验信息系统实际安全性和运维保障实际有效性,提高网络安全的综合防控能力。

参与网络安全攻防演练的团队一般有三个:

• 红队:攻击队,通过模拟攻击实现系统提权,控制业务获取数据等,以及发现系统的薄弱环节。通过这些攻击性的实验来综合提升系统安全性。

• 蓝队:防守队,一般是以参演单位的网络防护体系为基础,在演练期间组成的防守队伍。

• 紫队:组织方,作为攻防演练活动的组织者,负责活动过程的监控指导及应急保障等工作,并在最后做出演练总结,提出优化建议。

8 种常见的红队攻击方式

自 2016 年我国发布网络空间发展战略,并推行开展全国性的网络攻防实战演练以来,攻防实战中,红队采用的攻击方式随着网络技术的发展而不断升级,这个过程大体可以分为 2 个阶段:

当然,每个阶段、每种攻击方式并不是完全独立的,攻击者为了达到攻击目的,经常会混合利用多种攻击方式。

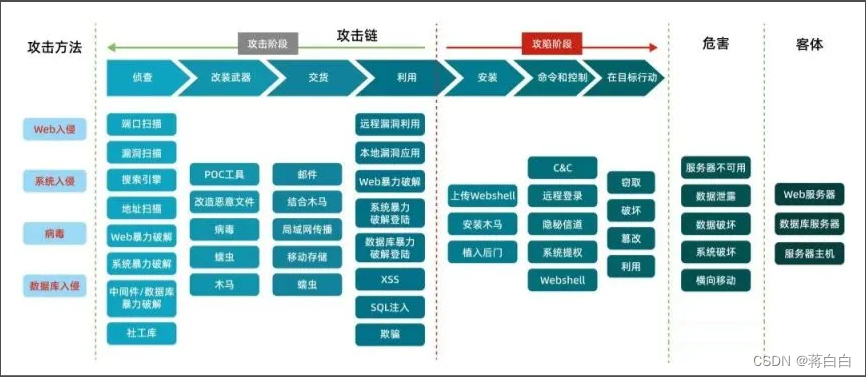

举个简单例子,如下图所示,整个攻击链包含多个不同阶段和不同攻击手法。

我们可以以攻击者入侵目标系统所凭借的手法,将常见的红队攻击划分为以下 8 种类型:

• 互联网边界渗透。几乎所有企业都有部分开放于互联网的设备或系统,比如邮件、官网等。红队会以这些设备或系统的开放性特点,将其作为入侵的切入点。

• 通用产品组件漏洞利用。信息化产品虽然提高了企业的运行效率,但其自身的安全漏洞也给企业带来了很多潜在隐患。红队在攻防演练中就经常通过利用产品组件的漏洞来达成攻击目标,比如:OA 漏洞、中间件漏洞、数据库漏洞等。

• 0day 攻击。在攻防演练中,0day 攻击已成为常态,由于 0day 漏洞能够穿透现有基于规则的防护技术,被视为红队最为有效的手段之一。2021 年演习期间,红队不断爆出各类 0day 漏洞,这些漏洞大部分和暴露在互联网上的 Web 应用相关,直接威胁到核心系统的安全。

• 弱密码。除了系统、应用等漏洞以外,红队还会探测目标企业在人员和管理上的漏洞,最典型的方法就是弱密码,包括弱强度密码、默认密码、通用密码、已泄露密码等不同类型。在攻防演练中,红队通过弱密码获得访问权限的比例高达 90%。

• 供应链攻击。这是一种典型的迂回攻击方式。攻击者将目光聚集在目标企业的上下游供应商,比如 IT 供应商、安全供应商等,从这些上下游企业中找到软件或系统、管理上的漏洞,进而攻进目标企业内部。

• 相关单位攻击。这个方法与供应链攻击类似,都是采用迂回战术。一般来说,参与演练的企业总部的安全防护比较严格,很难正面攻破,而其下属单位的防护相比之下则弱很多。此外,一个集团内部各个分公司之间的内网的隔离并不彻底,很容易从一个公司的内网,进入同一集团下另一个公司的内网。

• 多点潜伏。攻防演练中,红队为避免在短时间内被发现、查杀,通常会在多个据点开展渗透工作,比如采取不同的 Webshell、利用不同的后门和协议建立不同特征的据点。这种情况下,如果目标企业的安全人员不对告警设备做完整的攻击链梳理,而只是处理告警 IP 的服务器,那么他们就无法将所有攻击点及时清除。

• 社工钓鱼。社工钓鱼在实战中的应用越来越广泛。红队会从人的角度下手,给相应的员工、外包人员发钓鱼邮件,搭建钓鱼用的 WiFi 热点,插 U 盘、植入木马等等。

面对以上逐渐自动化、武器化的红队攻击,很多企业的防护依旧以老式的“人海战术”为主,不管对方用什么高科技,都用“堆人头”的方案来解决,他们深信只要自己人足够多,对方就没法轻易攻进来。但这种方式人力成本高、负荷大,难以常态化、持续化,对提高企业安全防护能力没有任何借鉴意义,因此并不可取。

要想实现更高效的防护,从“人防”转变为“技防”是企业的必然选择。蓝队要根据红队攻击手段的进步,而不断从技术角度更新防护手段,提升自动化水平,实现在攻防演练和平时的安全防护过程中,都能让防守不再被动、响应不再滞后,兼顾安全防护水平与效率。

如何搭建有效的蓝队安全技术体系?

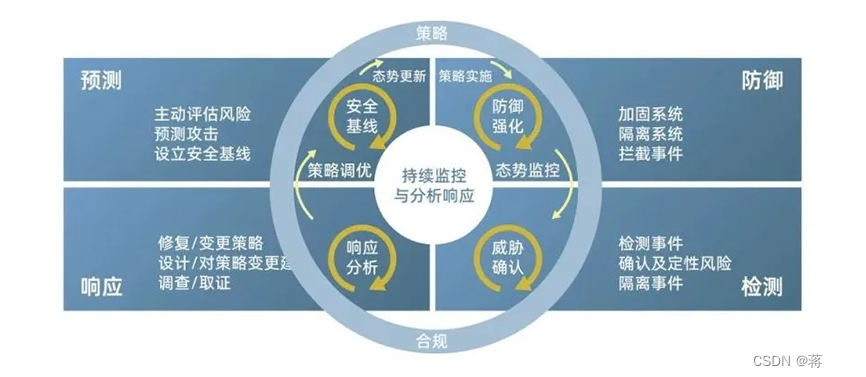

那么,蓝队如何实现“人海战术”到“高精尖”技术型防护的转变呢?这需要基于 Gartner 自适应保护模型构建覆盖预测(P)、防御(P)、检测(D)、响应(R)四个阶段的 PDCA 安全防御闭环,将“应急响应式”的被动防御转变为覆盖“事前+事中+事后”全链路的主动防御,以期达到纵深防御的安全效果。

PPDR 自适应攻击保护架构四个阶段分别要求蓝队具备以下能力:

• 预测:资产清点、安全评估、威胁建模、安全基线

• 防御:风险发现、安全加固、安全培训

• 检测:入侵检测、调查确认

• 响应:响应处置、策略优化

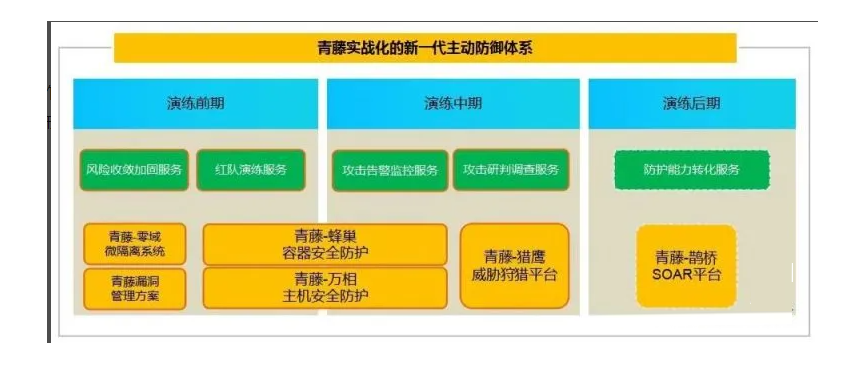

作为防守方最后的“底牌”,青藤在网络安全攻防实战领域有多年的服务经验,并通过 3 个阶段+5 个服务+6 个产品,形成了一套完整的基于预测、防御、检测、响应自适应安全架构的攻防演练防御体系,保证了安全防护有效、及时。

针对攻防演练的事前、事中、事后三个阶段,青藤结合产品+服务将具体防护工作分为:

• 事前准备工作——资产梳理、脆弱性评估整改、漏洞无效化实施、东西向流量控制;

• 事中值守工作——攻击队入侵监控、攻击告警研判、攻击事件调查、内存马攻击监控、文件完整性监控、0day 攻击专项防护;

• 事后演练后续——平战能力积累与传递、落地安全运营标准化、自动化、实战化。

青藤这一攻防演练保障体系与基于 Gartner 自适应保护模型的 PDCA 安全防御闭环完全契合,覆盖了预测(P)、防御(P)、检测(D)、响应(R)的全流程。

1、预测阶段,及早消除安全隐患

资产清点:通过青藤万相进行细粒度的资产清点,摸清企业组织的网络安全架构及具体各种资产的情况,全面了解网络边界到靶标系统的所有路径。

安全评估:利用渗透测试、红队评估等手段,发现和评估信息系统原有的脆弱性,预测攻击者可能采取的攻击方式。

威胁建模:基于用户环境,通过青藤猎鹰对核心数据系统、业务系统、权限控制系统迅速构建精确的威胁检测模型,形成安全基线,并对主机层面的细粒度数据进行实时监控、体检,主动捕获异常行为,提前发现问题。

2、防御阶段,加固原有系统提升防御能力

风险发现:在资产细粒度清点的基础上,持续、全面、透彻地发现潜在风险及安全薄弱点,包括弱密码、安全补丁、应用风险等。

安全加固:通过补丁升级、策略优化、部署安全设备等手段,将风险降到最低,并增强对威胁的可见、可防、可溯源等综合能力。

安全培训:从安全技术和意识等方面提高技术人员处置能力以及全员安全意识,最大程度限制红队通过网络钓鱼等非技术性攻击的成功率。

3、检测阶段,威胁狩猎确定入侵行为是否存在

入侵检测:基于青藤万相对攻击路径的每个节点都进行监控,实时发现失陷主机,并对入侵行为进行告警。

调查确认:根据所收集的情报数据,通过青藤猎鹰,采用相关技术和工具来分析不同来源的数据,确认系统中是否存在威胁。

在攻防演练实际场景中,青藤还会提供网络攻防经验丰富的蓝队专家现场服务,全程参与并提供安全态势监控、威胁情报值守、安全大数据分析、威胁主动诱捕等服务支撑,保障演练的防守效果。

4、响应阶段,修复或变更防御策略

响应处置:确认攻击路径后,基于青藤万相、猎鹰等产品可对攻击快速及时地进行响应处置,遏制攻击的影响范围,并消除攻击发生的所有要素,确保攻击者无法进一步攻击。

整改提升:全面复盘在演练中暴露的脆弱点,并根据需求升级防护策略,以进一步提高目标系统的安全防护能力,为下一步安全建设规划提供必要的支撑。

正如前文所述,攻防演练的最终目的是帮助企业组织了解自身的安全能力,并能够有针对性地进行提升,减少被攻击的可能性,最大程度地保障企业网络安全。

如果你对网络安全入门感兴趣,那么你点击这里声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/你好赵伟/article/detail/467793

Copyright © 2003-2013 www.wpsshop.cn 版权所有,并保留所有权利。