- 1MySQL Workbench使用入门_mysql workbench community

- 2Java Hashmap实现原理及扩容机制详解_for (int bincount = 0; ; ++bincount)

- 315.PyQt5中的事件系统之事件(QEvent)简介_pyqt5 event

- 4【动态规划】【广度优先】LeetCode2258:逃离火灾_逃离火灾 leetcode

- 5js中scrollIntoView第一次不生效,第二次生效

- 6数理统计:波士顿房地产业的多元线性回归分析_以下是波士顿房产数据的回归结果,请根据以下结果提供的数据分析t检验结果中哪些变

- 7鸿蒙Harmony应用开发—ArkTS声明式开发(容器组件:Row)_arkts组件 > row

- 8Jmeter压测K8s上Javaweb应用遇到的一些问题汇总_443 failed to respond jmeter

- 9开发软件安装教程-Python2.7安装教程图解

- 10基于江科大的桌面宠物项目

防火墙介绍及使用思科模拟器模拟

赞

踩

一、防火墙的基本概念

1)防火墙的定义:

防火墙是一款具备安全防护功能的网络设备,用于隔离和保护受信任的内部网络免受来自不受信任的外部网络的威胁,同时也可以监控和限制网络流量。

隔离网络:防火墙通过隔离需要保护的网络与不可信任网络进行隔离,隐藏信息并进行安全防护,从而确保网络安全。

2)防火墙基本功能:

- 访问控制 - ACL:防火墙可以通过访问控制列表(ACL)对网络通信进行控制,允许或拒绝特定类型的流量通过防火墙。

- 攻击防护:防火墙可以检测和阻止各种网络攻击,如入侵检测和防御系统(IDS/IPS)、DDoS防护等,以确保网络安全。

- 冗余设计:防火墙通常支持冗余设计,通过配置主备防火墙设备来提高网络的稳定性和可靠性。

- 路由、交换:防火墙在网络中扮演着路由器和交换机的角色,可以进行路由转发和交换转发,实现数据包的转发和路由选择。

- 日志记录:防火墙可以记录网络流量和安全事件的日志,用于审计、故障排除和安全事件分析。

- 虚拟专网VPN:防火墙可以支持虚拟专网(VPN)技术,用于远程用户接入和站点到站点的安全连接。

- 网络地址转换NAT:防火墙可以实现网络地址转换(NAT),将内部私有IP地址转换为公共IP地址,以实现内部网络与外部网络的通信。

二、区城隔离(防火墙的本职工作就是作网络隔离/局域隔离)

常见的防火墙区域包括:

-

内部区域: 内部区域是指组织或企业内部的局域网(LAN)或内部网络,通常包含公司的内部资源、用户工作站、服务器等。防火墙在内部区域主要起到控制和保护内部网络免受外部威胁的作用。

-

DMZ区域(隔离区): DMZ(Demilitarized Zone)区域是位于内部区域和外部区域之间的一个中间区域,也被称为隔离区或非军事化区。在该区域中放置了一些公共服务(如Web服务器、邮件服务器等),可以被外部用户访问。防火墙在DMZ区域主要起到将来自外部的访问限制在一定范围内,避免直接进入内部网络,从而提高了内部网络的安全性。

-

外部区域: 外部区域是指不受信任的外部网络,如公共互联网。外部区域存在各种潜在的安全威胁,如攻击、恶意软件等。防火墙在外部区域主要起到阻止不受信任的网络流量进入内部网络,保护内部网络免受外部威胁的侵害。

三、防火墙的分类

防火墙可以按照不同的分类方式进行划分,包括但不限于以下几种常见分类方法:

-

按照防火墙的形态:

- 软件防火墙:软件防火墙是运行在主机或服务器上的一种防火墙软件,通过配置规则来控制网络流量。

- 硬件防火墙:硬件防火墙是一种专用的网络设备,通常以硬件形式存在,独立于主机或服务器,具备更高的性能和处理能力。

-

按照技术实现方式:

- 包过滤防火墙:包过滤防火墙是最基本、最早期的防火墙类型,根据网络数据包的源、目标地址、端口等信息对流量进行过滤和控制。

- 状态检测包过滤防火墙:状态检测包过滤防火墙在包过滤的基础上,还会检查数据包的状态和连接信息,以增加对特定网络攻击的识别和阻断能力。

- 应用(代理)防火墙:应用防火墙通过代理服务器方式工作,对特定应用层协议的数据进行深度检查和过滤,提供更高级的安全防护。

- WAF防火墙:WAF(Web Application Firewall)防火墙是一种专门用于保护Web应用程序的防火墙,可以检测和阻止针对Web应用程序的攻击。

- 应用层防火墙:应用层防火墙是在传统网络层次模型之上进行的安全防护,包括了深度包检查、流量分析等技术,可以对应用层协议进行更精细的控制和保护。

这些分类方式并非相互独立,实际上多种不同类型的防火墙技术可以结合使用,以提供更全面和强大的安全防护能力。

| 单机防火墙 | 网络防火墙 | |

| 产品形态 | 软件 | 硬件或者软件 |

| 安装点 | 单台独立的Host | 网络边界处 |

| 安全策略 | 分散在各个安全点 | 对整个网络有效 |

| 保护范围 | 单台主机 | 一个网段 |

| 管理方式 | 分散管理 | 集中管理 |

| 功能 | 功能单一 | 功能复杂、多样 |

| 管理人员 | 普通计算机用户 | 专业网管人员 |

| 安全措施 | 单点安全措施 | 全局安全措施 |

| 结论 | 单机防火墙是网络防火墙的有益补充,但不能代替网络防火墙为内部网络提供强大的保护功能 | |

四、防火墙的发展历史

1)包过滤防火墙

包过滤防火墙是最早期也是最简单的防火墙技术之一。它通过检查网络数据包的源/目标IP地址、端口号等信息,根据预先配置的规则决定是否允许通过或阻止流量。这种防火墙功能简单,但配置复杂。

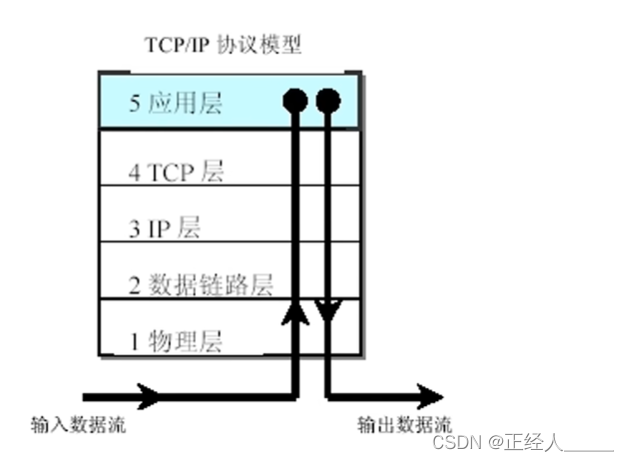

2)应用网关/应用代理防火墙

应用网关防火墙(也称为应用代理防火墙)是早期的另一种防火墙技术。它通过代理服务器作为中间人,对传入和传出的网络流量进行深度检查和过滤,可检测和阻止特定应用层协议的攻击。虽然安全性高,但连接效率低,速度慢,可伸缩性差。

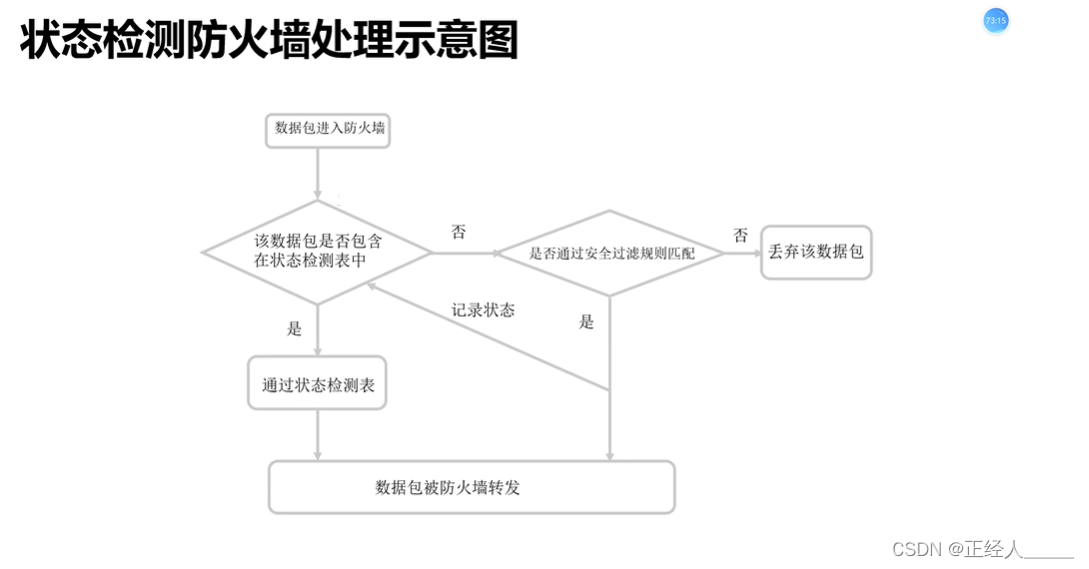

3)状态检测防火墙

状态检测防火墙是现代主流的防火墙技术。它通过维护连接状态表来跟踪网络会话,并根据预定义的规则对数据包进行检查和过滤。状态检测防火墙具有更快的速度、更简便的配置和更丰富的功能,成为防火墙的主流技术。

4)DPI防火墙( Deep Packet Inspection)

DPI防火墙是防火墙技术的未来发展方向。它能够对数据包进行高速、深度的分析和检测,包括对第七层(应用层)数据的内容进行检查。DPI防火墙可以识别和阻止更复杂的攻击,提供更强大的安全保护。

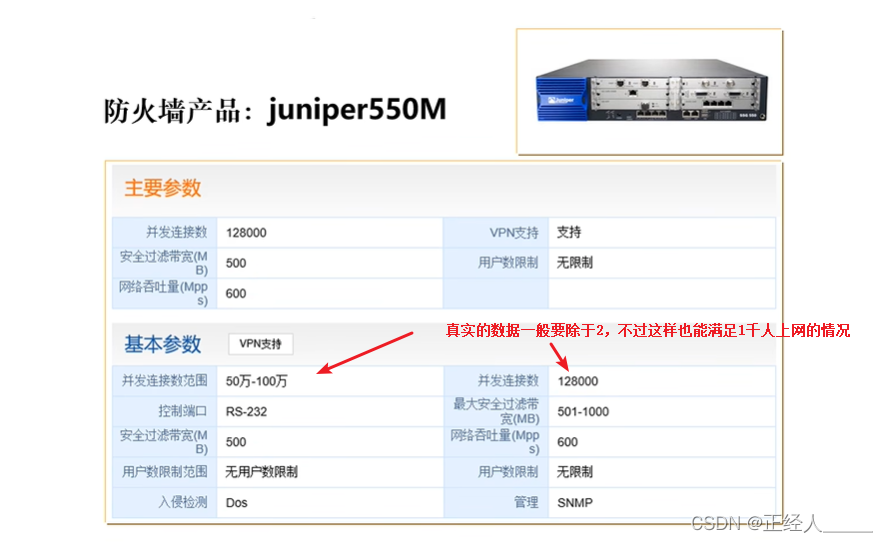

五、衡量防火墙性能的5大指标

-

吞吐量:指的是在单位时间内通过防火墙的数据量。通常以每秒传输的数据量(比特/字节)或数据包数量来衡量。高吞吐量意味着防火墙能够处理更多的数据流量。

-

时延:即数据包从进入防火墙到离开防火墙所经历的时间间隔。低时延有利于提高网络性能和响应速度,尤其对于实时应用(如视频会议、语音通话)来说尤为重要。

-

丢包率:指通过防火墙传送时所丢失数据包数量占所发送数据包的比率。丢包率越低越好,因为高丢包率可能导致数据传输错误或中断。

-

并发连接数:指防火墙能够同时处理的点对点连接的最大数目。这个指标对于高负载环境下的网络流量管理至关重要,特别是在面对大量连接请求时。

-

新建连接数:表示在不丢包的情况下每秒可以建立的最大连接数。这一指标对于防火墙处理大量短时连接请求的效率非常重要。

六、防火墙的工作模式

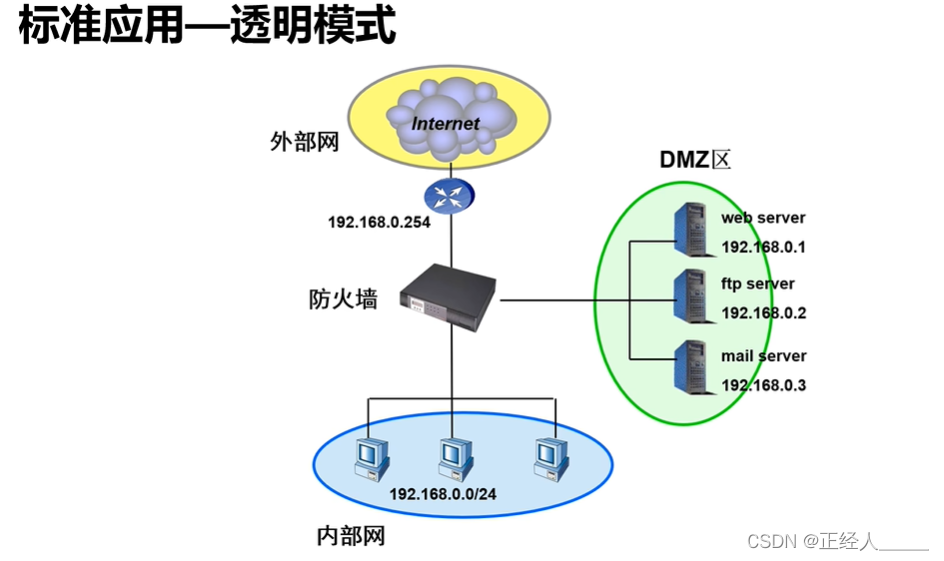

标准应用一:透明模式

透明模式(也称为桥模式)一般适用于已经建设完毕的用户网络,当用户需要增加防火墙来实现安全区域隔离时使用。在透明模式下,网络被划分为内部网、DMZ区和外部网。

防火墙的端口工作在二层,主要起到连接和过滤的作用,而不会改变数据包的源IP地址和目标IP地址。这样,防火墙可以直接监视和控制通过它的流量,同时保持原有网络拓扑结构的一致性。

透明模式的优点:

- 不需要修改现有网络配置,无需更改客户端配置。

- 可以实现实时的流量监控和精细的访问控制。

透明模式的缺点:

- 在部署和管理上可能较为复杂。

- 对网络性能有一定影响。

总结:

透明模式是一种将防火墙部署在已建设完毕的用户网络中的方式,主要用于实现安全区域隔离。在透明模式下,防火墙的端口工作在二层,连接和过滤流量,同时保持原有网络拓扑结构的一致性。透明模式不需要修改现有网络配置,可以实现实时的流量监控和访问控制,但部署和管理可能较为复杂,并且对网络性能有一定影响。

标准应用二:路由/NAT模式

路由/NAT模式一般用于防火墙充当路由器和NAT设备连接到互联网,并提供安全过滤功能。同样,网络被划分为内部网、DMZ区和外部网。

在路由/NAT模式下,防火墙的端口工作在三层,除了连接和过滤流量外,还可以进行源IP地址转换(SNAT)和目标IP地址转换(DNAT)等功能。

路由器的执行规则是,从内网往外网的数据流进行源地址转换,而从外网往内网的数据流进行目标地址转换,以实现安全访问控制和保护内部网络。

总结:

路由/NAT模式是将防火墙作为路由器和NAT设备连接到互联网的一种方式,提供安全过滤功能。在路由/NAT模式下,防火墙的端口工作在三层,除了连接和过滤流量外,还可以进行源IP地址转换和目标IP地址转换等功能。

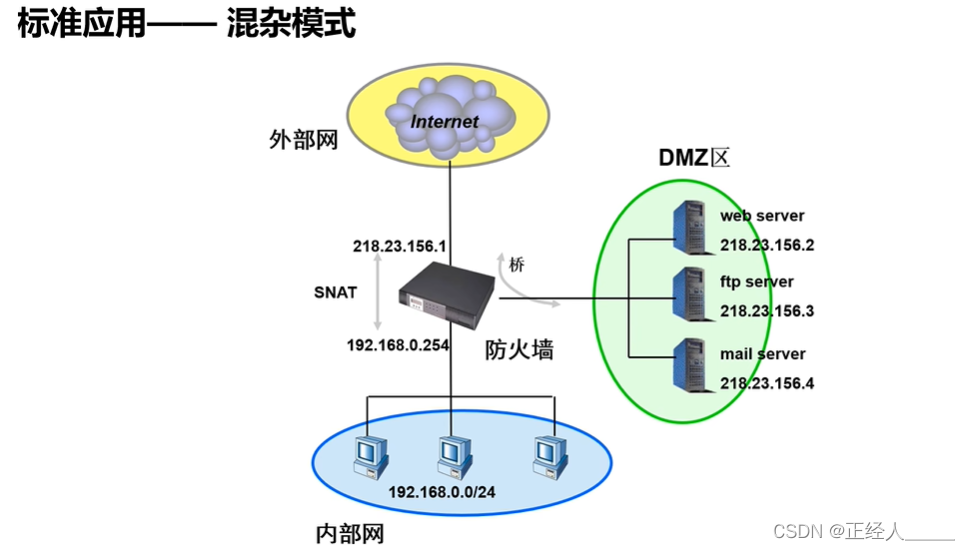

标准应用三:混杂模式

混杂模式一般是透明模式和路由/NAT模式的混合,适用于一般的网络情况。在混杂模式下,防火墙的端口一部分工作在三层,另一部分工作在二层。

混杂模式的优点是灵活配置,可以根据需要进行选择和调整,并保持原有网络拓扑的完整性。然而,混杂模式相对复杂,需要进行详细配置,并可能对网络性能产生影响。

总结:

混杂模式是透明模式和路由/NAT模式的混合方式,在一般的网络环境中使用。防火墙的端口一部分工作在三层,另一部分工作在二层。通过混杂模式,可以根据需要进行灵活配置,并保持原有网络拓扑的完整性。然而,混杂模式相对复杂,需要进行详细配置,并可能对网络性能产生影响。

七、用思科模拟器演示一下防火墙

网络基础2.3.5.1 防火墙

-

接口:ASA 5505防火墙具有多个接口,每个接口都负责一个特定的网络。例如,外部接口(即Internet接口)与内部接口(即公司网络接口)之间会有一个防火墙规则集来控制通信。

-

防火墙规则:ASA 5505防火墙的功能之一是在不同接口之间控制流量。这是通过配置防火墙规则来实现的。防火墙规则定义哪些流量允许通过,哪些流量应被拒绝,并且可以针对特定端口、协议和IP地址进行限制。

-

NAT:为了将公网IP地址映射到内部私有IP地址,ASA 5505防火墙使用网络地址转换(NAT)功能。NAT通过修改IP数据包的源和/或目标地址来实现这一点。

-

VPN:ASA 5505防火墙支持虚拟专用网络(VPN)连接,这使得远程用户可以安全地连接到公司网络。使用虚拟专用网络可以在公共互联网上提供安全的数据传输。

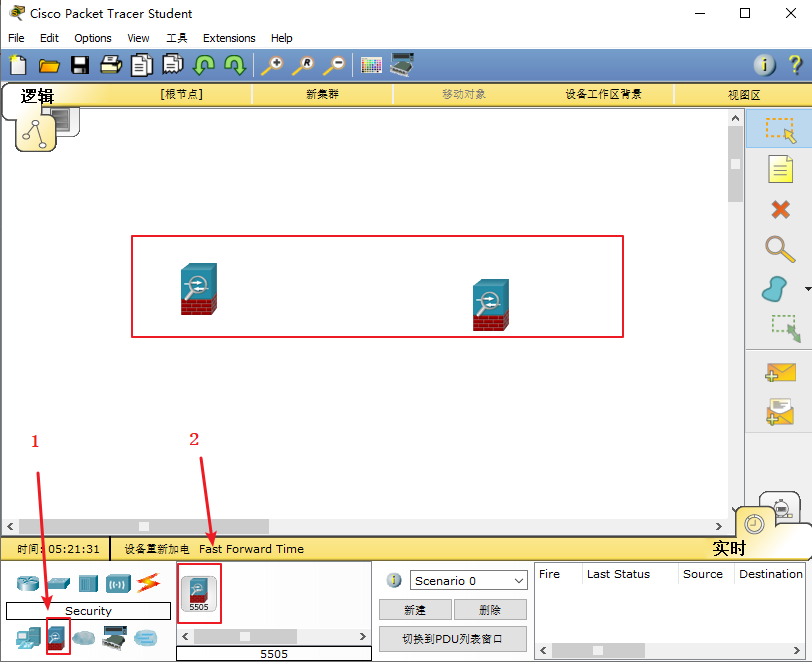

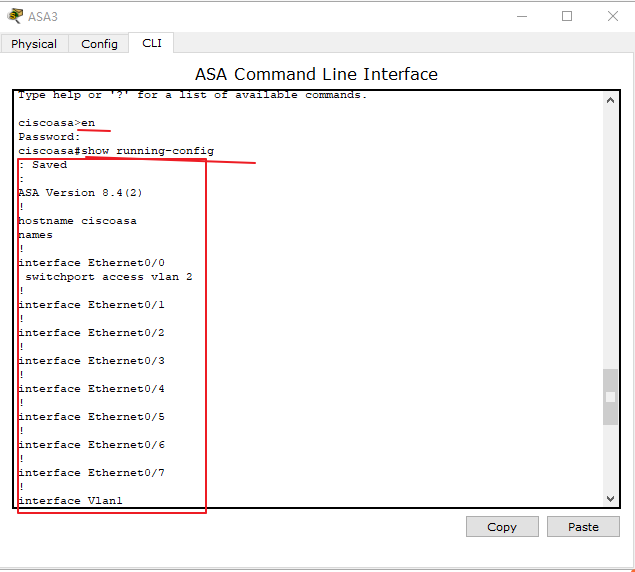

1)先拉两个防火墙,然后查看一下防火墙的默认配置

- # 进入特权模式,需要输入密码,密码默认是空直接回车就行

- en

-

- # 显示当前运行配置

- show running-config

配置解释如下:

- : Saved

- :

- ! ASA防火墙所运行的软件版本号8.4(2)

- ASA Version 8.4(2)

- !

- hostname ciscoasa

- names

- !

- interface Ethernet0/0

- switchport access vlan 2

- ! Ethernet0/0 接口配置为访问端口,属于 VLAN 2

- !

- interface Ethernet0/1

- ! Ethernet0/1 接口

- !

- interface Ethernet0/2

- ! Ethernet0/2 接口

- !

- interface Ethernet0/3

- ! Ethernet0/3 接口

- !

- interface Ethernet0/4

- ! Ethernet0/4 接口

- !

- interface Ethernet0/5

- ! Ethernet0/5 接口

- !

- interface Ethernet0/6

- ! Ethernet0/6 接口

- !

- interface Ethernet0/7

- ! Ethernet0/7 接口 - Ethernet0/1-7 接口配置是空,会默认被划分到Vlan1

- !

- interface Vlan1

- nameif inside

- security-level 100

- ip address 192.168.1.1 255.255.255.0

- ! Vlan1 接口被命名为 "inside",具有安全级别 100,并配置了 IP 地址为 192.168.1.1,子网掩码为 255.255.255.0

- !

- interface Vlan2

- nameif outside

- security-level 0

- ip address dhcp

- ! Vlan2 接口被命名为 "outside",具有安全级别 0,并使用 DHCP 协议自动获取 IP 地址

- !

- ...

Vlan1 和 Vlan2 分别属于以下接口

-

Vlan1 接口:名称为 "inside",表示内部接口。它具有安全级别 100,并配置了 IP 地址为 192.168.1.1,子网掩码为 255.255.255.0。该接口用于连接防火墙与内部网络的通信。

-

Vlan2 接口:名称为 "outside",表示外部接口。它具有安全级别 0,并使用 DHCP 协议自动获取 IP 地址。该接口用于连接防火墙与外部网络(例如互联网)的通信。

根据防火墙的安全级别设置,Vlan1 接口的安全级别较高(100),因此内部网络的流量可以自由地访问外部网络(Vlan2 接口)。而外部网络的流量需要经过相应的安全策略(如访问规则)才能进入内部网络。

设备的连接规则

在同种设备之间进行连接时,通常需要使用交叉线(crossover cable),因为它们具有相同的接口类型。这是因为同种设备的发送和接收线路是对称的,所以需要通过交叉线将发送线路与接收线路连接起来。

而在异种设备之间进行连接时,通常需要使用直通线(straight-through cable),因为它们具有不同的接口类型。例如,当连接计算机和交换机、路由器时,计算机的发送线路需要与交换机或路由器的接收线路连接,而计算机的接收线路则需要与交换机或路由器的发送线路连接。

所以,一般来说,同种设备之间使用交叉线,异种设备之间使用直通线,符合常见的配置规则。请注意,现代的网络设备通常支持自动 MDI/MDIX 功能,可以自动检测并适应连接类型,因此您可能不必担心线缆类型的匹配问题。

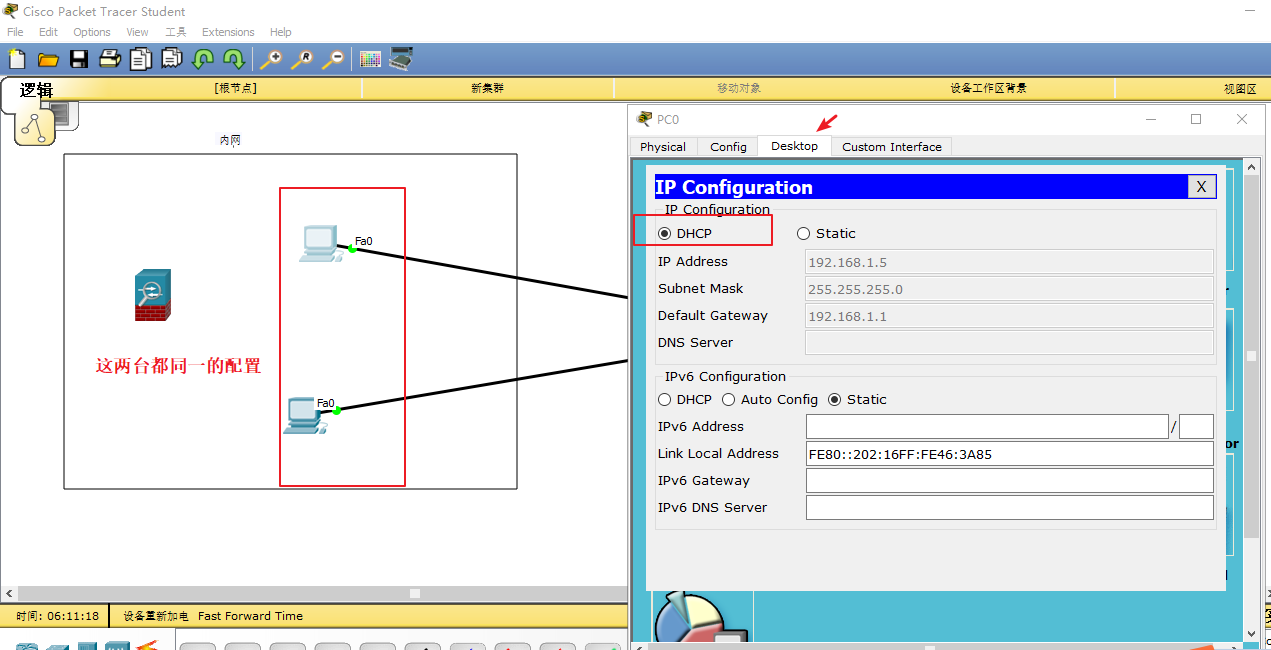

2)添加PC并将PC与防火墙连接(异种设备使用直通线)

3)配置IP

内网的ip直接配置成自动获取就行(DHCP)

现在内网的PC是可以相互ping通的

外网的PC也配置一下

配置防火墙的IP(Vlan2)

- # 进入全局配置模式

- conf t

-

- # 进入需要配置的VLAN,格式:int vlan ID

- int vlan 2

-

- # 给VLAN配置网关(IP地址)格式:ip add 网关IP 子网掩码

- ip add 192.168.2.1 255.255.255.0

-

- # 开启接口

- no sh

-

- # 退出全局配置模式

- exit

-

- # 配置 DHCP 服务器分配的 IP 地址范围,并将其应用到防火墙的“outside”接口(之前说了Vlan2 接口被命名为 "outside",Ethernet0/0 接口属于 VLAN 2)

- # dhcpd address 192.168.2.2-192.168.2.36 outside

-

- # 启用 DHCP 服务器

- # dhcpd enable outside

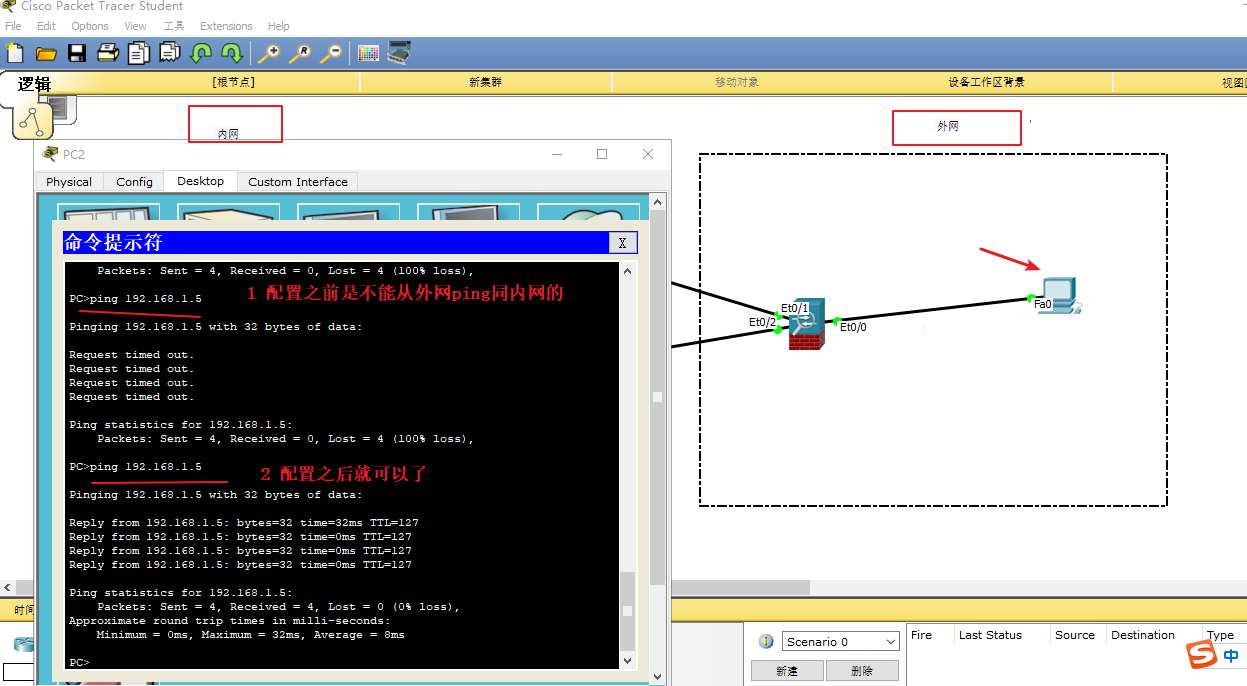

现在只有内网能互通,内外网是不能相互ping通的,可以自己尝试一下这里就不截图了

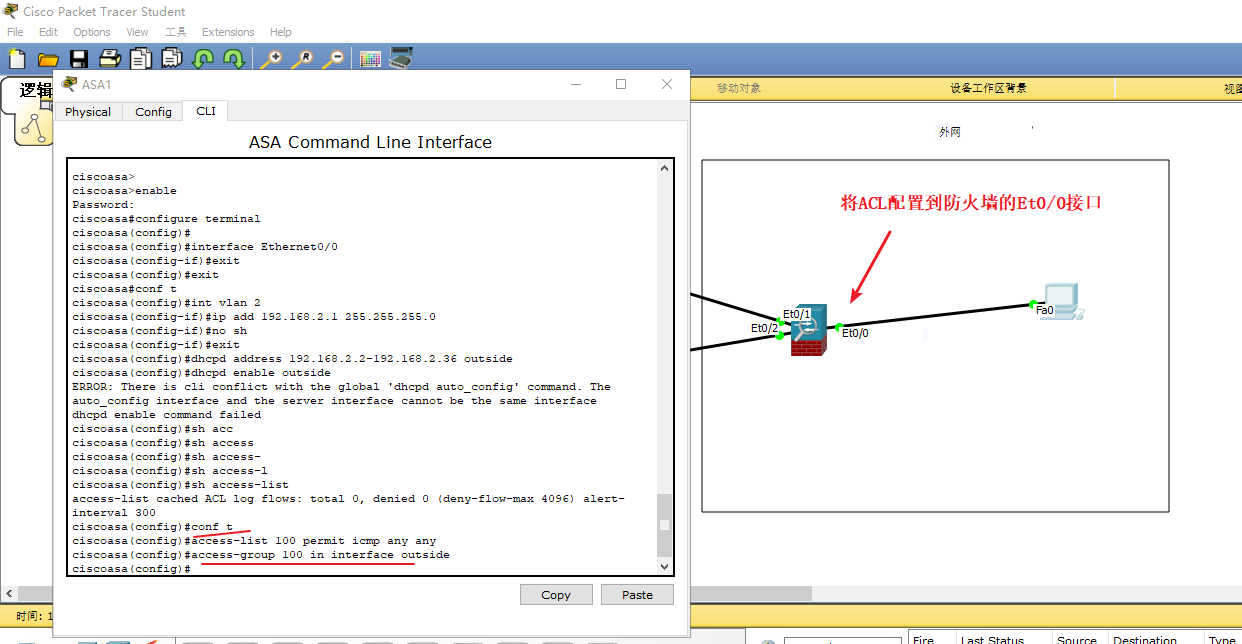

4)给防火墙配置ACl使内外网互通

- # 进入全局配置模式

- conf t

-

- # 允许源IP为任意地址的主机通过ICMP协议与任意目标IP的主机进行通信

- access-list 100 permit icmp any any

-

- # 将ACL表编号为100应用到名为"outside"的接口的进方向,以实现对流量的控制(in 进方向,之前说了Vlan2 接口被命名为 "outside",Ethernet0/0 接口属于 VLAN 2)

- access-group 100 in interface outside

然后就可以测试一下能不能内外网互ping通了

就演示到这里了不写了,这个例子只是放行 icmp 协议如果要放行tcp或其他协议也是一样的操作,出门有事,以后学到更有用的知识再补充了。