热门标签

热门文章

- 1WPF自定义控件与样式(4)-CheckBox/RadioButton自定义样式_wpf radiobutton 样式

- 2基于javaweb+mysql的springboot基于遗传算法学校排课系统(java+springboot+maven+mybatis+vue+mysql)_java 大学排课系统

- 3新年伊始,和大家聊聊鲜枣课堂的未来

- 4数据库的下一场革命:S3 延迟已降至原先的 10%,云数据库架构该进化了_aws的2023 reinvent三大战略 ai serverless

- 5threejs gltf后处理颜色异常(伽马校正)_threejs加载3d模型色差

- 6linux和ubuntu的关系和区别

- 7力扣 138. 复制带随机指针的链表 链表+哈希_力扣复制链表

- 8往IDEA中导入之前写的JAVA项目/代码,报了很多错_idea导入项目一堆错

- 9基于python的学生信息管理系统,使用MySQL数据库存储学生信息_python查询数据库里面所有学生信息

- 10HCIP-Datacom-ARST自选题库__ISIS多选【28道题】_虽然配置了default-route-advertise always level-1,但是无法引入

当前位置: article > 正文

文件上传漏洞原理/方式/防护_文件上传漏洞、文件上传漏洞实战、文件上传漏洞渗透、文件上传漏洞技巧、文件上传

作者:寸_铁 | 2024-07-04 13:22:10

赞

踩

文件上传漏洞、文件上传漏洞实战、文件上传漏洞渗透、文件上传漏洞技巧、文件上传

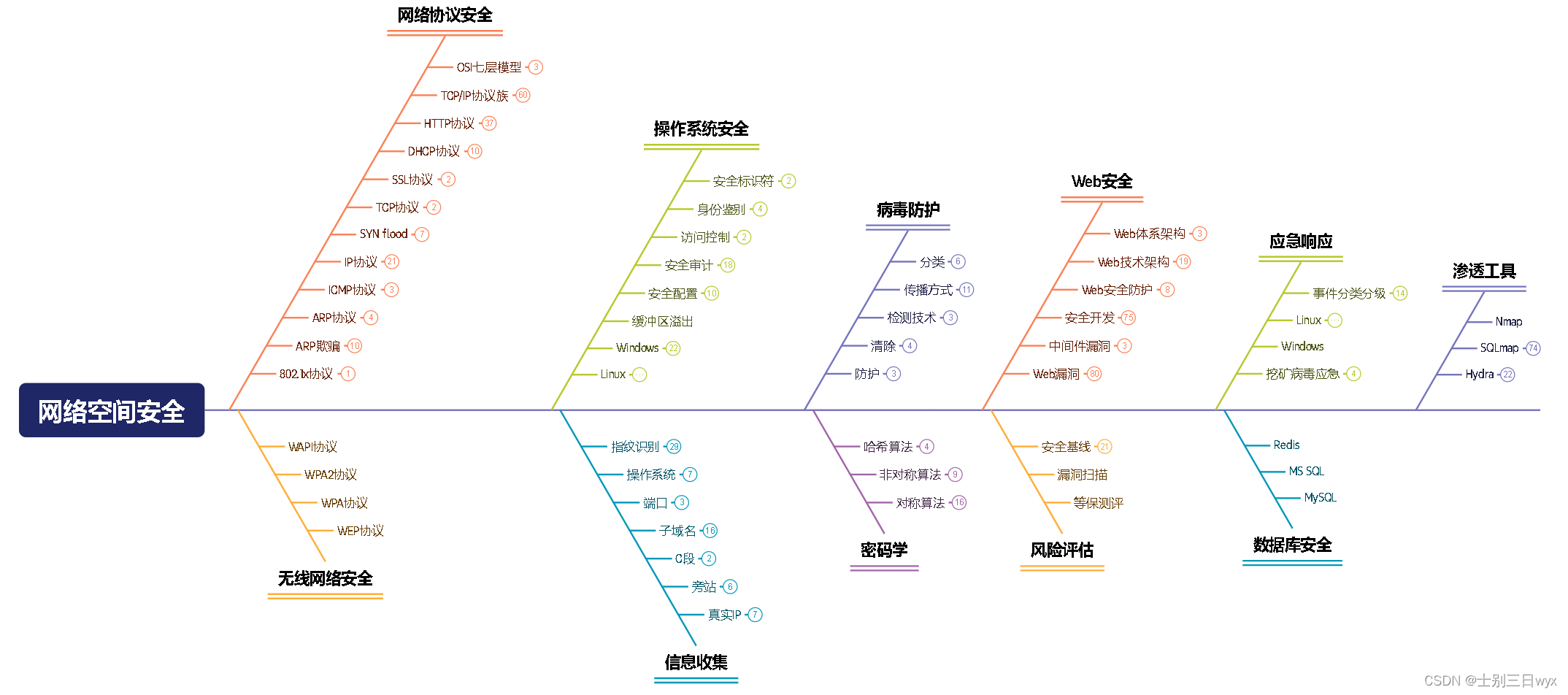

「作者简介」:冬奥会网络安全中国代表队,CSDN Top100,就职奇安信多年,以实战工作为基础著作 《网络安全自学教程》,适合基础薄弱的同学系统化的学习网络安全,用最短的时间掌握最核心的技术。

文件上传漏洞是获取服务器权限最快也是最直接的一个漏洞

原理

文件上传漏洞是指用户上传可执行脚本文件 , 并通过脚本文件控制Web服务器

利用方式

文件上传漏洞的利用分为客户端和服务端

客户端主通过JS代码检验文件后缀名,使用代理软件抓包就可以绕过,重点在后边的服务端

服务端有三种常见的攻击方式,分别是文件后缀,文件内容以及条件竞争

文件后缀以绕过黑白名单为主,包括文件类型,空格,点,双写,大小写,以及解析漏洞,

比如Apache分布式配置文件(.htaccess文件)

Windows的文件流(::$DATA)和00截断

文件内容主要以图片马为主,在图片中插入木马开启后门

条件竞争本质上是利用线程并发引发线程安全问题,比如我们同时上传和访问文件,

如果服务端的代码逻辑不严谨,就会导致文件被删除前先被访问,从而控制Web服务器

文件上传漏洞防护

文件上传漏洞的防护有三个方向,分别是文件名 , 文件内容 以及 权限

文件名包括过滤文件后缀名,修改上传后的文件名(可以是基于时间的随机字符串),同时禁止文件路径对外展示

文件内容主要是针对图片马,对文件进行二次渲染,这是最变态的一种方式,可以避免大部分文件上传漏洞

其次是权限,文件上传目录取消执行权限,使上传的脚本不能执行

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/寸_铁/article/detail/786986

推荐阅读

相关标签