热门标签

热门文章

- 1线程安全的高性能C++哈希表实现_设计一个线程安全的哈希表

- 2docker镜像管理基础

- 3微信小程序云开发云函数总结_c# wx.cloud.init

- 4《Kotlin实战》第三章:函数的定义与调用_kotlin substringbeforelast

- 5excel导入导出之easypoi动态列导出(自定义导出列)_选择那一列动态导出怎么设置

- 6MySQL中的Buffer pool,以及各种buffer_bufferpool mysql

- 72023 天府杯 室温超导+可再生能源应用数学建模比赛 代码论文全解析_室温超导材料在可再生能源传输中的应用研究的建模论文

- 8TextRank 算法与 Python 实现:关键词抽取_textrank python

- 9C++编写经典算法之一:归并排序MergeSort(通俗易懂)_merge sort c++

- 10PostGIS-入门实例_postgresql postgis

当前位置: article > 正文

【2021-07-23】JS逆向之雷速体育canvas渲染数据解密_雷速爬虫

作者:小小林熬夜学编程 | 2024-05-15 10:01:51

赞

踩

雷速爬虫

注:本文仅供学习参考,禁止用于非法行业

前言

目标网站:aHR0cHM6Ly9saXZlLmxlaXN1LmNvbS9sYW5xaXUvd2FuY2hhbmc=

分析

这里直接看源码,发现数据是通过canvas渲染上去,那我们就要找寻他的原数据,既然是渲染上去,我们可以先打一个canvas断点尝试下

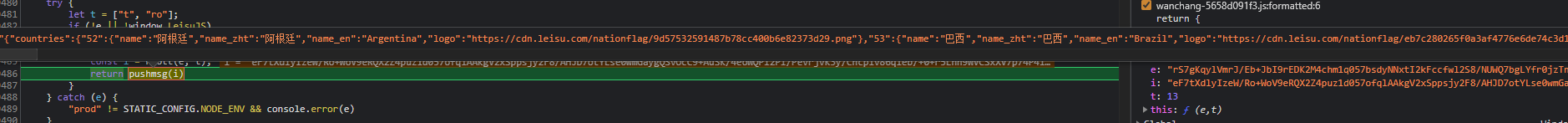

成功断下断点,而且网页还没渲染出数据,其中的e就是要渲染上去的数据

然后就一直网上追栈,在这里发现了传入的数据

然后就没有然后了,花了点时间发现跟不到数据生成的地方,所以换个方式,我们下js断点,然后慢慢调试找到生成数据的js,然后再单步调试,找到这个位置后下个断点

一直单步后找到一个可疑位置,一长串字符,盲猜就是更具这个揭秘出来的数据,继续往下追

果然是在这里没错了,然后我们就要找这个长字符串的来源了

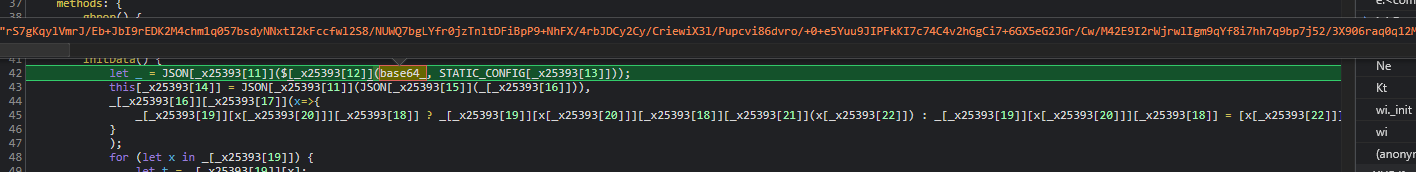

这里跟到base64_这个参数后就没了,然后再全局搜这个看看

然后在这个混淆的地方找到了我们要的长字符串

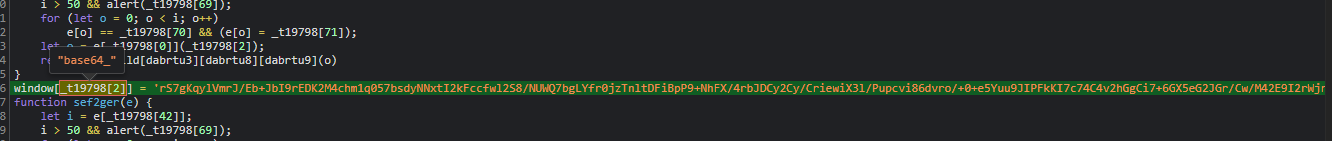

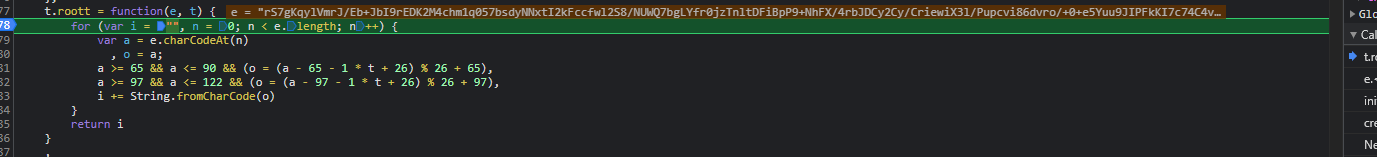

接着就看是扣解密的函数了,第一步解密的roott可以直接扣了

第二步这里主要扣下面圈起来的

总结

扣完后就完事了

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/小小林熬夜学编程/article/detail/572305

推荐阅读

相关标签