热门标签

热门文章

- 1java毕业设计——基于JSP+sqlserver的销售管理系统设计与实现(毕业论文+程序源码)——销售管理系统_jsp销售管理中心有网状图

- 2PyQt5之QObject API学习_pyqt5receivers

- 3微信小程序获取手机号隐私权限问题处理方案_【小程序负责人手机号码】不允许被多人使用

- 4算法在计算机专业的应用案例,多维优化案例推理检索算法研究计算机应用技术专业论文.docx...

- 5云计算数据中心(一)_计算中心 csnd

- 6Vue v-show命令_vue isshow

- 7Go 开发者调查 2024 年结果(AI相关)

- 8Git实用篇---从零入门到实战_学习git从入门到实践

- 9vue将页面导出pdf。_vue将长网页转为pdf并显示

- 10mapreduce是什么_mapreduce 漫画

当前位置: article > 正文

SQL注入之二次注入_sql注入方式 双注

作者:小惠珠哦 | 2024-07-12 10:59:50

赞

踩

sql注入方式 双注

原理:用户向数据库里存入恶意的数据,在数据被插入到数据库之前,肯定会对数据库进行转义处理,但用户输入的数据的内容肯定是一点摸样也不会变的存进数据库里,而一般都默认为数据库里的信息都是安全的,查询的时候不会进行处理,所以当用户的恶意数据被web程序调用的时候就有可能出发SQL注入。

以sql-labs24为例子:

如注册账户时输入的用户名为admin'#,......

直接上源代码:

UPDATE users SET PASSWORD='$pass' where username='$username' and password='$curr_pass'

将上述的恶意用户名代入:

UPDATE users SET PASSWORD='$pass' where username='admin'#' and password='$curr_pass'

不难发现admin,#这个用户名不论怎么修改,修改的都是admin用户的密码

可在sqli-lab 24进行练习,以下为过程:

先注册一个用户名为admin'#的用户

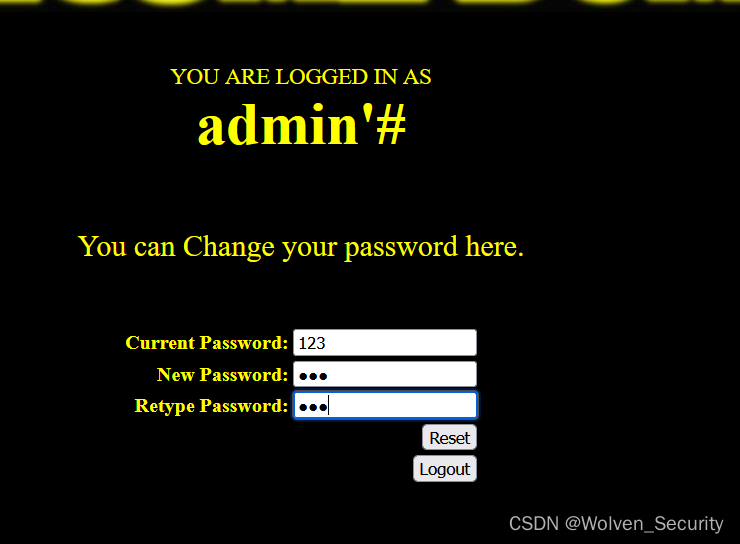

接着登入用户,修改密码

原密码:

修改后的密码:

admin'#用户的密码没变,但是admin的密码却变了

同理也可以注册其他的用户对其他用户进行密码的修改

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/小惠珠哦/article/detail/813726

推荐阅读

相关标签