热门标签

热门文章

- 1[python]数据同步工具DataX之Mysql同步数据至Hive (上)_datax 文件数据同步hive

- 2win11的ubuntu子系统 WSL2 下配置cuda、cudnn、GPU pytorch环境_wsl2安装cudnn

- 3一文看懂yolov7;yolov7详解

- 4[人工智能-sora] Sora的到来,到底意味着什么? 访谈摘要

- 5nRF52笔记(26)QSPI接口液晶显示屏_qspi发送数据到lcd,屏无显示

- 6CSS之margin塌陷问题_css margin塌陷

- 7《2020年度中国数据竞赛年鉴》发布!

- 8查看PostgrepSql的表结构/建表语句_postragesql 查看建表语句

- 9YoloV7目标检测(Pytorch版)【这也许是你见到最详细的博文!!!】

- 10Pycharm使用技巧_pytharm的操作技巧

当前位置: article > 正文

手动脱NsPacK壳实战_nspack3.x脱壳工具

作者:小蓝xlanll | 2024-02-27 00:44:59

赞

踩

nspack3.x脱壳工具

作者:Fly2015

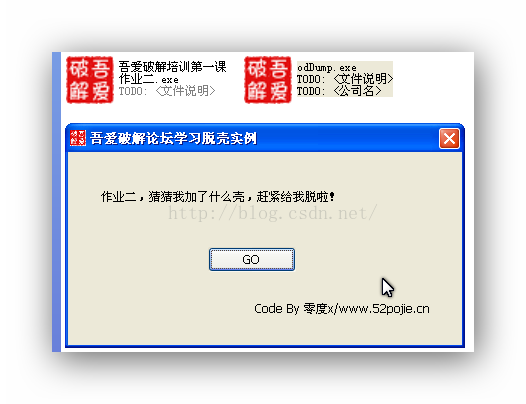

这里脱壳的程序是吾爱破解培训的作业2,相较于作业1稍微要强一点,但是只要掌握了脱壳的ESP定律,脱这个Nspack壳并不难,不过还是蛮有意思的。

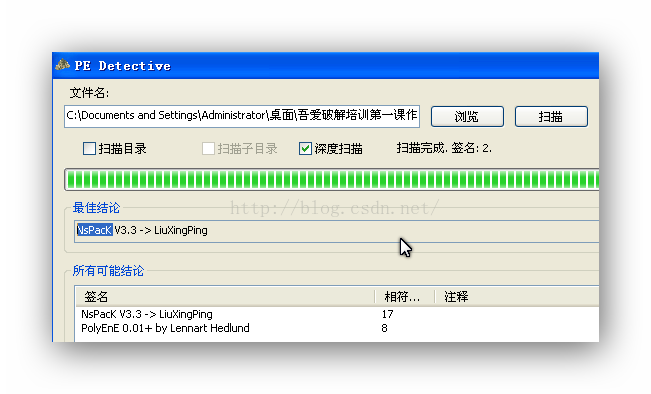

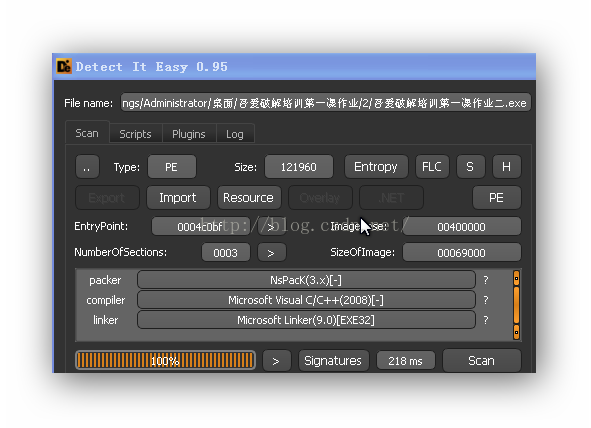

1.使用查壳软件对加壳的程序进行查壳。

使用PE Detective查壳的结果:

使用DIE查壳的结果:

2.OD载入程序进行脱壳操作

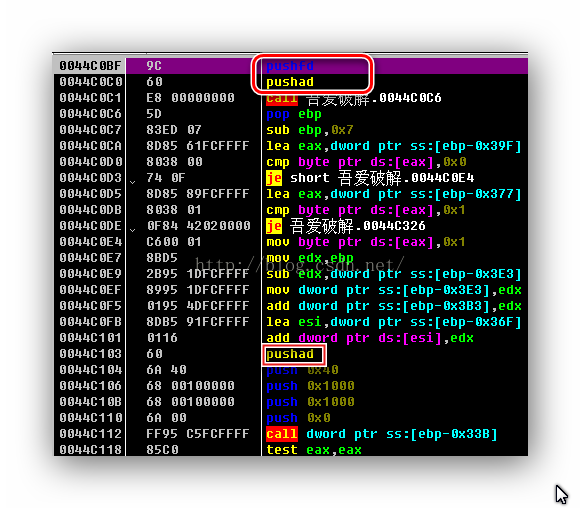

OD载入以后,被加壳程序的入口点的汇编代码,如图。很显然,加壳程序载入OD以后,发现有3个pushad指令,因此在进行程序脱壳的时候,根据ESP定律需要下3个硬件断点。

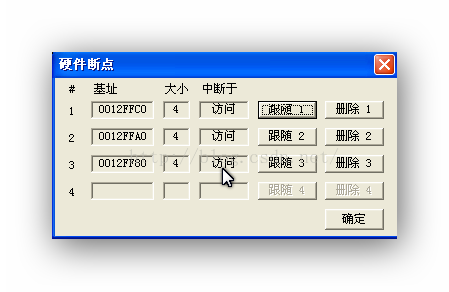

根据该加壳程序载入OD的汇编的特点,根据ESP定律下3个硬件断点,如图。

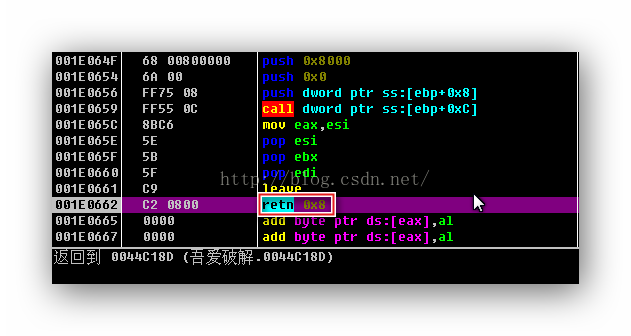

3次F9运行加壳程序,程序自然会断在第3个硬件断点处,如图。

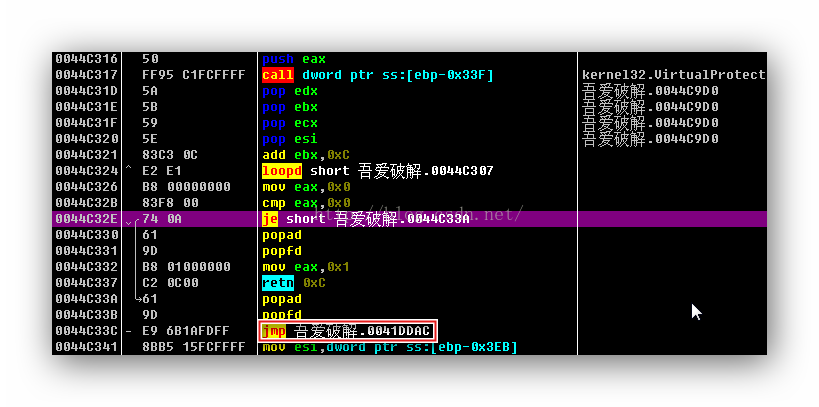

F7跟进到地址0044C18D处,观察后面的汇编指令的特点,经过分析以及结合反汇编的经验,找到了下面这段汇编,如图。

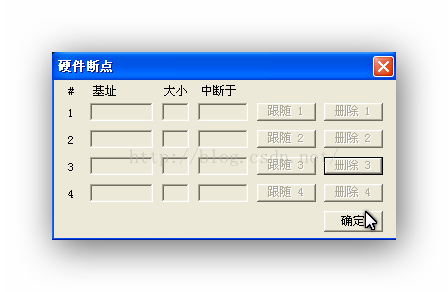

很显然,JMP指令后面的地址0041DDAC就是原来程序的真实OEP的地址。先删除前面设置的3个硬件断点,然后在地址0044C33C处F2下断点,F4或者F9运行到该断点处断下。

删除原来设置的硬件断点:

运行到断点0044C33C处,程序断下来,如图。

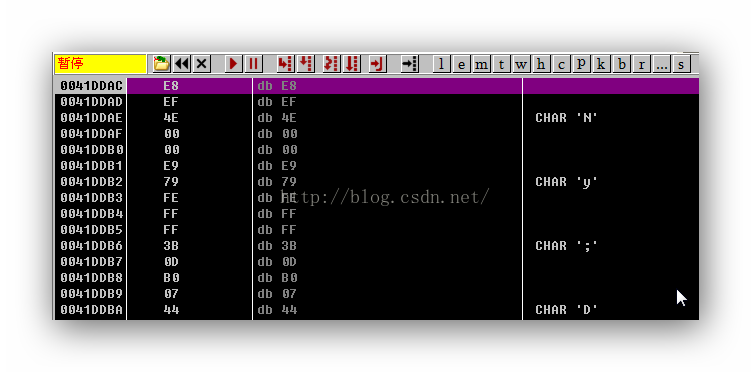

F7跟进到真实OEP的地址0041DDAC处,如图。

令人烦恼的事情发生了,OD没有正确的将内存数据转换成汇编形式显示出来,因此需要我们手动的将内存数据转换成汇编指令显示出来(选中没有没有正确显示的内存数据-->右键-->分析-->分析代码或者使用快捷键Ctrl + A)。

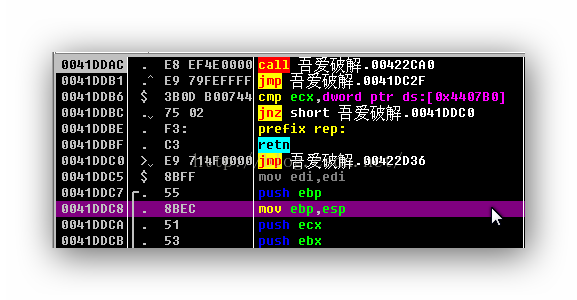

Ok,上面的汇编代码是不是很熟悉啊。现在,我们就可以使用OD的插件OllyDump或者Load PE结合RECImport 工具,进行程序的脱壳了。运行脱壳后的程序,程序运行正常。

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/小蓝xlanll/article/detail/148691

推荐阅读

相关标签