热门标签

热门文章

- 1MySQL存储引擎及区别_mysql储存引擎以及区别

- 2java/php/node.js/python微信小程序的实验室设备预约管理系统【2024年毕设】

- 3Ubuntu20.04搭建Pytorch1.8深度学习环境_pytorch 1.8.1能否在ubuntu22.04使用

- 4Python批量实现word中查找关键字_python 批量查找word属性

- 5深入浅出:用Python构建自己的人工智能聊天机器人_如何实现可以自己学习的对话+任务智能机器人

- 6给手机换电池、贴膜:VIVO服务还是非常好的

- 7Yolov8优化之路:Soft-NMS引入,为密集遮挡场景检测精度再添砝码_yolov8密集检测

- 8微软的excel启用宏,查看宏的vb脚本_excel查看宏代码

- 9MTCNN论文阅读及代码理解

- 10用C++部署yolov5模型

当前位置: article > 正文

vulhub中Apache Shiro 1.2.4反序列化漏洞复现(CVE-2016-4437)

作者:小蓝xlanll | 2024-03-25 14:43:05

赞

踩

vulhub中Apache Shiro 1.2.4反序列化漏洞复现(CVE-2016-4437)

Apache Shiro是一款开源安全框架,提供身份验证、授权、密码学和会话管理。Shiro框架直观、易用,同时也能提供健壮的安全性。

Apache Shiro 1.2.4及以前版本中,加密的用户信息序列化后存储在名为remember-me的Cookie中。攻击者可以使用Shiro的默认密钥伪造用户Cookie,触发Java反序列化漏洞,进而在目标机器上执行任意命令。

服务启动后,访问http://your-ip:8080可使用admin:vulhub进行登录。

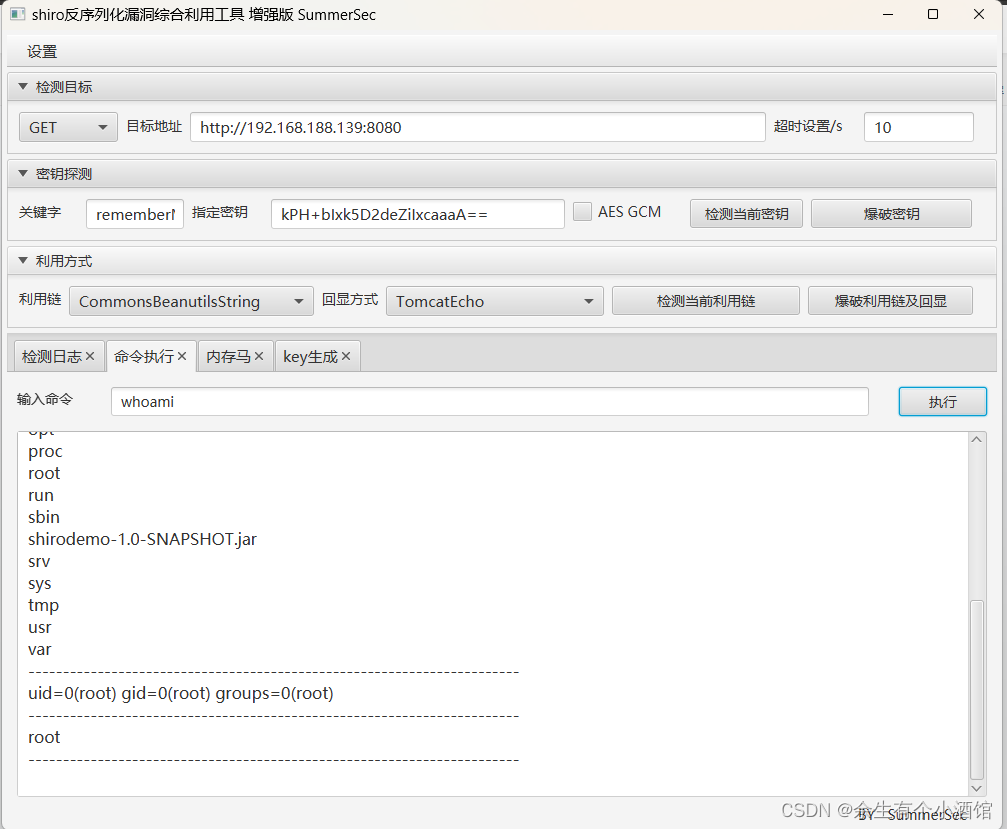

漏洞复现

通过执行命令可以成功执行id

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/小蓝xlanll/article/detail/310587

推荐阅读

相关标签