- 1【Python】【Pyarmor】代码加密打包_pyarmor 打包

- 2地表最强,接口调试神器Postman ,写得太好了!_接口测试工具 postman

- 3安卓开发环境的搭建(安卓app开发流程)_安卓环境配置教程

- 4【数据结构】手撕 - 八大排序 ,万字详解~_手撕八大排序

- 5Android Studio中点击按钮项目闪退_没有注册希望要跳转到的界面的activity

- 6新KG视点 | 白硕—大模型时代的知识图谱

- 7SVG vs Image, SVG vs Iconfont

- 8信息安全-工控安全需求分析与安全保护工程_工业控制协议安全性分析与安全加固

- 9Spark学习-DAY3_spark能够一站式的进行处理问题,主要是用到hadoop里面的哪个资源管理工具

- 10C语言--栈的创建及使用详解_c语言建立一个栈

Xxe外部实体注入(XML External Entity Injection)_externalmetadata

赞

踩

禁止使用外部实体

Xml是什么

Xml是可扩展标记语言,Xml引入外部实体而XML的设计宗旨是传输数据,不是显示数据,所以XML是各种应用程序之间数据传输最常用的格式。「与HTML的区别在于一个被设计用来展示数据,一个用来传输数据」。

特点

XML 的设计宗旨是传输数据,而非显示数据

XML 标签没有被预定义,需要自行定义标签。

XML 被设计为具有自我描述性。

XML 是 W3C(www.com) 的推荐标准

Xml引入外部实体与内部实体

外部实体是xml对本服务器外的服务器进行访问的动作,内部实体就是在本服务器执行动作,一般情况下内部实体是攻击者利用不到的

xml结构

结构分为三部分声明,XML声明、DTD文档类型定义(可选)、文档元素

DTD(文档类型定义)

dtd作用是定义 XML 文档的规则模块。DTD 可以在 XML 文档内声明,也可以外部引用。

Xxe使用的伪协议

file:用来加载本地文件

http:用来加载远程文件

ftp:用来访问ftp服务器上的文件

php:用来读取php源码

利用方式

探测内网信息、攻击内网网站、读取本地文件、读取远程文件、读取php源码

无回显的xxe怎么利用

(1)使用dnslog平台进行数据外带

(2)构造远程dtd文件造成文件外泄

Xxe详细防御方法

禁用外部实体

这是防范最为严格的手段,从前面的学习我们已经知道XXE的全部利用手段基础都来源于外部实体的注入, 也就是如果禁用了外部实体,那么XXE的所有攻击手段都将失效,无法再正常利用。

代码层禁用

PHP:

libxml_disable_entity_loader(true);

JAVA:

DocumentBuilderFactory dbf =DocumentBuilderFactory.newInstance();

dbf.setExpandEntityReferences(false);

.setFeature(“http://apache.org/xml/features/disallow-doctype-decl”,true);

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

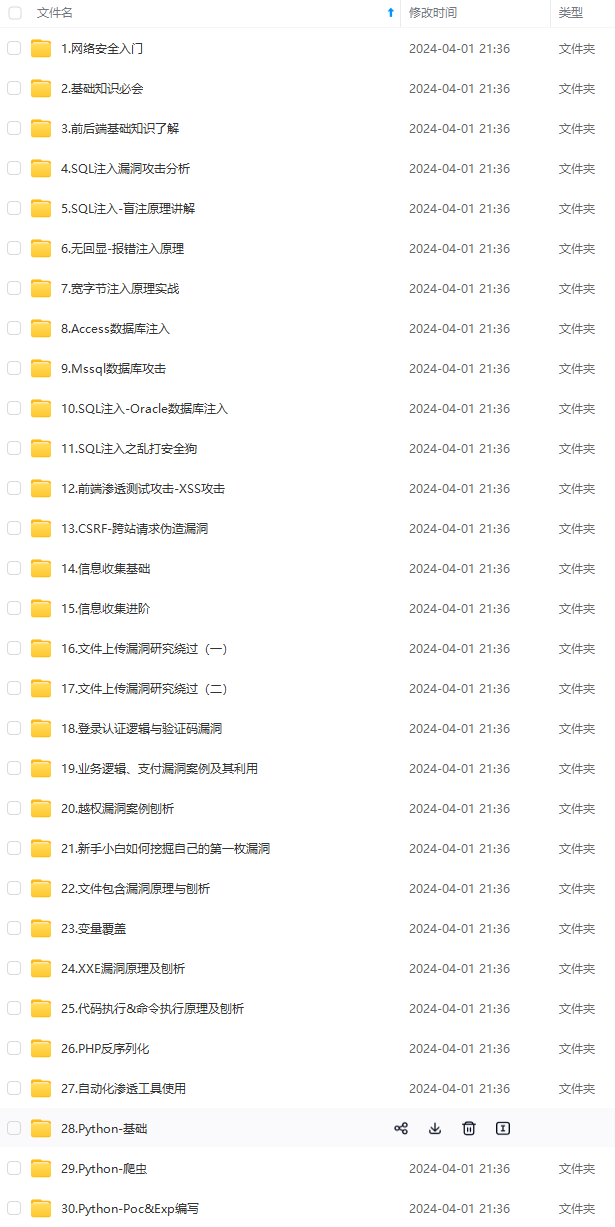

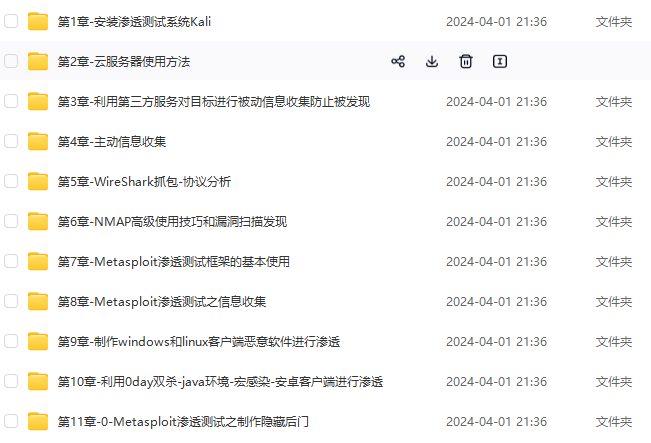

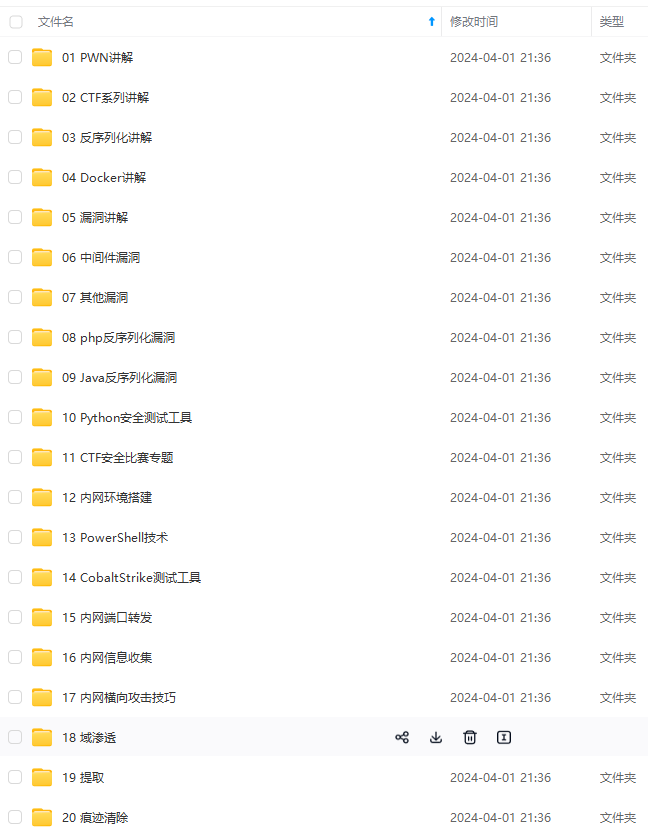

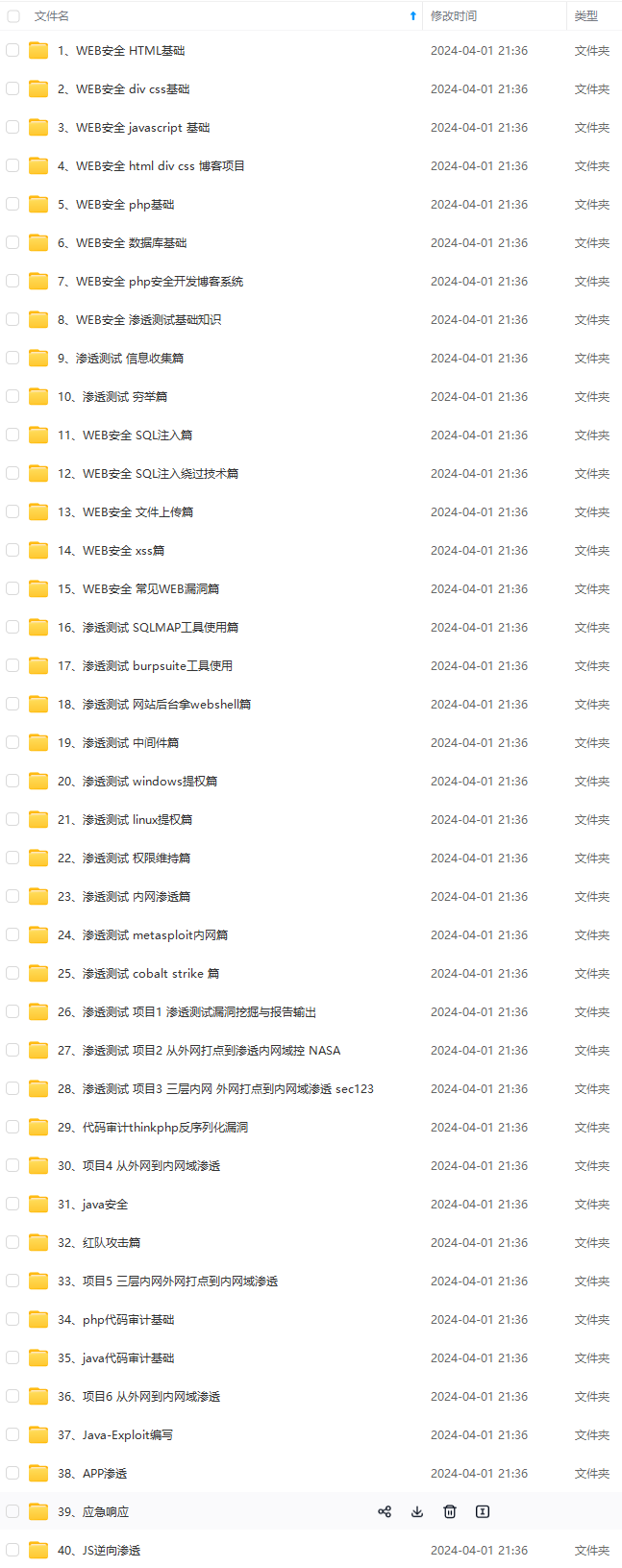

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

一个人可以走的很快,但一群人才能走的更远。如果你从事以下工作或对以下感兴趣,欢迎戳这里加入程序员的圈子,让我们一起学习成长!

AI人工智能、Android移动开发、AIGC大模型、C C#、Go语言、Java、Linux运维、云计算、MySQL、PMP、网络安全、Python爬虫、UE5、UI设计、Unity3D、Web前端开发、产品经理、车载开发、大数据、鸿蒙、计算机网络、嵌入式物联网、软件测试、数据结构与算法、音视频开发、Flutter、IOS开发、PHP开发、.NET、安卓逆向、云计算

、网络安全、Python爬虫、UE5、UI设计、Unity3D、Web前端开发、产品经理、车载开发、大数据、鸿蒙、计算机网络、嵌入式物联网、软件测试、数据结构与算法、音视频开发、Flutter、IOS开发、PHP开发、.NET、安卓逆向、云计算**