1.什么是xinetd

xinetd即extended internet daemon,xinetd是新一代的网络守护进程服务程序,又叫超级Internet服务器。经常用来管理多种轻量级Internet服务。xinetd提供类似于inetd+tcp_wrapper的功能,但是更加强大和安全。

2. xinetd的特色

1) 强大的存取控制功能

— 内置对恶意用户和善意用户的差别待遇设定。

— 使用libwrap支持,其效能更甚于tcpd。

— 可以限制连接的等级,基于主机的连接数和基于服务的连接数。

— 设置特定的连接时间。

— 将某个服务设置到特定的主机以提供服务。

2) 有效防止DoS攻击

— 可以限制连接的等级。

— 可以限制一个主机的最大连接数,从而防止某个主机独占某个服务。

— 可以限制日志文件的大小,防止磁盘空间被填满。

3) 强大的日志功能

— 可以为每一个服务就syslog设定日志等级。

— 如果不使用syslog,也可以为每个服务建立日志文件。

— 可以记录请求的起止时间以决定对方的访问时间。

— 可以记录试图非法访问的请求。

4) 转向功能

可以将客户端的请求转发到另一台主机去处理。

5) 支持IPv6

xinetd自xinetd 2.1.8.8pre*起的版本就支持IPv6,可以通过在./configure脚本中使用with-inet6 capability选项来完成。注意,要使这个生效,核心和网络必须支持IPv6。当然IPv4仍然被支持。

6) 与客户端的交互功能

无论客户端请求是否成功,xinetd都会有提示告知连接状态。

3. Xinetd的缺点

当前,它最大的缺点是对RPC支持的不稳定性,但是可以启动protmap,使它与xinetd共存来解决这个问题。

4 使用xinetd启动守护进程

原则上任何系统服务都可以使用xinetd,然而最适合的应该是那些常用的网络服务,同时,这个服务的请求数目和频繁程度不会太高。像DNS和Apache就不适合采用这种方式,而像FTP、Telnet、SSH等就适合使用xinetd模式,系统默认使用xinetd的服务可以分为如下几类。

① 标准Internet服务:telnet、ftp。

② 信息服务:finger、netstat、systat。

③ 邮件服务:imap、imaps、pop2、pop3、pops。

④ RPC服务:rquotad、rstatd、rusersd、sprayd、walld。

⑤ BSD服务:comsat、exec、login、ntalk、shell、talk。

⑥ 内部服务:chargen、daytime、echo、servers、services、time。

⑦ 安全服务:irc。

⑧ 其他服务:name、tftp、uucp。

具体可以使用xinetd的服务在/etc/services文件中指出。这个文件的节选内容如下所示:

# /etc/services:

# $Id: services,v 1.40 2004/09/23 05:45:18 notting Exp $

# service-name port/protocol [aliases ...] [# comment]

tcpmux 1/tcp # TCP port service multiplexer

tcpmux 1/udp # TCP port service multiplexer

rje 5/tcp # Remote Job Entry

rje 5/udp # Remote Job Entry

echo 7/tcp

echo 7/udp

discard 9/tcp sink null

discard 9/udp sink null

………

Internet网络服务文件中,记录网络服务名和它们对应使用的端口号及协议。文件中的每一行对应一种服务,它由4个字段组成,中间用Tab键或空格键分隔,分别表示“服务名称”、“使用端口”、“协议名称”及“别名”。在一般情况下,不要修改该文件的内容,因为这些设置都是Internet标准的设置。一旦修改,可能会造成系统冲突,使用户无法正常访问资源。Linux系统的端口号的范围为0~65 535,不同范围的端口号有不同的意义。

— 0:不使用。

— 1~1 023:系统保留,只能由root用户使用。

— 1 024~4 999:由客户端程序自由分配。

— 5 000~65 535:由服务器程序自由分配。

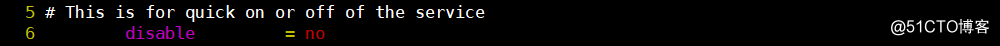

5. 解读/etc/xinetd.conf和/etc/xinetd.d/*

1) /etc/xinetd.conf

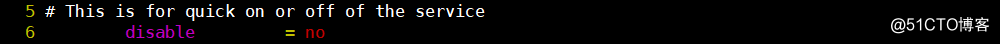

xinetd的配置文件是/etc/xinetd.conf,但是它只包括几个默认值及/etc/xinetd.d目录中的配置文件。如果要启用或禁用某项xinetd服务,编辑位于/etc/xinetd.d目录中的配置文件。例如,disable属性被设为yes,表示该项服务已禁用;disable属性被设为no,表示该项服务已启用。/etc/xinetd.conf有许多选项,下面是RHEL 4.0的/etc/xinetd.conf。

# Simple configuration file for xinetd

# Some defaults, and include /etc/xinetd.d/

defaults

{

instances = 60

log_type = SYSLOG authpriv

log_on_success = HOST PID

log_on_failure = HOST

cps = 25 30

}

includedir /etc/xinetd.d

— instances = 60:表示最大连接进程数为60个。

— log_type = SYSLOG authpriv:表示使用syslog进行服务登记。

— log_on_success= HOST PID:表示设置成功后记录客户机的IP地址的进程ID。

— log_on_failure = HOST:表示设置失败后记录客户机的IP地址。

— cps = 25 30:表示每秒25个入站连接,如果超过限制,则等待30秒。主要用于对付拒绝服务攻击。

— includedir /etc/xinetd.d:表示告诉xinetd要包含的文件或目录是/etc/xinetd.d。

2) /etc/xinetd.d/*

下面以/etc/xinetd.d/中的一个文件(rsync)为例。

service rsync

{

disable = yes

socket_type = stream

wait = no

user = root

server = /usr/bin/rsync

log_on_failure += USERID

}

下面说明每一行选项的含义。

— disable = yes:表示禁用这个服务。

— socket_type = stream:表示服务的数据包类型为stream。

— wait = no:表示不需等待,即服务将以多线程的方式运行。

— user = root:表示执行此服务进程的用户是root。

— server = /usr/bin/rsync:启动脚本的位置。

— log_on_failure += USERID:表示设置失败时,UID添加到系统登记表。

5 配置xinetd

1) 格式

/etc/xinetd.conf中的每一项具有下列形式:

service service-name

{

……

}

其中service是必需的关键字,且属性表必须用大括号括起来。每一项都定义了由service-name定义的服务。

service-name是任意的,但通常是标准网络服务名,也可增加其他非标准的服务,只要它们能通过网络请求激活,包括localhost自身发出的网络请求。有很多可以使用的属性,稍后将描述必需的属性和属性的使用规则。

操作符可以是=、+=或-=。所有属性可以使用=,其作用是分配一个或多个值,某些属性可以使用+=或-=,其作用分别是将其值增加到某个现存的值表中,或将其值从现存值表中删除。

2) 配置文件

相关的配置文件如下:

/etc/xinetd.conf

/etc/xinetd.d/* //该目录下的所有文件

/etc/hosts.allow

/etc/hosts.deny

3) disabled与enabled

前者的参数是禁用的服务列表,后者的参数是启用的服务列表。他们的共同点是格式相同(属性名、服务名列表与服务中间用空格分开,例如disabled = in.tftpd in.rexecd),此外,它们都是作用于全局的。如果在disabled列表中被指定,那么无论包含在列表中的服务是否有配置文件和如何设置,都将被禁用;如果enabled列表被指定,那么只有列表中的服务才可启动,如果enabled没有被指定,那么disabled指定的服务之外的所有服务都可以启动。

4) 注意问题

① 在重新配置的时候,下列的属性不能被改变:socket_type、wait、protocol、type;

② 如果only_from和no_access属性没有被指定(无论在服务项中直接指定还是通过默认项指定),那么对该服务的访问IP将没有限制;

③ 地址校验是针对IP地址而不是针对域名地址。

6 xinetd防止拒绝服务攻击(Denial of Services)的原因

xinetd能有效地防止拒绝服务攻击(Denial of Services)的原因如下。

1) 限制同时运行的进程数

通过设置instances选项设定同时运行的并发进程数:

instances=20

当服务器被请求连接的进程数达到20个时,xinetd将停止接受多出部分的连接请求。直到请求连接数低于设定值为止。

2) 限制一个IP地址的最大连接数

通过限制一个主机的最大连接数,从而防止某个主机独占某个服务。

per_source=5

这里每个IP地址的连接数是5个。

3) 限制日志文件大小,防止磁盘空间被填满

许多攻击者知道大多数服务需要写入日志。入侵者可以构造大量的错误信息并发送出来,服务器记录这些错误,可能就造成日志文件非常庞大,甚至会塞满硬盘。同时会让管理员面对大量的日志,而不能发现入侵者真正的入侵途径。因此,限制日志文件大小是防范拒绝服务攻击的一个方法。

log_type FILE.1 /var/log/myservice.log 8388608 15728640

这里设置的日志文件FILE.1临界值为8MB,到达此值时,syslog文件会出现告警,到达15MB,系统会停止所有使用这个日志系统的服务。

4) 限制负载

xinetd还可以使用限制负载的方法防范拒绝服务攻击。用一个浮点数作为负载系数,当负载达到这个数目的时候,该服务将暂停处理后续的连接。

max_load = 2.8

上面的设定表示当一项系统负载达到2.8时,所有服务将暂时中止,直到系统负载下降到设定值以下。

说明 要使用这个选项,编译时应加入“--with-loadavg”,xinetd将处理max-load配置选项,从而在系统负载过重时关闭某些服务进程,来实现防范某些拒绝服务攻击。

5) 限制所有服务器数目(连接速率)

xinetd可以使用cps选项设定连接速率,下面的例子:

cps = 25 60

上面的设定表示服务器最多启动25个连接,如果达到这个数目将停止启动新服务60秒。在此期间不接受任何请求。

6) 限制对硬件资源的利用

通过rlimit_as和rlimit_cpu两个选项可以有效地限制一种服务对内存、中央处理器的资源占用:

rlimit_as = 8M

rlimit_cpu=20

上面的设定表示对服务器硬件资源占用的限制,最多可用内存为8MB,CPU每秒处理20个进程。

xinetd的一个重要功能是它能够控制从属服务可以利用的资源量,通过它的以上设置可以达到这个目的,有助于防止某个xinetd服务占用大量资源,从而导致“拒绝服务”情况的出现。

来源 http://blog.51cto.com/13525470/2060765

一、Linux守护进程与初始化进程

1. 什么是守护进程

Linux服务器的主要任务就是为本地或远程用户提供各种服务。通常Linux系统上提供服务的程序是由运行在后台的守护进程(Daemon)来执行。一个实际运行中的Linux系统一般会有多个这样的程序在运行。这些后台守护进程在系统开机后就运行了,并且在时刻地监听前台客户地服务请求,一旦客户发出了服务请求,守护进程便为它们提供服务。Windows系统中的守护进程被称为“服务”。

按照服务类型,守护进程可以分为如下两类:

系统守护进程:如crond(周期任务)、rsyslogd(日志服务)、cpus等;

网络守护进程:如sshd、httpd、xinetd(托管)等。

2. 什么是守护进程

系统初始化进程是一个特殊的的守护进程,其PID为1,它是所有其他守护进程的父进程或者祖先进程。也就是说,系统上所有的守护进程都是由系统初始化进程进行管理的(如启动、停止等)。

在Linux的发展历史过程中,使用过3种Linux初始化系统。

SysVinit

为 UNIX System V 系统创建的;

RHEL/CentOS 5及之前的版本一直使用。

Upstart

由Ubuntu创建的;

RHEL/CentOS 6 使用Upstart。

Systemd

先进的初始化系统;

RHEL/CentOS 7使用Systemd。

二、Linux独立启动和超级守护进程

如果用两个比喻来形容两类守护进程的话,一般会用银行的业务处理窗口来类比:

独立启动守护进程:银行里有一种单服务的窗口,像取钱,存钱等窗口,这些窗口边上始终会坐着一个人,如果有人来取钱或存钱,可以直接到相应的窗口去办理,这个处理单一服务的始终存在的人就是独立启动的守护进程。

超级守护进程:银行里还有一种窗口,提供综合服务,像汇款,转账,提款等业务;这种窗口附近也始终坐着一个人(xinet),她可能不提供具体的服务,提供具体服务的人在里面闲着聊天啊,喝茶啊,但是当有人来汇款时他会大声喊一句,小王,有人汇款啦,然后里面管汇款的小王会立马跑过来帮忙办完汇款业务。其他的人继续聊天,喝茶。这些负责具体业务的人我们就称之为超级守护进程。当然可能汇款人会有一些规则,可能不能往北京汇款,他就会提早告诉xinet,所以如果有人来汇款想汇往北京的话,管理员就直接告诉他这个我们这里办不到的,于是就根本不会去喊汇款员了,相当于提供了一层管理机制。

针对这种窗口还存在多线程和单线程的区别:

多线程:将所有用户的要求都提上来,里面的人都别闲着了,都一起干活吧;

单线程:大家都排好队了,一个一个来,里面的人同一时间只有一个人在工作。

三、Linux守护进程运行方式

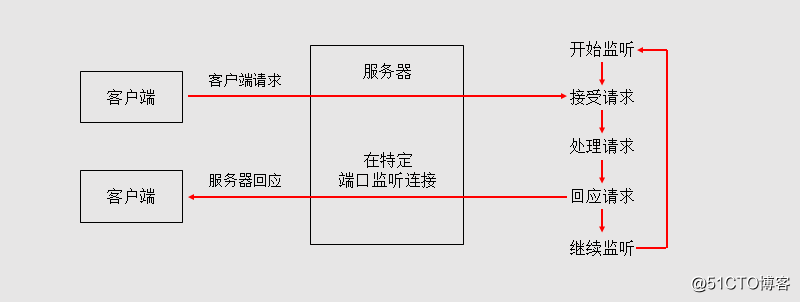

1. 独立运行(stand-alone)的守护进程

独立运行的守护进程由init脚本负责管理,所有独立运行的守护进程的脚本在/etc/rc.d/init.d/目录下。系统服务都是独立运行的守护进程,包括syslogd和cron等。独立运行的守护进程的工作方式称做stand-alone,它是UNIX传统的C/S模式的访问模式。

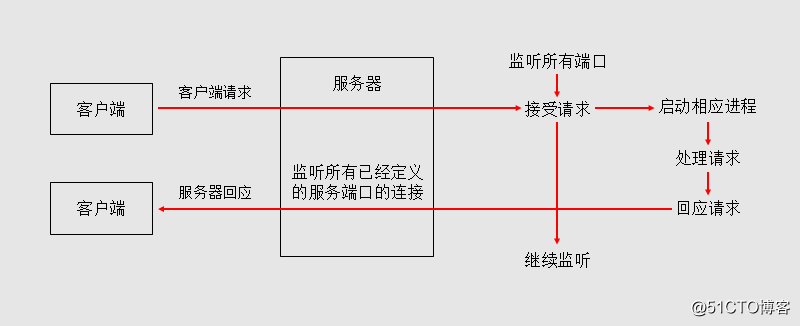

2.xinetd模式运行独立的守护进程

从守护进程的概念可以看出,对于系统所要通过的每一种服务,都必须运行一个监听某个端口连接所发生的守护进程,这意味着资源浪费。为了解决这个问题,Linux引进了"网络守护进程服务程序"的概念。也就是xinted(extended internet daemon)。xinetd能够同时监听多个指定的端口,在接受用户请求时,它能够根据用户请求的端口的不同,启动不同的网络服务进程来处理这些用户请求。可以把xinetd看做一个管理启动服务的管理服务器,它决定把一个客户请求交给哪个程序处理,然后启动相应的守护进程。xinetd无时不在运行并监听它所管理的所有端口上的服务。当某个要连接它管理的某项服务的请求到达时,xinetd就会为该服务启动合适的服务器。

四、Xinetd托管服务简介

Xinetd 托管服务。又名:超级守护进程,可以把一些小服务放到xinetd里进行托管。拖管后的好处就是可以使用xinetd强大的参数来控制这些服务,并且增强安全性。(比如一个小服务没有一些控制功能,但支持xinetd拖管,你就可以拖管并使用xinetd的参数来控制它)。

Xinetd提供类似于inetd + TCP Wrappers的功能,但是更加强大和安全。后面xinetd已经取代了inetd,并且提供了访问控制、加强的日志和资源管理功能。

TCP Wrappers是一个应用层的访问控制程序,其原理是在服务器向外提供的TCP服务上包裹一层安全检测机制。外来的连接请求首先要通过这层安全检测,获得认证之后才能被系统服务接收。TCP Wrappers的功能有两种实现方式:一种是由tcpd守护进程实现的,常被用于inetd + TCP Wrappers的系统中(如FreeBSD等);另一种是通过每种服务程序调用libwrap.so链接库实现的,即libwrap.so库支持的网络服务程序都能使用TCP Wrappers来实现访问控制,常用于xinetd + TCP Wrappers的系统中(如CentOS等)。

在CentOS中,TCP Wrappers一般是默认安装的,若未安装成功,可以使用如下命令安装:

| # yum -y install tcp_wrappers --安装tcp_wrappers |

五、Xinetd 服务的搭建与配置

1. 配置xinetd的方法

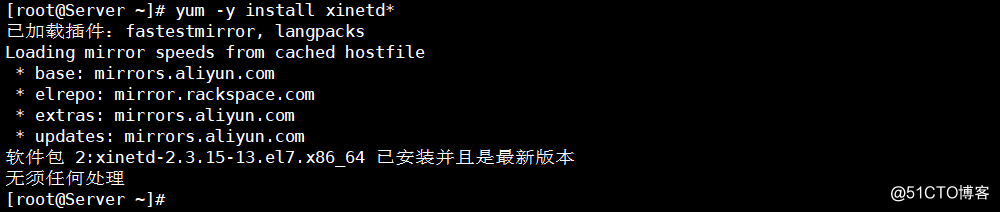

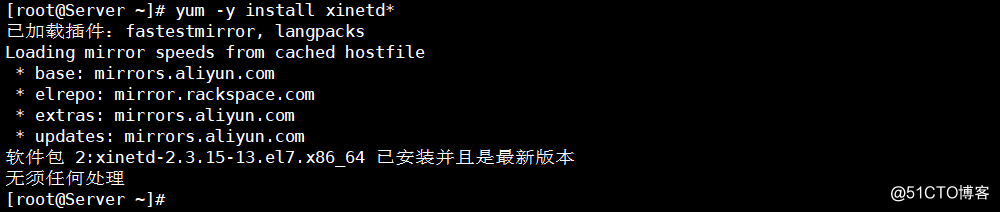

安装xinetd服务

| # yum -y install xinetd* --使用yum安装 |

xinetd服务的主配置文件: /etc/xinetd.conf --保持默认即可

用于存放被托管的服务的目录:/etc/xinetd.d/

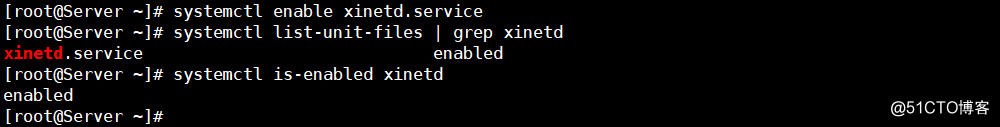

| # systemctl enable xinetd.service --开机启用xinetd服务 |

查看服务是否开机启动:

| # systemctl list-unit-files --列出各种服务开机是否启动 # systemctl list-unit-files | grep xinetd --列出xinetd服务是否开机启动 # systemctl is-enabled xinetd --列出xinetd服务是否开机启动 |

2. 配置实例

例1:以sshd为例,把sshd拖管到xinetd下

sshd服务也有配置文件,为/etc/ssh/sshd_config;但此配置文件功能有限,可以选择拖管sshd服务,来实现额外的功能。

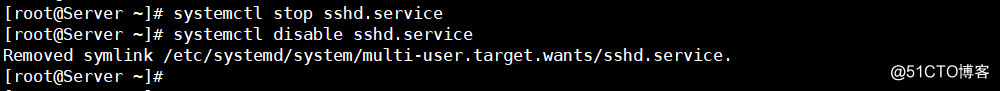

托管前先关闭ssh本身提供的服务

| # systemctl stop sshd.service --关闭ssh服务 # systemctl disable sshd.service --设置为开机不启动(注意:如果你关闭xinetd之后,需要把ssh服务重新启动,不然你不能通过ssh远程连接) |

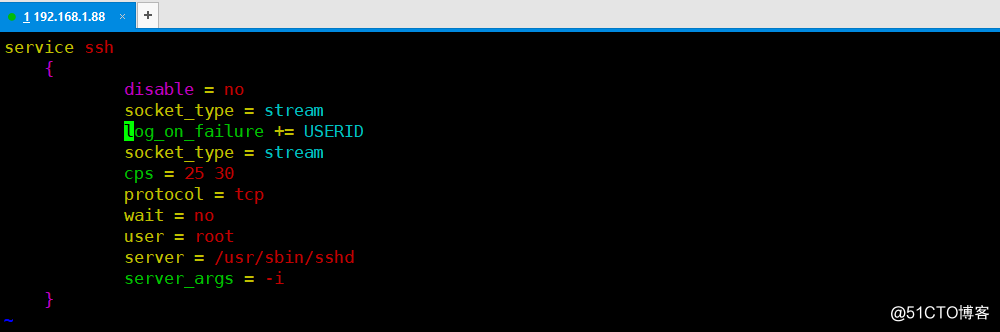

下面开始配置ssh被xinetd托管

| # vim /etc/xinetd.d/ssh --默认是没有这个文件的,需要创建 |

|

1

2

3

4

5

6

7

8

9

10

11

12

13

|

service

ssh

# 代表被托管服务的名称

{

disable = no

# 是否禁用托管服务,no表示开启托管服务

log_on_failure += USERID

# 设置失败时,UID添加到系统登记表

socket_type = stream

# socket连接方式,这个是属于本地方式,对ssh无效

server_args = --daemon

# 设置服务启动时需要的参数

cps = 25 30

# 每秒25个入站连接,如果超过限制,则等待30秒。主要用于对付拒绝服务***

protocol = tcp

# 代表ssh走的是tcp协议连接

wait = no

# 是否并发,这个参数对ssh无效

user = root

# 以什么用户进行启动

server =

/usr/sbin/sshd

# 被托管服务的启动脚本

server_args = -i

# 启动脚本的参数

}

|

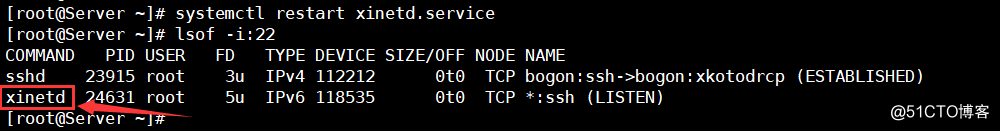

| # systemctl restart xinetd.service --重新启动xinetd服务 # lsof -i:22 --ssh的默认端口为22,可以通过/etc/services查看各个服务的端口

--查看22端口的进程,由sshd变为了xinetd就表示你拖管成功了 |

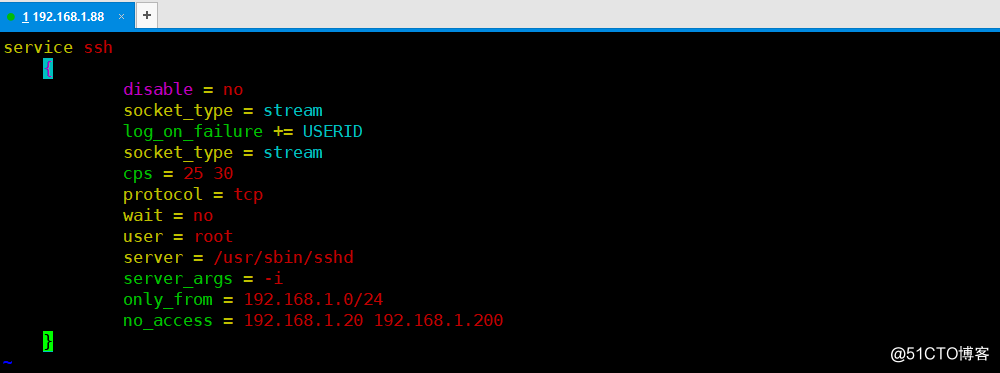

例2:(上面的例子并没有看出拖管与不拖管的区别)

下面在例1 的基础上加上对IP或网段的访问控制功能,这个是ssh服务本身不具备的功能(除非写iptables)

| # vim /etc/xinetd.d/ssh |

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

|

service

ssh

{

disable = no

log_on_failure += USERID

socket_type = stream

server_args = --daemon

cps = 25 30

protocol = tcp

wait = no

user = root

server =

/usr/sbin/sshd

server_args = -i

only_from = 192.168.1.0

/24

# 表示允许1网段访问

no_access = 192.168.1.20 192.168.1.200

# 表示只能1网段访问,但1网段里的20和200这两IP不能访问

}

|

| # systemctl restart xinetd.service --重新启动xinetd服务 |

修改后重新启动xinetd服务再去客户端进行测试

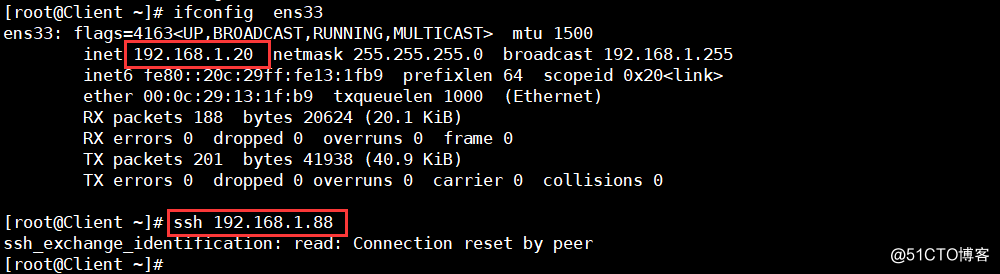

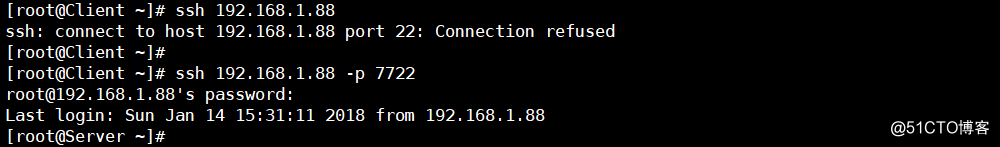

| # ifconfig ens33 --查看客户端IP # ssh 192.168.1.88 --ssh连接服务器 |

IP为192.168.1.88的拒绝客户端远程连接。因为在服务器里面做了xinetd托管设置:192.168.1.20的IP不能连接服务器。

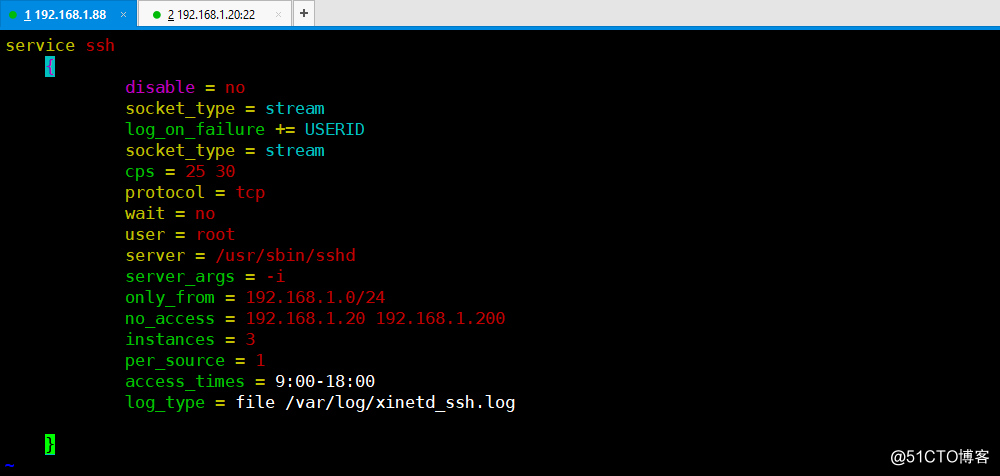

例3:在例2 的基础再加一些功能(man xinetd.conf)

1、控制这个服务最多只能3个连接,每个源IP只能1个连接;

2、控制只能9:00到18:00才能ssh连接;

3、指定日志记录到/var/log/xinetd_ssh.log里。

| # vim /etc/xinetd.d/ssh |

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

|

service

ssh

{

disable = no

log_on_failure += USERID

socket_type = stream

server_args = --daemon

cps = 25 30

protocol = tcp

wait = no

user = root

server =

/usr/sbin/sshd

server_args = -i

only_from = 192.168.1.0

/24

no_access = 192.168.1.20 192.168.1.200

instances = 3

# 最大连接数为3

per_source = 1

# 每个源IP只能有1个连接

access_times = 9:00-18:00

# 只能9:00到18:00才能ssh连接

log_type =

file

/var/log/xinetd_ssh

.log

# 指定日志记录到/var/log/xinetd_ssh.log里

}

|

| # systemctl restart xinetd.service --重新启动xinetd服务 |

修改好以后大家在客户端进行测试,修改时间,查看log_type指定的路径下是否有xinetd_ssh.log。这里就不一一举列验证了。

例4:修改ssh服务的连接端口

(1)修改ssh服务的连接端口

| # vim /etc/xinetd.d/ssh |

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

|

service

ssh

{

disable = no

log_on_failure += USERID

socket_type = stream

server_args = --daemon

cps = 25 30

protocol = tcp

wait = no

user = root

server =

/usr/sbin/sshd

server_args = -i

only_from = 192.168.1.0

/24

no_access = 192.168.1.20 192.168.1.200

instances = 3

per_source = 1

access_times = 9:00-18:00

log_type =

file

/var/log/xinetd_ssh

.log

port = 7722

# 指定ssh的连接端口为7722

}

|

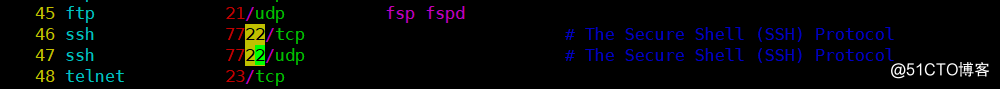

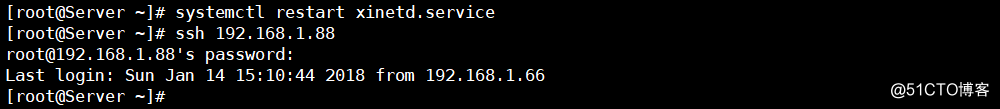

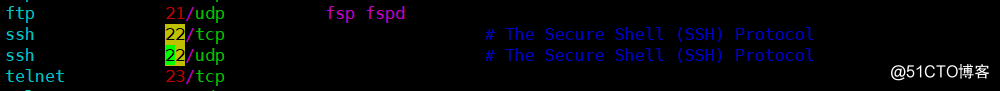

(2)将ssh服务的端口改为7722

| # vim /etc/services --修改ssh服务端口 46 ssh 7722/tcp # The Secure Shell (SSH) Protocol --将ssh的tcp端口改为7722 47 ssh 7722/udp # The Secure Shell (SSH) Protocol --将ssh的udp端口改为7722 |

注意:这个端口7722不能和其他服务的端口相同,可以在/etc/services文件中查找是否有只有ssh的端口为7722。

端口改了以后,客户端访问是要使用ssh 192.168.1.88 -p 7722,但我自己连自己不用加-p 7722,因为我默认就是用7722来连接。这也就是说/etc/services里的端口也决定了你做为客户端去访问别人的默认端口。

重启xinetd服务后通过lsof -i:7722来查看ssh是否被托管

(3)配置文件改动后需要重启xinetd服务

| # systemctl restart xinetd.service --重新启动xinetd服务 |

(4)验证以上配置的参数是否生效

服务器:自己连接自己,不需加端口号

客户端:需要加端口号

(5)测试完后将端口改回22

| # vim /etc/services --修改ssh服务端口 46 ssh 22/tcp # The Secure Shell (SSH) Protocol --将ssh的tcp端口改回22 47 ssh 22/udp # The Secure Shell (SSH) Protocol --将ssh的udp端口改回22

# systemctl restart xinetd.service --重新启动xinetd服务 |

六、Xinetd 时间同步

由于硬件的原因,机器或多或少的根标准时间对不上,一个月的误差几秒到几分钟不等。对于服务器来说时间不准,会有很多麻烦。那么我们就使用Xinetd搭建时间同步服务器。

| # yum -y install xinetd* --使用yum安装 |

| # vim /etc/xinetd.d/time-dgram --udp 6 disable = no --将yes改为no |

| # vim /etc/xinetd.d/time-stream --tcp 6 disable = no --将yes改为no |

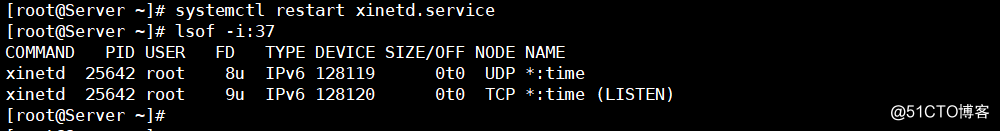

| # systemctl restart xinetd.service --重新启动xinetd服务 |

| # lsof -i:37 |

客户端要同步服务器时间,用下面的命令就可以了

| # rdate -s 192.168.1.88 --这里写服务器的IP |

总结:如果你想实现你公司服务器的所有时间与北京时间一致。可以用一台能上外网的服务器去同步公网上的时间服务器,然后把这台也配置成时间服务器,其它的机器通过内网定时同步就可以了。

====================

http://phl.iteye.com/blog/1815778

centos在线安装

yum -y install xinetd

【知识点】

标准http响应文件内容

HTTP/1.1 200 OK

Server: Apache-Coyote/1.1

Content-Length: 0

Date: Wed, 27 Feb 2013 02:34:36 GMT

ubuntu下安装(系统级工具,一般不自定义安装)

apt-get install xinetd

【创建个服务脚本】

/root/shell/httpok.sh

#!/bin/sh

/bin/echo -e "HTTP/1.1 200 OK"

/bin/echo -e "Content-Type: text/plain"

/bin/echo -e "Content-Length: 18"

/bin/echo -e "Connection: close"

/bin/echo -e ""

/bin/echo -e "httpok is running."

/bin/echo -e ""

修改脚本权限(给user可执行权限)

chmod 755 /root/shell/httpok.sh

【创建xinetd服务】

vi /etc/xinetd.d/httpok

service my_httpok

{

flags = REUSE

socket_type = stream

#port = 9201

wait = no

user = root

server = /root/shell/httpok.sh

#log_on_failure += USERID

disable = no

#only_from = 192.168.5.0/24

#recommended to put the IPs that need to connect exclusively (security purposes)

}

【修改端口,方法有2种】

1.默认依赖/etc/services,此时/etc/xinetd.d/httpok这个文件配置的port无效,所以不需要配置

vi /etc/services

my_httpok 9201/tcp

2.解除依赖/etc/services

此时/etc/xinetd.d/httpok这个文件配置里需要加上

type = UNLISTED

port = 9201

【重启服务,测试端口访问】

service xinetd restart

curl http://127.0.0.1:9201/

==========================