- 1无线传感器网络:物理层设计_无线通信物理层设计有哪些

- 2Django+Jquery+Bootstrap Modal+Iframe使用异步机制上传文件实现方法_django+bootstrap+jquery做一个上报数据网站

- 3Linux下 TCP 连接限制如何解除,解决socket高并发连接数限制,tcp默认1024个连接_socket 限制

- 4ConstraintLayout使用_constraintlayout root宽度0.7

- 5躺平不可取,躺赢不可能,最好的时代躺平,是最差的生存策略_躺赢不可能 躺平不可取

- 6python脚本自动合并手机端B站视频缓存_自动整合手机文件视频

- 7快速了解小程序中的点击事件bindtap和catchtap的区别?_小程序 点击列表中的单元格 bindtap

- 8Unity【Dynamic Bone】- 关于人物模型头发、衣物等细节的处理

- 9YDOOK:Android Studio: Gradle build.gradle 文件最初状态内容代码设置_build.gradle(my application)初始代码

- 10java实现超级玛丽游戏(附完整源码)_超级玛丽java源码

计算机网络实验报告_1.在两次ping实验中,向本地主机以及远程主机发送请求报文时,两个请求报文的目的i

赞

踩

验证性实验

1、Ipconfig

ipconfig 是微软操作系统的计算机上用来控制网络连接的一个命令行工具。它的主要用来显示当前网络连接的配置信息(/all 参数)。

(1)实作一

使用 Ipconfig/all 查看计算机的网络配置,尽可能明白每行的意思,特别注意 IP 地址、子网掩码 Subnet Mask、网关 Gateway。

IP地址:IP是32位二进制数据,通常以十进制表示(即最大值为255.255.255.255)。我的IP地址是10.60.55.137

子网掩码:子网掩码可以与IP地址做与运算,得出自己的网络号。我的子网掩码是255.254.0.0,与运 算后得出我自己IP的网络号10.60.0.0。

网关:网关在网络层以上实现网络互连,是最复杂的网络互连设备,仅用于两个高层协议不同的网络互连。网关既可以用于广域网互连,也可以用于局域网互连。

(2)实作二

使用 ipconfig/all 查看旁边计算机的网络配置,看看有什么异同。

你的计算机和旁边的计算机是否处于同一子网,为什么?

物理地址,IP地址不同,默认网关相同。属于同一子网。10.60.55.137/15 10.60.57.248/15 子网掩码同为255.254.0.0 ,IP地址与子网掩码做 与运算可知处于同一网络00010100.00111100.00000000.00000000(10.60.0.0)

2、ping

PING (Packet Internet Groper),因特网包探索器,用于测试网络连接量的程序 。ping 是工作在 TCP/IP 网络体系结构中应用层的一个服务命令, 主要是向特定的目的主机发送 ICMP(Internet Control Message Protocol 因特网报文控制协议)Echo 请求报文,测试目的站是否可达及了解其有关状态。

(1)实作一

要测试到某计算机如 重庆交通大学 Web 服务器的连通性,可以使用 ping www.baidu.com 命令,也可直接使用ip地址

请掌握使用该命令后屏幕显示的反馈回来信息的意思,如:TTL、时间等。

时间:从本机发出ping包到收到对方回复所用时间。

TTL:各个系统默认TTL值不同,我的电脑TTL默认为128,表示数据包的生存时间,每经过一次路由,就会减1,直至为0,就会被路由器丢弃,可以防止数据包在网络中循环传输。

(2)实作二

使用 ping/? 命令了解该命令的各种选项并实际使用。

实际使用:ping -i TTL

假设你不能 ping 通某计算机或 IP,但你确定该计算机和你之间的网络是连通的,那么可能的原因是什么?该如何处理能保证 ping 通?

可能的原因:

-

对方关机/ip不存在

-

网段不同,通过路由也无法找到

-

防火墙设置,过滤了ping发出的ICMP数据包。

-

网线故障

常见排查方法:

-

先ping 127.0.0.1,如果无法ping通,则本机TCP/IP 配置即网卡状态异常。

-

再ping 本地IP,如果无法ping通,则本机网络软件硬件无法正常工作。

3、tracert

TRACERT (Trace Route 的组合缩写),也称为路由追踪,该命令行程序可用于跟踪 Internet 协议 (IP) 数据包传送到目标地址时经过的路径。

(1)实作一

要了解到某计算机如 www.baidu.com 中间经过了哪些节点(路由器)及其它状态,可使用 tracert www.baidu.com 命令,查看反馈的信息,了解节点的个数。

ping.pe 这个网站可以探测从全球主要的 ISP 到某站点如:https://qige.io 的线路状态,当然也包括各线路到该主机的路由情况

tracert 能告诉我们路径上的节点以及大致的延迟等信息,那么它背后的原理是什么?本问题可结合第二部分的 Wireshark 实验进行验证。

通过向目标发送发送若干ICMP类的回应数据包,这些数据包的TTL依次1从递增,CMP数据包每经过一个路由器都会将TTL减1,直到目标响应或 TTL 达到最大值,从而确定路由。首先是TTL为1的包发出,收到响应后,再发出TTL为2的包,以此类推,直到确认路由。

在以上两个实作中,如果你留意路径中的节点,你会发现无论是访问百度还是棋歌教学网,路径中的第一跳都是相同的,甚至你应该发现似乎前几个节点都是相同的,你的解释是什么?

因为我们所连接的都是学校的子网,要访问其他网站的话,必须要经过学校网路路由才能转跳到外部的网络。

在追踪过程中,你可能会看到路径中某些节点显示为 * 号,这是发生了什么?

某些路由器不经询问直接丢弃 TTL 过期的数据包,因此没有回应。

四、ARP

ARP(Address Resolution Protocol)即地址解析协议,是用于根据给定网络层地址即 IP 地址,查找并得到其对应的数据链路层地址即 MAC地址的协议。 ARP 协议定义在 1982 年的 RFC 826。

(1)实作一

运行 arp -a 命令查看当前的 arp 缓存, 请留意缓存了些什么。

然后 ping 一下你旁边的计算机 IP(注意,需保证该计算机的 IP 没有出现在 arp 缓存中,或者使用 arp -d * 先删除全部缓存),再次查看缓存,你会发现一些改变,请作出解释。

(2)实作二

请使用 arp /? 命令了解该命令的各种选项。

(3)实作三

一般而言,arp 缓存里常常会有网关的缓存,并且是动态类型的。

假设当前网关的 IP 地址是 192.168.0.1,MAC 地址是 5c-d9-98-f1-89-64,请使用 arp -s 192.168.0.1 5c-d9-98-f1-89-64 命令设置其为静态类型的。

(这里的ip地址是隔离点的,不再是学校的ip10.60.55.137)

在实作三中,为何缓存中常常有网关的信息?

记录访问过的MAC地址,下次方便使用,而不用频繁的去向对方获取MAC地址。

我们将网关或其它计算机的 arp 信息设置为静态有什么优缺点?

优点:稳定性更佳,静态ip可以更稳定,可以作属于自己的网站和服务器,便于管理,静态ip能通过ip地址远程访问对应电脑。

缺点: 价格昂贵,静态ip要采用用专线上网的计算机才拥有固定的所以也需要比较昂贵的费用。

五、DHCP

DHCP(Dynamic Host Configuration Protocol)即动态主机配置协议,是一个用于 IP 网络的网络协议,位于 OSI 模型的应用层,使用 UDP 协议工作,主要有两个用途:

简单的说,DHCP 可以让计算机自动获取/释放网络配置。

(1)实作一

一般地,我们自动获取的网络配置信息包括:IP 地址、子网掩码、网关 IP 以及 DNS 服务器 IP 等。使用 ipconfig/release 命令释放自动获取的网络配置,并用 ipconfig/renew 命令重新获取,了解 DHCP 工作过程和原理。

在Windows系统下,如果由于某种原因计算机不能获取 DHCP 服务器的配置数据,那么Windows将会根据某种算法自动配置为 169.254.x.x 这样的 IP 地址。显然,这样的 IP 以及相关的配置信息是不能让我们真正接入 Internet 的,为什么?既然不能接入 Internet,那么Winodws系统采用这样的方案有什么意义?

在IP网络里,每台主机接入网络都需要一个IP地址,DHCP服务器会为接入网络的计算机自动分配IP地址,但特殊情况下,DHCP分配失败或者没有DHCP服务器时,机器可以自己分配一个IP来完成这个工作。

六、netstat

无论是使用 TCP 还是 UDP,任何一个网络服务都与特定的端口(Port Number)关联在一起。因此,每个端口都对应于某个通信协议/服务。

netstat(Network Statistics)是在内核中访问网络连接状态及其相关信息的命令行程序,可以显示路由表、实际的网络连接和网络接口设备的状态信息,以及与 IP、TCP、UDP 和 ICMP 协议相关的统计数据,一般用于检验本机各端口的网络服务运行状况。

(1)实作一

Windows 系统将一些常用的端口与服务记录在 C:\WINDOWS\system32\drivers\etc\services 文件中,请查看该文件了解常用的端口号分配。

(2)实作二

使用 netstat -an 命令,查看计算机当前的网络连接状况。更多的 netstat 命令选项,可参考上面链接 4 和 5 。

七、DNS

DNS(Domain Name System)即域名系统,是互联网的一项服务。它作为将域名和 IP 地址相互映射的一个分布式数据库,能够使人更方便地访问互联网。DNS 使用 TCP 和 UDP 的 53 号端口。

(1)实作一

Windows 系统将一些固定的/静态的 DNS 信息记录在 C:\WINDOWS\system32\drivers\etc\hosts 文件中,如我们常用的 localhost 就对应 127.0.0.1 。请查看该文件看看有什么记录在该文件中。

(2)实作二

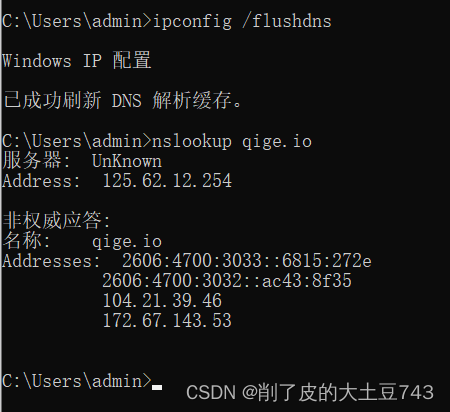

解析过的 DNS 记录将会被缓存,以利于加快解析速度。请使用 ipconfig /displaydns 命令查看。我们也可以使用 ipconfig /flushdns 命令来清除所有的 DNS 缓存。

(2)实作三

使用 nslookup qige.io 命令,将使用默认的 DNS 服务器查询该域名。当然你也可以指定使用 CloudFlare(1.1.1.1)或 Google(8.8.8.8) 的全球 DNS 服务器来解析,如:nslookup qige.io 8.8.8.8

八、cache

cache 即缓存,是 IT 领域一个重要的技术。我们此处提到的 cache 主要是浏览器缓存。

浏览器缓存是根据 HTTP 报文的缓存标识进行的,是性能优化中简单高效的一种优化方式了。一个优秀的缓存策略可以缩短网页请求资源的距离,减少延迟,并且由于缓存文件可以重复利用,还可以减少带宽,降低网络负荷。

(1)实作一

打开 Chrome 或 Firefox 浏览器,访问 https://qige.io ,接下来敲 F12 键 或 Ctrl + Shift + I 组合键打开开发者工具,选择 Network 面板后刷新页面,你会在开发者工具底部看到加载该页面花费的时间。请进一步查看哪些文件被 cache了,哪些没有。

除了qige.io.html,其余都被磁盘或者内存所缓存

(2)实作二

接下来仍在 Network 面板,选择 Disable cache 选项框,表明当前不使用 cache,页面数据全部来自于 Internet,刷新页面,再次在开发者工具底部查看加载该页面花费的时间。你可比对与有 cache 时的加载速度差异。

加载耗时增加,没有使用磁盘或者内存的缓存,需要等待资源的获取。

Wireshark实验

一、数据链路层

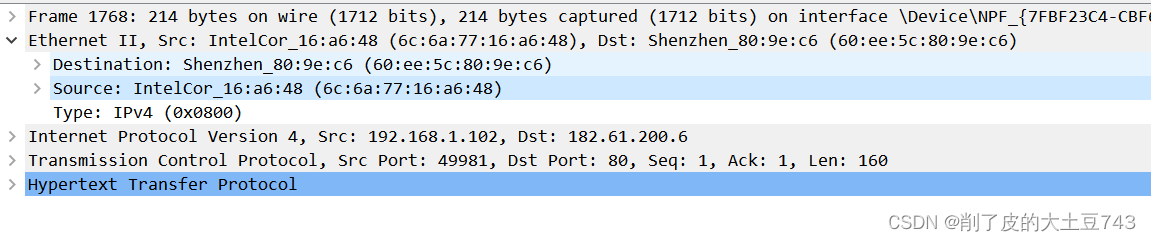

实作一 熟悉 Ethernet 帧结构

使用 Wireshark 任意进行抓包,熟悉 Ethernet 帧的结构,如:目的 MAC、源 MAC、类型、字段等。

目的MAC:(60:6a:5c:80:9e:c6)

源MAC:(6c:6a:77:16:a6:48)

类型:IPv4(0x0800)

字段:封装的IP包

你会发现 Wireshark 展现给我们的帧中没有校验字段,请了解一下原因。

这是因为有时校验和会由网卡计算,这时wireshark抓到的本机发送的数据包的校验和都是错误的,所以默认关闭了WireShark自己的校验。

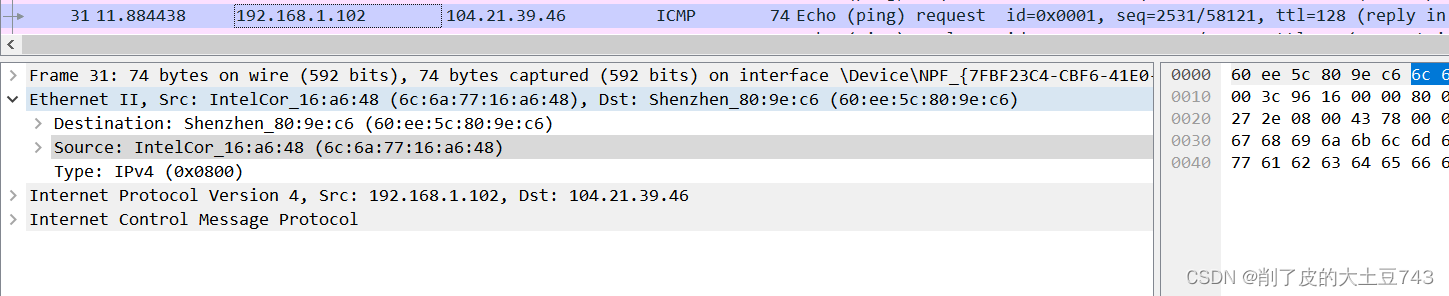

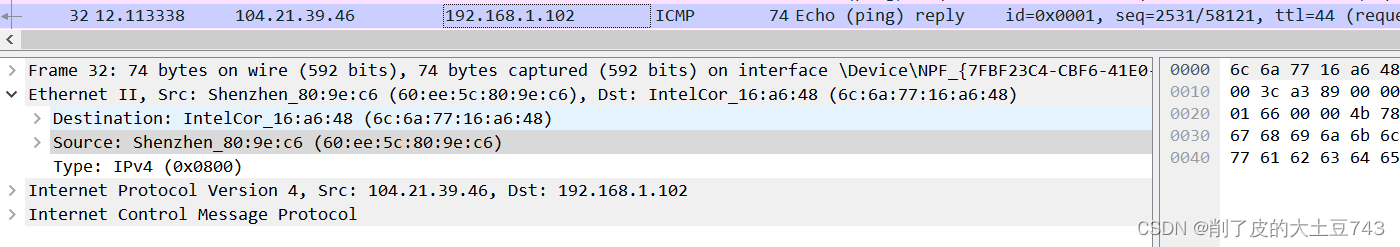

实作二 了解子网内/外通信时的 MAC 地址

ping 你旁边的计算机(同一子网),同时用 Wireshark 抓这些包(可使用 icmp 关键字进行过滤以利于分析),记录一下发出帧的目的 MAC 地址以及返回帧的源 MAC 地址是多少?这个 MAC 地址是谁的?

(因为被隔离后返家,同一子网的其他ip我不知道)。结论:发出帧的目的MAC地址和返回帧的源MAC地址都是该子网下的被访问计算机的MAC地址。

然后 ping qige.io (或者本子网外的主机都可以),同时用 Wireshark 抓这些包(可 icmp 过滤),记录一下发出帧的目的 MAC 地址以及返回帧的源 MAC 地址是多少?这个 MAC 地址是谁的?

发出帧的目的 MAC 地址:(60:ee:5c:80:9e:c6)

返回帧的源 MAC 地址:(60:ee:5c:80:9e:c6)

这个 MAC 地址是谁的:默认网关的MAC地址

(3)实作三 掌握 ARP 解析过程

为防止干扰,先使用 arp -d * 命令清空 arp 缓存

ping 你旁边的计算机(同一子网),同时用 Wireshark 抓这些包(可 arp 过滤),查看 ARP 请求的格式以及请求的内容,注意观察该请求的目的 MAC 地址是什么。再查看一下该请求的回应,注意观察该回应的源 MAC 和目的 MAC 地址是什么。

再次使用 arp -d * 命令清空 arp 缓存

然后 ping qige.io (或者本子网外的主机都可以),同时用 Wireshark 抓这些包(可 arp 过滤)。查看这次 ARP 请求的是什么,注意观察该请求是谁在回应。

不出子网不需要经过网关,所以得到的MAC地址是对方主机的。出子网的话,则需要经过网关,所以目的MAC是网关的。

通过以上的实验,你应该会发现,

1.ARP 请求都是使用广播方式发送的

2.如果访问的是本子网的 IP,那么 ARP 解析将直接得到该 IP 对应的 MAC;如果访问的非本子网的 IP, 那么 ARP 解析将得到网关的 MAC。

请问为什么?

ARP请求以广播方式发送,这样子网内所有主机都能收到。当访问本子网的主机时,ARP解析协议将会直接得到该ip对应的MAC地址。当访问非本子网的主机时,则需要出网关,所以ARP解析协议将会直接得到网关MAC地址

二、网络层

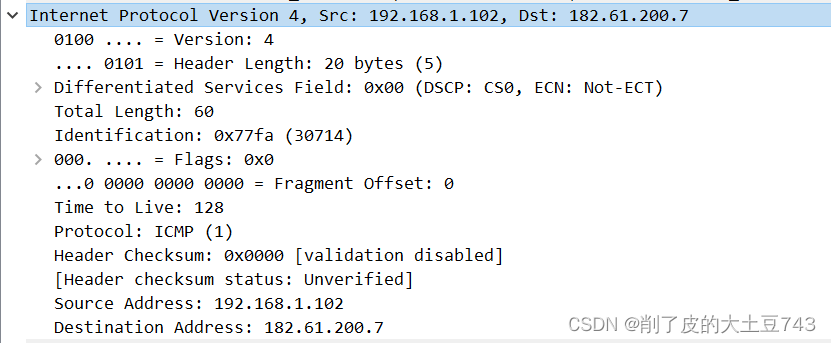

实作一 熟悉 IP 包结构

使用 Wireshark 任意进行抓包(可用 ip 过滤),熟悉 IP 包的结构,如:版本、头部长度、总长度、TTL、协议类型等字段。

版本:Internet Protocol Version 4

头部长度:Header Length:20 bytes

总长度:Total Length:60

TTL:128

协议类型:ICMP

为提高效率,我们应该让 IP 的头部尽可能的精简。但在如此珍贵的 IP 头部你会发现既有头部长度字段,也有总长度字段。请问为什么?

便于传输时识别IP总长度,因为接收端读数据时,接收到数据长度超过1500B就会被返回链路层进行分段,有标明就可以节省时间。

实作二 IP 包的分段与重组

根据规定,一个 IP 包最大可以有 64K 字节。但由于 Ethernet 帧的限制,当 IP 包的数据超过 1500 字节时就会被发送方的数据链路层分段,然后在接收方的网络层重组。

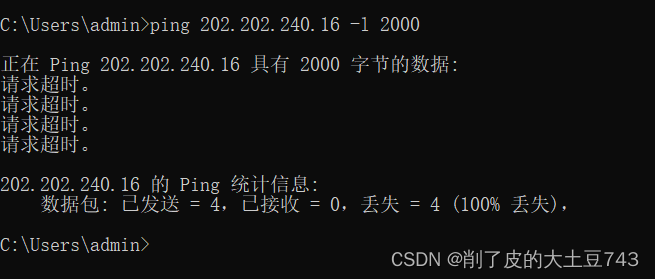

缺省的,ping 命令只会向对方发送 32 个字节的数据。我们可以使用 ping 202.202.240.16 -l 2000 命令指定要发送的数据长度。此时使用 Wireshark 抓包(用 ip.addr == 202.202.240.16 进行过滤),了解 IP 包如何进行分段,如:分段标志、偏移量以及每个包的大小等

分段标志:Identification:0xb4a4 (46244)

偏移量:Offset (8B)

分段与重组是一个耗费资源的操作,特别是当分段由传送路径上的节点即路由器来完成的时候,所以 IPv6 已经不允许分段了。那么 IPv6 中,如果路由器遇到了一个大数据包该怎么办?

丢弃并通知发送方

实作三 考察 TTL 事件

在 IP 包头中有一个 TTL 字段用来限定该包可以在 Internet上传输多少跳(hops),一般该值设置为 64、128等。

在验证性实验部分我们使用了 tracert 命令进行路由追踪。其原理是主动设置 IP 包的 TTL 值,从 1 开始逐渐增加,直至到达最终目的主机。

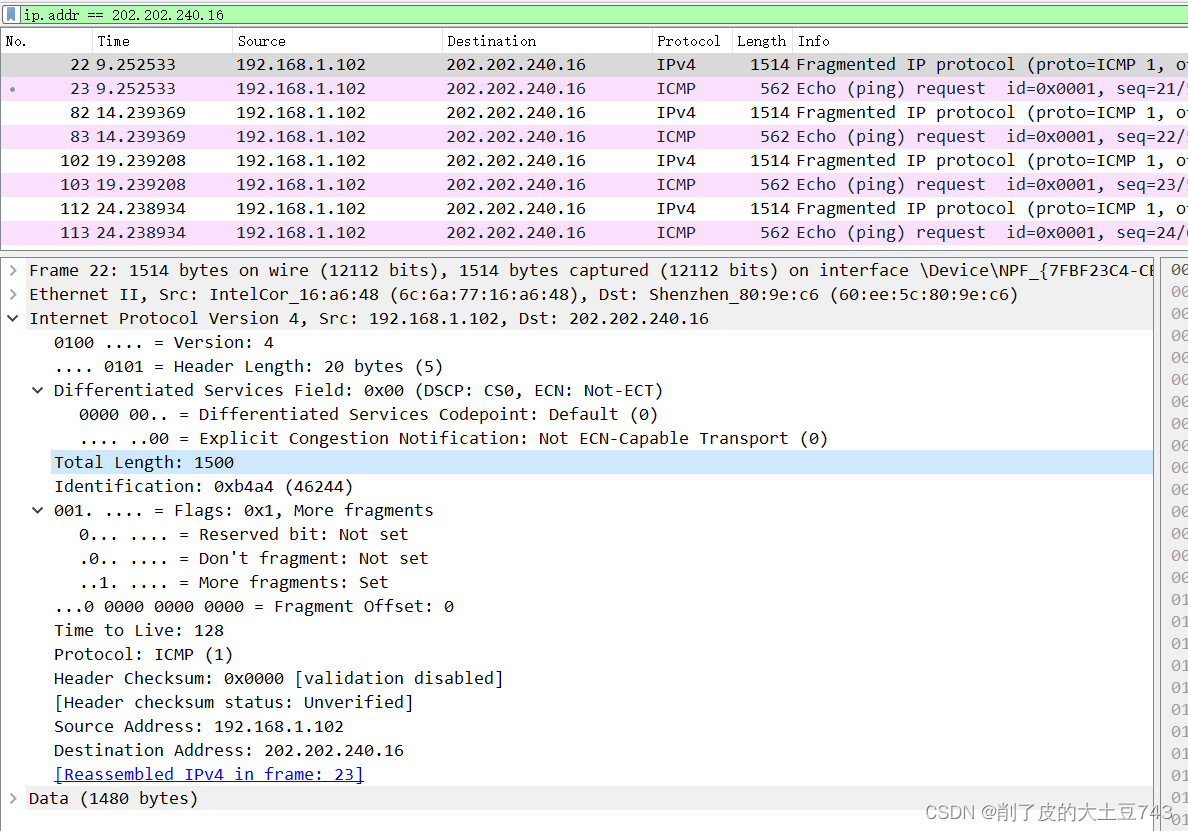

请使用 tracert www.baidu.com 命令进行追踪,此时使用 Wireshark 抓包(用 icmp 过滤),分析每个发送包的 TTL 是如何进行改变的,从而理解路由追踪原理。

TTL由1依次增加,直到达到最大或者找到路由。首先是TTL=1的数据包发出,收到目标响应,再发出TTL=2的数据包,依次类推,直到确定路由。

在 IPv4 中,TTL 虽然定义为生命期即 Time To Live,但现实中我们都以跳数/节点数进行设置。如果你收到一个包,其 TTL 的值为 50,那么可以推断这个包从源点到你之间有多少跳?

如果默认发出包的TTL为128,则经过了78跳。

三、传输层

实作一 熟悉 TCP 和 UDP 段结构

用 Wireshark 任意抓包(可用 tcp 过滤),熟悉 TCP 段的结构,如:源端口、目的端口、序列号、确认号、各种标志位等字段。

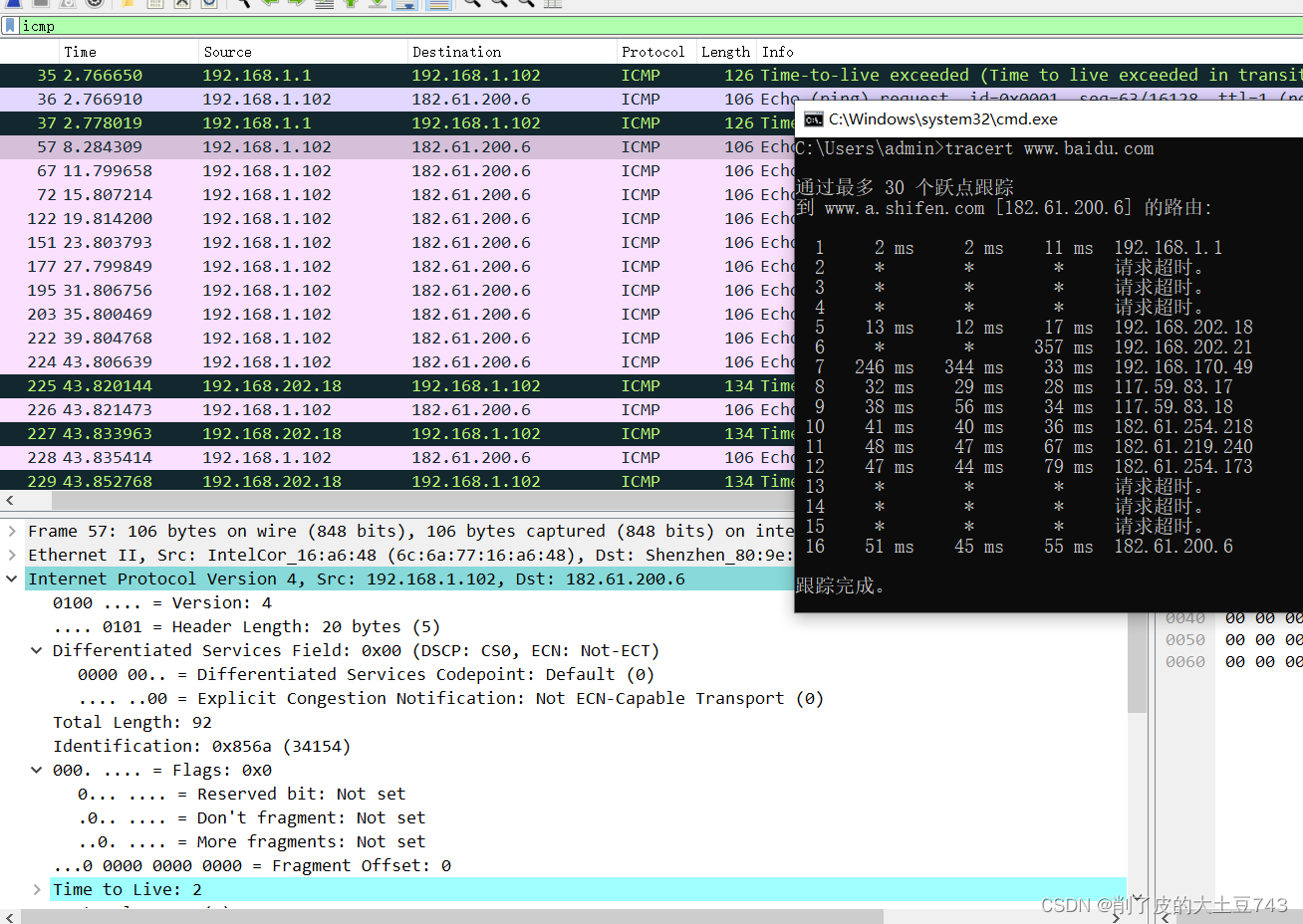

用 Wireshark 任意抓包(可用 udp 过滤),熟悉 UDP 段的结构,如:源端口、目的端口、长度等。

由上大家可以看到 UDP 的头部比 TCP 简单得多,但两者都有源和目的端口号。请问源和目的端口号用来干什么?

源端口:本机中接收某个进程的数据包的端口。

目的端口:对方主机接收某个进程的数据包的端口。

实作二 分析 TCP 建立和释放连接

打开浏览器访问 qige.io 网站,用 Wireshark 抓包(可用 tcp 过滤后再使用加上 Follow TCP Stream),不要立即停止 Wireshark 捕获,待页面显示完毕后再多等一段时间使得能够捕获释放连接的包。

请在你捕获的包中找到三次握手建立连接的包,并说明为何它们是用于建立连接的,有什么特征。

第一次握手时,主机将请求发送给服务器。Syn=1,Ack=0

第二次握手时,由服务器发送回主机。Syn=1,Ack=1

第三次握手时,由主机发送到服务器。Syn=0,Ack=1。

请在你捕获的包中找到四次挥手释放连接的包,并说明为何它们是用于释放连接的,有什么特征。

第一次握手时,Ack=1,Fin=1。

第二次握手,Ack=1,Fin=0。

第三次握手,Ack=1,Fin=1。

第四次握手,Ack=1,Fin=0。

去掉 Follow TCP Stream,即不跟踪一个 TCP 流,你可能会看到访问 qige.io 时我们建立的连接有多个。请思考为什么会有多个连接?作用是什么?

多个连接相当于开辟了多个传输通道,这样可以加快传输数据的速度。

我们上面提到了释放连接需要四次挥手,有时你可能会抓到只有三次挥手。原因是什么?

原因是将第二次、第三次挥手发出的包合并为了一个。

四、应用层

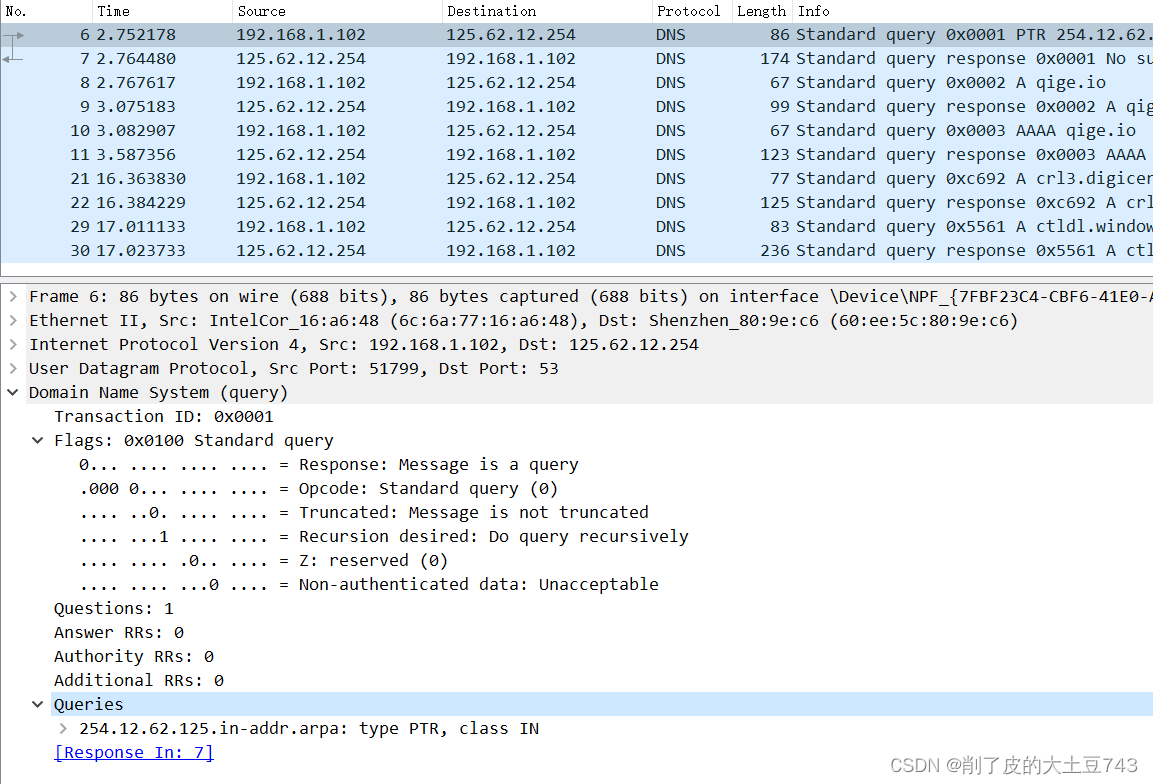

实作一 了解 DNS 解析

先使用 ipconfig /flushdns 命令清除缓存,再使用 nslookup qige.io 命令进行解析,同时用 Wireshark 任意抓包(可用 dns 过滤)。

你应该可以看到当前计算机使用 UDP,向默认的 DNS 服务器的 53 号端口发出了查询请求,而 DNS 服务器的 53 号端口返回了结果。

可了解一下 DNS 查询和应答的相关字段的含义

你可能会发现对同一个站点,我们发出的 DNS 解析请求不止一个,思考一下是什么原因?

DNS不止一个的原因可能是DNS解析过程是先从浏览器的DNS缓存中检查是否有这个网址的映射关系,如果有,就返回IP,完成域名解析;如果没有,操作系统会先检查自己本地的hosts文件是否有这个网址的映射关系,如果有,就返回IP,完成域名解析;如果还没有,电脑就要向本地DNS服务器发起请求查询域名;本地DNS服务器拿到请求后,先检查一下自己的缓存中有没有这个地址,有的话直接返回;没有的话本地DNS服务器会从配置文件中读取根DNS服务器的地址,然后向其中一台发起请求;直到获得对应的IP为止。

实作二 了解 HTTP 的请求和应答

-

打开浏览器访问 qige.io 网站,用 Wireshark 抓包(可用http 过滤再加上

Follow TCP Stream),不要立即停止 Wireshark 捕获,待页面显示完毕后再多等一段时间以将释放连接的包捕获。

-

请在你捕获的包中找到 HTTP 请求包,查看请求使用的什么命令,如:

GET, POST。并仔细了解请求的头部有哪些字段及其意义。

-

请在你捕获的包中找到 HTTP 应答包,查看应答的代码是什么,如:

200, 304, 404等。并仔细了解应答的头部有哪些字段及其意义

状态码304:未修改。自从上次请求后,请求的页面未修改过。

状态码404:未找到。服务器未找到请求的页面。

Cisco Packet Tracer实验

一、直接连接两台 PC 构建 LAN

将两台 PC 直接连接构成一个网络。注意:直接连接需使用交叉线。

进行两台 PC 的基本网络配置,只需要配置 IP 地址即可,然后相互 ping 通即成功。

pc0的IP配置为192.168.1.101,pc1的IP配置为192.168.1.102

互ping成功。

二、用交换机构建 LAN

构建如下拓扑结构的局域网:

各PC的基本网络配置如下表:

| 机器名 | IP | 子网掩码 | |

| PC0 | 192.168.1.1 | 255.255.255.0 | |

| PC1 | 192.168.1.2 | 255.255.255.0 | |

| PC2 | 192.168.2.1 | 255.255.255.0 | |

| PC3 | 192.168.2.2 | 255.255.255.0 | |

我构建的网络拓扑图如下:

用PC1分别pingPC0和PC2 ,结果如下:

PC0 能否 ping 通 PC1、PC2、PC3 ?

PC1通,PC2,PC3不通

PC3 能否 ping 通 PC0、PC1、PC2 ?为什么?

PC3能ping通PC2,但不能ping通PC0和PC1。因为当两台pc在同一子网下时,能够ping通,否则则无法ping通。

将 4 台 PC 的掩码都改为 255.255.0.0 ,它们相互能 ping 通吗?为什么?

能ping通。子网掩码做与运算后都为192.368.0.0,处于同一子网。

使用二层交换机连接的网络需要配置网关吗?为什么?

不需要,子网内部数据传输不需经过到网关对外进行通信,没有出网关。

三、交换机接口地址列表

二层交换机是一种即插即用的多接口设备,它对于收到的帧有 3 种处理方式:广播、转发和丢弃(请弄清楚何时进行何种操作)。那么,要转发成功,则交换机中必须要有接口地址列表即 MAC 表,该表是交换机通过学习自动得到的!

仍然构建上图的拓扑结构,并配置各计算机的 IP 在同一个一个子网,使用工具栏中的放大镜点击某交换机如左边的 Switch3,选择 MAC Table,可以看到最初交换机的 MAC 表是空的,也即它不知道该怎样转发帧(那么它将如何处理?),用 PC0 访问(ping)PC1 后,再查看该交换机的 MAC 表,现在有相应的记录,请思考如何得来。随着网络通信的增加,各交换机都将生成自己完整的 MAC 表,此时交换机的交换速度就是最快的!

在使用PC0 ping了一下PC1后,MAC表中便含有这两个端口的MAC地址。

四、生成树协议(Spanning Tree Protocol)

交换机在目的地址未知或接收到广播帧时是要进行广播的。如果交换机之间存在回路/环路,那么就会产生广播循环风暴,从而严重影响网络性能。

而交换机中运行的 STP 协议能避免交换机之间发生广播循环风暴。

只使用交换机,构建如下拓扑:

这是初始时的状态。我们可以看到交换机之间有回路,这会造成广播帧循环传送即形成广播风暴,严重影响网络性能。

随后,交换机将自动通过生成树协议(STP)对多余的线路进行自动阻塞(Blocking),以形成一棵以 Switch4 为根(具体哪个是根交换机有相关的策略)的具有唯一路径树即生成树!

经过一段时间,随着 STP 协议成功构建了生成树后,Switch4 的两个接口当前物理上是连接的,但逻辑上是不通的,处于Blocking状态(桔色)如下图所示:

在网络运行期间,假设某个时候 Switch5 与 Switch4 之间的物理连接出现问题(将 Switch5 与 Switch4 的连线剪掉),则该生成树将自动发生变化。Switch4 上方先前 Blocking 的那个接口现在活动了(绿色),但下方那个接口仍处于 Blocking 状态(桔色)。如下图所示:

五、路由器配置初步

我们模拟重庆交通大学和重庆大学两个学校的连接,构建如下拓扑:

拓扑图中路由器各接口配置数据如下:

接口名 | IP | 子网掩码 | |

交通大学 Router2 以太网口 | 192.168.1.1 | 255.255.255.0 | |

交通大学 Router2 广域网口 | 192.168.2.1 | 255.255.255.0 | |

重庆大学 Router3 以太网口 | 192.168.3.1 | 255.255.255.0 | |

重庆大学 Router3 广域网口 | 192.168.2.2 | 255.255.255.0 | |

拓扑图中各 PC 配置数据如下:

交通大学路由器基本配置如下:

以太网口:

Router>enable // 从普通模式进入特权模式

Router#configure terminal // 进入全局配置模式

Router(config)#interface f0/0 // 进入配置以太网口模式

Router(config-if)#ip address 192.168.1.1 255.255.255.0 // 配置该接口的 IP

Router(config-if)#no shutdown // 激活接口

Router(config-if)#^z // 直接退到特权模式

Router#

广域网口:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#int s0/0 // 进入配置广域网口模式

Router(config-if)#ip address 192.168.2.1 255.255.255.0 //配置该接口的 IP

Router(config-if)#clock rate 64000 // 其为 DCE 端,配置时钟频率

Router(config-if)#no shutdown // 激活接口

Router(config-if)#^z // 直接退到特权模式

Router#

重庆大学路由器基本配置如下:

以太网口:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#int f0/0 // 进入配置以太网口模式

Router(config-if)#ip address 192.168.3.1 255.255.255.0 // 配置该接口的 IP

Router(config-if)#no shutdown // 激活接口

Router(config-if)#^z // 直接退到特权模式

Router#

广域网口:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#int s0/0 // 进入配置广域网口模式

Router(config-if)#ip address 192.168.2.2 255.255.255.0 //配置该接口的 IP

Router(config-if)#no shutdown // 激活接口

Router(config-if)#^z // 直接退到特权模式

Router#

至此,路由器基本的配置完成。请按照上面 PC 配置表继续配置各个 PC 。

按照要求配置完成。

六、静态路由

静态路由是非自适应性路由协议,是由网络管理人员手动配置的,不能够根据网络拓扑的变化而改变。 因此,静态路由简单高效,适用于结构非常简单的网络。

在当前这个简单的拓扑结构中我们可以使用静态路由,即直接告诉路由器到某网络该怎么走即可。

在前述路由器基本配置成功的情况下使用以下命令进行静态路由协议的配置:

交通大学路由器静态路由配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#ip route 192.168.3.0 255.255.255.0 192.168.2.2 // 告诉交通大学路由器到 192.168.3.0 这个网络的下一跳是 192.168.2.2

Router(config)#exit //退到特权模式

Router#show ip route //查看路由表

重庆大学路由器静态路由配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#ip route 192.168.1.0 255.255.255.0 192.168.2.1 // 告诉重庆大学路由器到 192.168.1.0 这个网络的下一跳是 192.168.2.1

Router(config)#exit //退到特权模式

Router#show ip route //查看路由表

查看路由表你可看到标记为 S 的一条路由,S 表示 Static 。

至此,这些 PC 能全部相互 ping 通!

四台PC 能全部相互 ping 通。

七、动态路由 RIP

动态路由协议采用自适应路由算法,能够根据网络拓扑的变化而重新计算机最佳路由。

RIP 的全称是 Routing Information Protocol,是距离矢量路由的代表(目前虽然淘汰,但可作为我们学习的对象)。使用 RIP 协议只需要告诉路由器直接相连有哪些网络即可,然后 RIP 根据算法自动构建出路由表。

因为我们模拟的网络非常简单,因此不能同时使用静态和动态路由,否则看不出效果,所以我们需要把刚才配置的静态路由先清除掉。

清除静态路由配置:

-

直接关闭路由器电源。相当于没有保存任何配置,然后各接口再按照前面基本配置所述重新配置 IP 等参数(推荐此方法,可以再熟悉一下接口的配置命令);

-

使用

no命令清除静态路由。在全局配置模式下,交通大学路由器使用:no ip route 192.168.3.0 255.255.255.0 192.168.2.2,重庆大学路由器使用:no ip route 192.168.1.0 255.255.255.0 192.168.2.1。相当于使用no命令把刚才配置的静态路由命令给取消。

交通大学路由器 RIP 路由配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#router rip // 启用 RIP 路由协议,注意是 router 命令

Router(config-router)#network 192.168.1.0 // 网络 192.168.1.0 与我直连

Router(config-router)#network 192.168.2.0 // 网络 192.168.2.0 与我直连

Router(config-router)#^z //直接退到特权模式

Router#show ip route //查看路由表

重庆大学路由器 RIP 路由配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#router rip // 启用RIP路由协议,注意是 router 命令

Router(config-router)#network 192.168.3.0 // 网络 192.168.3.0 与我直连

Router(config-router)#network 192.168.2.0 // 网络 192.168.2.0 与我直连

Router(config-router)#^z //直接退到特权模式

Router#show ip route //查看路由表

查看路由表你可看到标记为 R 的一条路由,R 表示 RIP 。

至此,这些 PC 也能全部相互 ping 通!

互ping成功

八、动态路由 OSPF

OSPF(Open Shortest Path First 开放式最短路径优先)是一个内部网关协议(Interior Gateway Protocol,简称 IGP), 用于在单一自治系统(Autonomous System,AS)内决策路由。OSPF 性能优于 RIP,是当前域内路由广泛使用的路由协议。

同样的,我们需要把刚才配置的 RIP 路由先清除掉。

清除 RIP 路由配置:

-

直接关闭路由器电源。相当于没有保存任何配置,然后各接口再按照前面基本配置所述重新配置 IP 等参数

-

使用

no命令清除 RIP 路由。在全局配置模式下,各路由器都使用:no router rip命令进行清除

交通大学路由器 OSPF 路由配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#router ospf 1 // 启用 OSPF 路由协议,进程号为1(可暂不理会进程号概念)

Router(config-router)#network 192.168.1.0 0.0.0.255 area 0 // 自治域0中的属于 192.168.1.0/24 网络的所有主机(反向掩码)参与 OSPF

Router(config-router)#network 192.168.2.0 0.0.0.255 area 0 // 自治域0中的属于 192.168.2.0/24 网络的所有主机(反向掩码)参与 OSPF

Router(config-router)#^z //直接退到特权模式

Router#show ip route //查看路由表

重庆大学路由器 OSPF 路由配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#router ospf 1 // 启用 OSPF 路由协议,进程号为1

Router(config-router)#network 192.168.3.0 0.0.0.255 area 0 // 自治域0中的属于 192.168.3.0/24 网络的所有主机(反向掩码)参与 OSPF

Router(config-router)#network 192.168.2.0 0.0.0.255 area 0 // 自治域0中的属于 192.168.2.0/24 网络的所有主机(反向掩码)参与 OSPF

Router(config-router)#^z //直接退到特权模式

Router#show ip route //查看路由表

查看路由表你可看到标记为 O 的一条路由,O 表示 OSPF 。

至此,这些 PC 能全部相互 ping 通!

九、基于端口的网络地址翻译 PAT

网络地址转换(NAT,Network Address Translation)被各个 Internet 服务商即 ISP 广泛应用于它们的网络中,也包括 WiFi 网络。 原因很简单,NAT 不仅完美地解决了 lP 地址不足的问题,而且还能够有效地避免来自网络外部的攻击,隐藏并保护网络内部的计算机。

NAT 的实现方式一般有三种:

端口多路复用使用最多也最灵活。OverLoad 是指不仅改变发向 Internet 数据包的源 IP 地址,同时还改变其源端口,即进行了端口地址转换(PAT,Port Address Translation)。

采用端口多路复用方式,内部网络的所有主机均可共享一个合法外部 IP 地址实现对 Internet 的访问,从而可以最大限度地节约IP地址资源。 同时,又可隐藏网络内部的所有主机,有效避免来自 Internet 的攻击。因此,目前网络中应用最多的就是端口多路复用方式。

我们仍然使用重庆交通大学和重庆大学两个学校的拓扑进行 PAT 实验。我们需要保证两个学校的路由已经配置成功,无论使用静态路由还是动态路由,以下我们给出完整的配置过程:设定这两个学校的路由器使用 OSPF 协议,模拟交通大学使用内部 IP 地址(192.168.1.0/24),模拟重庆大学使用外部 IP 地址(8.8.8.0/24),两个路由器之间使用外部 IP 地址(202.202.240.0/24),在交通大学的出口位置即广域网口实施 PAT。

拓扑图中各 PC 配置数据如下:

| 节点名 | IP | 子网掩码 | 网关 |

| 交通大学 PC0 | 192.168.1.2 | 255.255.255.0 | 192.168.1.1 |

| 交通大学 PC1 | 192.168.1.3 | 255.255.255.0 | 192.168.1.1 |

| 重庆大学 PC2 | 8.8.8.2 | 255.255.255.0 | 8.8.8.1 |

| 重庆大学 PC3 | 8.8.8.3 | 255.255.255.0 | 8.8.8.1 |

| 接口名 | IP | 子网掩码 | |

| 交通大学 Router2 以太网口 | 192.168.1.1 | 255.255.255.0 | |

| 交通大学 Router2 广域网口 | 202.202.240.1 | 255.255.255.0 | |

| 重庆大学 Router3 以太网口 | 8.8.8.1 | 255.255.255.0 | |

| 重庆大学 Router3 广域网口 | 202.202.240.2 | 255.255.255.0 | |

交通大学路由器接口配置如下:

以太网口:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#int f0/0 // 进入配置以太网口模式

Router(config-if)#ip address 192.168.1.1 255.255.255.0 // 配置 IP

Router(config-if)#no shutdown // 激活接口

广域网口:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#int s0/0 // 进入配置广域网口模式

Router(config-if)#ip address 202.202.240.1 255.255.255.0 //配置 IP

Router(config-if)#clock rate 64000 // 其为 DCE 端,配置时钟频率

Router(config-if)#no shutdown // 激活接口

重庆大学路由器接口配置如下:

以太网口:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#int f0/0 // 进入配置以太网口模式

Router(config-if)#ip address 8.8.8.1 255.255.255.0 // 配置 IP

Router(config-if)#no shutdown // 激活接口

广域网口:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#int s0/0 // 进入配置广域网口模式

Router(config-if)#ip address 202.202.240.2 255.255.255.0 // 配置 IP

Router(config-if)#no shutdown // 激活接口

交通大学路由器 OSPF 路由配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#router ospf 1 // 启用 OSPF 路由协议,进程号为1(可暂不理会进程号概念)

Router(config-router)#network 192.168.1.0 0.0.0.255 area 0 // 自治域0中的属于192.168.1.0/24网络的所有主机(反向掩码)参与 OSPF

Router(config-router)#network 202.202.240.0 0.0.0.255 area 0 // 自治域0中的属于202.202.240.0/24网络的所有主机(反向掩码)参与 OSPF

重庆大学路由器 OSPF 路由配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#router ospf 1 // 启用 OSPF 路由协议,进程号为1

Router(config-router)#network 202.202.240.0 0.0.0.255 area 0 // 自治域0中的属于202.202.240.0/24网络的所有主机(反向掩码)参与 OSPF

Router(config-router)#network 8.8.8.0 0.0.0.255 area 0 // 自治域0中的属于8.8.8.0/24网络的所有主机(反向掩码)参与 OSPF

此时,这些 PC 能全部相互 ping 通!如在交通大学内部使用 PC0(192.168.1.2)来 ping 重庆大学的PC2(8.8.8.2)应该成功。

下面我们将重庆大学的路由器看着 Internet 中的骨干路由器,那么这些路由器将不会转发内部/私有 IP 地址的包(直接丢弃)。我们通过在重庆大学路由器上实施访问控制 ACL ,即丢弃来自交通大学(私有 IP 地址)的包来模拟这个丢包的过程。

重庆大学路由器丢包的配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#access-list 1 deny 192.168.1.0 0.0.0.255 // 创建 ACL 1,丢弃/不转发来自 192.168.1.0/24 网络的所有包

Router(config)#access-list 1 permit any // 添加 ACL 1 的规则,转发其它所有网络的包

Router(config)#int s0/0 // 配置广域网口

Router(config-if)#ip access-group 1 in // 在广域网口上对进来的包实施 ACL 1 中的规则,实际就是广域网口如果收到来自 192.168.1.0/24 IP的包即丢弃

此时,再使用交通大学内部的 PC0(192.168.1.2)来 ping 重庆大学的 PC2(8.8.8.2)就不成功了,会显示目的主机不可到达(Destination host unreachable)信息。

下面,我们就开始实施 PAT。即:我们将会在交通大学路由器的出口上将内部/私有 IP 地址转换为外部/公开 IP,从而包的源 IP 发生了改变,就不会被重庆大学路由器丢弃,因此网络连通。

交通大学路由器 PAT 配置:

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#access-list 1 permit 192.168.1.0 0.0.0.255 // 创建 ACL 1,允许来自 192.168.1.0/24 网络的所有包

Router(config)#ip nat inside source list 1 interface s0/0 overload // 来自于 ACL 中的 IP 将在广域网口实施 PAT

Router(config)#int f0/0 // 配置以太网口

Router(config-if)#ip nat inside // 配置以太网口为 PAT 的内部

Router(config)#int s0/0 // 配置广域网口

Router(config-if)#ip nat outside // 配置广域网口为 PAT 的外部

现在,再次使用交通大学内部的 PC0(192.168.1.2)来 ping 重庆大学的PC2(8.8.8.2)则OK。

十、虚拟局域网 VLAN

在实际网络中(如我校的网络),你可看到路由器一般位于网络的边界,而内部几乎全部使用交换机连接。

前面我们分析过,交换机连接的是同一个子网! 显然,在这样一个大型规模的子网中进行广播甚至产生广播风暴将严重影响网络性能甚至瘫痪。

另外我们也已经知道,其实学校是划分了 N 多个子网的,那么这些交换机连接的就绝不是一个子网!这样矛盾的事情该如何解释呢?我们实际上使用了支持 VLAN 的交换机!而前述的交换机只是普通的 2 层交换机(或者我们把它当作 2 层交换机在使用。

VLAN(Virtual Local Area Network)即虚拟局域网。通过划分 VLAN,我们可以把一个物理网络划分为多个逻辑网段即多个子网。

划分 VLAN 后可以杜绝网络广播风暴,增强网络的安全性,便于进行统一管理等。

在 CPT 中构建如下图所示拓扑:

按照题目要求搭建拓扑图如下:

Cisco 2960 交换机是支持 VLAN 的交换机,共有 24 个 100M 和 2 个 1000M 以太网口。默认所有的接口都在 VLAN 1 中,故此时连接上来的计算机都处于同一 VLAN,可以进行通信。

下面我们就该交换机的 24 个 100M 接口分为 3 个部分,划分到 3 个不同的 VLAN 中,id 号分别设为 10、20、30,且设置别名(computer、communication、electronic)以利于区分和管理。

交换机 VLAN 配置:

Switch>en

Switch#conf t

Switch(config)#vlan 10 // 创建 id 为 10 的 VLAN(缺省的,交换机所有接口都属于VLAN 1,不能使用)

Switch(config-vlan)#name computer // 设置 VLAN 的别名

Switch(config-vlan)#exit

Switch(config)#int vlan 10 // 该 VLAN 为一个子网,设置其 IP,作为该子网网关

Switch(config-if)#ip address 192.168.0.1 255.255.255.0

Switch(config-if)#exit

Switch(config)#vlan 20 // 创建 id 为 20 的 VLAN

Switch(config-vlan)#name communication //设置别名

Switch(config-vlan)#exit

Switch(config)#int vlan 20

Switch(config-if)#ip addr 192.168.1.1 255.255.255.0

Switch(config-if)#exit

Switch(config)#vlan 30 // 创建 id 为 20 的 VLAN

Switch(config-vlan)#name electronic // 设置别名

Switch(config-vlan)#exit

Switch(config)#int vlan 30

Switch(config-if)#ip add 192.168.2.1 255.255.255.0

Switch(config-if)#exit

Switch(config)#int range f0/1-8 // 成组配置接口(1-8)

Switch(config-if-range)#switchport mode access // 设置为存取模式

Switch(config-if-range)#switchport access vlan 10 // 划归到 VLAN 10 中

Switch(config-if-range)#exit

Switch(config)#int range f0/9-16

Switch(config-if-range)#switchport mode access

Switch(config-if-range)#switchport access vlan 20

Switch(config-if-range)#exit

Switch(config)#int range f0/17-24

Switch(config-if-range)#switchport mode access

Switch(config-if-range)#switchport access vlan 30

Switch(config-if-range)#^Z

Switch#show vlan // 查看 VLAN 的划分情况

至此,在该交换机上我们就划分了 3 个 VLAN(不包括缺省的 VLAN 1)。

各 VLAN 下 PC 的网络配置及连接的交换机接口如下表:

| 机器名 | 连接的接口 | 所属VLAN | IP | 子网掩码 | 网关 |

| PC4 | F0/1 | VLAN 10 | 192.168.0.2 | 255.255.255.0 | 192.168.0.1 |

| PC5 | F0/2 | VLAN 10 | 192.168.0.3 | 255.255.255.0 | 192.168.0.1 |

| PC8 | F0/17 | VLAN 30 | 192.168.2.2 | 255.255.255.0 | 192.168.2.1 |

| PC6 | F0/9 | VLAN 20 | 192.168.1.2 | 255.255.255.0 | 192.168.1.1 |

| PC7 | F0/10 | VLAN 20 | 192.168.1.3 | 255.255.255.0 | 192.168.1.1 |

| PC10 | F0/18 | VLAN 30 | 192.168.2.3 | 255.255.255.0 | 192.168.2.1 |

| PC9 | F0/19 | VLAN 30 | 192.168.2.4 | 255.255.255.0 | 192.168.2.1 |

此时可以使用 ping 命令进行测试,你会发现只有在同一VLAN 中的 PC 才能通信,且广播也局限于该 VLAN。

十一、虚拟局域网管理 VTP

前一个实验我们在交换机上进行了 VLAN 的规划和划分。但在实际应用中,我们绝不允许在这些支持VLAN的交换机上进行随意的 VLAN 划分,如此将造成管理混乱!VLAN的划分必须得到统一的规划和管理,这就需要 VTP 协议。

VTP(VLAN Trunk Protocol)即 VLAN 中继协议。VTP 通过 ISL 帧或 Cisco 私有 DTP 帧(可查阅相关资料了解)保持 VLAN 配置统一性,也被称为虚拟局域网干道协议,它是思科私有协议。 VTP 统一管理、增加、删除、调整VLAN,自动地将信息向网络中其它的交换机广播。

此外,VTP 减小了那些可能导致安全问题的配置,只要在 VTP Server 做相应设置,VTP Client 会自动学习 VTP Server 上的 VLAN 信息。

为演示 VTP,重新构建如下拓扑结构:

目前该网络都属于 VLAN 1,也即这些 PC 是可以相互通信的。前面说过,无论对于性能、管理还是安全等而言,现实中我们必须进行 VLAN 划分。

现在我们的要求是:新建两个 VLAN,然后让 PC0 和 PC1 属于 VLAN 2,PC1 和 PC3 属于 VLAN 3。

我们将在核心交换机 3560上进行如下工作:

-

设置为

server模式,VTP 域为cqjtu -

新建

VLAN 2,网络号192.168.1.0/24,网关192.168.1.1 -

新建

VLAN 3,网络号192.168.2.0/24,网关192.168.2.1

3560 VTP Server 配置:

Switch>en Switch#conf t Switch(config)#hostname 3560 // 更改交换机名称(可选) 3560(config)#vtp domain cqjtu // 设置 VTP 域名称为 cqjtu 3560(config)#vtp mode server // 设置其为 VTP 服务器模式 3560(config)#vlan 2 // 新建VLAN 2 3560(config-vlan)#name computer // 设置 VLAN 2 的别名(可选) 3560(config-vlan)#exit 3560(config)#vlan 3 // 再建 VLAN 3 3560(config-vlan)#name communication //设置 VLAN 2 的别名(可选) 3560(config-vlan)#exit 3560(config)#int vlan 2 // 配置接口 VLAN 2,它将是该子网(左边)的网关 3560(config-if)#ip address 192.168.1.1 255.255.255.0 3560(config-if)#exit 3560(config)#int vlan 3 // 配置接口 VLAN 3,它将是该子网(右边)的网关 3560(config-if)#ip address 192.168.2.1 255.255.255.0

我们将在左边交换机 2960A 上进行如下工作:

-

加入名为

cqjtu的 VTP 域 -

配置与核心交换机 3560 连接的千兆接口

g0/1为trunk模式 -

将接口

f0/1划分到VLAN 2中 -

将接口

f0/2划分到VLAN 3中

2960A(左边) VTP Client 配置:

Switch>en Switch#conf t Switch(config)#hostname 2960A // 更改交换机名称(可选) 2960A(config)#vtp domain cqjtu // 加入名为 cqjtu 的 VTP 域 2960A(config)#vtp mode client // 设置模式为 VTP 客户 2960A(config)#int g0/1 // 配置与核心交换机 3560 连接的 g0/1 千兆接口 2960A(config-if)#switchport mode trunk // 设置该接口为中继(trunk)模式 2960A(config-if)#switchport trunk allowed vlan all // 允许为所有的 VLAN 中继 2960A(config-if)#exit 2960A(config)#int f0/1 // 配置接口 1 2960A(config-if)#switchport mode access // 设置该接口为正常访问模式 2960A(config-if)#switchport access vlan 2 // 将接口划分到 VLAN 2 2960A(config-if)#exit 2960A(config)#int f0/2 // 配置接口 2 2960A(config-if)#switchport mode access // 设置该接口为正常访问模式 2960A(config-if)#switchport access vlan 3 // 将接口划分到 VLAN 3

我们将在右边交换机 2960B 上进行同样的工作:

2960B(右边) VTP Client 配置:

Switch>en Switch#conf t Switch(config)#hostname 2960B // 更改交换机名称(可选) 2960B(config)#vtp domain cqjtu // 加入名为 cqjtu 的 VTP 域 2960B(config)#vtp mode client // 设置模式为 VTP 客户 2960B(config)#int g0/1 // 配置与核心交换机 3560 连接的 g0/1 千兆接口 2960B(config-if)#switchport mode trunk // 设置该接口为中继(trunk)模式 2960B(config-if)#switchport trunk allowed vlan all // 允许为所有的 VLAN 中继 2960B(config-if)#exit 2960B(config)#int f0/1 // 配置接口 1 2960B(config-if)#switchport mode access // 设置该接口为正常访问模式 2960B(config-if)#switchport access vlan 2 // 将接口划分到 VLAN 2 2960B(config-if)#exit 2960B(config)#int f0/2 // 配置接口 2 2960B(config-if)#switchport mode access // 设置该接口为正常访问模式 2960B(config-if)#switchport access vlan 3 // 将接口划分到 VLAN 3

至此,各交换机配置完毕。

此时在 3 个交换机的特权模式下,都可使用show vtp status命令查看 VTP 状态,使用show vlan命令查看 VLAN 状态

各 PC 连接的交换机和接口以及网络配置如下:

| 机器名 | 连接的交换机和接口 | 所属VLAN | IP | 子网掩码 | 网关 |

| PC11 | 2960A-F0/1 | VLAN 2 | 192.168.1.2 | 255.255.255.0 | 192.168.1.1 |

| PC12 | 2960A-F0/2 | VLAN 3 | 192.168.2.2 | 255.255.255.0 | 192.168.2.1 |

| PC13 | 2960B-F0/1 | VLAN 2 | 192.168.1.3 | 255.255.255.0 | 192.168.1.1 |

| PC14 | 2960B-F0/2 | VLAN 3 | 192.168.2.3 | 255.255.255.0 | 192.168.2.1 |

PC11分别ping PC13和PC14,发现PC13通,PC14不通。

至此,VTP 配置完成。同 VLAN 可以 ping 通,而不同 VLAN 不行(即使在同一交换机下,如从 PC0 到 PC1),且能够方便的统一规划和管理。

十二、VLAN 间的通信

VTP 只是给我们划分和管理 VLAN 提供了方便,由上面的测试得知,目前我们仍然不能在 VLAN 间通信。

因为默认的,VLAN 间是不允许进行通信,此时我们需要所谓的独臂路由器在 VLAN 间为其进行转发!

我们使用的核心交换机 3560 是个 3 层交换机,可工作在网络层,也称路由交换机,即具有路由功能,能进行这种转发操作。

3560 交换机配置:

3560>en 3560#conf t 3560(config)#int g0/1 // 配置连接左边 2960A 交换机的接口 3560(config-if)#switchport trunk encapsulation dot1q // 封装 VLAN 协议 3560(config-if)#switchport mode trunk // 设置为中继模式 3560(config-if)#switchport trunk allowed vlan all // 在所有 VLAN 间转发 3560(config-if)#exit 3560(config)#int g0/2 // 配置连接右边 2960B 交换机的接口 3560(config-if)#switchport trunk encapsulation dot1q //封装 VLAN 协议 3560(config-if)#switchport mode trunk // 设置为中继模式 3560(config-if)#switchport trunk allowed vlan all // 在所有 VLAN 间转发 3560(config-if)#exit 3560(config)#ip routing // 启用路由转发功能

之前处于VLAN 2的PC11 现在不能够ping通处于VLAN 3的PC14,经过配置后,便能ping通了。

至此,各 VLAN 中的 PC 可以正常通信。

现在再使用 PC0(192.168.1.2) ping PC1(192.168.2.2) 的结果如何?使用 PC0 ping PC2 的结果如何?

都能ping通。