- 1curl 命令_curl命令

- 2这个用PHP开发的全开源商城系统可免费商用_支付开源项目代码

- 3Unity开发OpenXR |(三)使用 OpenXR 添加一个运动系统,实现传送、抓取功能 的简单VR示例场景 的全过程详细教程_unity开发openxr |(三)使用 openxr 添加一个运动系统,实现传送、抓取功能 的简单

- 4Selenium知识点_selenium page_source

- 5[从源码学设计]蚂蚁金服SOFARegistry 之 ChangeNotifier_sofaregistry 源码

- 6layui数据表格接收json数据规范——一件有意思的json数据“键-值”封装问题_c#将数据符合 layui 数据表格规范的 json 格式数据

- 7GPT-3是什么?OpenAI GPT-3大白话指南:对未来的影响 -Fahri Karakas_gpt-3 参数 是什么含义

- 8vs文件乱码:文件加载,使用Unicode(UTF-8)编码加载文件xxx时,有些字节已用Unicode替换字符替换。保存该文件将不会保留原始文件内容。解决方案_文件加载 使 用unicode (utf-8) 编码加载文件时,有些字节已用 unicode 替换字

- 9机器学习笔记(9)——随机森林算法(RandomForest,RF)_随机森林特征向量

- 10element v-for循环列表的表单校验(动态绑定的数据)_el-row v-for

云服务器ECS配置 (一)防火墙firewall 开放端口 查看端口占用_开放阿里云服务的防火墙和3306端口

赞

踩

阿里云ECS相关(一) 防火墙firewall 与开放端口认识

一、端口号的范围是从1~65535。

其中1~1024是被RFC 3232规定好了的,被称作“众所周知的端口”(Well Known Ports);

从1025~65535的端口被称为动态端口(Dynamic Ports),可用来建立与其它主机的会话,也可由用户自定义用途。

一些常见的端口号及其用途如下:

- 21端口:FTP 文件传输服务

- 22端口:SSH 端口

- 23端口:TELNET 终端仿真服务

- 25端口:SMTP 简单邮件传输服务

- 53端口:DNS 域名解析服务

- 80端口:HTTP 超文本传输服务

- 110端口:POP3 “邮局协议版本3”使用的端口

- 443端口:HTTPS 加密的超文本传输服务

- 1433端口:MS SQL*SERVER数据库 默认端口号

- 1521端口:Oracle数据库服务

- 1863端口:MSN Messenger的文件传输功能所使用的端口

- 3306端口:MYSQL 默认端口号

- 3389端口:Microsoft RDP 微软远程桌面使用的端口

- 5631端口:Symantec pcAnywhere 远程控制数据传输时使用的端口

- 5632端口:Symantec pcAnywhere 主控端扫描被控端时使用的端口

- 5000端口:MS SQL Server使用的端口

- 8000端口:腾讯QQ

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

二、服务器如何开通一个端口

指定IP 参见: https://my.oschina.net/u/4984817/blog/5593149

1. 首先

1-1. 如果您使用的是云服务器ECS,需要在安全组中放行需要开通的端口,操作方法请参考:添加安全组规则 。

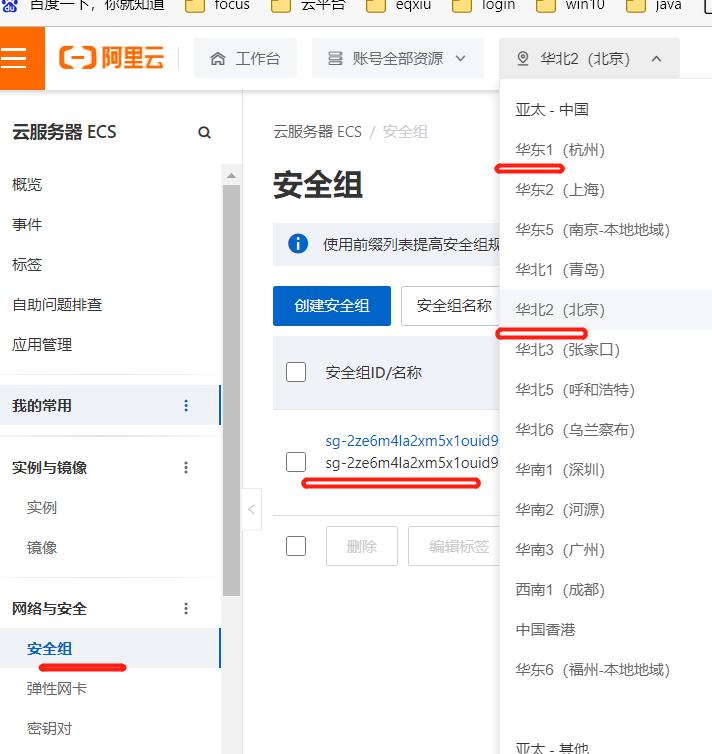

1-1-1. 阿里云ECS 安全组是分地区和实例的。华北(北京),华东(杭州) 两个安全组是不互通的, focus项目时,开放了1955测试端口,curl http:xxx 一直访问不了原因:

- 一开始 只开放了firewall-cmd 级别的端口,没有想到云ECS有安全组

- 之后想到 有安全组,配置了安全规则 1955/1955,依然访问不通。

- 安全组选错了杭州的,北京的安全组没有配置开放 1955/1955

1-2. 如果您使用的是轻量应用服务器,需要在防火墙中放行需要开通的端口,操作方法请参考:轻量应用服务器防火墙 。

2. 其次,

您需要在服务器内部确保对应的服务已经启动,并且监听了需要开通的端口,以下以80端口为例:

- Linux系统可以通过执行 netstat -nupl | grep 80 的命令查看对应端口是否是监听的listen状态。

- Windows系统可以通过执行 netstat -ano | findstr 80 命令查看端口是否监听状态 LISTEN 。

最后,您还需要在服务器内部的防火墙里确保对应端口已开放。

Linux系统常见的防火墙有 iptables、firewalld等,Windows系统常见的防火墙有 Windows防火墙、安全狗等。

以上三点确认无误后,请再测试端口是否可以正常连接。

如果依然访问不通,参考上面 focus 错误排查

附: 测试nginx启动成功 代理端口生效 小方法 nginx status

location /ngx_status {

stub_status on;

access_log on;

#allow 127.0.0.1;

#deny all;

}

- 1

- 2

- 3

- 4

- 5

- 6

三、配置firewalld 新用的防火墙软件

实例

# =============== 安装firewalld ===============

yum install firewalld firewall-config

systemctl start firewalld # 启动

systemctl status firewalld # 或者 firewall-cmd --state 查看状态

systemctl disable firewalld # 停止

systemctl stop firewalld # 禁用

# =============== 配置 ===============

firewall-cmd --version # 查看版本

firewall-cmd --help # 查看帮助

# 查看设置:

firewall-cmd --state # 显示状态

firewall-cmd --get-active-zones # 查看区域信息

firewall-cmd --get-zone-of-interface=eth0 # 查看指定接口所属区域

firewall-cmd --panic-on # 拒绝所有包

firewall-cmd --panic-off # 取消拒绝状态

firewall-cmd --query-panic # 查看是否拒绝

firewall-cmd --reload # 更新防火墙规则

firewall-cmd --complete-reload

# 两者的区别就是第一个无需断开连接,就是firewalld特性之一动态添加规则,第二个需要断开连接,类似重启服务

# 将接口添加到区域,默认接口都在public

firewall-cmd --zone=public --add-interface=eth0

# 永久生效再加上 --permanent 然后reload防火墙

# 设置默认接口区域,立即生效无需重启

firewall-cmd --set-default-zone=public

# 查看所有打开的端口:

firewall-cmd --zone=dmz --list-ports

# 加入一个端口到区域:

firewall-cmd --zone=dmz --add-port=8080/tcp

# 若要永久生效方法同上

# 打开一个服务,类似于将端口可视化,服务需要在配置文件中添加,/etc/firewalld 目录下有services文件夹,这个不详细说了,详情参考文档

firewall-cmd --zone=work --add-service=smtp

# 移除服务

firewall-cmd --zone=work --remove-service=smtp

# 显示支持的区域列表

firewall-cmd --get-zones

# 设置为家庭区域

firewall-cmd --set-default-zone=home

# 查看当前区域

firewall-cmd --get-active-zones

# 显示当前区域的接口

firewall-cmd --get-zone-of-interface=enp03s

# 显示所有公共区域(public)

firewall-cmd --zone=public --list-all

# 临时修改网络接口(enp0s3)为内部区域(internal)

firewall-cmd --zone=internal --change-interface=enp03s

# 永久修改网络接口enp03s为内部区域(internal)

firewall-cmd --permanent --zone=internal --change-interface=enp03s

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 34

- 35

- 36

- 37

- 38

- 39

- 40

- 41

- 42

- 43

- 44

- 45

- 46

- 47

- 48

- 49

- 50

- 51

- 52

- 53

- 54

- 55

- 56

- 57

- 58

- 59

- 60

- 61

- 62

- 63

- 64

- 65

服务管理

# 显示服务列表

Amanda, ftp, Samba和tftp等最重要的服务已经被FirewallD提供相应的服务,可以使用如下命令查看:

firewall-cmd --get-services

# 允许ssh服务通过(注:在 0.9.4 版本的firewalld上,不存在--enable 或 --disable 参数来开关服务。

)

firewall-cmd --enable service=ssh

# 禁止SSH服务通过

firewall-cmd --disable service=ssh

# 打开TCP的8080端口

firewall-cmd --enable ports=8080/tcp

# 临时允许Samba服务通过600秒

firewall-cmd --enable service=samba --timeout=600

# 显示当前服务

firewall-cmd --list-services

# 添加HTTP服务到内部区域(internal)

firewall-cmd --permanent --zone=internal --add-service=http

firewall-cmd --reload # 在不改变状态的条件下重新加载防火墙

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

端口管理

# 打开443/TCP端口

firewall-cmd --add-port=443/tcp

# 永久打开3690/TCP端口

firewall-cmd --permanent --add-port=3690/tcp

# 永久打开端口好像需要reload一下,临时打开好像不用,如果用了reload临时打开的端口就失效了

# 其它服务也可能是这样的,这个没有测试

firewall-cmd --reload

# 查看防火墙,添加的端口也可以看到

firewall-cmd --list-all

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

控制端口 / 服务

可以通过两种方式控制端口的开放,一种是指定端口号另一种是指定服务名。虽然开放 http 服务就是开放了 80 端口,但是还是不能通过端口号来关闭,也就是说通过指定服务名开放的就要通过指定服务名关闭;通过指定端口号开放的就要通过指定端口号关闭。还有一个要注意的就是指定端口的时候一定要指定是什么协议,tcp 还是 udp。知道这个之后以后就不用每次先关防火墙了,可以让防火墙真正的生效。

firewall-cmd --add-service=mysql # 开放mysql端口

firewall-cmd --remove-service=http # 阻止http端口

firewall-cmd --list-services # 查看开放的服务

firewall-cmd --add-port=3306/tcp # 开放通过tcp访问3306

firewall-cmd --remove-port=80tcp # 阻止通过tcp访问3306

firewall-cmd --add-port=233/udp # 开放通过udp访问233

firewall-cmd --list-ports # 查看开放的端口

- 1

- 2

- 3

- 4

- 5

- 6

- 7

伪装 IP

firewall-cmd --query-masquerade # 检查是否允许伪装IP

firewall-cmd --add-masquerade # 允许防火墙伪装IP

firewall-cmd --remove-masquerade# 禁止防火墙伪装IP

- 1

- 2

- 3

端口转发

端口转发可以将指定地址访问指定的端口时,将流量转发至指定地址的指定端口。转发的目的如果不指定 ip 的话就默认为本机,如果指定了 ip 却没指定端口,则默认使用来源端口。 如果配置好端口转发之后不能用,可以检查下面两个问题:

- 比如我将 80 端口转发至 8080 端口,首先检查本地的 80 端口和目标的 8080 端口是否开放监听了

- 其次检查是否允许伪装 IP,没允许的话要开启伪装 IP

firewall-cmd --add-forward-port=port=80:proto=tcp:toport=8080 # 将80端口的流量转发至8080

firewall-cmd --add-forward-port=port=80:proto=tcp:toaddr=192.168.0.1 # 将80端口的流量转发至192.168.0.1

firewall-cmd --add-forward-port=port=80:proto=tcp:toaddr=192.168.0.1:toport=8080 # 将80端口的流量转发至192.168.0.1的8080端口

- 1

- 2

- 3

当我们想把某个端口隐藏起来的时候,就可以在防火墙上阻止那个端口访问,然后再开一个不规则的端口,之后配置防火墙的端口转发,将流量转发过去。

端口转发还可以做流量分发,一个防火墙拖着好多台运行着不同服务的机器,然后用防火墙将不同端口的流量转发至不同机器。

阿里云ECS 相关 (二)

安全组

1. 开放3306端口给指定的IP

1-1. 如何获取自己的公网IP

1-2. 服务器内部防火墙放行这个规则

命令详细参见: https://my.oschina.net/u/4984817/blog/5592875

[root@iZ2ze6m4la2xm5wzpt7126Z ~]# firewall-cmd --list-ports

20/tcp 21/tcp 22/tcp 80/tcp 443/tcp 1955/tcp 8080/tcp 8081/tcp 8082/tcp 8811/tcp 8888/tcp 8899/tcp 39000-40000/tcp 8080/udp 8081/udp 8082/udp 8811/udp 8899/udp

[root@iZ2ze6m4la2xm5wzpt7126Z ~]# firewall-cmd --add-port=3306/tcp --permanent --zone=public

success

[root@iZ2ze6m4la2xm5wzpt7126Z ~]# firewall-cmd --reload

success

[root@iZ2ze6m4la2xm5wzpt7126Z ~]# firewall-cmd --list-ports

20/tcp 21/tcp 22/tcp 80/tcp 443/tcp 1955/tcp 3306/tcp 8080/tcp 8081/tcp 8082/tcp 8811/tcp 8888/tcp 8899/tcp 39000-40000/tcp 8080/udp 8081/udp 8082/udp 8811/udp 8899/udp

[root@iZ2ze6m4la2xm5wzpt7126Z ~]#

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

1-3. 登录mysql 创建新账号,授权远程登录 %

GRANT ALL PRIVILEGES ON *.* TO 'root'@'%' IDENTIFIED BY '123456' WITH GRANT OPTION;

FLUSH PRIVILEGES;

- 1

- 2