热门标签

热门文章

- 1ES(ElasticSearch)的安装与启动_启动elasticsearch

- 22021 年程序员高考试卷来了!_2021年程序员的高考试卷曝光了答案

- 3Android Studio初学者实例:Activity之间数据传递--小猴子摘桃

- 4数据结构 - 链表详解(二)—— 带头双向循环链表

- 5Springboot+Vue项目-基于Java+MySQL的毕业生实习与就业管理系统(附源码+演示视频+LW)

- 6机器学习:python使用BP神经网络示例_python bp神经网络

- 7SpringBoot整合MySQL数据库

- 8【安卓环境搭建报错的解决】_org.jetbrains.kotlin:kotlin-stdlib-jdk8:1.6.10

- 9PostgreSQL9.6迁移至16.2_only authenticationcleartextpassword and authentic

- 10YOLO V5报错解决(一)_importerror: bad git executable. the git executabl

当前位置: article > 正文

linux(ubuntu)用户连续N次输入错误密码进行登陆时,自动锁定X分钟_linux服务器非法登录3次,被锁定1分钟,具体怎么设置?包含root用户

作者:我家小花儿 | 2024-05-01 06:01:51

赞

踩

linux服务器非法登录3次,被锁定1分钟,具体怎么设置?包含root用户

1、编辑PAM的配置文件

sudo vim /etc/pam.d/login

- 1

在第二行添加

auth required pam_tally2.so deny=3 unlock_time=5 even_deny_root root_unlock_time=10

- 1

参数介绍

even_deny_root 也限制root用户;

deny 设置普通用户和root用户连续错误登陆的最大次数,超过最大次数,则锁定该用户;

unlock_time 设定普通用户锁定后,多少时间后解锁,单位是秒;

root_unlock_time 设定root用户锁定后,多少时间后解锁,单位是秒;

- 1

- 2

- 3

- 4

此处使用的是 pam_tally2 模块,如果不支持 pam_tally2 可以使用 pam_tally 模块。另外,不同的pam版本,设置可能有所不同,具体使用方法,可以参照相关模块的使用规则。

注意

在第二行,添加内容,一定要写在前面,如果写在后面,虽然用户被锁定,但是只要用户输入正确的密码,还是可以登录的!

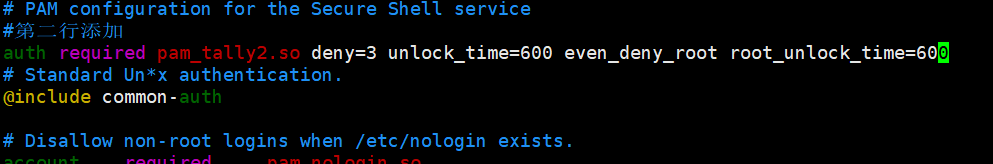

2、修改sshd文件

这个只是限制了用户从tty登录,而没有限制远程登录,如果想限制远程登录,需要改sshd文件

sudo vim /etc/pam.d/sshd

- 1

继续在第二行上添加

auth required pam_tally2.so deny=3 unlock_time=5 even_deny_root root_unlock_time=10

- 1

查看用户登录失败的次数:

sudo pam_tally2 --user

- 1

结果

ubuntu@VM-0-5-ubuntu:~$ sudo pam_tally2 --user

Login Failures Latest failure From

root 3 09/29/19 15:53:24 45.119.212.105

ubuntu 9 09/29/19 15:46:58 223.107.140.84

- 1

- 2

- 3

- 4

解锁指定用户:

sudo pam_tally2 -r -u ubuntu

- 1

ubuntu@VM-0-5-ubuntu:~$ sudo pam_tally2 -r -u ubuntu

Login Failures Latest failure From

ubuntu 15 09/29/19 15:58:49 223.107.140.84

- 1

- 2

- 3

- 4

ps:这个远程ssh的时候,输入密码错误超过三次但是没有提示,我用的是Xshell,不知道其它终端有没有提示,但是只要超过设定的值,输入正确的密码也是登陆不了的!,还是要等到设定的时间在重新尝试输入正确密码进行登录认证

参考链接:https://blog.csdn.net/weixin_43822878/article/details/93018223

声明:本文内容由网友自发贡献,不代表【wpsshop博客】立场,版权归原作者所有,本站不承担相应法律责任。如您发现有侵权的内容,请联系我们。转载请注明出处:https://www.wpsshop.cn/w/我家小花儿/article/detail/517377

推荐阅读

相关标签

![【Linux】服务器时区 [ CST | UTC | GMT | RTC ]_linux上服务器时区](https://img-blog.csdnimg.cn/img_convert/7ca7738362d74dc0867c0c0ec139a490.png?x-oss-process=image/resize,m_fixed,h_300,image/format,png)