- 1tomcat 文件上传 (CVE-2017-12615)vulfocus夺旗_tomcat 上传文件

- 2关于微信小程序开发中的全局配置_微信小程序开发全局文件

- 3关于Flutter开发微信小程序的方案研究_flutter开发小程序

- 4RNN(LSTM)数据形式及Padding操作处理变长时序序列dynamic_rnn_rnn padding

- 5【附源码】JAVA计算机毕业设计校园互助平台(源码+mysql+文档)_大学生旅游互助平台代码

- 6UE5学习笔记(十一)——蓝图基础之键盘和鼠标操作移动_ue5 鼠标释放操作事件

- 7用python实现KNN算法_python knn

- 8第十四届蓝桥杯(Web 应用开发)模拟赛 1 期-职业院校组-知识点题解_蓝桥杯web别抖

- 9ESP8266教程4 — ESP8266 智能配网_esp8266怎么连接wifi

- 10一篇文章掌握WebService服务、工作原理、核心组件、主流框架_webservice接口原理

Linux日志分析

赞

踩

日志

会分析,日志中的正常信息和报错信息,根据报错定位故障原因,然后排除故障

日志分析

系统、程序在运行时必然会产生相关的运行信息,这些信息会统一记录在日志中

系统自定义:系统在创建后会专门生成一个用于记录系统运行的日志文件,

主要是针对第三方服务,不是系统自带的,由程序员自定义的软件或者第三方开放的一些软件,运行系统上,一些日志文件是第三方自带的,不需要人工配置,服务本身没有记录日志的功能,需要人工配置日志文件

系统日志(系统自带的)

/var/log/messages 这个日志文件包含了所有系统以及服务,包括第三方(必须要配置在systemd的文件里面,有他的运行配置文件);yum安装或者rpm安装,会自动添加到systemd(父进程)当中,不需要手动配置

messages,里面包含的第三方服务,只有运行日志,不包括业务访问日志;第三方服务有自己的业务日志

因为这些第三方服务,配置在系统服务的目录中,所以能将(开、关、重启这些操作记录)记录在系统日志中;访问、报错日志,都在自己的业务日志当中

日志的基本格式

access_log

messages

发生时间(时间戳);执行了哪些操作、任务;返回的结果;还有具体业务信息

日志默认保存的在: /var/log目录下

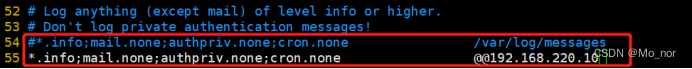

*.info;mail.none;authpriv.none;cron.none /var/log/messages

*. 表示所有

info 日志级别;表示所有info及以上级别的日志,都记录到/var/log/messages中

none 日志级别;不做记录,表示没有级别

![]()

时间戳;主机名;服务名;返回结果

local:表示自定义服务的日志,范围0~7

对应的服务也要有对应的local等级

配置文件前一定要做备份;备份后重启服务

配置文件的格式都是固定的;修改会报错,强检测、弱检测

查看日志的命令

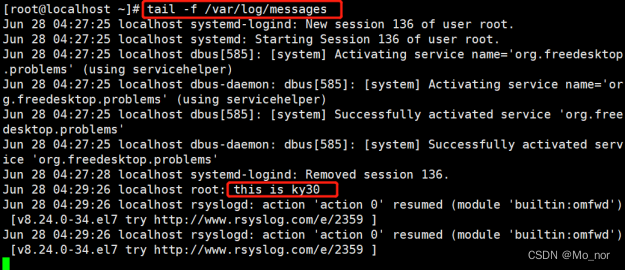

tail -f 动态查看

awk 切片查看

sed 范围查看

1.工作中,对于业务型日志,一般来说保存2~3天,小公司可能就1天

2.日志的保存类型不同,期限不同;用户信息,通常都是永久保存,并且要定期备份

其他类型:交易记录,一般保存半年;会有备份,可以查询

3.权限控制:一般核心业务的日志,只有少数人员有权限可以查看,

生产环境:运维人员一般是有root密码的

users 显示当期那登录用户的所有列表

w 显示详细的列表

last 截至目前为止,所有登录过系统的用户列表

lastb 查询失登录败的用户列表

实验

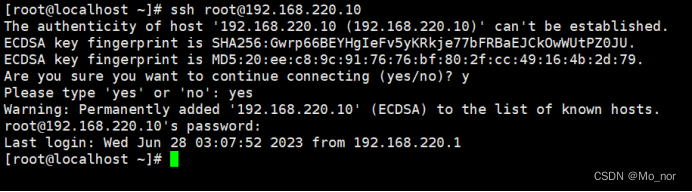

一、配置ssh.log

关闭防火墙,和安全机制

![]()

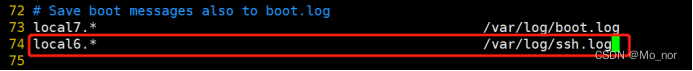

进入rsyslog.conf 配置文件

![]()

添加一个local6 ;然后保存退出

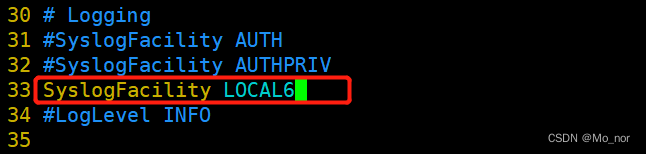

进入sshd_config 远程登录的配置文件;

注释掉第32行,并新添一行SyslogFacility LOCAL6

![]()

重启一下 rsyslog 和 ssh 服务

就可以远程连接登录192.168.220.10 了

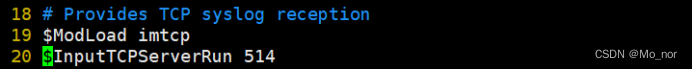

二、配置日志服务器,来收集客户机的日志

关闭192.168.220.20的防火墙和安全机制

![]()

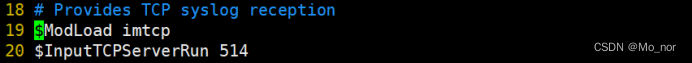

进入rsyslog.conf配置文件;开启TCP协议(解除19、20行的注释)

![]()

注释掉第54行,并新添一行强制使用TCP协议(@@)并指向192.168.220.10;保存退出

重启一下服务

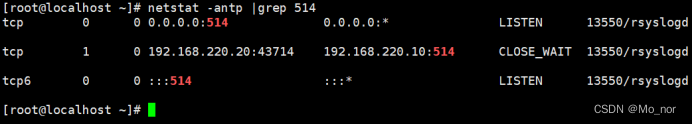

![]() 监听一下发送方端口

监听一下发送方端口

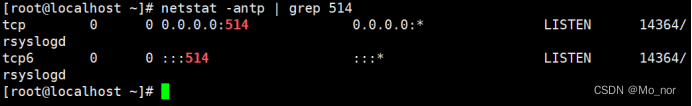

然后开启接收方的TCP协议,监听一下接收方的端口

![]()

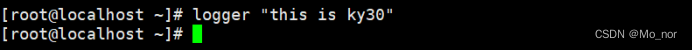

logger一个数据并监听一下